前几天分享了一篇关于OpenClaw最值得安装的10个Skills的文章,但读者们问得最多的并非“哪个Skill好用”,而是——

“这些Skill安全吗?”

“装了恶意Skill会怎样?”

“有没有办法在装之前先验一下?”

说实话,我最开始也没太在意。毕竟是从ClawHub官方商店下载的,能有多大问题?

直到我仔细翻阅了ClawHub的安全公告。

安全事件回顾:一次大规模的Skill投毒

ClawHub上曾有一位用户hightower6eu,发布了大量看起来挺正经的Skill,品类涵盖加密分析、金融追踪、社交媒体分析等。

但官方排查后的结果令人咋舌:314个Skill,全是恶意的,一个安全的都没有。

这些恶意Skill的手法高度一致——安装后,会诱导你的Agent前往一个陌生地址下载文件,然后直接在你的电脑上执行。至于下载的究竟是什么,你完全无从得知。

这并非只是社区内部的担忧。国家互联网应急中心(CNCERT)曾专门发布过一篇《关于OpenClaw安全应用的风险提示》,其中重点强调了Skills市场的投毒安全风险。

简单来说,当前的Skills市场生态,有点像十几年前的软件下载站时代。那时你可能只是想装个解压软件,结果桌面上就莫名多了几个浏览器图标,任务栏也塞满了各种“全家桶”,还时不时弹窗吓唬你。

但两者有着本质区别:那个年代顶多让电脑变卡。而在AI时代,你的Agent拥有读取文件、访问网络、执行命令、甚至记录对话的能力。一旦这些高权限被恶意Skill掌控,后果远比传统电脑中毒严重得多。

核心建议:第一件该做的事是装“杀毒软件”

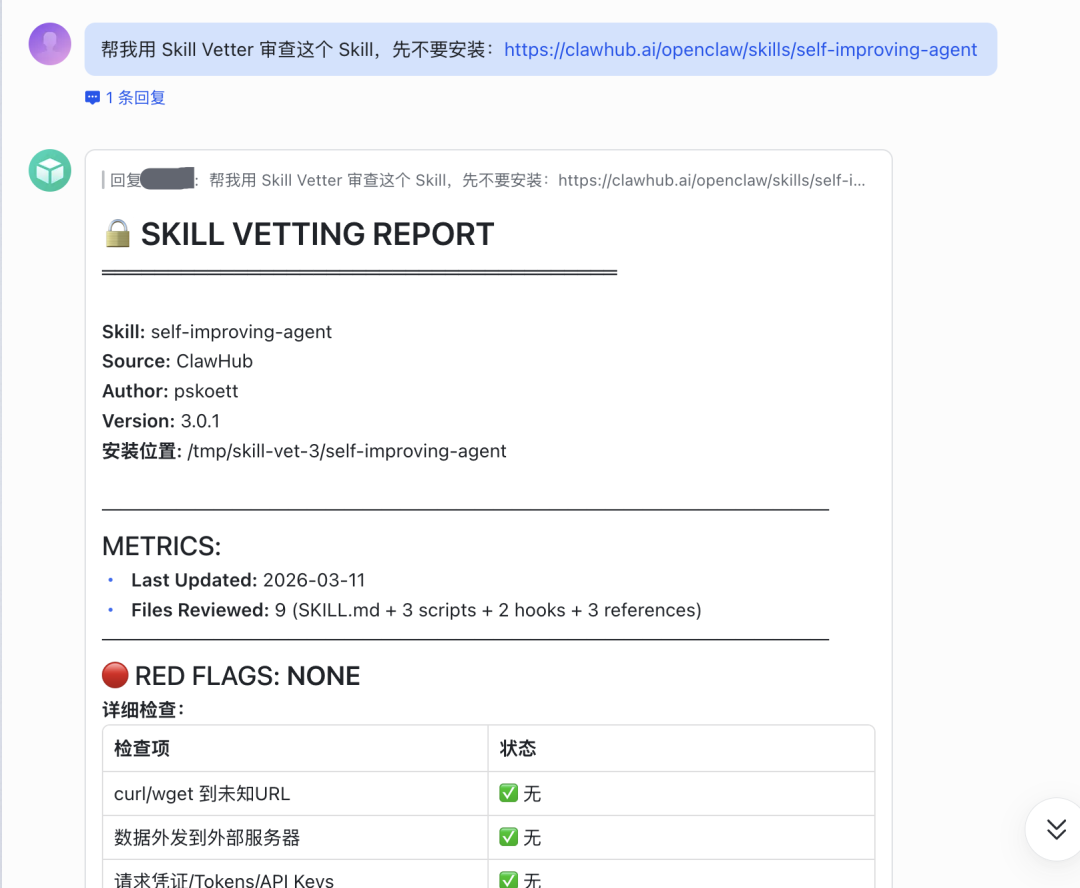

因此,今天只聚焦一个主题:Skill Vetter。

项目地址:https://clawhub.ai/spclaudehome/skill-vetter

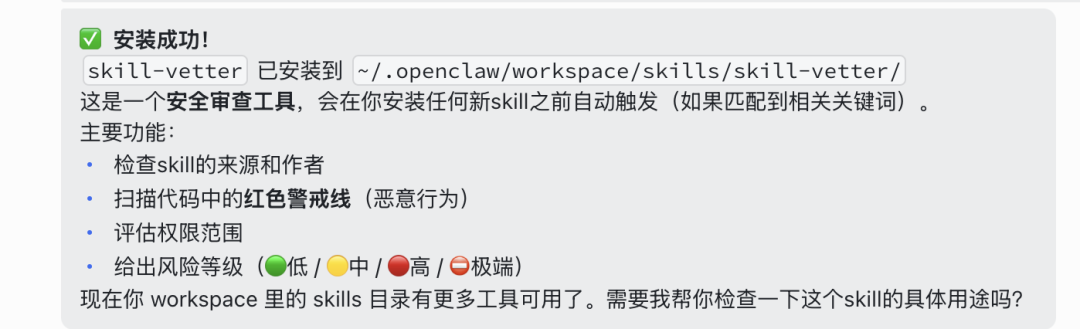

它的功能非常直白:在你安装任何Skill之前,自动帮你扫描一遍其代码,检查潜在的安全问题,并生成一份详细的审计报告,告诉你这东西究竟能不能装。

你可以将其理解为专为你的AI Agent准备的“杀毒软件”。过去我们给电脑装安全软件,是为了在安装其他软件前查杀病毒;现在给OpenClaw装Skill Vetter,就是为了在安装Skill前排查恶意代码。逻辑完全一致。

如何安装与配置?

安装过程和其他Skill一样简单,只需对你的OpenClaw说一句话:

帮我安装这个Skill:https://clawhub.ai/spclaudehome/skill-vetter

几秒钟后即可完成安装。

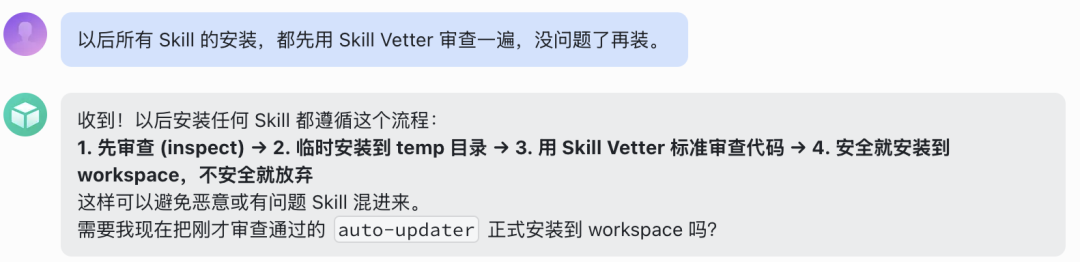

安装成功后,强烈建议你再下达一条指令:

以后所有Skill的安装,都先用Skill Vetter审查一遍,没问题了再装。

这样一来,OpenClaw便会默认遵循“先审查,后安装”的安全流程,无需你每次都手动提醒。

实际使用效果演示

我测试了多种类型的Skill,Skill Vetter的表现如下。

情况一:低风险,可安全安装的普通Skill

对于一个笔记整理类的Skill,Skill Vetter扫描后直接给出了 🟢 低风险 评级,确认为安全,可以放心安装。

大部分日常工具类Skill都属于此类,无需过度紧张。

情况二:中风险,需要用户自行研判的Skill

测试一个自动更新类Skill时,报告显示为 🟡 中风险。

原因是它会在后台创建定时任务、自动更新自身并定期推送消息。这并非意味着它一定是恶意的,但其申请的权限范围超出了其声称的核心功能。

Skill Vetter会将其下载到临时目录并给出建议:“安装后可以启用,但建议先了解它会写入哪些文件。” 最终的安装决定权交还给你。

情况三:高风险,直接拦截的可疑Skill

最典型的是一个来源不明的Skill,Skill Vetter直接给出了 ⛔ 极端风险 评级。

代码分析发现其中隐藏了一段base64编码的命令。正常的Skill没有理由对代码进行这种混淆编码。

解码后,那段命令的真实意图是:让Agent从一个纯数字IP地址下载文件,并立即执行。如果没有Skill Vetter,这个危险的Skill可能已被你毫无察觉地安装了。

额外功能:批量扫描已安装的Skill

除了安装前的检查,你还可以让它扫描系统中所有已安装的Skill:

帮我用Skill Vetter扫描一下我现在装的所有Skills

它会生成一份完整报告,列出哪些安全、哪些有风险、哪些权限过大建议复查。我自己扫描后就发现两个Skill的权限比预想的要宽泛,虽然并非恶意,但确实没有必要。

Skill Vetter的审计逻辑

Skill Vetter的检查分为三个清晰的步骤:

第一步:审查来源

检查作者信息、使用量、Star数、最近更新时间、用户评价等。这类似于背景调查:一个昨天才上传、零下载、零评价的Skill,与一个稳定运行两年、被数万人安装过的Skill,其风险等级自然不同。

第二步:审查代码

通读Skill的所有文件,对照一份“红线清单”逐项排查。这份清单列举了十多种已知的攻击手法,包括但不限于:

- 向不明服务器发送数据

- 索要API Key或密码等凭证

- 读取SSH、AWS等敏感配置文件

- 使用base64编码来隐藏命令

- 使用

eval / exec 执行外部输入

- 请求sudo等高阶权限

- 尝试访问浏览器Cookie

- 读取Agent的记忆文件(如MEMORY.md、USER.md)

最后一点尤其值得注意。当前已有恶意Skill专门窃取Agent的记忆文件,这些文件存储了你与Agent的对话记录、个人偏好、项目信息等,本质上就是你的数字隐私,而这个风险常被忽视。

第三步:审查权限

评估Skill所申请的权限是否与其声称的功能相匹配。例如:

- 一个天气查询Skill要求读取你的SSH密钥——明显不合理。

- 一个本地文本处理Skill要求联网上传数据——也值得怀疑。

完成三步审查后,会给出最终的风险等级:

| 等级 |

含义 |

典型例子 |

| 🟢 低风险 |

安全,可放心安装 |

笔记整理、格式转换、代码片段管理 |

| 🟡 中风险 |

权限较多,需用户自行判断 |

文件批量操作、浏览器控制、调用外部API的shell脚本 |

| 🔴 高风险 |

涉及敏感信息,需极其谨慎 |

涉及账号密码、交易操作、系统关键设置 |

| ⛔ 极端风险 |

强烈不建议安装 |

包含可疑混淆代码、要求root权限、来源完全不明 |

最后的安全建议

Skill Vetter本身是一个纯指令型Skill,不执行代码、不连接网络、不触碰你的文件。它只是在安装环节前,为你提供一次至关重要的“安全背调”。

需要认清一个现实:下载量大 ≠ 安全。Star数多也只能说明用户基数大,并不能等同于零风险。因此,无论来源看起来多么可靠,养成“安装前先用Skill Vetter过一遍”的习惯,远比安装十个效率工具更有价值。

这就像开车系安全带——并非因为你预感到会出事,而是当意外发生时,它能提供关键的保护。

Skill Vetter,就是你AI Agent的“数字安全带”。

希望这份指南能帮助你更安全地探索OpenClaw生态。如果想了解更多AI与开发安全的最佳实践,欢迎访问云栈社区进行深入交流。