事起之因

某天在对一个SSO单点登录系统进行安全测试时,开局就是一张长长的登录界面图。后续的产出,可以说是“天上掉下来的”。

跟进查看其接口信息,发现系统架构比较典型,集成了SSO、MFA(多因素认证)、IDM(身份管理)以及Grafana监控。配置文件清晰地展示了各个服务的路径映射。

{

"esc-sso": "/esc-sso",

"portal": "/portal",

"esc-idm": "/esc-idm",

"esc-parajob": "/esc-parajob",

"mobile": "/mobile/",

"grafana": "/grafana",

"common-audit": "/common-audit",

"sso-mfa": "/sso-mfa",

"oss": "/oss",

"selfcare": "/selfcare",

"login": "/login",

"console": "/console",

"snack-design": "/snack-design",

"login-design": "/login-design",

"download": "/download",

"grafana-plugin": "/grafana-plugin",

"snackbar": "/snackbar",

"favicon.ico": "/favicon.ico"

}

初探系统与权限提升

既然发现了SSO系统,常规思路是先尝试重置或获取管理员权限。成功进入后台后,可以看到系统的功能菜单相当丰富。

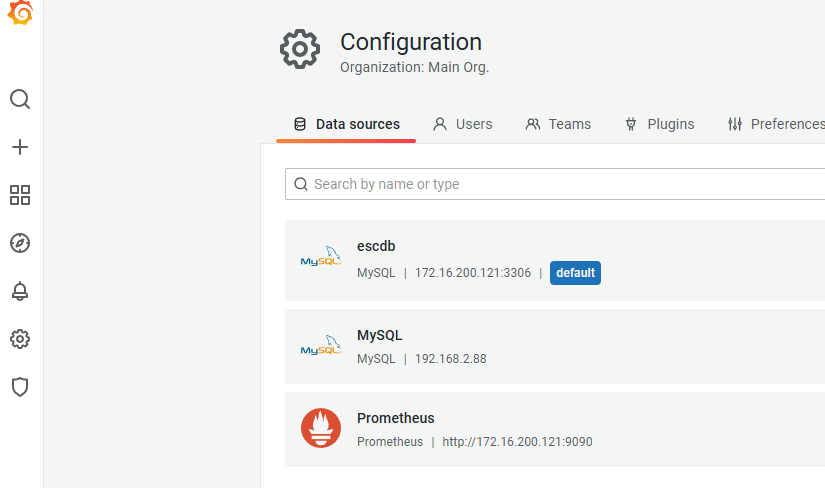

通过访问 /grafana 路径,直接进入了集成的Grafana监控平台。在这里可以看到已经配置好的数据源,包括MySQL和Prometheus。

在名为“ECIHome”的仪表盘中,发现了一些数据统计信息,包括用户数、账号数、组织数等。这暗示了系统背后连接着一个更庞大的数据中台或应用集群。

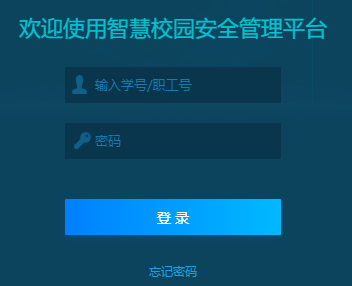

进一步查看用户列表,发现了 sysadmin、lykj(联奕科技相关)、ampadmin 等高权限账号。ampadmin 指向一个独立的安全管理系统。跟进该系统的登录界面,发现其版权信息可用于供应链识别,且该系统存在弱口令问题,但本次测试中未获取到有效数据。

横向移动与应用关联分析

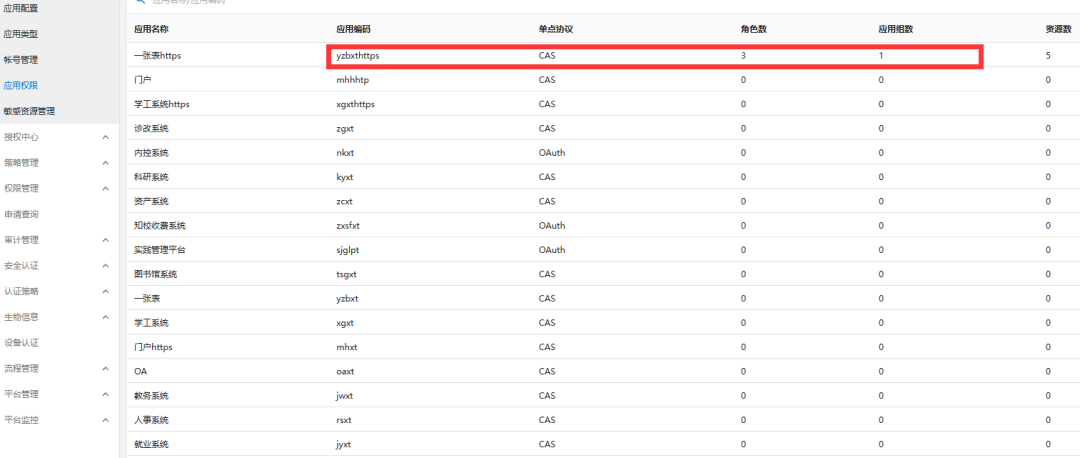

回到SSO系统的应用管理界面 (/console/#/index/app),这里列出了所有接入该单点登录的第三方应用及其配置信息,例如协议类型(CAS/OAuth)、角色数等。这是理解整个系统生态的关键视图。

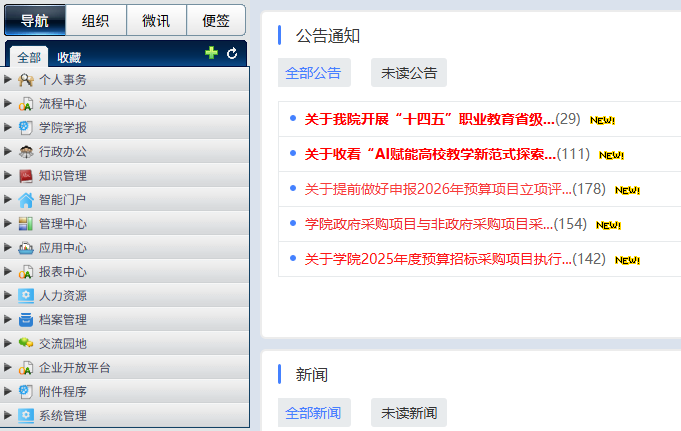

在应用列表中发现,除了已知的高权限账号,SSO中还配置了另一个高权限账号。通过重置该账号的密码,成功获得了新的入口。登录后,经历了从SSO到IAM(身份访问管理),再自动跳转至OA办公系统的过程。

进入应用门户后,一个名为“业务直通车”的界面展示了所有集成的业务系统,包括OA、人事、教务、学工、资产等。其中“内控系统”标注为“北京真内控”,这个命名颇具辨识度。

经过识别,其中的OA系统使用的是知名的“通达”产品。

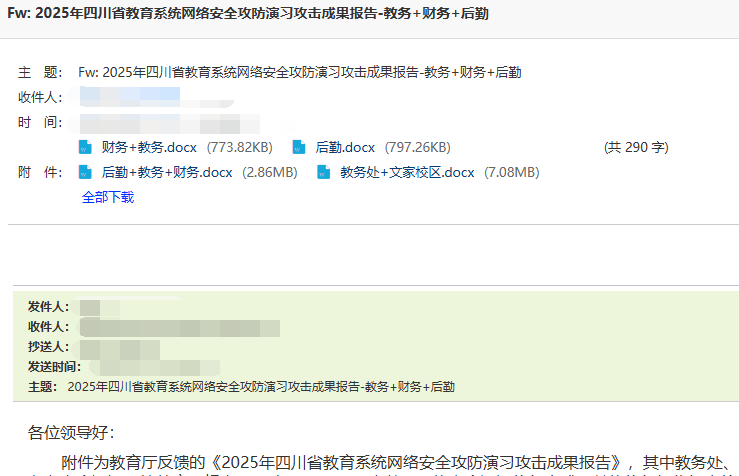

意外的收获:攻防演习报告

在OA系统的邮箱功能中翻阅时,一次意想不到的发现让整个渗透测试的性质发生了改变——一份来自上级单位的正式《网络安全攻防演习攻击成果报告》就躺在收件箱里。报告详细列出了在演习中被发现的关于教务、财务、后勤等系统的安全问题。这已不再是单纯的技术测试,而是触及了真实的安全事件与审计材料。

这份“从天而降”的报告,不仅印证了前期渗透路径的可行性,也暴露了目标单位在安全意识与敏感文件管理上的重大疏漏。整个攻击链从外部SSO漏洞切入,通过权限提升和横向移动,最终能够访问到核心的内部审计与安全文档,堪称一次完整的内部安全渗透测试示范。

这次经历再次提醒我们,安全是一个整体,任何一个环节的短板都可能导致全局的失守。对于企业或机构而言,定期进行安全审计和员工安全意识培训至关重要。对安全技术感兴趣的读者,可以持续关注 云栈社区 上的技术讨论与分享。