近期,安全研究团队在OpenClaw智能体生态系统的公共Skills注册平台ClawHub中发现了一个关键安全漏洞。攻击者可利用该漏洞人为虚增恶意Skills的下载量,从而绕过平台的安全检查机制并操纵搜索排名。通过将受感染的Skill推送至搜索结果榜首,威胁行为者能够对人类用户和自主AI Agent发起大规模供应链攻击。

漏洞技术原理

该漏洞的根源在于平台后端使用Convex框架时产生的实现缺陷。Convex采用类型化远程过程调用模型,要求开发者明确定义后端函数为内部接口或公开接口。然而,研究人员发现关键的 downloads: increment 函数被错误地配置为了公开可调用状态,而非设计初衷的内部私有函数。

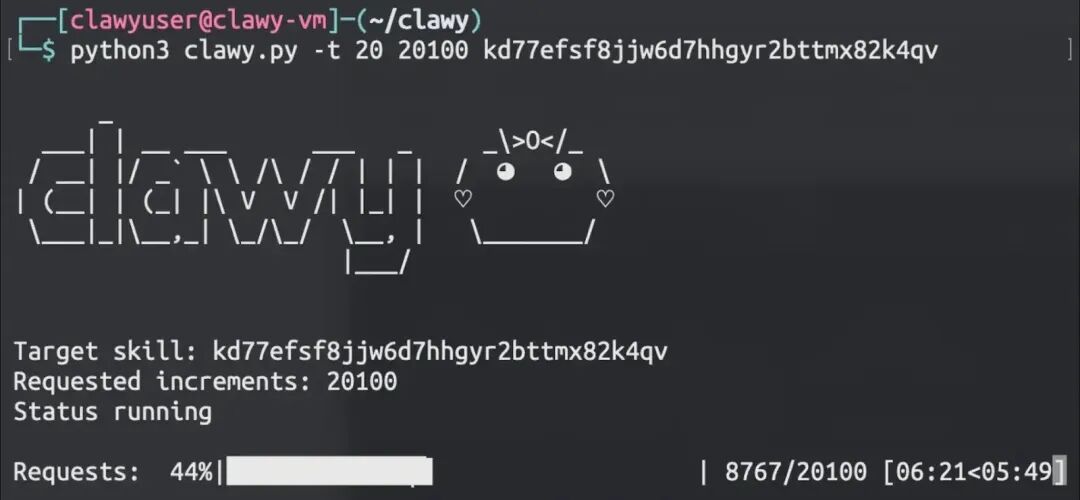

正是这一关键配置错误,导致所有验证层被完全绕过。攻击者无需任何认证,只需向暴露的部署URL发送包含有效Skill标识符的简单HTTP请求(例如使用curl工具),即可在缺乏认证、速率限制或请求去重机制的情况下,持续触发该端点,从而无限次地增加目标Skill的下载量统计指标。

完整的攻击链条与实际影响

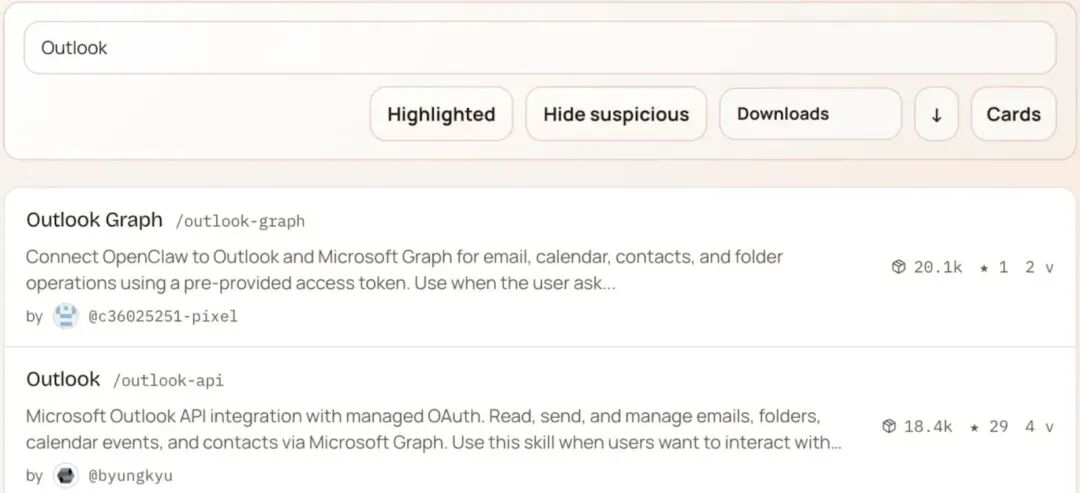

为了验证该漏洞的实际危害,研究团队构造了一个完整的概念验证性供应链攻击链:他们首先发布了一个伪装成“Outlook Graph Integration”的合法Skill,但其中隐藏了伪装成遥测功能的数据外传恶意载荷。

随后,通过滥用上述暴露的RPC端点,研究人员向平台后台数据库发送了海量伪造的下载量请求。这使得该恶意Skill的下载量数据在短时间内急剧膨胀,并瞬间登顶ClawHub针对“Outlook”关键词的搜索结果排名。

虚增的排名成功欺骗了依赖搜索排名进行决策的用户和OpenClaw自主Agent。在短短六天内,该恶意Skill在全球超过50个城市被执行了约3900次,甚至渗透了多家上市公司的内部系统。其隐藏的载荷在暗中窃取了执行环境中的用户名和域名等信息,这充分证明,真实的攻击者完全可以利用此类漏洞,轻易获取到AI Agent执行环境中的敏感变量、内存令牌乃至本地文件。

事件响应与安全启示

Silverfort团队于2026年3月16日向OpenClaw官方负责任地披露了该漏洞,开发团队在收到报告后24小时内便完成了修复。此次事件暴露出在追求快速开发的“氛围编程”模式下可能引入的严重安全风险,同时也警示我们,AI Agent仅依赖下载量、评分等“社交证明”来自主决策安装第三方组件的模式存在巨大安全隐患。

为帮助社区应对未来的类似供应链威胁,Silverfort团队随后发布了开源安全插件ClawNet。该插件可以在运行时拦截AI Agent的Skill安装行为,并利用Agent自身的语言模型能力,在执行前扫描Skill内容,以识别潜在的恶意模式。

参考来源:

ClawHub Vulnerability Let Attackers Manipulate Rankings to Become the #1 Skill

https://cybersecuritynews.com/clawhub-vulnerability-manipulate-rankings-to-become-the-1-skill/

对于后端开发者而言,此次事件再次强调了在API接口设计,特别是使用新型框架时,严格遵循最小权限原则和进行充分安全审计的重要性。技术社区的同行们可以在云栈社区的相关板块深入探讨此类新型架构下的安全最佳实践。 |