近期,参与OpenClaw项目的软件开发人员,不幸成为一场精心策划的钓鱼攻击的最新目标。安全研究公司OX Security的最新报告揭示,攻击者正滥用GitHub平台自身的通知系统,通过伪造高额代币赠礼,将毫无戒心的开发者诱导至恶意网站,进而清空其数字钱包。

5000美元诱饵:精准的社交工程攻击

这场骗局的核心舞台在GitHub。攻击者首先创建虚假账户,并在相关仓库中开启新的讨论帖。为了最大化传播效果,他们会在帖子中“@”标记数十名真实的开发者。这一操作会直接触发GitHub的邮件或推送通知机制,使得这条欺诈信息看起来就像日常工作流中的普通提及,极具迷惑性。

在这些讨论帖中,诈骗者宣称,由于目标开发者在项目中的突出贡献,已被选中获得价值高达5000美元的$CLAW代币空投奖励。其典型话术如:“感谢您在GitHub的贡献。我们分析了您的个人资料,您已被选定获得OpenClaw代币分配。”

根据OX Security团队向Hackread.com提供的研究报告,帖子中附带的链接(通常使用Google LinkShare等短网址服务)最终会跳转至 token-claw.xyz 域名。这个网站是对官方OpenClaw页面的高度仿冒克隆。

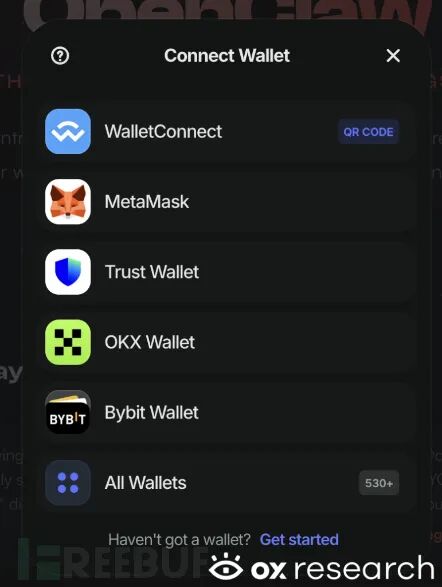

唯一的显著区别,也是最危险的部分,是页面上的“连接钱包”按钮。研究人员发现,该恶意网站支持连接包括MetaMask、Trust Wallet、OKX Wallet和Bybit Wallet在内的主流加密货币钱包。一旦用户在此网站连接钱包并尝试“领取”所谓的奖励,攻击者便能瞬间获取授权,清空钱包内的所有资产。

隐匿行踪:抹除痕迹的“核弹”函数

为了逃避追踪,攻击者展示了相当高的技术复杂度。研究人员发现,恶意网站加载了一个名为 eleven.js 的JavaScript文件,其中包含专门设计的函数。

这个函数被研究人员称为“核弹”,其作用是清除用户浏览器存储中的所有盗窃相关证据,从而阻碍后续的安全分析与犯罪追踪。这表明网络罪犯在实施攻击的同时,也在采用复杂的技术手段来掩盖自己的踪迹,这无疑增加了安全团队溯源和取证的难度。

据分析,攻击者很可能通过筛查GitHub上关注或参与过OpenClaw相关项目的用户来精准锁定目标。这种基于真实行为数据的筛选,使得标记行为更具可信度和欺骗性。

防护与应对建议

尽管目前尚未有公开确认的受害者,但OX Security的研究人员发现,攻击者在上周已经创建了多个专用账户来传播此骗局。值得注意的是,这些用于散播信息的账户在活动启动数小时后即被自行删除,显然是攻击者规避平台检测的策略之一。

研究人员还定位到了一个用于接收赃款的特定以太坊钱包地址:0x6981E9EA7023a8407E4B08ad97f186A5CBDaFCf5。

OX Security的安全专家给出了明确的防护建议:

- 立即行动:任何可能接触过

token-claw.xyz 或其类似域名的开发者,应立即检查并撤销对该域名下任何智能合约的无限钱包授权。

- 屏蔽域名:将

token-claw.xyz 及相关可疑域名添加到浏览器或网络层的屏蔽列表中。

- 保持警惕:应将以下原则作为铁律——对于在GitHub、社交媒体或任何平台上收到的、宣称“意外获奖”或“领取空投”的信息,务必保持最高级别的怀疑。在点击任何链接或连接钱包前,务必通过官方渠道进行多重验证。

对于开发者而言,面对日益复杂的网络威胁,保持警惕和持续学习至关重要。关注类似的技术安全案例分析,有助于在云栈社区这样的专业平台上与同行交流经验,共同提升安全防御意识。

参考来源:

Fake OpenClaw Token Giveaway Targets GitHub Devs with Wallet-Draining Scam

https://hackread.com/fake-openclaw-token-github-devs-wallet-drainer-scam/ |