近日,知名加密通讯应用 Telegram 陷入一场严重的零日漏洞争议。安全研究人员披露了一个可能影响数亿用户的致命漏洞,称攻击者仅需发送一个特制的动画贴纸,即可远程控制受害者设备。然而,Telegram 官方对此予以全盘否认,坚称其安全机制能完全杜绝此类攻击。这场“罗生门”让全球用户对应用的安全性打上了问号。

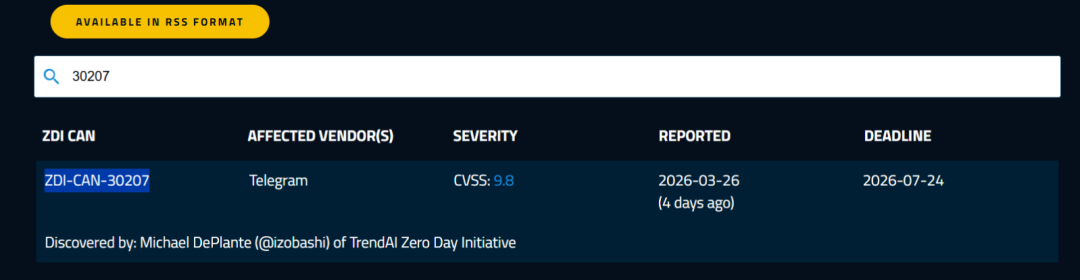

根据网络安全公司 TrendAI Zero Day Initiative(ZDI)研究员 Michael DePlante 发布的报告,该漏洞编号为 ZDI-CAN-30207,在通用漏洞评分系统(CVSS)中获得了 9.8 分(满分10分)的极高危险评级。

报告指出,攻击原理利用了 Telegram 客户端自动处理媒体文件以生成预览的功能。攻击者可以构造一个恶意的动画贴纸,当用户的 Telegram 客户端尝试解析并预览该贴纸时,便会触发漏洞,允许攻击者远程执行任意代码,从而完全接管设备。

据称,该漏洞主要影响 Android 和 Linux 平台的 Telegram 客户端。一旦成功利用,攻击者能够:

- 窃取所有聊天记录与个人信息

- 远程操控摄像头与麦克风进行监控

- 盗取银行账户、密码等敏感数据

- 在设备上植入后门或恶意软件

由于尚无官方补丁,用户处于被动等待状态,这一消息在安全/渗透/逆向领域引发了广泛担忧。

Telegram 官方:漏洞在技术上不可能

面对外界指控,Telegram 通过意大利国家网络安全局(ACN)发布公告,正式否认了该漏洞的存在。官方给出的理由基于其核心安全架构:所有上传至 Telegram 平台的贴纸,都必须先经过服务器端的严格验证与转码处理。

Telegram 强调,只有通过安全检查的贴纸才会被分发给用户客户端。这种集中式的过滤机制从根源上切断了恶意文件传播的路径。一位官方发言人称:“每个贴纸在分发前都需经过我们服务器的审查,恶意内容根本没有机会到达用户设备。因此,通过贴纸执行远程代码在技术上是不可行的。”

ZDI:漏洞细节暂缓公开,给予修复时间窗

负责协调披露的 ZDI 平台表示,为了给厂商留出足够的修复时间,遵循行业负责任的披露惯例,他们不会在2026年7月24日之前公开该漏洞的具体技术细节。此举旨在防止漏洞信息过早流入黑市,被恶意攻击者利用。

目前,尚无法确认是否有攻击者已经在“野”利用此漏洞发起实际攻击。这类针对顶级应用的零日漏洞在地下安全/渗透/逆向市场价值连城,往往高达数百万乃至上千万美元,一旦被武器化,后果不堪设想。

普通用户应如何应对?

尽管事件真相扑朔迷离,但安全专家建议用户采取以下防护措施,以降低潜在风险:

-

针对 Telegram Business 用户:可在“设置 → 隐私和安全 → 消息”中,将消息接收权限设置为“仅保存的联系人”或“仅高级用户”,减少接收陌生消息的机会。

-

对所有用户的通用建议:

- 对陌生人发送的,尤其是内容可疑的动画贴纸保持警惕,谨慎点开。

- 确保将 Telegram 客户端更新至官方应用商店提供的最新版本。

- 不轻易点击来历不明的链接或下载未知文件。

- 为重要账号启用两步验证(2FA),加强账户安全。

此次事件凸显了大型应用在面临安全/渗透/逆向挑战时的复杂局面。一方面是第三方研究机构基于逆向工程提出的严肃指控,另一方面是平台基于自身架构的坚决辩护。真相究竟如何,或许要等到7月24日之后,或是有更确凿的证据出现才能揭晓。

我们将持续关注此事进展。如果你想了解更多关于移动应用安全或 Android 系统底层机制的知识,欢迎到云栈社区的Android/iOS等相关板块进行深入讨论。对于普通用户而言,保持软件更新、培养良好的安全习惯,始终是保护数字资产的第一道防线。

资讯来源:综合整理自 Zero Day Initiative (ZDI) 漏洞公告、意大利国家网络安全局 (ACN) 公报及相关网络安全报道。 |