攻击活动技术分析

与俄罗斯有关联的APT组织TA446(又名SEABORGIUM、ColdRiver、Callisto和Star Blizzard)正在针对iOS设备发起鱼叉式钓鱼攻击,其手段是使用泄露的DarkSword漏洞利用工具包实施入侵。这类攻击通过恶意邮件危害iPhone设备,这标志着国家支持的高级威胁行为体构成的威胁正在升级。

TA446至少自2017年以来持续活跃,其攻击活动涉及长期钓鱼和凭证窃取,最终导致系统入侵和数据泄露。该APT组织主要针对北约国家,但安全专家也发现其攻击范围覆盖波罗的海国家、北欧、东欧地区(包括乌克兰)。

目标群体特征

该组织主要针对国防和情报咨询公司、非政府组织(NGO)、政府间组织(IGO)、智库以及高等教育机构。同时也会锁定前情报官员、俄罗斯事务专家以及海外俄罗斯公民。

SEABORGIUM的攻击通常始于对目标个人的侦察活动,重点识别其在社交网络中的联系人及影响范围。

攻击手法演变

Proofpoint研究人员高度确信观测到TA446发起的钓鱼攻击活动。虽然该组织此前从未针对iCloud账户或苹果设备,但通过使用泄露的DarkSword漏洞工具包,现已具备攻击iOS用户的能力。研究人员同时指出TA446的活动与UNC6353没有重叠,证实其为独立威胁行为体。

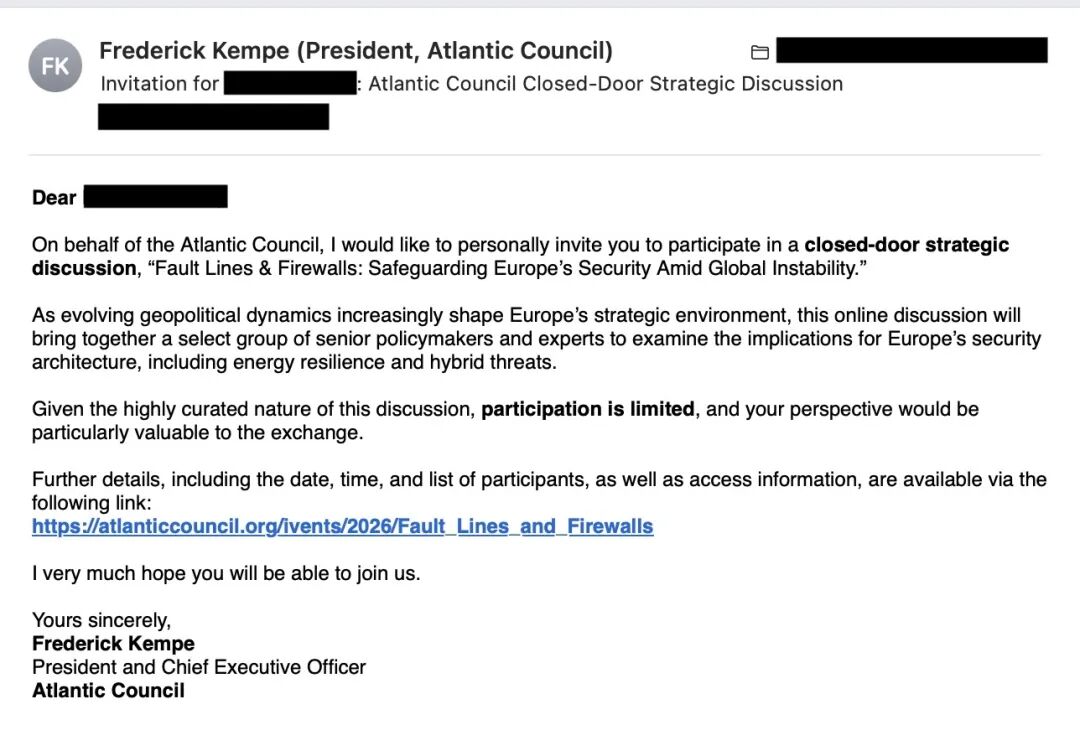

Malfors研究人员也观察到一起针对性攻击活动,通过伪造大西洋理事会“讨论邀请”邮件投递DarkSword远程代码执行漏洞(GHOSTBLADE)。

Proofpoint直接观测到此次邮件活动,并高度确信其来自俄罗斯联邦安全局(FSB)关联威胁行为体TA446。我们此前从未发现TA446针对用户iCloud账户或苹果设备,但该组织现已采用泄露的DarkSword iOS漏洞工具包... https://t.co/iXi2fdlsZd— Threat Insight (@threatinsight) 2026年3月27日

攻击活动时间线

2026年3月26日,Proofpoint发现大量冒充大西洋理事会的钓鱼邮件激增,溯源至俄罗斯关联的TA446。此次攻击活动显示出高于平常的活跃度,此前该组织通过密码保护的ZIP文件投递MAYBEROBOT后门程序。而在本轮攻击中,攻击者改用链接而非附件。

分析发现其使用良性PDF文件作为诱饵,可能由于服务器端过滤机制仅将iPhone用户重定向至漏洞工具包,显示出精确的投放策略。

“关于TA446使用DarkSword iOS漏洞工具包的新报告令人关注。”Proofpoint补充道,“DarkSword iOS漏洞工具包近期被发布在GitHub上,但Proofpoint此前尚未发现其实际攻击应用。上传至VirusTotal的DarkSword加载器(MD5: 5fa967dbef026679212f1a6ffa68d575)引用了escofiringbijou[.]com域名,该二级域名被Proofpoint独立确认为TA446控制,证实了该组织对DarkSword的使用。”

技术细节披露

通过URLScan分析确认,TA446控制的某个域名正在投递DarkSword漏洞工具包,包含重定向器、加载器、远程代码执行和PAC绕过组件。但研究人员尚未在攻击中发现任何沙箱逃逸行为。其他被入侵的域名还包括motorbeylimited[.]com和bridetvstreaming[.]org。

值得注意的是,仅3月26日冒充大西洋理事会的攻击活动与DarkSword有关联,TA446此前的活动中未见漏洞利用痕迹。

“Proofpoint虽未直接观测到iOS漏洞工具包的投递过程,但确信攻击者已采用该工具包实施凭证窃取和情报收集。”研究人员总结道,“本次邮件攻击活动的目标范围远超往常,涵盖政府、智库、高等教育、金融和法律实体,表明TA446正试图利用新获得的DarkSword能力对更广泛目标实施机会主义攻击。这一转变值得关注,因为Proofpoint此前从未发现TA446针对iOS设备。”

参考来源:

Russia-linked APT TA446 uses DarkSword exploit to target iPhone users in phishing wave

https://securityaffairs.com/190139/apt/russia-linked-apt-ta446-uses-darksword-exploit-to-target-iphone-users-in-phishing-wave.html

对于技术从业者而言,深入了解此类高级持续性威胁(APT)的攻击手法与防御策略至关重要。更多关于渗透测试、漏洞利用与恶意软件分析的深入讨论与资源共享,欢迎访问专业的开发者社区,与同行一起学习成长,共同应对日益复杂的网络安全挑战。