如今,HTTP协议几乎统治了整个互联网世界,对于广大开发者而言,拥有一个网站已是常态。然而,你是否知道,网络上的恶意扫描和攻击流量多如牛毛?即便是无人问津的个人小站,每天也可能面临黑客海量的自动化攻击试探。

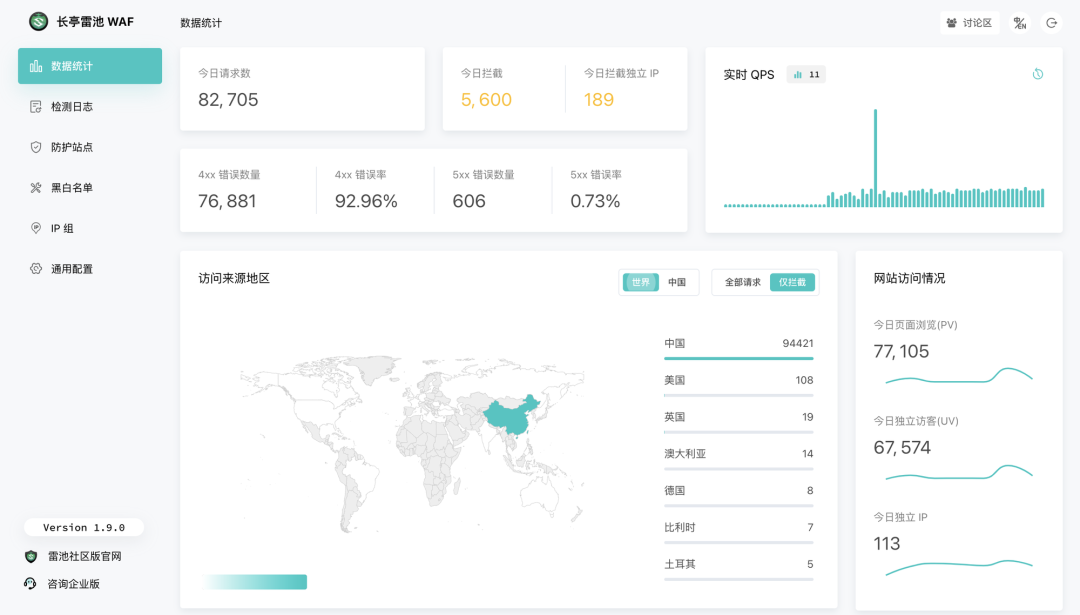

今天,就为大家介绍一款广受好评、能够有效抵御此类威胁的社区级工具——雷池(SafeLine) WAF。

雷池是什么?

雷池是一款设计理念为“足够简单、足够好用、足够强大”的免费 Web应用防火墙(WAF)。它基于业界领先的智能语义引擎检测技术,以反向代理模式接入你的网络架构,充当网站流量的“守门人”,精准识别并拦截黑客攻击。

其核心检测能力由独创的智能语义分析算法驱动,专为社区及中小企业场景优化,旨在“不让黑客越雷池半步”。

它是如何工作的?

我们可以通过一个简单的流量拓扑来理解。通常,外部用户的请求会经过网络,最终到达你的网站服务器。

此时,如果访问者中存在恶意攻击者,他们发出的有害请求同样会沿此路径直达服务器。

雷池的介入改变了这一流向。它以反向代理的形式部署在网站服务器之前,率先接收所有外部流量。在安全/渗透/逆向层面,雷池会对流量进行实时深度检测与清洗,将确认为安全的请求转发给后端的网站服务器,而将识别出的攻击请求直接拦截。

通过这种方式,最终确保了外部的攻击流量无法触及你的网站服务器核心,从源头上提升了站点的安全性。

如何使用与部署?

雷池项目由若干 Docker 容器编排而成,部署过程极其简便。只需克隆代码仓库并运行安装脚本即可,具体步骤如下:

git clone git@github.com:chaitin/safeline.git

cd safeline

bash ./setup.sh

安装脚本会自动处理依赖和容器启动。完成后,在浏览器中访问 https://127.0.0.1:9443/ 即可进入雷池的管理后台进行配置。

基础环境需求:

- 操作系统:Linux

- 指令架构:x86_64

- 软件依赖:Docker 20.10.6 及以上版本

- 软件依赖:Docker Compose 2.0.0 及以上版本

- 最小化环境:1 核 CPU / 1 GB 内存 / 5 GB 磁盘空间

对于刚接触容器化部署的开发者,可以在云栈社区的运维/DevOps/SRE板块找到更多相关的学习和讨论资源。

核心项目特性

1. 部署便捷

采用容器化部署,真正做到了一条命令完成安装,上手成本极低。安全策略开箱即用,无需复杂的初始配置,可以实现“躺平式”安全管理。

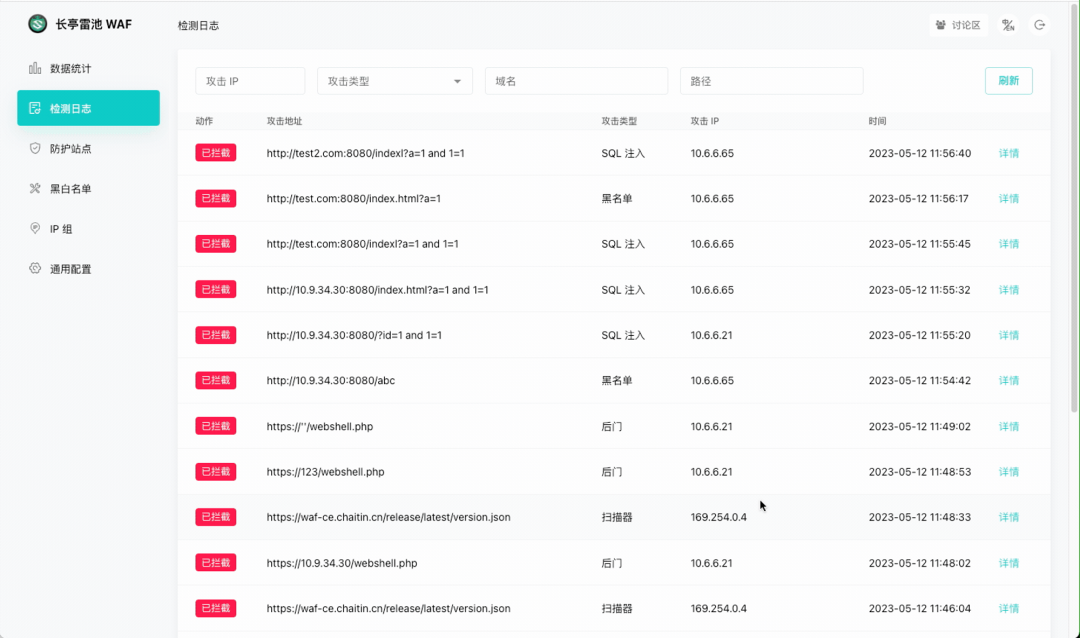

2. 检测精准

首创并应用了智能语义分析算法进行威胁检测,相比传统的规则匹配模式,在精准识别攻击(如SQL注入、跨站脚本等)的同时,能显著降低误报率,并且更难被攻击者刻意绕过。

语义分析无需依赖庞大的特征规则库,因此面对具有未知特征的0day攻击时,不再完全手足无措,具备一定的泛化检测能力。

3. 性能强劲

采用无规则引擎的线性检测算法,平均请求检测延迟控制在1毫秒级别,对网站访问速度的影响微乎其微。

并发处理能力强,单核CPU可轻松检测2000+ TPS(每秒事务数)。只要硬件性能足够,其可支撑的流量规模理论上没有上限。

4. 稳定可靠

流量处理引擎基于高性能的 Nginx 开发,充分继承了其卓越的性能与稳定性。产品内部集成了完善的健康检查与高可用机制,服务可用性承诺高达99.99%。

项目 GitHub 仓库地址:https://github.com/chaitin/safeline