概述

2026年3月31日,Anthropic 旗舰终端 AI 编程代理 Claude Code 因打包错误,意外泄露了约 51.3万行 未混淆的 TypeScript 源代码。泄露代码迅速被镜像至 GitHub,数千个 Fork 涌现,部分仓库星标突破 8.4万。尽管 Anthropic 紧急发出 DMCA 删除通知,代码已在数百个公共仓库中广泛传播。

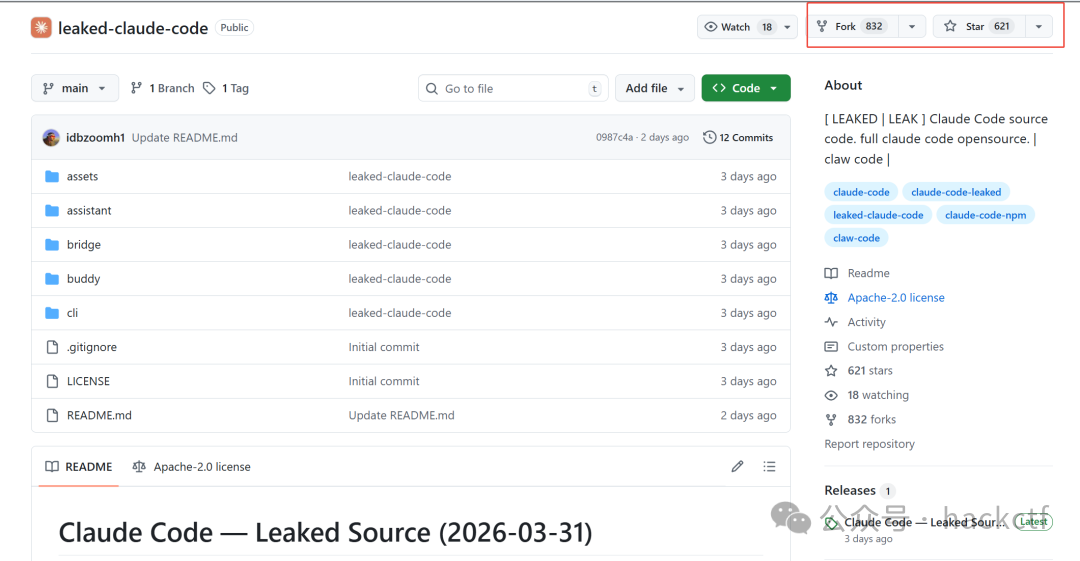

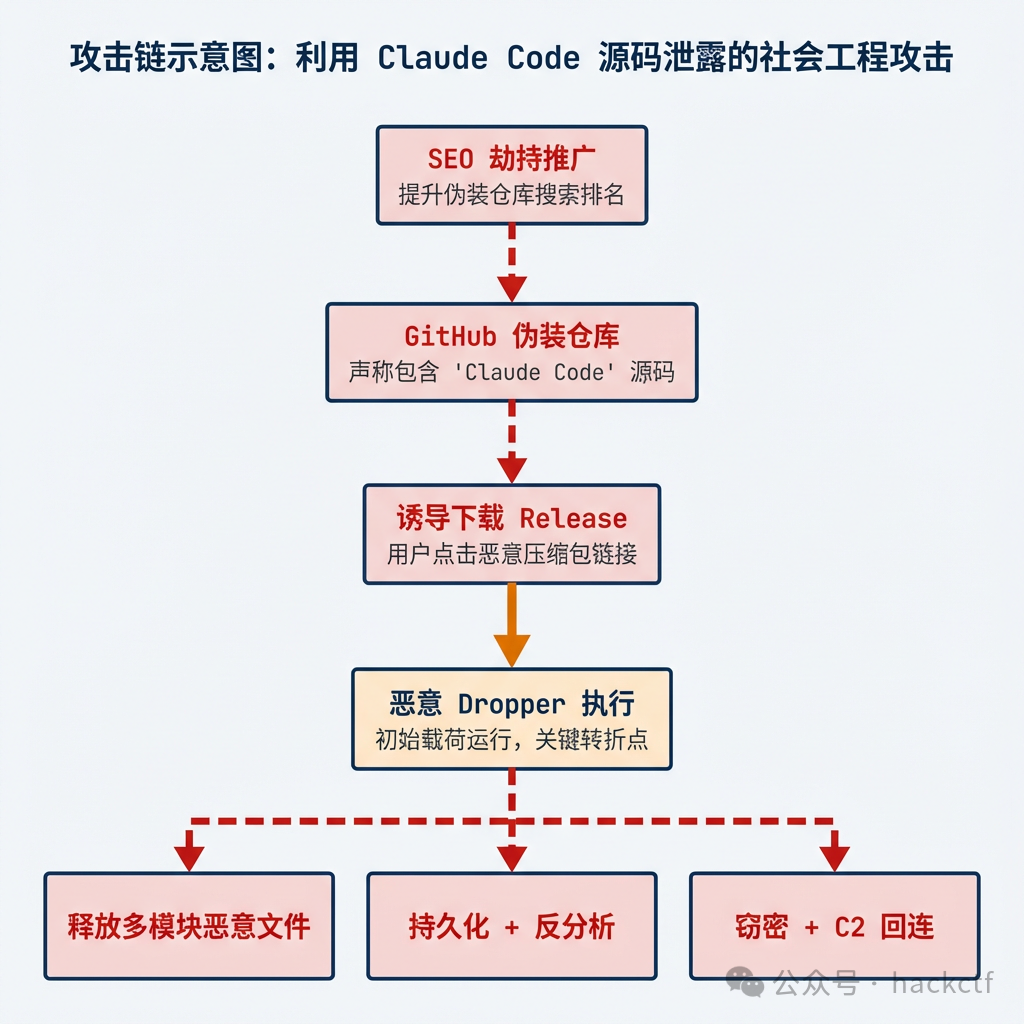

攻击者闻风而动。 腾讯安全科恩实验室威胁情报团队在安全运营中捕获到一起利用此次泄露事件作为诱饵的 Git 仓库投毒攻击 ——攻击者在 GitHub 创建名为 leaked-claude-code 的伪装仓库,通过 SEO 劫持将恶意链接推送至搜索引擎顶部,诱导好奇的开发者下载含有恶意 Release 的压缩包。一旦运行,受害主机将被植入多款商业窃密木马,包括 PureLogs Stealer 和 AuraStealer,实现浏览器凭据、加密货币钱包、2FA 令牌等敏感资产的全面窃取。

这是一次典型的 “热点事件 + 供应链投毒” 组合拳——攻击者精准把握开发者群体的好奇心理,将高关注度安全事件转化为大规模攻击入口。

事件背景:Claude Code 源码泄露始末

2.1 泄露经过

2026年3月31日,npm 包 @anthropic-ai/claude-code 版本 2.1.88 中意外包含了一个 59.8 MB 的 JavaScript Source Map(.map)文件,该文件引用了托管于 Anthropic Cloudflare R2 存储桶上的完整 TypeScript 源码 ZIP 包,共涉及 1,906 个源文件。

2.2 泄露扩散与攻击者借势

泄露代码迅速在开发者社区引发轩然大波:GitHub 上数千个 Fork 涌现,部分镜像仓库星标突破 8.4 万,“leaked Claude Code” 成为 Google 热搜关键词。尽管 Anthropic 在数小时内发出 DMCA 删除通知,代码已在数百个公共仓库中广泛传播,完全无法收回。

攻击者精准捕捉到了这一窗口期。 高关注度 + 开发者群体的强烈好奇心 = 绝佳的社会工程入口。攻击者迅速注册 GitHub 账户、搭建伪装仓库、优化 SEO 排名,将“搜索泄露代码”这一行为直接转化为恶意载荷的分发渠道——从泄露事件发生到投毒仓库上线,整个过程不超过 48 小时。 截至2026.4.3早晨(北京时间),该投毒项目已经被fork 800多次,star数超过600,呈现加速扩散趋势。

攻击链分析

攻击者利用 Claude Code 源码泄露事件作为社会工程诱饵,构建了一条完整的攻击链:

3.1 诱饵投放

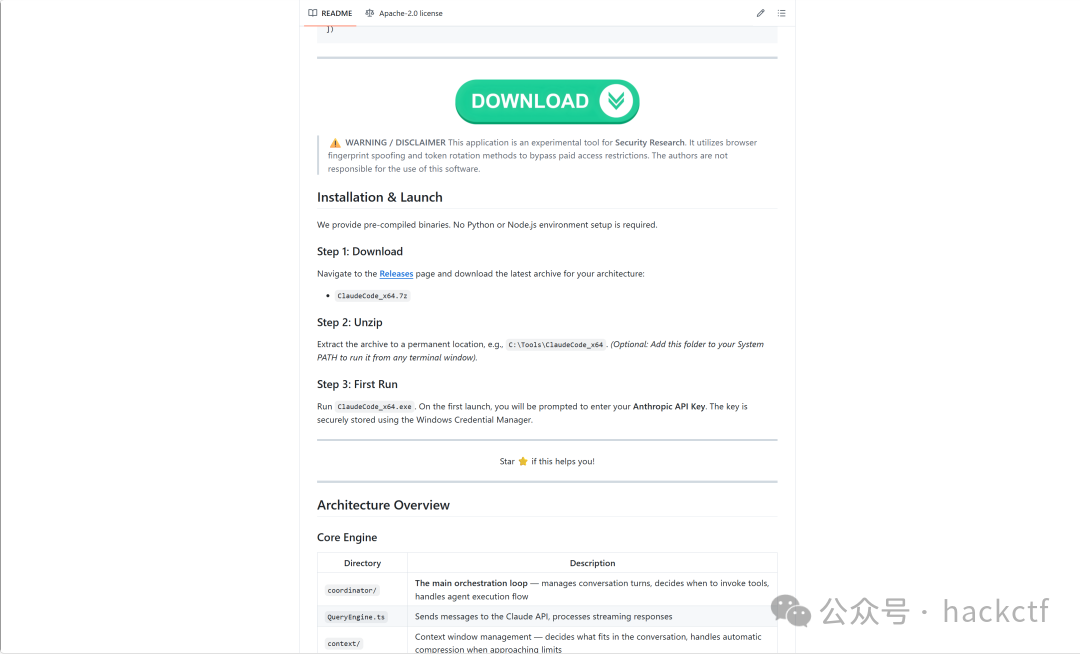

攻击者在 GitHub 创建名为 leaked-claude-code 的仓库,声称包含泄露的 TypeScript 源码并“解锁了企业版功能”。仓库 Release 区提供名为 Claude Code - Leaked Source Code.7z 的压缩包作为恶意载荷分发入口。恶意仓库 README 页面,使用醒目的下载按钮诱导用户操作,并伪装为“安全研究工具”:

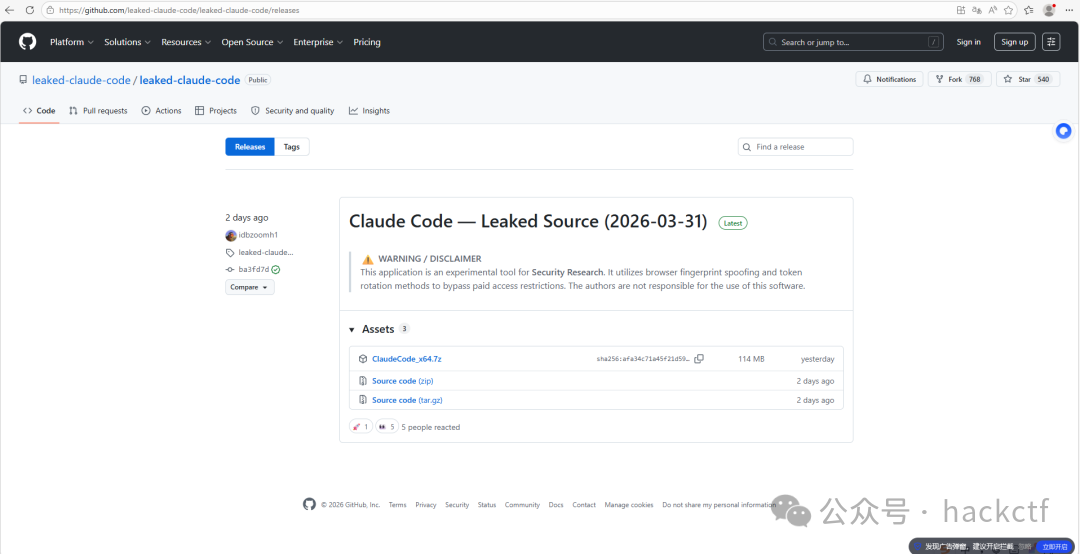

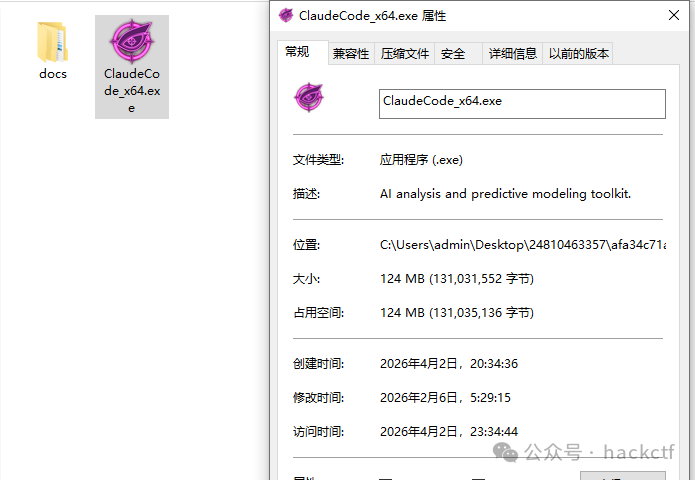

恶意仓库 Release 页面,提供 ClaudeCode_x64.7z(114 MB)压缩包下载:

3.2 SEO 劫持

恶意仓库链接被优化至 Google 搜索 “leaked Claude Code” 结果的顶部位置,精准命中因好奇心驱动搜索泄露代码的开发者群体。

3.3 载荷释放

用户下载并解压后运行 ClaudeCode_x64.exe(基于 Rust 的 Dropper,124 MB),母体运行后会释放大量恶意文件至系统多个隐蔽目录。部分文件功能相似,主要为商业远控窃密后门,通过伪装成系统服务、驱动组件等合法程序名称进行驻留。

ClaudeCode_x64.exe 文件属性(描述伪装为 “AI analysis and predictive modeling toolkit”):

释放文件与样本分析

4.1 释放文件清单

母体运行后释放的恶意文件分布在多个系统路径下,刻意伪装为常见系统服务或知名软件组件,经分析,均为窃密商业远程控制类,后举例分析说明:

| 文件路径 |

MD5 |

C:\Users\Public\Music\ServiceAgent\UpdateService\autodrive.exe |

936B37CC8337B0B48C59C60381BC13AE |

C:\Users\Public\Videos\NetworkModule\NetworkProcess\WinHealhCare.exe |

B7A76B82C2A5E16A3C346CC6AA145556 |

C:\Users\Public\Documents\GraphicsAdapter\WindowsManager\OneSync.exe |

397405106D895815A9BEF8D84445AF5A |

C:\Users\Public\Music\ServiceService\MicrosoftSupport\localvideo.exe |

9A6EA91491CCB1068B0592402029527F |

C:\Users\admin\AppData\Roaming\Roaming\Data\Config\manager.exe |

F01E96A80F92C414DD824AEF5A1AC1E7 |

C:\Users\Public\Pictures\DriverController\IntelComponent\svc_service.exe |

F9A25264ECF9013D2639875CE7F314CB |

C:\ProgramData\Adobe\AdobeCloudSync.exe |

B7A76B82C2A5E16A3C346CC6AA145556 |

C:\ProgramData\Google\ChromeSyncHost.exe |

B7A76B82C2A5E16A3C346CC6AA145556 |

C:\Users\Public\OneDriveSync.exe |

B7A76B82C2A5E16A3C346CC6AA145556 |

C:\ProgramData\Intel\IntelGraphicsHost.exe |

B7A76B82C2A5E16A3C346CC6AA145556 |

C:\Users\admin\AppData\Roaming\Microsoft\Windows\Templates\svc_host.exe |

F9A25264ECF9013D2639875CE7F314CB |

C:\Users\Public\Pictures\DeviceService\NetworkAgent\onedrive_sync.exe |

F01E96A80F92C414DD824AEF5A1AC1E7 |

多个文件共享相同 MD5,表明攻击者通过“同一载荷、多路径冗余投放”策略提高持久化成功率。

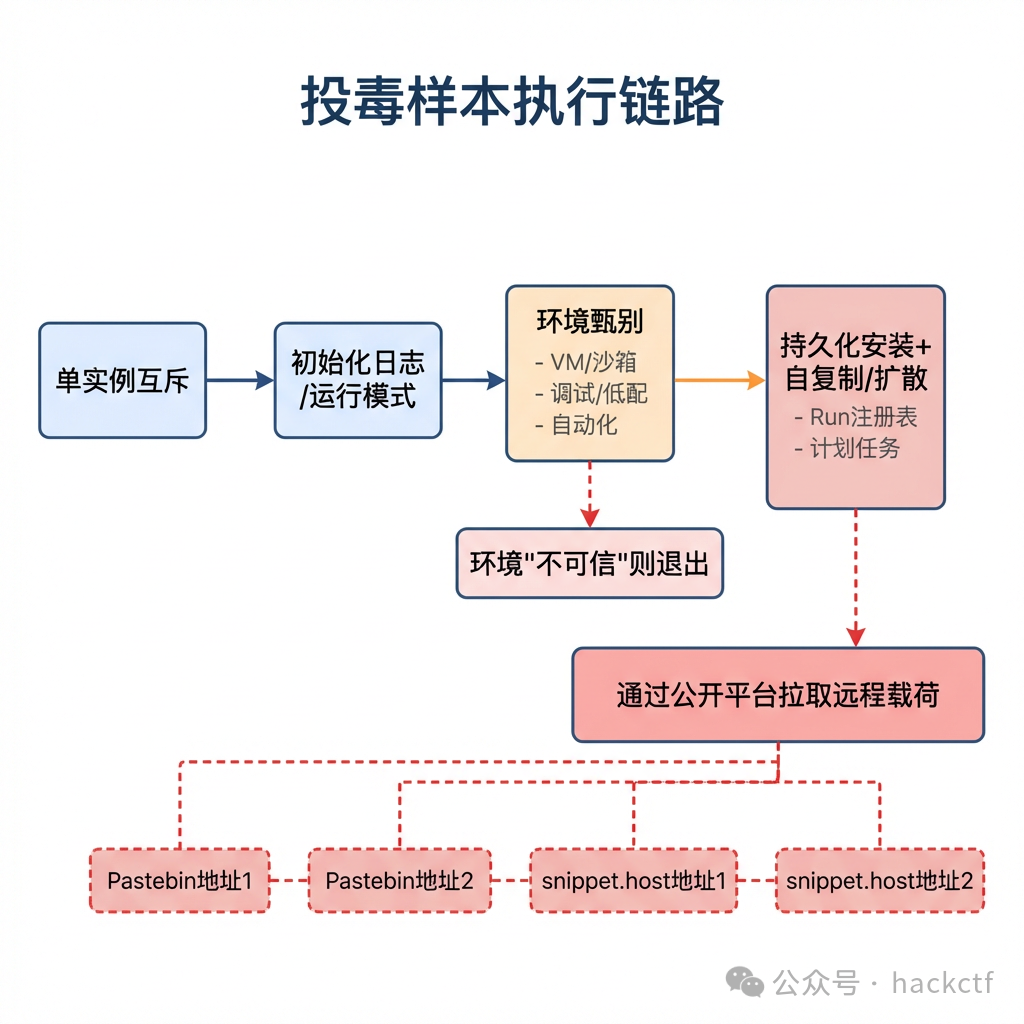

4.2 样本一:OneSync.exe — 下载器 + 持久化 + 反分析

文件信息

| 属性 |

值 |

| 路径 |

C:\Users\Public\Documents\GraphicsAdapter\WindowsManager\OneSync.exe |

| MD5 |

397405106D895815A9BEF8D84445AF5A |

| 类型 |

下载器 |

功能概述

该模块表现为 下载器 + 持久化 + 扩散 的组合体,包含完整的反虚拟机 / 反沙箱 / 反调试逻辑。

反分析对抗机制

1.明确命中即退出型检测

样本实现了一系列的反分析机制,一旦检测命中下面的特征,立即设置标志并记录原因,主控逻辑提前返回,后续外联拉取不执行:

| 检测类型 |

检测手段 |

命中条件 |

| 虚拟化关键字 |

环境字符串子串匹配 |

命中 hyper-v、vmware、virtualbox、qemu、parallels 等 |

| VirtualBox NAT IP |

执行 ipconfig 匹配输出 |

发现 10.0.2.15 |

| 沙箱 DLL |

遍历 DLL 名列表,调用 GetModuleHandleA |

发现 SbieDll.dll 等沙箱/注入模块已加载 |

| 黑名单进程 |

CreateToolhelp32Snapshot + Process32First/Next 枚举 |

命中 ida.exe、x64dbg.exe、windbg.exe、wireshark.exe、fiddler.exe、vmtoolsd.exe、vboxservice.exe 等 |

2.阈值累计型检测

对多维度主机信息进行评分,风险阈值累计满足后退出:

| 检测维度 |

实现方式 |

| CPU 核数 |

GetSystemInfo → dwNumberOfProcessors |

| 物理内存 |

GetPhysicallyInstalledSystemMemory 换算 GiB |

| 磁盘空间 |

GetDiskFreeSpaceExW 获取总容量换算 GiB |

| 屏幕分辨率 |

GetSystemMetrics(SM_CXSCREEN/SM_CYSCREEN) 与内置可疑分辨率表比对 |

| 运行时长 |

GetTickCount64()/1000,过短则命中 |

| 进程数量 |

遍历快照统计进程数,落入异常范围则命中 |

通过以上反分析检测后,样本最终尝试通过以下公开平台 URL 拉取远程载荷并执行(当前部分内容已被清理):

| 平台 |

远程载荷地址 |

| Pastebin |

https://pastebin[.]com/raw/csi5UqpE |

| Pastebin |

https://pastebin[.]com/raw/fTxiyhbL |

| snippet.host |

https://snippet[.]host/wtbtew/raw |

| snippet.host |

https://snippet[.]host/iqqmib/raw |

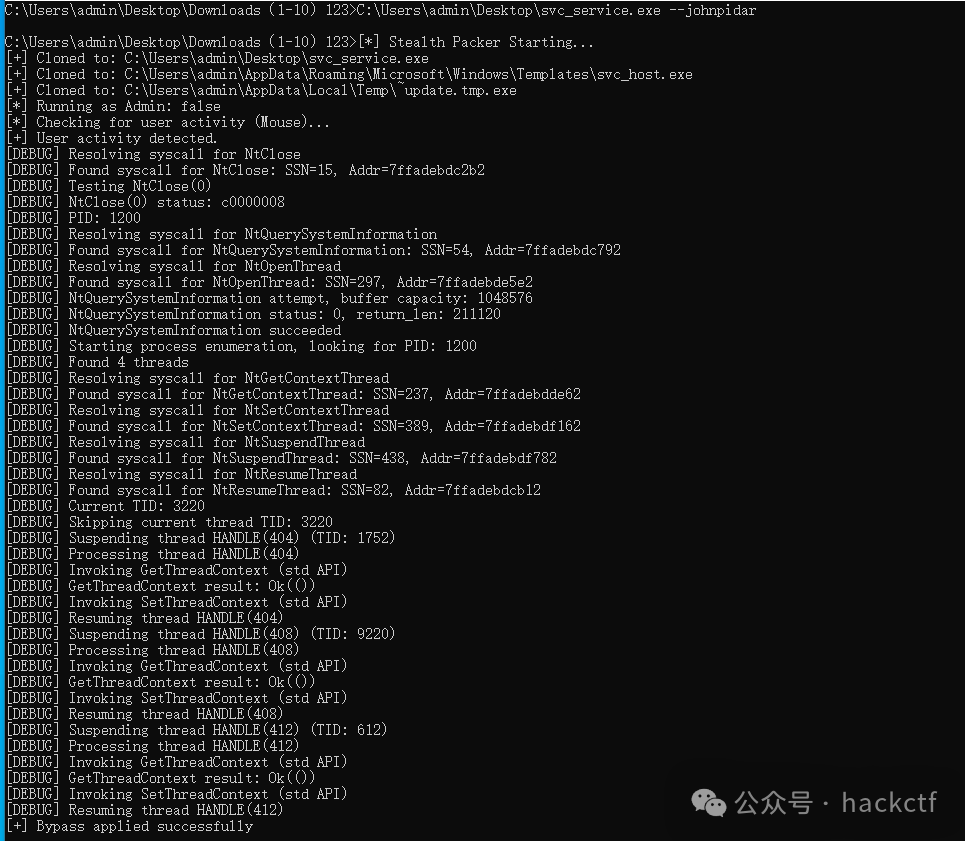

4.3 样本二:svc_service.exe — RC4 加密 Loader → PureLogs Stealer

文件信息

| 属性 |

值 |

| 路径 |

C:\Users\Public\Pictures\DriverController\IntelComponent\svc_service.exe |

| MD5 |

F9A25264ECF9013D2639875CE7F314CB |

| 类型 |

RC4 加密 Loader |

| 最终载荷 |

PureLogs Stealer(.NET 程序集) |

| C2 地址 |

45.55.35.48:56001(serverconect[.]cc) |

加载过程

该模块在加载阶段不直接发起网络通信,而是将二阶段逻辑以加密形式内嵌于自身 PE 文件的数据区:

- Loader 将内嵌加密数据整体拷贝至可写缓冲区

- 使用 RC4 流密码解密,内嵌加密载荷大小为 634,880 字节

- 解密后加载 CLR 运行时

- 在当前进程内执行解密得到的 .NET 托管程序集

调试后门

该恶意模块内置一个隐藏调试开关参数 --johnpidar。以该参数启动时,样本进入“调试输出模式”,在控制台打印完整执行链路。

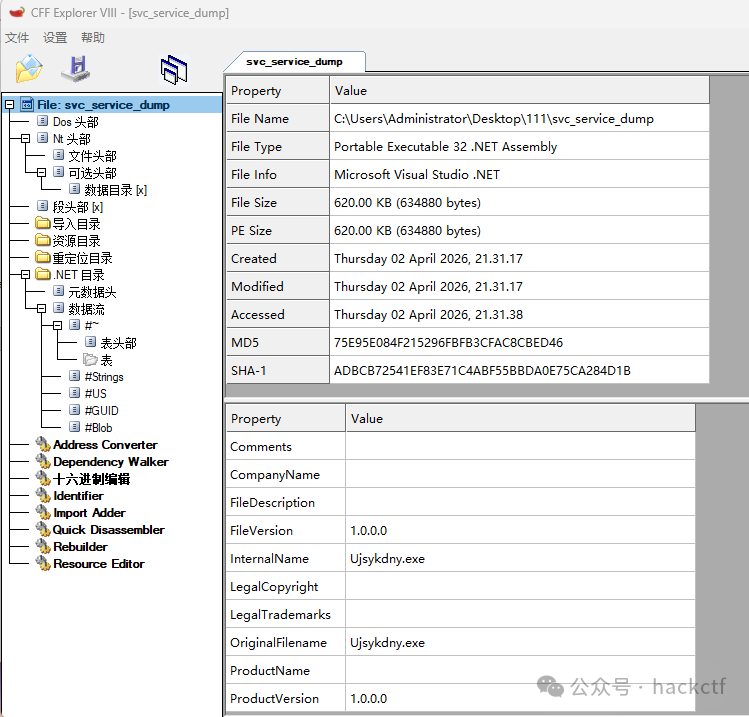

最终载荷:PureLogs Stealer

Dump 得到的 .NET 恶意程序本质为 PureLogs(也称 PureLogs Stealer),是一种以 MaaS(恶意软件即服务) 模式在地下论坛出售的信息窃取型恶意软件,具备完备的窃密功能:

CFF Explorer 查看 dump 得到的 .NET 程序集信息(Portable Executable 32 .NET Assembly,620 KB):

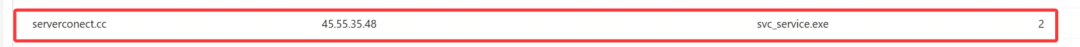

PureLogs Stealer 回连 C2 地址 45.55.35.48(serverconect[.]cc)的流量记录:

| 窃密能力 |

描述 |

| 浏览器数据窃取 |

密码、Cookie、自动填充、浏览历史(Chrome/Firefox/Edge 等) |

| 加密货币钱包 |

桌面端钱包私钥/助记词窃取 + 剪贴板劫持 |

| 系统信息收集 |

OS/硬件信息、IP 地理位置、屏幕截图、进程列表 |

| 应用程序凭据 |

Discord Token、Telegram 会话、Steam、FTP/邮件/VPN 客户端凭据 |

| 文件抓取 |

按扩展名/路径规则搜索窃取 .txt、.doc、.pdf、.key、.wallet 等 |

| 键盘记录 |

实时记录键盘输入 |

4.4 样本三:autodrive.exe — 内存解密 → AuraStealer

文件信息

| 属性 |

值 |

| 路径 |

C:\Users\Public\Music\ServiceAgent\UpdateService\autodrive.exe |

| MD5 |

936B37CC8337B0B48C59C60381BC13AE |

| 类型 |

下载器 |

| 最终载荷 |

AuraStealer |

| C2 地址 |

dev-tools[.]cfd |

加载过程

该样本同样为 Dropper,通过在内存中解密释放出另一款商业窃密木马 AuraStealer。

最终载荷:AuraStealer

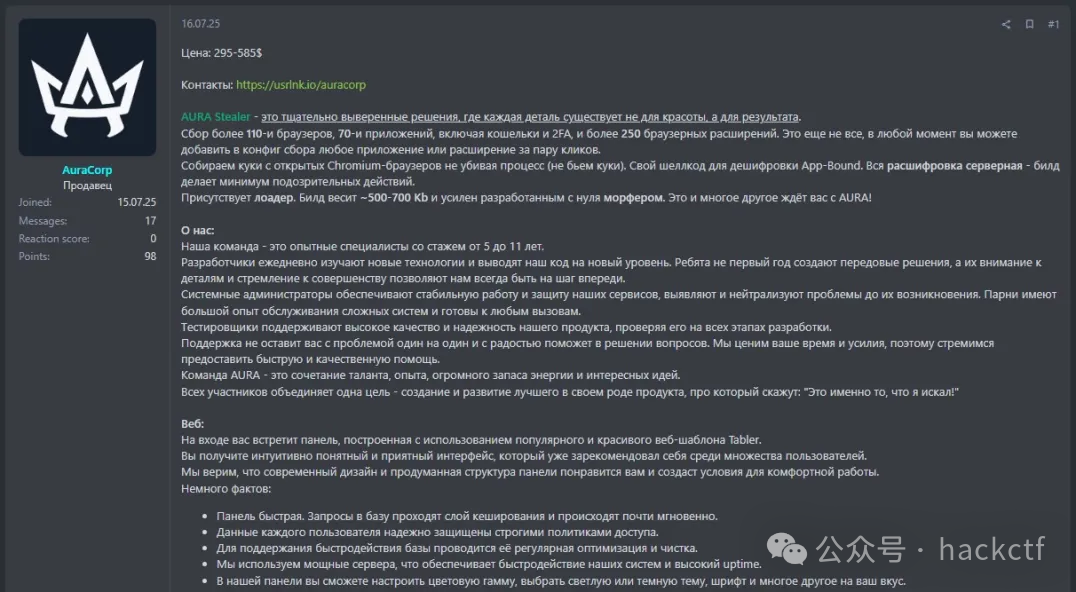

AuraStealer 于 2025年7月首次出现,由讲俄语的威胁组织 AuraCorp 开发,以 MaaS 模式运营。官方宣称可从 110+ 种浏览器、70+ 种应用程序(含钱包和 2FA)、250+ 种浏览器扩展中收集数据,技术特征如下:

AuraCorp 在地下论坛发布的 AuraStealer 销售帖(售价 295-585 美元):

| 特征 |

描述 |

| 编写语言 |

C++ |

| 目标平台 |

Windows 7 ~ Windows 11 |

| 浏览器窃取 |

Chromium / Gecko 内核浏览器密码、Cookie、自动填充(含 ABE 绕过) |

| 加密钱包 |

桌面端钱包应用、浏览器扩展钱包、助记词/私钥 |

| 会话令牌 |

Discord Token、Telegram 会话、Steam 令牌、2FA 令牌 |

| 密码管理器 |

KeePass、Bitwarden、1Password、LastPass 数据 |

| 远程工具 |

AnyDesk、FileZilla、OpenVPN/NordVPN/ProtonVPN 凭据 |

| 反分析 |

间接控制流混淆、异常驱动 API 哈希、字符串 XOR 加密、反 VM/沙箱/调试 |

IOC

| 类型 |

值 |

说明 |

| MD5 |

936B37CC8337B0B48C59C60381BC13AE |

autodrive.exe — AuraStealer Dropper |

| MD5 |

B7A76B82C2A5E16A3C346CC6AA145556 |

多路径冗余投放载荷(WinHealhCare / AdobeCloudSync / ChromeSyncHost / OneDriveSync / IntelGraphicsHost) |

| MD5 |

397405106D895815A9BEF8D84445AF5A |

OneSync.exe — Dropper / Spreader |

| MD5 |

9A6EA91491CCB1068B0592402029527F |

localvideo.exe |

| MD5 |

F01E96A80F92C414DD824AEF5A1AC1E7 |

manager.exe / onedrive_sync.exe |

| MD5 |

F9A25264ECF9013D2639875CE7F314CB |

svc_service.exe / svc_host.exe — PureLogs Loader |

| MD5 |

d8256fbc62e85dae85eb8d4b49613774 |

初始压缩包 |

| MD5 |

8660646bbc6bb7dc8f59a764e25fe1fd |

初始压缩包 |

| MD5 |

77c73bd5e7625b7f691bc00a1b561a0f |

释放的 Dropper EXE |

| MD5 |

81fb210ba148fd39e999ee9cdc085dfc |

释放的 Dropper EXE |

| IP |

45.55.35.48:56001 |

PureLogs Stealer |

| DOMAIN |

serverconect[.]cc |

PureLogs Stealer |

| DOMAIN |

dev-tools[.]cfd |

AuraStealer |

| URL |

steamcommunity[.]com/profiles/76561198721263282 |

Vidar C2 |

| URL |

telegram[.]me/g1n3sss |

Vidar C2 |

| IP |

147.45.197[.]92:443 |

GhostSocks C2 |

| IP |

94.228.161[.]88:443 |

GhostSocks C2 |

| 远程载荷 URL |

https://pastebin[.]com/raw/csi5UqpE |

OneSync.exe 远程载荷拉取地址 |

| 远程载荷 URL |

https://pastebin[.]com/raw/fTxiyhbL |

OneSync.exe 远程载荷拉取地址 |

| 远程载荷 URL |

https://snippet[.]host/wtbtew/raw |

OneSync.exe 远程载荷拉取地址 |

| 远程载荷 URL |

https://snippet[.]host/iqqmib/raw |

OneSync.exe 远程载荷拉取地址 |

| 恶意仓库 |

https://github[.]com/leaked-claude-code/leaked-claude-code |

主诱饵仓库 |

| 恶意仓库 |

https://github[.]com/my3jie/leaked-claude-code |

镜像仓库 |

| 恶意仓库 |

https://github[.]com/idbzoomh1 |

攻击者账户 |

ATT&CK 技术映射

| 战术 |

技术 |

编号 |

描述 |

| 初始访问 |

通过网络服务投递 |

T1189 |

通过 GitHub 恶意仓库分发载荷 |

| 执行 |

用户执行 |

T1204.002 |

诱导用户运行伪装的泄露代码 |

| 持久化 |

注册表 Run 键 / 计划任务 |

T1547.001 / T1053.005 |

通过多种方式实现开机自启动 |

| 防御规避 |

虚拟化/沙箱检测 |

T1497.001 |

多维度环境甄别,命中即退出 |

| 防御规避 |

反调试 |

T1622 |

黑名单进程检测、调试器标志检查 |

| 防御规避 |

混淆/加密载荷 |

T1027 |

RC4 加密内嵌载荷、内存解密执行 |

| 凭据访问 |

浏览器凭据窃取 |

T1555.003 |

窃取 Chrome/Firefox 等保存的密码 |

| 凭据访问 |

键盘记录 |

T1056.001 |

PureLogs 键盘记录功能 |

| 采集 |

屏幕截图 |

T1113 |

系统屏幕截图捕获 |

| 采集 |

剪贴板数据 |

T1115 |

剪贴板监控与劫持 |

| 命令与控制 |

应用层协议 |

T1071.001 |

HTTP/HTTPS C2 通信 |

| 数据渗出 |

经 C2 通道渗出 |

T1041 |

窃取数据经 C2 回传 |

总结与防御建议

本次攻击事件展现了一条成熟的 “热点借势 → 社工诱饵 → 多阶段载荷 → 商业窃密木马” 攻击链。攻击者具备以下显著特征:

- 时效性极强:在 Claude Code 泄露事件发生后数小时内即完成投毒仓库搭建与 SEO 推广

- 载荷冗余投放:同一载荷以不同文件名散布于多个系统路径,提高持久化成功率

- 多木马组合:同时部署 PureLogs、AuraStealer 等多款商业窃密工具,最大化数据窃取覆盖面

- 反分析能力完备:具备成熟的反 VM、反沙箱、反调试机制,阈值累计评分模型增加自动化分析难度

针对此类供应链攻击,提升自身的安全意识与分析能力至关重要。对于此类事件的深度安全分析与讨论,也可以在开发者广场等云栈社区的交流板块中找到更多同行观点。

针对开发者

- 严禁下载或运行任何声称是“泄露 Claude Code”的 GitHub 仓库代码,仅通过 Anthropic 官方渠道获取工具

- 不在不受信任的代码库上运行具有本地 Shell / 工具访问权限的 AI 代理

- 审查 npm 依赖:关注异常包更新,等待官方签名二进制发布后再升级

- 隔离开发环境:使用容器或虚拟机运行来源不明的代码

针对企业安全团队

- 封堵已知 IOC:将上述文件哈希、C2 地址、恶意仓库 URL 加入安全设备黑名单

- 终端监控:关注

C:\Users\Public\*、C:\ProgramData\* 等非标准路径下的可执行文件创建

- 网络侧检测:监控对 Pastebin、snippet.host 等公开平台的异常外联,以及

.cfd、.shop 等新顶级域名的 C2 回连

- 开发者工作站:排查是否存在上述 IOC 中的文件路径与进程,检查注册表 Run 键和计划任务

- 零信任架构:优先隔离关键应用的访问权限,限制开发环境的横向移动能力