一种名为 EDR-Freeze 的概念验证工具已经出现,它能够将端点检测和响应 (EDR)和防病毒解决方案置于暂停的“昏迷”状态。

根据其开发者的说明,该技术巧妙地利用了 Windows 系统的内置功能,为绕过安全软件监控提供了一种新思路。相比过去流行的 自带易受攻击驱动程序 (BYOVD) 攻击,EDR-Freeze 的方法更为隐蔽。BYOVD 需要向目标系统引入有漏洞的第三方驱动程序,而 EDR-Freeze 则完全依赖于 Windows 操作系统的合法组件。

这种方法无需安装任何外部驱动,从而降低了导致系统不稳定或触发安全告警的风险。整个操作在用户模式下即可完成,使其成为一种精巧且有效的临时规避手段。

MiniDumpWriteDump 漏洞利用

EDR-Freeze 技术的核心,在于对 MiniDumpWriteDump 函数的特殊利用。这个函数是 Windows DbgHelp 库的一部分,主要用于创建进程内存快照(即 minidump),常用于调试。

为了保证生成的内存转储数据一致且未被破坏,该函数在创建快照时,会暂停目标进程内的所有线程。通常情况下,这种暂停状态极其短暂。然而,EDR-Freeze 的开发者找到了一种方法,可以无限期地延长这种暂停。

主要的挑战有两个:一是延长该函数本应非常短暂的执行时间;二是绕过保护 EDR 和防病毒进程免遭篡改的 受保护进程轻量级 (PPL) 安全机制。

为了突破 PPL 保护,该技术利用了 WerFaultSecure.exe——这是 Windows 错误报告 (WER) 服务的一个组件。关键在于,WerFaultSecure.exe 可以以 WinTCB 级别(最高权限级别之一)运行,这使其获得了与受保护进程交互的“通行证”。

通过构造特定的参数,攻击者可以指示 WerFaultSecure.exe 去调用 MiniDumpWriteDump 函数,对任何目标进程(包括受保护的 EDR 和防病毒代理)创建内存转储。

整个攻击的最后一块拼图,是一个精心设计的竞争条件攻击,它将短暂的暂停变成了长时间的“冻结”。攻击步骤以一种快速、精确的顺序展开:

WerFaultSecure.exe 被启动,并携带参数指示其为目标 EDR 或防病毒进程创建内存转储。- EDR-Freeze 工具持续监控目标进程的状态。

- 当目标进程因为

MiniDumpWriteDump 开始工作而进入暂停状态时,EDR-Freeze 工具会立即暂停那个发起调用的 WerFaultSecure.exe 进程本身。

由于 WerFaultSecure.exe 自身被暂停,它永远无法完成内存转储操作。更重要的是,它也永远无法向目标 EDR 进程的线程发送恢复执行的指令。结果就是,安全软件陷入了永久的暂停状态,实际上已经失灵,直到 WerFaultSecure.exe 进程被终止。

EDR-Freeze 工具的使用与影响

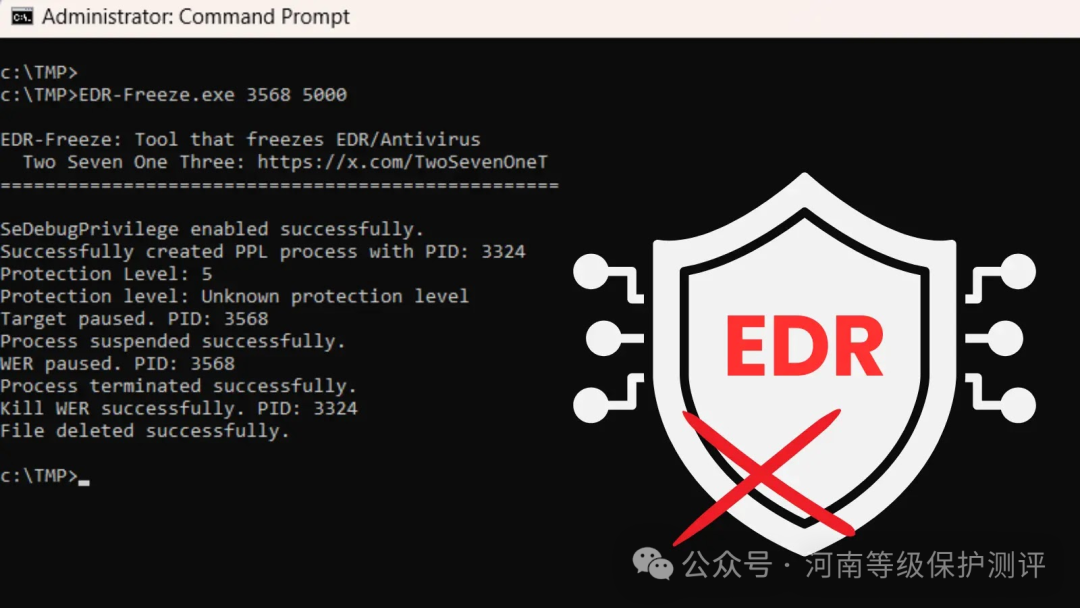

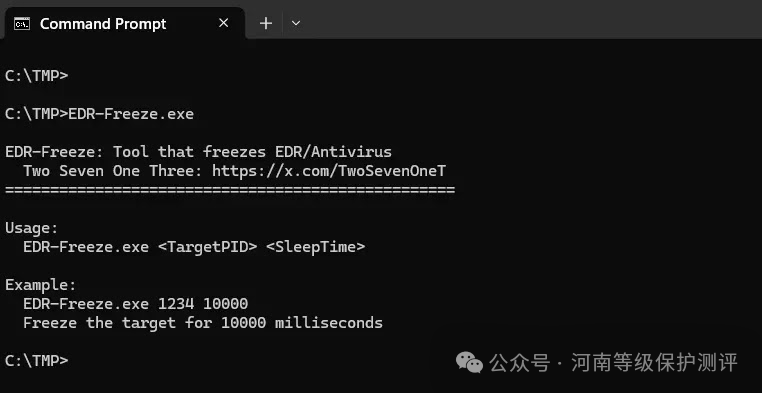

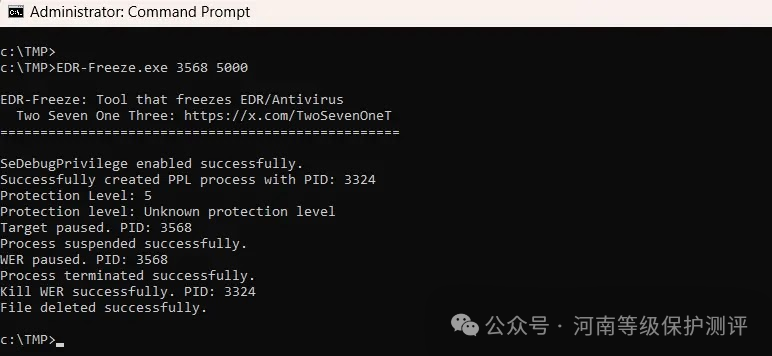

开发者发布了 EDR-Freeze 工具来演示这项技术。该工具使用非常简单,仅需两个参数:待冻结目标的进程 ID (PID),以及希望暂停的持续时间(以毫秒为单位)。

这使得攻击者可以暂时禁用安全监控,执行恶意操作,然后再让安全软件“醒来”恢复正常,仿佛什么都没发生过。在 Windows 11 24H2 系统上的测试表明,该工具成功暂停了 Windows Defender 的核心进程 MsMpEng.exe。

对于防御者而言,检测此类技术需要关注 WerFaultSecure.exe 的异常执行行为。如果发现该进程被用于针对敏感进程(例如 lsass.exe 或各类 EDR 代理进程)的 PID,这应当被视为需要立即调查的高优先级安全警报。

这项技术揭示了利用操作系统原生功能进行攻击的潜在风险。对于安全研究者和企业防御团队来说,理解其原理是构建更强大检测和响应能力的第一步。如果你对这类前沿的安全攻防技术感兴趣,欢迎在云栈社区的对应板块进行更深入的讨论与交流。 |