Pwn2Own柏林2026赛事首日便掀起针对现代浏览器、操作系统及新兴AI平台的0Day漏洞利用浪潮。安全研究人员在第一天就成功攻破微软Edge、Windows 11和LiteLLM,借助24个独特漏洞累计斩获52.3万美元奖金。这一战果赤裸裸地揭示了一个趋势:AI生态系统与企业核心技术栈,正面临日益复杂的链式攻击威胁。

Edge沙箱逃逸:细微缺陷的连锁反应

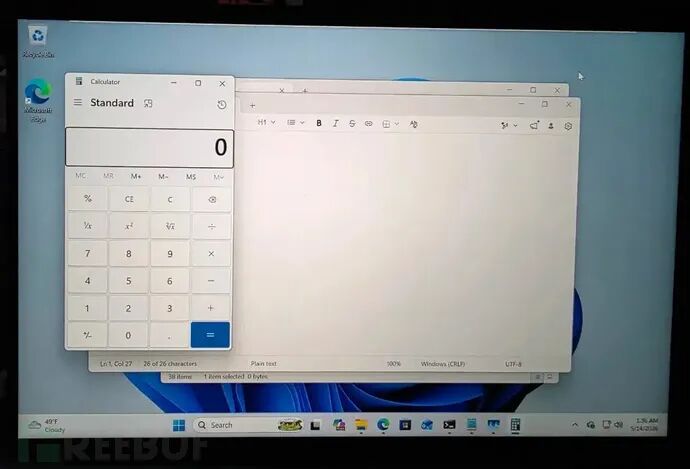

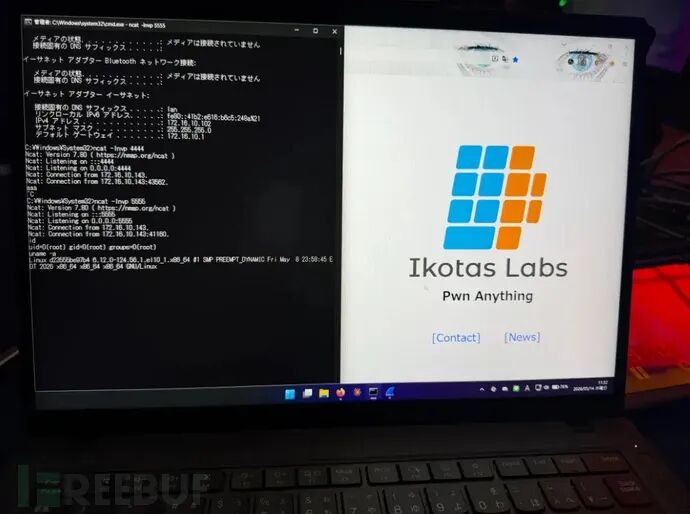

DEVCORE研究团队成员Orange Tsai呈现了当日最具冲击力的攻击演示——针对微软Edge的精密沙箱逃逸技术。该漏洞利用串联了四个独立的逻辑漏洞,将看似细微的缺陷编织成一张完整的系统入侵网络。

这项高级技术为DEVCORE赢得7.5万美元奖金与17.5个“破解大师”积分,使其暂时领跑赛事。攻击表明,当多个安全弱点被策略性组合时,即便是现代的浏览器防护体系,依然可能被击穿。你是否也好奇,他们究竟是如何一步步绕过那些看似坚固的沙箱壁垒?

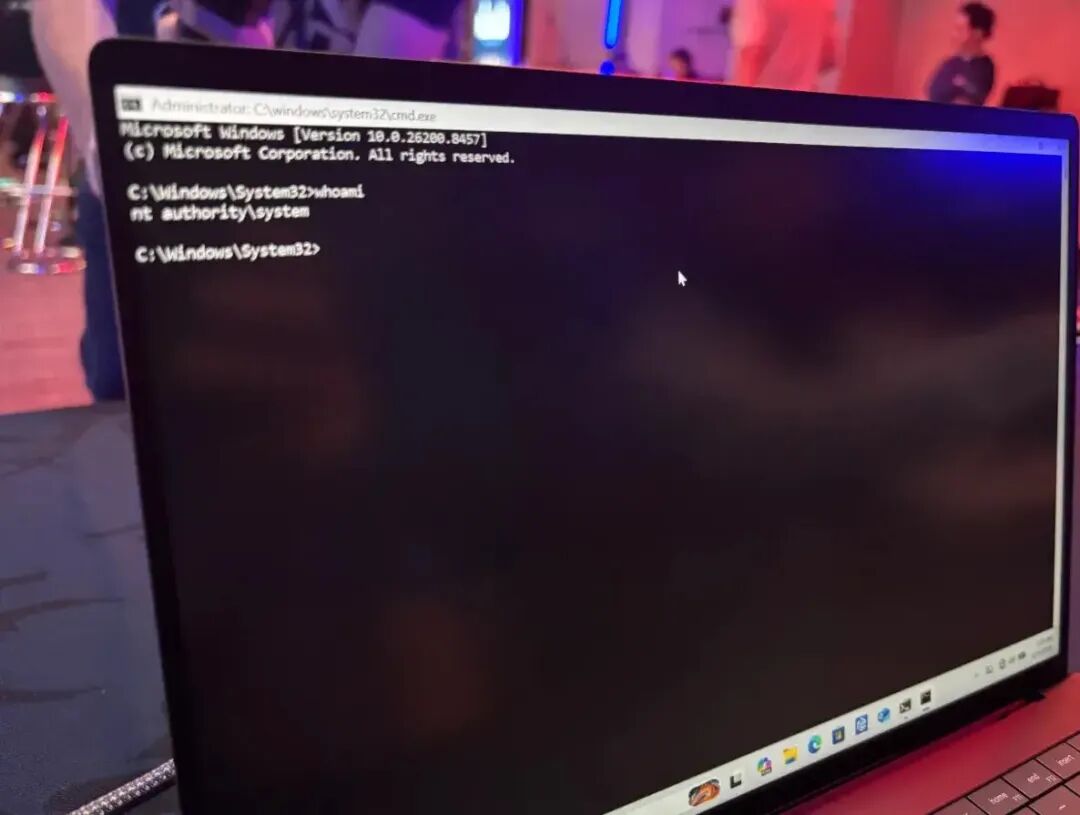

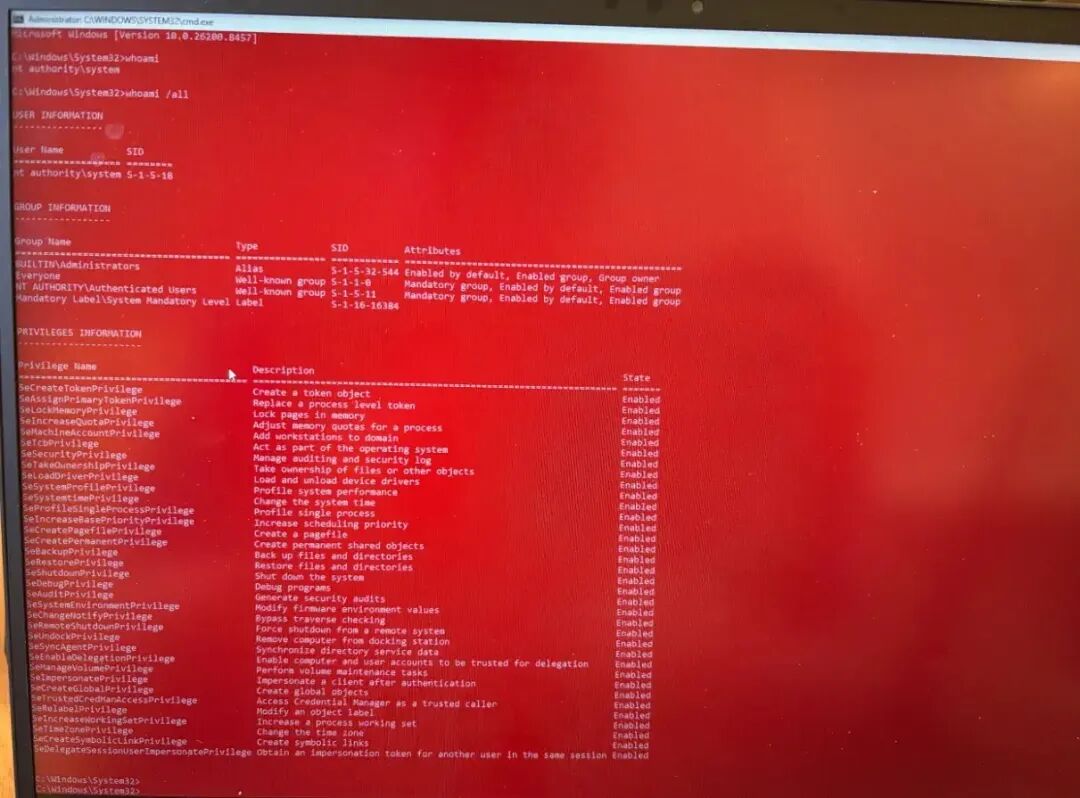

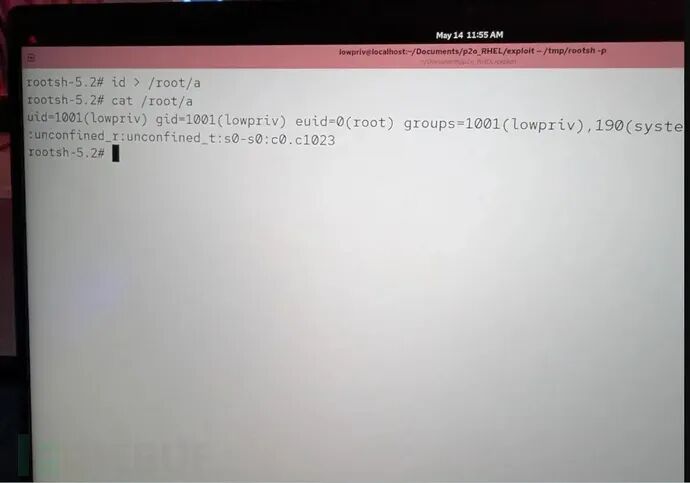

Windows 11权限提升:连环入侵

微软Windows 11成为首日的另一大标靶,多起成功的权限提升案例接连上演。

后续研究人员展示了基于堆的缓冲区溢出和释放后重用(Use-After-Free)漏洞攻击。而DEVCORE的Angelboy与TwinkleStar03则另辟蹊径,利用访问控制缺陷成功攫取系统高级权限。

这些连环入侵一再印证,即便是成熟的操作系统,依然难以彻底摆脱内存破坏与访问控制两大顽疾的困扰。

LiteLLM框架沦陷:AI基础设施的考验

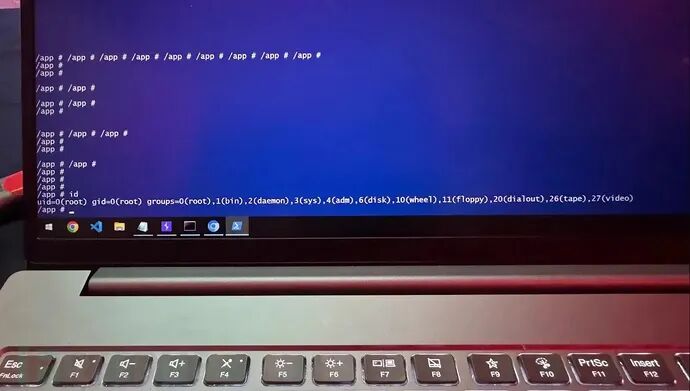

AI基础设施在首日便面临严峻考验。研究员k3vg3n通过一条全链漏洞利用路径,攻破了LiteLLM。该攻击组合了服务端请求伪造(SSRF)和代码注入等三个漏洞,最终实现了对系统的完全控制。

这轮攻击斩获4万美元奖金,暴露出AI框架在处理外部输入与API时,若未充分加固,将产生何等重大的安全缺口。我们不禁要问:当AI成为基础设施的核心,它的安全底线究竟该如何守住?

AI与开发工具的集体失守

其他AI相关目标同样未能幸免。Compass Security团队利用CWE-150漏洞攻破OpenAI Codex;NVIDIA Megatron Bridge则因过度宽松的许可列表和路径遍历漏洞,被多次入侵。

IBM X-Force研究人员更是仅凭NV Container Toolkit的一个单一漏洞就实现了入侵。这些案例共同指向一个残酷现实:AI与开发工具生态在安全设计与威胁抵御方面,仍显稚嫩。

并非所有攻击都能得手。部分研究人员未能在时限内攻破OpenAI Codex和Oracle Autonomous AI Database等目标。赛事中还记录了多起“碰撞”案例——攻击者所使用的,竟是那些早已公开却尚未修复的漏洞。

Pwn2Own柏林2026的首日战果,折射出威胁格局的一次重大转变:攻击者的目光已不再局限于传统软件,而是开始积极瞄准AI平台、推理引擎与开发工具。随着DEVCORE暂时领跑,更多高价值目标仍待攻破,接下来几天,预计会有更深层的安全缺陷被撕开,为厂商和企业敲响震耳的警钟。

参考来源:

Microsoft Edge, Windows 11 and LiteLLM Hacked in Pwn2Own Berlin 2026

https://cybersecuritynews.com/pwn2own-berlin-2026/

|