恶意包植入远程访问木马

2026年3月31日,流行 JavaScript HTTP 库 Axios 的两个恶意版本被短暂发布到 npm 仓库。这两个版本均包含隐藏依赖项,可在 macOS、Windows 和 Linux 系统上安装远程访问木马。此次攻击并未利用 Axios 代码本身的漏洞,而是瞄准了更难防御的目标——维护该库的开发人员所持有的信任权限。这一事件无情地暴露出开源供应链中“人为环节”的极度脆弱性。

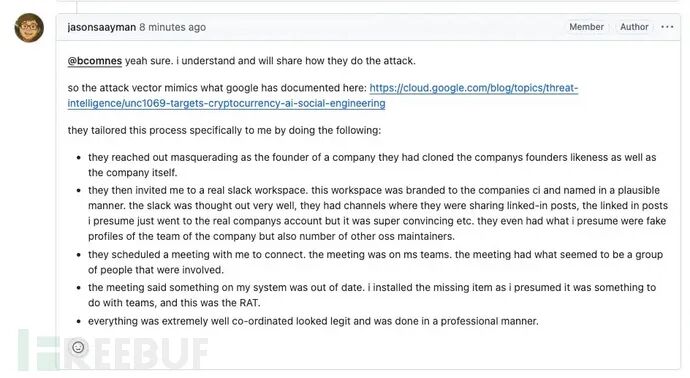

攻击者针对 Axios 首席维护者 Jason Saayman 实施了精心策划的社会工程学攻击。他们伪装成某知名企业的代表,以商务合作为由建立联系。为增强可信度,攻击者克隆了该公司身份信息,搭建了逼真的 Slack 工作区,并安排了多次伪装会议。在取得 Saayman 信任后,攻击者诱骗其安装了一个声称用于更新会议软件的程序,实则借此获取了对设备的完全控制权。

供应链攻击波及数千项目

攻击者随后窃取了活跃的浏览器会话和 Cookie,悄无声息地劫持了 Saayman 的 npm 和 GitHub 凭证。Socket.dev 的研究人员在恶意包发布后迅速识别并分析了攻击全貌。由于 npm 的传递依赖机制,除了直接使用 Axios 的用户外,数千个隐式引用 Axios 的下游软件包同样受到影响。实际攻击范围远超表面所见,成为近年来最具隐蔽性的大规模供应链攻击事件。

值得注意的是,即便项目采用了双重认证和基于 OIDC 的发布机制等强安全控制措施,也无法阻止此类攻击。攻击者直接通过 Saayman 被入侵的设备,使用其有效会话进行操作——从 npm 的视角看,所有行为均显示为来自维护者本人的合法操作。Saayman 事后证实,攻击者的访问权限“完全不受现有防护措施影响”,因为现有的自动化发布流程无法检测到维护者从自有设备发起的恶意行为。

关键基础设施的维护困境

Axios 作为 JavaScript 生态中下载量最大的包之一,被广泛应用于生产环境应用、构建系统、CLI 工具和基础架构层。许多团队并非主动选用它,而是通过深层依赖链间接引入。然而,这个全球性的关键项目仅由少数个人维护,缺乏机构级的安全资源或专职的支持团队。这种典型的开源维护困境在此次事件中暴露无遗。

事件发生后,Saayman 立即采取行动:清除所有设备数据、重置全部凭证,并开始采用硬件安全密钥及改进的发布流程。他在 GitHub 公开评论中承认自己沦为“知名社会工程攻击”的受害者,坦承攻击者已完全控制其工作环境。其应对措施既体现了事件的严重性,也展现出重建安全体系的决心。

长期威胁与防御建议

此次攻击模式与此前著名的 xz utils 后门事件如出一辙——攻击者投入大量时间建立可信度,随后再实施致命一击。这种长期布局的策略使纯技术防御手段几乎失效,因为真正的突破口是人,而非软件。当控制一名核心维护者等同于控制其下的整个依赖树时,攻击者必然会不惜代价去获取这种“核武级”的权限。

对于使用 Axios 的组织而言,应立即审计项目的依赖树,检查是否包含受感染的 1.8.2 和 1.8.3 版本,并及时更新到安全版本。开发者应采用依赖扫描工具,持续监控项目中的异常版本变更。而对于开源维护者,特别是管理着流行软件包的人员,则应当考虑:强制部署硬件安全密钥、限制高权限会话的暴露时间,并将自己的日常工作设备视为高价值基础设施来进行严格防护。

这次事件也为整个技术社区敲响了警钟。在云栈社区的安全/渗透/逆向板块中,开发者们经常探讨类似的社会工程学攻击案例与防御之道。同时,加强前端框架/工程化](https://yunpan.plus/f/18-1)层面的供应链安全审计,以及完善运维/DevOps/SRE](https://yunpan.plus/f/33-1)流程中的权限管控,都是构建健壮软件交付链条不可或缺的环节。安全是一场永无止境的攻防战,我们需要从技术、流程和人员意识多个层面共同加固防线。

参考来源:

Axios Maintainer Confirms The npm Compromise Was via a Targeted Social Engineering Attack

https://cybersecuritynews.com/axios-maintainer-confirms-the-npm-compromise/ |