2026年5月初,全球数百万用户信赖的知名开源下载管理器 JDownloader 遭遇了一起严重的供应链攻击。攻击者暗中入侵了官方网站 jdownloader.org,将正版安装程序下载链接替换为携带全功能 Python 远程访问木马(RAT)的恶意文件。在持续两天的攻击窗口期内,任何下载了所谓“标准安装程序”的用户,都可能在不知情的情况下将危险且具持久性的后门植入了自己的设备。

攻击技术细节

此次攻击的狡猾之处在于,它并未篡改 JDownloader 的实际软件或其应用内更新系统,而是精准地针对网站上的下载链接实施入侵。受影响的范围包括 Windows 系统的“下载替代安装程序”选项以及 Linux shell 安装程序链接。在 2026 年 5 月 6 日至 7 日期间点击这些链接的用户,收到的文件看似正常,实则是一个包含分层恶意载荷的未签名封装程序。这种欺骗手段非常逼真,以至于不少用户绕过了 Windows SmartScreen 的警告,仅仅把它们当作是误报。

jdownloader.org 的研究人员和开发者在 Reddit 用户 PrinceOfNightSky 于 2026 年 5 月 7 日报告了可疑行为后,确认了此次入侵。该用户指出,下载的可执行文件被标记为“Zipline LLC”和“The Water Team”等虚假发布者,而非合法开发商 AppWork GmbH。开发团队随即在 UTC 时间 17:24 将网站下线,并展开了全面调查。截至 5 月 8 日晚至 9 日,在清除了所有恶意内容并加固服务器配置后,网站已恢复提供经过验证的安全下载链接。

漏洞成因与影响范围

社区研究员 Takia_Gecko 对恶意安装程序样本进行了深入的技术分析,揭示出其惊人的复杂程度。这个假冒安装程序是一个未签名的封装程序,它捆绑了真实的 JDownloader 安装程序和一个经过 XOR 加密的恶意可执行文件。使用 XOR 密钥 ectb 对该隐藏文件进行解码后,会释放一个 Windows x64 加载程序。随后,这个加载程序再使用密钥 fywo 解密更多资源,最终解包出一个由 PyArmor 8 保护的 Python 3.14 载荷。

最终载荷是一个用 Python 编写的、功能完备的远程访问木马(RAT)框架,它具备以下特征:

- 采用 RSA-OAEP 和 AES-GCM 加密与命令控制(C2)服务器进行通信。

- 支持通过 Telegraph、Rentry、Codeberg 和洋葱地址等平台进行死投解析(Dead Drop Resolver)。

- 利用 RC4 加密(密钥为

Chahgh4a)来解码实时的 C2 地址。

- 以

pythonw.exe 作为宿主进程运行,隐蔽性更强。

- 允许攻击者随意推送并执行任意 Python 代码,赋予其极高的灵活性和破坏力。

受影响用户应对措施

来自 jdownloader.org 最关键的建议是:如果您曾下载并运行过受影响的安装程序,请务必对操作系统执行一次全新的、彻底的安装。即便使用杀毒软件,也可能无法保证清除该恶意软件建立的所有持久化机制。事实上,就有多位用户报告称,使用 Malwarebytes 和 Windows Defender Offline 进行全盘扫描后,未能发现任何检测结果,这充分表明该恶意软件能有效地在受感染系统中隐藏自身。

如果您仍然保留下载的文件但还未运行,请遵循以下步骤:

- 切勿执行该文件,一旦运行,后果不堪设想。

- 右键点击文件 → 属性 → 数字签名选项卡,对数字签名进行验证。

- 正版 JDownloader 安装程序理应由 AppWork GmbH 签名。任何未知的发布者或签名的缺失,都是极其危险的信号。

- 在确认系统清洁之前,避免从受影响设备登录任何敏感账户,以防凭证被窃。

- 通过其他可信的、未被感染的设备,修改您所有的重要密码。

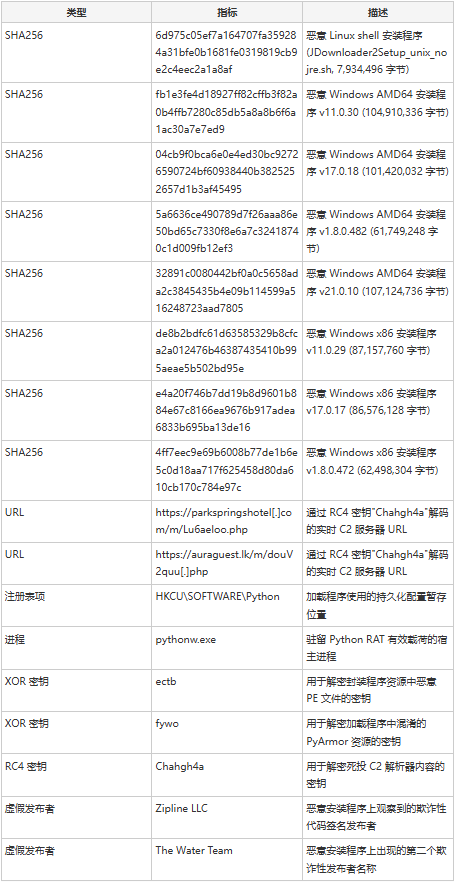

入侵指标 (IoCs)

重要提示: 为防止意外解析或点击,下表中的 IP 地址和域名已进行无害化处理(例如使用 [.] 替换 .)。请仅在 MISP、VirusTotal 或 SIEM 等受控的威胁情报平台中恢复其原始格式,用于分析和检测。

| 类型 |

指标 |

描述 |

| SHA256 |

6d975c0ef7a164707fa35928...d2c4eec2a1a8af |

恶意 Linux shell 安装程序 jre.sh (7,934,496 字节) |

| SHA256 |

fb1e3fe4d18927ff02cfb3f82a...1ac30a7e/ed9 |

恶意 Windows AMD64 安装程序 v11.0.30 (104,910,336 字节) |

| SHA256 |

04cb9f0bca6e04ed30bc9272...2657d1b3af45495 |

恶意 Windows AMD64 安装程序 v17.0.18 (101,420,032 字节) |

| SHA256 |

5a6636ce490789d7426aa86e...0c1d009fb12eF3 |

恶意 Windows AMD64 安装程序 v1.8.0.482 (61,749,248 字节) |

| SHA256 |

32891c0080442b0fa0c5658ad...16248723aa7805 |

恶意 Windows AMD64 安装程序 v2.10.10 (107,124,736 字节) |

| SHA256 |

de8b2bfd61d63585329b8cfc...aee5b502bd95e |

恶意 Windows x86 安装程序 v11.0.29 (87,157,760 字节) |

| SHA256 |

e4a20746b7dd19b8d9601b18...6833b695ba13de16 |

恶意 Windows x86 安装程序 v17.0.17 (86,576,128 字节) |

| SHA256 |

4ff7eec9e69b6008b77de1b6e...10cb170c784e97c |

恶意 Windows x86 安装程序 v1.8.0.472 (62,498,304 字节) |

| URL |

https://parkingsprhoite/Ljco m/LuBaeIeo.php |

通过 RC4 密钥 Chahgh4a 解码后的实时 C2 服务器 URL |

| URL |

https://auraguest.lk/m/douV 2quL/jph |

通过 RC4 密钥 Chahgh4a 解码后的实时 C2 服务器 URL |

| 注册表项 |

HKCU\SOFTWARE\Python |

加载程序用于持久化配置的暂存位置 |

| 进程名 |

pythonw.exe |

RAT 载荷的宿主进程 |

| XOR 密钥 |

ectb |

用于解密对端程序资源中恶意 PE 文件的密钥 |

| XOR 密钥 |

fywo |

用于解密 PyArmor 所混淆资源的密钥 |

| RC4 密钥 |

Chahgh4a |

用于解密死投 C2 解析器内容的密钥 |

| 虚假发布者 |

Zipline LLC |

恶意安装程序上出现的欺诈性代码签名发布者 |

| 虚假发布者 |

The Water Team |

恶意安装程序上出现的第二个欺诈性发布者名称 |

参考来源: JDownloader Downloader Hacked to Infect Users With New Python RAT, https://cybersecuritynews.com/jdownloader-downloader-hacked/

像 JDownloader 这样的开源软件供应链攻击事件,再次向整个安全社区敲响了警钟。攻击者的手法日益精妙,从在安装包中捆绑多层加密载荷,到利用 Python 编写功能强大的后门,无不在挑战传统的防御边界。对 恶意软件分析 感兴趣的朋友,可以深入研究其用 Python 编写的 RAT 框架,相信能对最新的攻防技术有更深刻的理解。 |