众所周知,现在 AI 辅助工具越来越流行,一个设计得当的 Skill 能让 AI 的工作效率事半功倍。我在 GitHub 上粗略搜索了一番 JS 逆向相关的 Skill,并基于一个项目进行了二次开发,最终得到了一个名为 hello_js_reverse_skill 的技能。原项目地址如下:

https://github.com/WhiteNightShadow/hello_js_reverse_skill

起初并没有打算进行修改,毕竟能直接上手使用的工具谁还愿意费功夫调整呢?原项目的核心是围绕 camoufox-reverse 这个 MCP(Model Context Protocol)服务进行 JS 逆向分析。但一个巧合的难题出现了:在我使用的 Cursor 环境中,这个 MCP 死活调用不起来。单独测试 MCP 的状态是正常的,可一旦让它开始分析工作就会调用失败。

于是,针对原项目的调整变得必要。主要的改动集中在以下两点:

1、旧版是独立 Camoufox 实例:登录态、企业 SSO、设备绑定、已装扩展往往要再配一遍。新版通过 streamable-mcp-server 操作当前真实标签页,Cookie、会话、人机验证后的状态与日常渗透浏览器一致,更容易复现「只有这个环境才过」的接口(在已授权测试范围内)。

2、旧版默认交付是「独立协议脚本」;现在默认交付是 autoDecoder 约定的 Flask(/encode、/decode、dataBody),密文/明文可以在 Repeater、Intruder、插件流水线里自动加解密,适合改参、爆破、多步骤业务链,减少「每次手动算 sign / 贴密文」的重复劳动。

简单来说,一是将联动的 MCP 服务更换为了可以直接操作浏览器的 Chrome MCP;二是将其输出设置为符合 AutoDecoder 标准的脚本,这极大地方便了日常的 安全测试 工作流程。

配置与使用

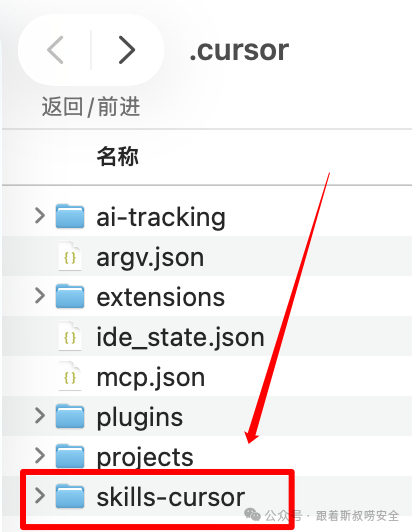

使用方法非常简单。以 Cursor 为例,将目标 Skill 的文件夹完整地复制粘贴到对应 AI 工具的 skills 目录下。

正常情况下,安装完成后,AI Agent 会自动读取目录中的 SKILL.md 文件来获取逆向分析能力。当你的对话内容涉及接口签名分析、反爬对抗、动态 Cookie、混淆 JS 或浏览器环境调试等场景时,这个 Skill 便会自动激活。

我在这里使用的 Chrome MCP 是以下链接的 0.0.6 版本:

https://github.com/hangwin/mcp-chrome

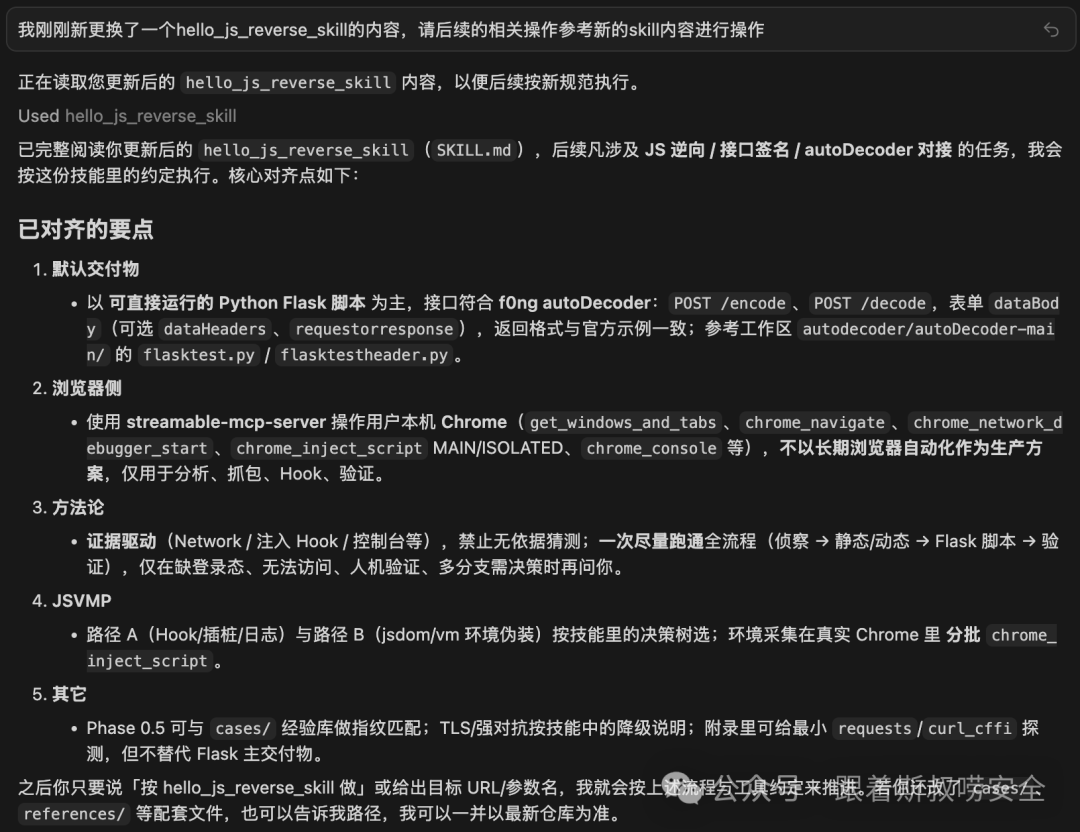

一切配置妥当后,就可以开始实际操作了。我习惯先让 AI 熟悉一下新加载的 Skill 内容,以确保 Skill 被正确加载和理解。

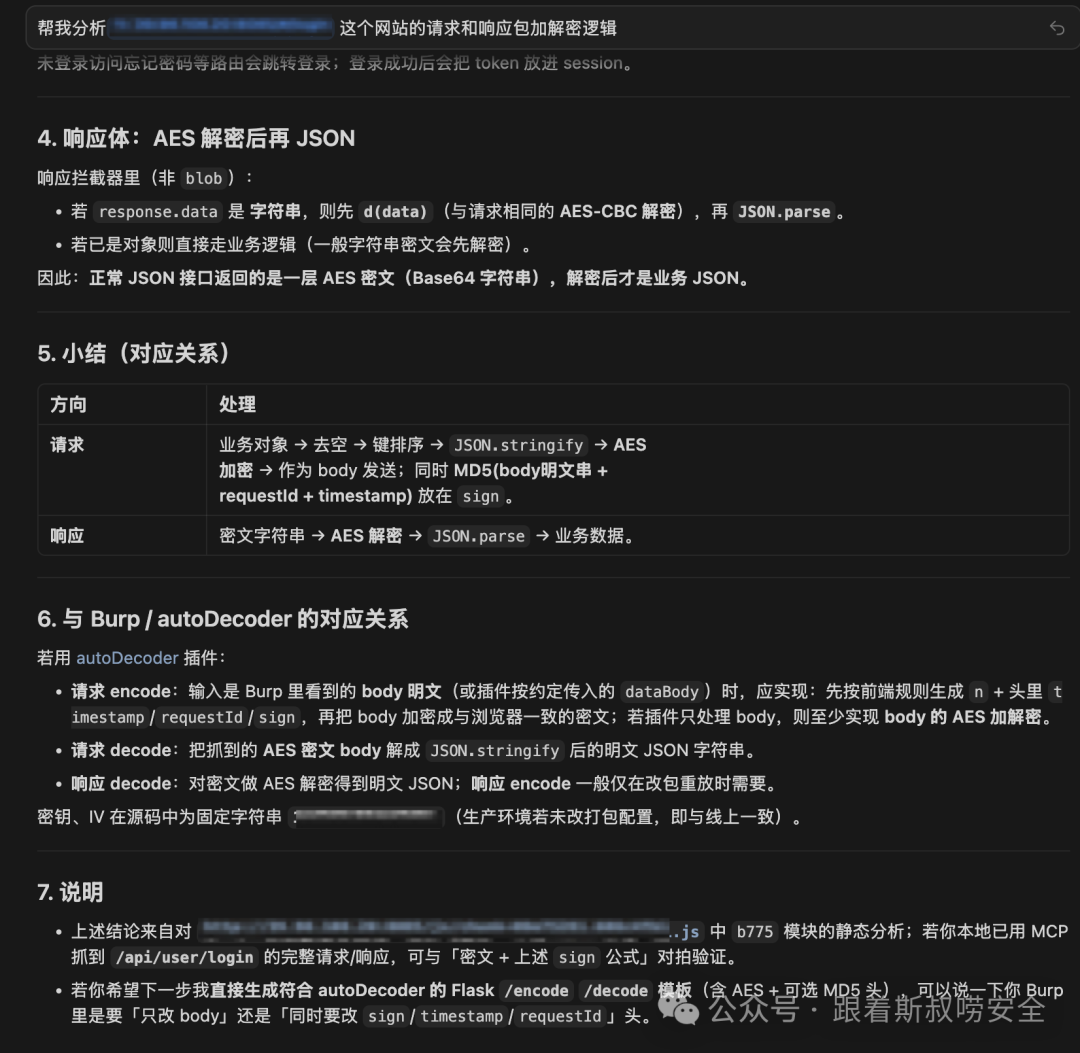

确认加载完毕后,直接让它分析目标网站的请求和响应包加解密逻辑。

分析完成后,直接指示它输出一个可用的 AutoDecoder 脚本即可。运行这个生成的脚本,在 Burp Suite 中正常加载 AutoDecoder 插件,整个过程一气呵成,没有报错,JS逆向 的成果可以直接投入使用。

整个流程显著提升了从分析到工具化的效率,将逆向工程师从繁琐的“手搓”代码中解放出来,更专注于核心的逻辑分析与 安全策略 制定。这种 AI 辅助生成标准化脚本的方式,非常适合需要快速验证和集成的 前端安全 测试场景。如果你对这类 AI 与安全结合的实践感兴趣,欢迎到 云栈社区 交流讨论。 |