网络安全研究员 Chaotic Eclipse 近日在 GitHub 上公开了一个名为 BlueHammer 的 Windows 本地提权漏洞利用程序及其完整的 PoC 源代码,这一行为被认为是 安全/渗透/逆向 领域值得关注的事件。根据漏洞研究员 Will Dormann 的验证,该漏洞利用程序确实有效,而微软安全响应中心在处理流程上的问题,可能直接导致了这次非协调性的公开披露。

漏洞技术细节

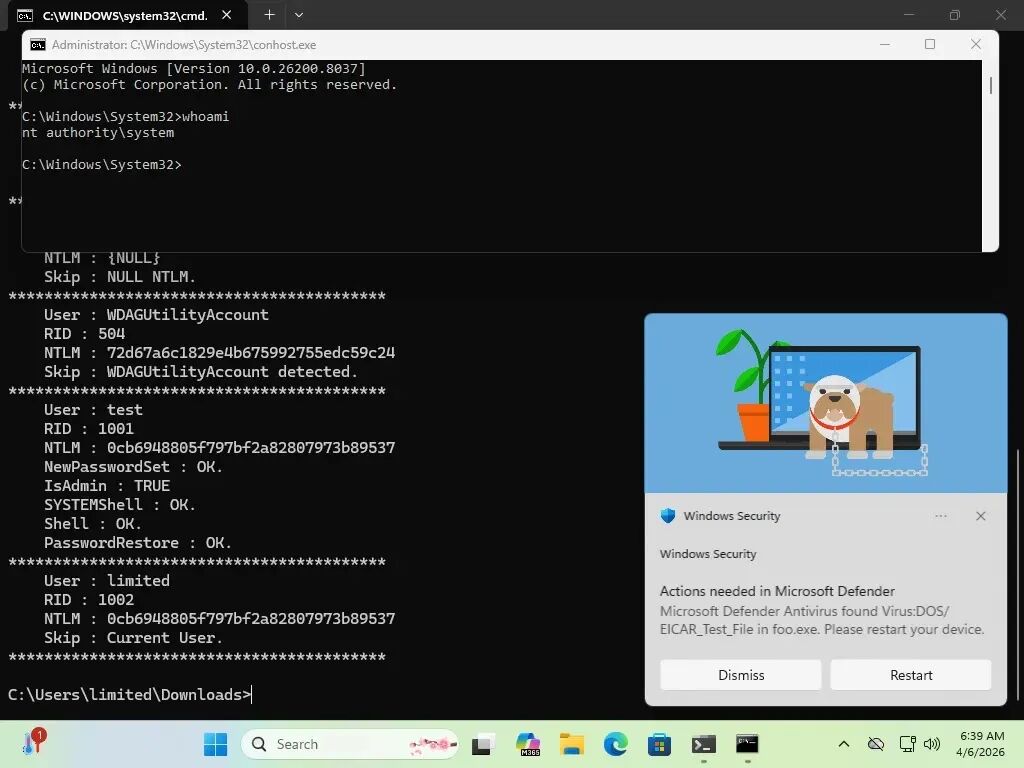

BlueHammer 是一个 Windows 0Day 本地提权漏洞利用程序,它允许低权限的本地用户将自身访问权限提升至 NT AUTHORITY\SYSTEM 级别,即 Windows 系统中的最高权限。研究员披露的截图清晰地展示了攻击效果:从受限用户账户的目录 C:\Users\limited\Downloads> 启动的命令提示符,在短短几秒内就获得了完整的 SYSTEM shell,并通过 whoami 命令确认权限已提升。

该漏洞利用程序还具备凭据窃取能力,能够显示本地账户的 NTLM 密码哈希值。从截图信息可以看到,它成功列出了包括标记为管理员(IsAdmin: TRUE)在内的用户信息,并确认了 SYSTEMShell、Shell 和 PasswordRestore 等关键功能均正常运行。受影响的系统运行着 Windows 11 最新版本(Build 10.0.26200.8037),表明该漏洞对当前最新的 Windows 系统同样构成威胁。

披露原因与微软响应问题

研究人员表示,之所以选择非协调性公开披露,主要源于对微软安全响应中心 处理流程的不满。Chaotic Eclipse 指出,近年来 MSRC 的质量显著下滑,原因在于微软裁减了大量经验丰富的安全专家,转而依赖那些只会机械执行流程、缺乏独立判断能力的员工。

披露内容特别批评了 MSRC 的一项要求:即要求研究人员在报告漏洞时提交漏洞利用的视频演示。这在 安全 社区中被普遍认为是苛刻且不合理的。研究人员暗示,此类要求更像是故意设置的障碍,最终可能导致漏洞报告被关闭或无限期搁置,而问题本身并未得到解决。

“在撰写本文时公开披露 bluehammer 漏洞利用程序,该漏洞目前仍未修补。完整 PoC 源代码可在此处获取——https://t.co/yk80ylIfBV” —— Chaotic Eclipse (@ChaoticEclipse0) 2026年4月3日

潜在威胁与缓解措施

研究人员承认,该漏洞利用程序并非 100% 可靠,但也明确表示其“足够有效”,足以用于实际的攻击活动中。在熟练的攻击者手中,即使是可靠性有限的本地提权漏洞利用程序,也可能被改进并迅速武器化。通常,勒索软件组织和 APT 攻击者能够在漏洞细节公开后的几天内,就将公开的 PoC 代码集成到他们的攻击工具包中。

缓解建议

在微软发布官方补丁或正式的缓解建议之前,企业安全团队可以考虑采取以下预防性措施:

- 通过终端检测与响应工具监控异常的权限提升活动。

- 遵循最小权限原则,将本地用户的权限限制在业务所需的最低水平。

- 在 Windows 系统上启用增强日志记录功能,以便检测异常的 SYSTEM 级别进程生成。

- 密切关注微软官方发布的安全更新或针对 BlueHammer 漏洞的公告。

截至本文发布时,微软尚未就此漏洞发表公开声明,也未为其分配 CVE 编号。安全从业者需要保持警惕,此类漏洞的利用细节一旦公开,其潜在风险不容忽视。技术社区和用户都在等待官方的最终响应和解决方案。

想了解更多前沿的安全技术与深度分析,可以访问 云栈社区 的安全板块进行交流。

参考来源:

Researcher Released Windows Defender 0-Day Exploit Code, Allowing Attackers to Gain Full Access

https://cybersecuritynews.com/windows-defender-0-day-exploit/ |