在企业基础设施中,开发者工作站是最为活跃的核心组件。这些设备不仅是代码创作、测试和调试的场所,更是各类凭证——从云服务密钥到API令牌——进行缓存、复制和重复使用的枢纽。随着本地AI Agent等工具的普及,这一趋势变得尤为突出。

近期的一次安全事件,为我们揭示了由此产生的巨大风险。2026年3月,威胁组织TeamPCP针对流行AI开发库LiteLLM发动了一次供应链攻击。该库的日下载量高达数百万次,其恶意版本(1.82.7与1.82.8)被上传至PyPI仓库。当开发者安装或更新这些包时,内置的恶意软件便开始系统性地窃取SSH密钥、AWS/Azure/GCP云凭证、Docker配置等大量敏感数据。

此次攻击手法并不复杂,但影响却极其深远。PyPI虽然在数小时内下架了恶意软件包,但攻击窗口已然形成。根据GitGuardian的分析,有多达1,705个PyPI软件包被配置为自动拉取受感染的LiteLLM版本作为依赖项。这意味着,即便是那些从未直接使用LiteLLM的组织,也可能因为其依赖的某个第三方库而遭到入侵。

开发者终端为何成为攻击者的诱人目标?

这种攻击模式并非首次出现,只是LiteLLM事件让它获得了更高的关注度。为什么攻击者如此青睐开发者终端?GitGuardian对近七千台遭入侵的开发者设备进行分析后,揭示了一些触目惊心的数据:平均每台设备上存在超过33,000个独特的密钥,其中仍有超过3,700个是有效的。更值得注意的是,这些受感染的系统中,有59%是CI/CD运行器,而并非个人笔记本电脑。

攻击者通常通过污染依赖项、植入恶意插件或篡改更新包的方式潜入开发工具链。一旦得手,他们便会系统性地扫描并收集 .env 文件、shell配置文件(如 .bashrc, .zshrc)、终端历史记录、IDE设置乃至各类缓存令牌。这些位置对于开发者而言是工作便利的体现,但对于攻击者来说,却是蕴藏丰富的“凭证金矿”。

明文凭证无处不在:安全实践中的巨大缺口

LiteLLM恶意软件能够轻易得逞,其根本原因在于开发者的工作环境中充斥着大量明文存储的凭证。这些本该被妥善保管的密钥,最终却残留在源代码目录、本地配置文件、调试输出、复制的终端命令、环境变量乃至临时脚本中。

例如,为了方便本地开发而创建的 .env 文件,常常被意外提交至代码仓库,从临时便利变成了永久的安全隐患。此外,开发者日常运行的各种工具——无论是本地模型上下文协议服务器、命令行工具、IDE扩展还是构建管道——都需要访问凭证。而这些凭证往往就存储在恶意软件熟知的固定路径下,例如 ~/.aws/credentials、~/.config/gcloud/、~/.kube/config 或 ~/.config/gh/config.yml 等。

如何系统性地保护开发者终端?

面对这种新型威胁,企业和开发者需要采取多层次、系统性的防护策略,而不仅仅是依赖事后的检测。

1. 全面评估暴露风险

第一步是将开发者工作站本身视为需要重点扫描的安全边界。建议使用如 ggshield 这类工具,定期扫描本地代码库、项目工作区、dotfiles配置文件、构建输出,以及本地AI工具生成的日志和缓存文件。特别不要忽略环境变量,因为shell配置和IDE设置常常会将环境变量的值永久保存在磁盘上。

ggshield检测特定文件中的密钥

2. 将密钥迁移至集中式保险库

改变凭证的管理思维,将其视为具有明确所有权、生命周期和自动化轮换策略的“数字身份”,而非静态字符串。将凭证从分散的本地文件迁移到集中式的密钥保险库(如HashiCorp Vault、AWS Secrets Manager等)中。这使得安全团队能够统一执行访问策略、监控使用情况并实施自动化的密钥轮换。

3. 警惕AI Agent带来的新风险

以LiteLLM为代表的AI智能体工具,本身就是这次攻击的载体,也揭示了新的风险点。这些Agent具备读取文件、执行命令和传输数据的能力。务必不要将敏感凭证直接粘贴到与AI Agent的对话中,也不要“教导”Agent记住某个密钥以供后续使用。同时,应将Agent运行时可能生成或使用的内存文件、会话记录等,纳入敏感数据的扫描范围。

4. 从根源上减少密钥依赖

长远来看,最有效的防护是消除对静态密钥的依赖。可以尝试以下方向:

- 采用无密码认证:使用WebAuthn(通行密钥)替代传统密码。

- 利用身份联盟:为工作负载启用OIDC等联合身份认证,使CI/CD管道等不再需要存储长期的云服务账户密钥。

- 使用短期凭证:对于必须保留的密钥,应尽可能设置短的有效期,并实现自动轮换。例如,使用SPIFFE标准颁发自动轮换的加密身份文档(SVID)来替代静态API密钥。

5. 部署诱饵凭证作为早期预警

主动防御策略也至关重要。可以在攻击者惯常扫描的路径(如开发者主目录、常见配置文件夹)中放置一些无害的“蜜罐”令牌。一旦这些诱饵凭证被攻击者窃取并尝试使用,安全团队便能立即收到警报,从而将威胁检测从“数月后的事后调查”转变为“攻击进行时的实时捕获”。

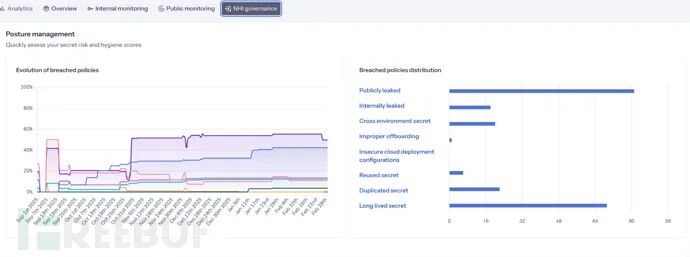

GitGuardian仪表盘监控密钥策略违规状态

结语

开发者终端早已不再是单纯的个人生产力工具,它已成为企业关键基础设施中不可或缺的一环,处在权限、信任和代码执行的三重交汇点。LiteLLM供应链攻击事件清晰地表明,攻击者比我们许多既有的安全方案更深刻地认识到了这一点。在人工智能与开发工具链深度集成的今天,我们必须将开发者终端的安全治理提升到与生产服务器同等的级别。只有建立系统性的凭证管理、持续的风险评估和主动的威胁检测体系,企业才能在愈发复杂的安全威胁面前,构建起有效的防御阵线。

想了解更多关于此类安全攻防的深度讨论与实践分享,欢迎访问云栈社区的相关板块。

参考来源:

How LiteLLM Turned Developer Machines Into Credential Vaults for Attackers

https://thehackernews.com/2026/04/how-litellm-turned-developer-machines.html