现代战争的形态正在悄然改变,智能手机等个人设备也已成为数字战场的一部分。网络犯罪分子总是试图从政治或地区冲突中牟利,如今,他们正将诈骗手段与最新的美以伊紧张局势联系起来,利用人们的恐慌心理展开攻击。

研究表明,当人们因突发新闻事件感到焦虑时,更容易在现实生活和网络行为中犯错。电子邮件安全公司Cofense的研究人员近期就发现了这样一种利用时事热点的攻击:诈骗者通过发送虚假的紧急警报邮件,诱使受害者在恐慌中交出他们的密码。

补丁延迟的严重后果

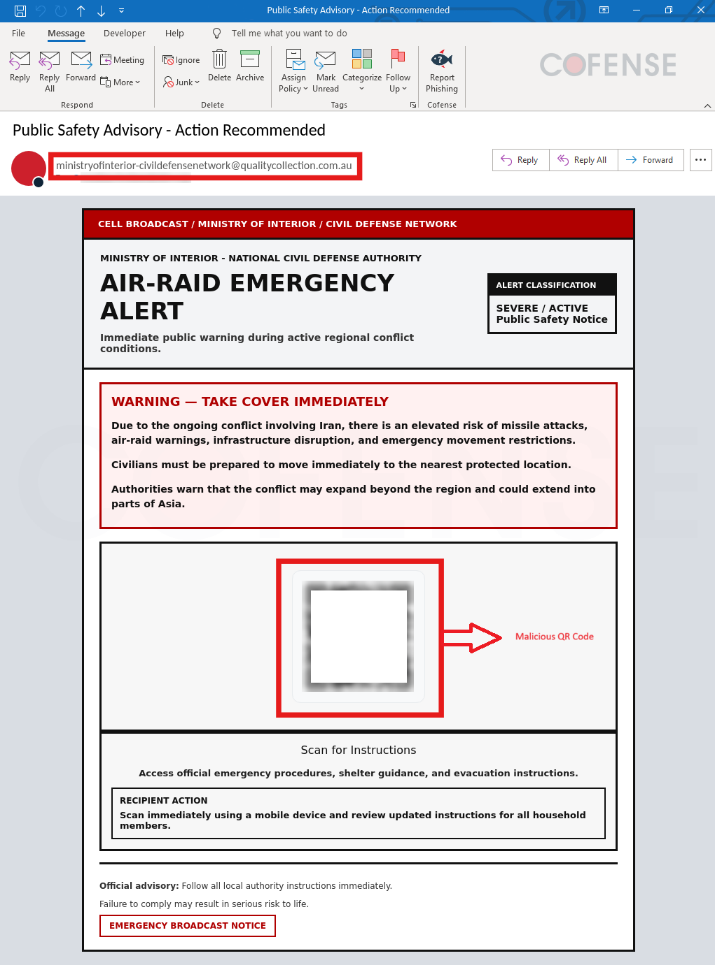

Cofense网络钓鱼防御中心(PDC)发现,攻击者伪装成“内政与民防部门”,向用户发送主题为“公共安全建议-需立即行动”的欺诈邮件。这些邮件的发件人地址通常是伪造的,例如 ministryofinterior-civildefensenetwork@qualitycollection.com.au。

虽然邮件正文没有直接提及“伊朗导弹警报”,但其使用的紧急导弹警告、避难指示等措辞,与以色列和伊朗地区局势紧张期间的真实民防警报高度相似。从传播策略和利用的恐慌心理来看,将其定性为一次利用“伊朗导弹警报”为幌子的网络钓鱼攻击是合理的。

这些邮件通过显示“严重/活跃警报”,要求收件人立即躲避所谓的导弹袭击。与传统钓鱼邮件嵌入恶意链接不同,这次攻击中的诈骗者要求受害者扫描邮件中的一个二维码,以查看“官方应急程序”。根据Cofense向Hackread.com提供的报告,这实际上是攻击者为了规避传统邮件安全过滤器的一种伎俩。

研究人员指出:“这是一次典型的社交工程攻击,利用恐慌情绪和权威伪装,诱导用户在未经核实的情况下快速行动。重复的话术、缺乏个性化内容以及依赖二维码而非可信来源链接等特征,都表明这是一场专门利用恐慌情境、促使受害者冲动行事的大规模钓鱼尝试。”

窃取微软凭证的完整链条

当受害者按照邮件指示扫描二维码后,会被重定向至一个域名为 ministry.sharedfilescorps.com/interior/ 的虚假“人机验证”页面。在完成验证后,页面将自动跳转至一个与正版页面几乎完全一致的伪造微软登录页面,其真实目的是窃取用户的账户凭证。

通过冒用微软品牌和政府机构的双重身份,黑客使得整个骗局极具迷惑性。研究人员表示,攻击者正在“利用恐惧驱动的叙事”,趁人们高度关注新闻事件时实施犯罪。安全专家对此给出的核心建议是:切勿通过意外收到的邮件或消息中的二维码,在陌生的网页上输入任何密码。

这起事件再次提醒我们,在云栈社区等技术交流平台保持对新型攻击手法的关注和学习至关重要。网络安全威胁正变得日益复杂,及时了解攻击者的最新策略,是构筑个人与企业安全防线的第一步。

参考来源:

Missile Alert Phishing Exploits Iran-US-Israel Conflict for Microsoft Logins

https://hackread.com/missile-alert-phishing-iran-us-israel-microsoft-logins/ |