知名链上侦探 ZachXBT 近期发布了一则重磅调查,此次目标并非寻常的加密货币诈骗项目,而是直接揭露了一个为朝鲜(DPRK)IT 工人服务的内部支付后台。

你可以直接访问 http://investigation.io/dprk-itw-breach 查看部分公开数据,管理员密码是 123456,一个极具讽刺意味的细节。

讽刺点在于,这群以渗透和攻击他人系统为生的顶尖黑客,他们自己的核心后台 luckyguys[.]site 竟有至少 10 个账户在使用默认密码 123456。更令人意外的是,其中一名成员的电脑感染了 Infostealer(信息窃取木马),导致大量内部聊天记录、浏览器保存的密码以及用于伪装的虚假身份文件全部泄露。这起事件为分析高级持续性威胁(APT)组织的内部运作和安全运维失误提供了绝佳案例,相关讨论在云栈社区的安全板块非常热烈。

地下金融网络:11步取证全记录

Step 1: 消息源与核心数据量

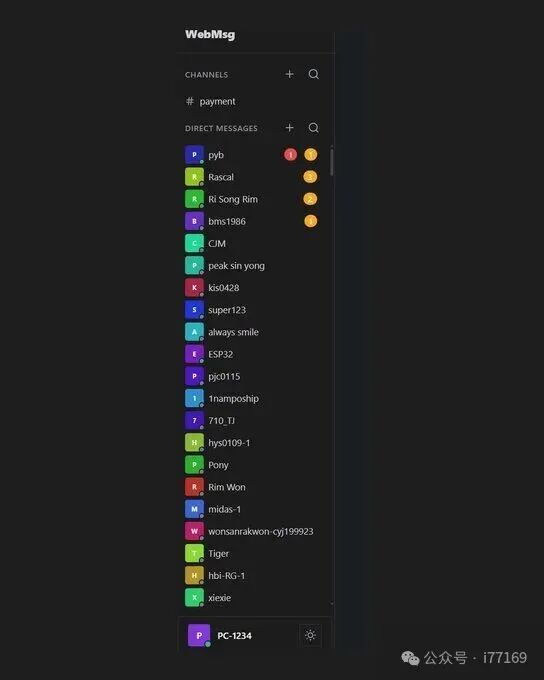

- 证据点:ZachXBT 获得匿名来源提供的核心数据集,包含 390 个内部账户、聊天记录及资金交易流水。

调查伊始,公开的数据集就揭示了此次泄露的“核弹级”规模:月流水高达百万美元,并涉及大量伪造证件和复杂的跨境洗钱路径。

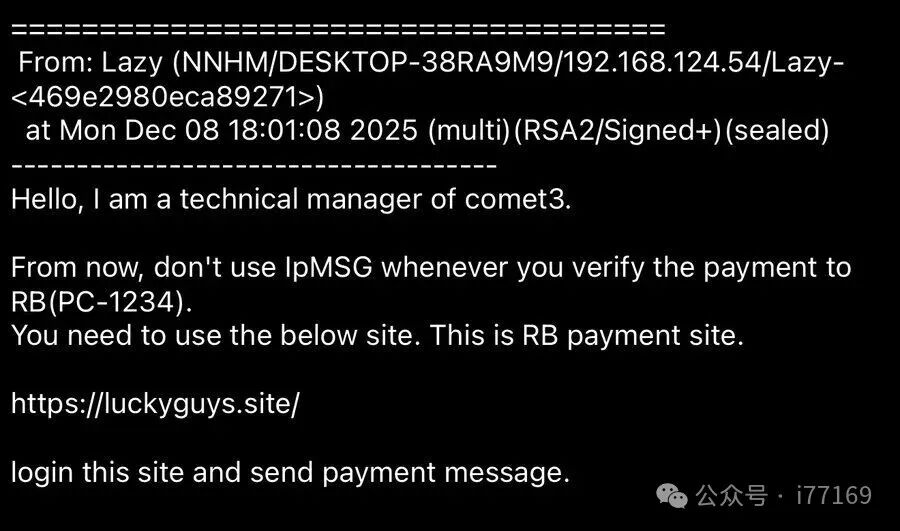

Step 2: 突破口——木马“黑吃黑”

- 证据点:一名朝鲜IT工人的设备成为突破口,其电脑感染了Infostealer木马。

数据泄露的根源得以揭示:木马窃取了该工人设备上的 IPMsg 聊天日志、浏览器历史记录以及所有已保存的登录凭证。

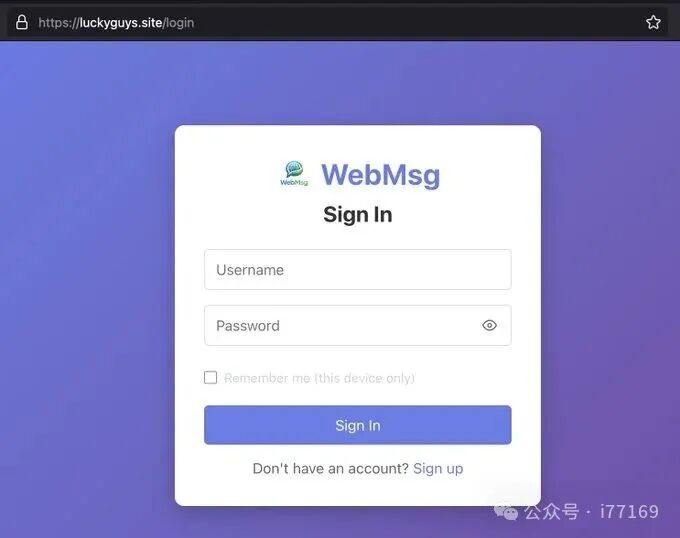

Step 3: 锁定“发薪后台” LuckyGuys

- 证据点:在分析泄露的浏览器历史时,发现了名为

luckyguys[.]site 的内部支付平台。

该平台被确认为一个专门为外派IT劳工设计的内部汇款与薪资管理枢纽。

Step 4: 运维灾难——“123456”密码

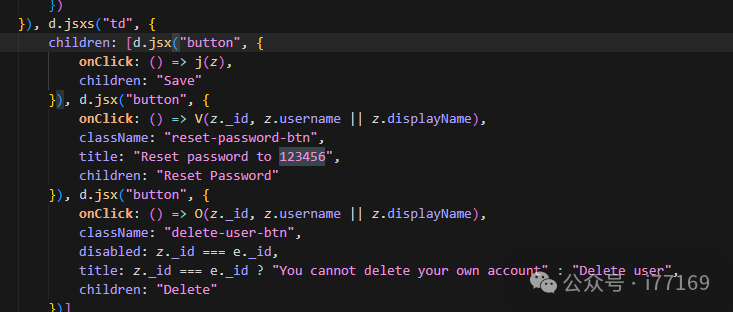

- 证据点:后台账户列表截图显示,大量账户未修改默认密码。

- 技术槽点:调查发现该平台的运维存在严重缺陷。至少10个账户仍在使用初始密码

123456,这为调查人员直接进入后台查看所有交易明细打开了大门。

上图的代码片段甚至显示,管理员可以一键将用户密码重置为 123456,这暴露出对基础密码安全的完全忽视。

Step 5: 组织架构排摸

- 证据点:后台用户列表详细记录了内部人员的角色、韩文实名、所在城市和行动代号。

后台数据清晰地勾勒出该组织的架构:列表中不仅包含行动代号,更有人员的真实姓名(如金某、李某)、所属城市以及其隶属的秘密小组信息。

Step 6: 关联 OFAC 制裁实体

- 证据点:数据中出现了 Sobaeksu、Anyang、Yongbyeon 等已被美国财政部海外资产控制办公室(OFAC)列入制裁名单的公司名称。

证据直接将这个支付平台与受朝鲜官方操控的实体联系起来,证实了其作为国家级敛财链路一环的性质。

Step 7: 伪造身份的技术细节

- 证据点:泄露数据中包含大量伪造的证件照片和护照模板文件。

这些IT工人利用高质量的修图甚至AI技术,伪造多国驾照和护照,以便在申请远程工作时冒充其他国家的开发者。

Step 8: 身份交叉验证(KYC 绕过)

- 证据点:泄露的虚假求职简历与后台真实身份信息形成了直接对比。

调查揭示了他们如何通过“身份套娃”绕过企业的背景调查(KYC):对外展示的是拥有西方面孔和经历的完美简历,后台对应的却是真实的朝鲜审计员身份,构成了完整的欺诈链条。

Step 9: 链上资金归集逻辑

- 证据点:资金流向拓扑图清晰展示了从雇主支付薪资到最终洗钱地址的全过程。

深度分析拆解了其洗钱链路:他们将赚取的法币收入转化为加密货币,经过一系列复杂的链上跳转进行归集,最终由专门的财务节点进行变现。

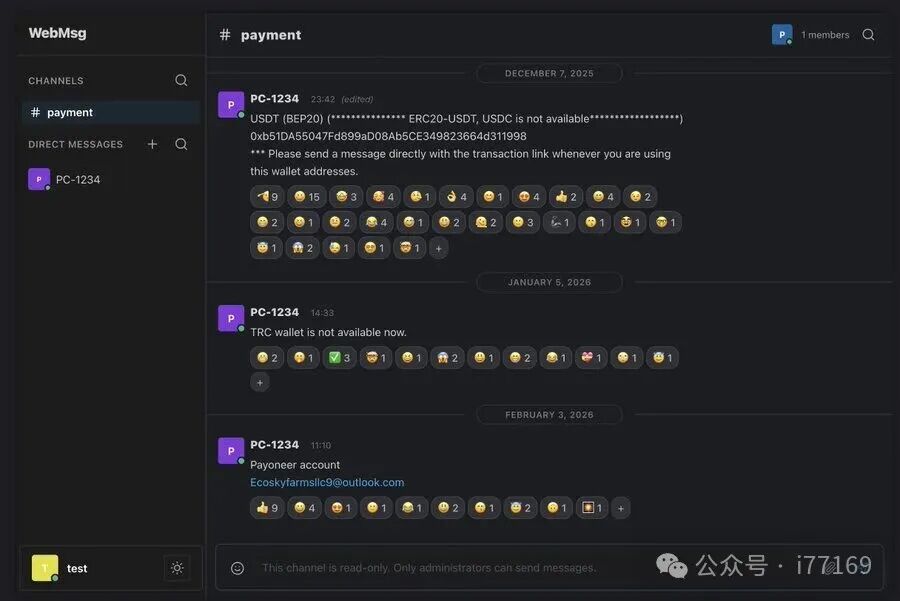

Step 10: 内部协同与通讯日志

- 证据点:解密后的IPMsg内部通讯日志,内容涉及支付确认、技术问题讨论等。

通过对内部通讯协议的分析,还原了他们的日常协作模式,从假身份分配、任务派发到处理支付问题,内部指令一览无余。

事件深度分析:不仅是洗钱,更是供应链攻击

此次泄露的数据堪称“开箱即用”的取证教科书:

- 人名真实可查:泄露名单中不仅包含代号,还有朝鲜语真名和所在城市。

- 完整的洗钱流水线:他们每月能处理约100万美元的资金。流程是:先伪造身份在海外找到远程开发工作赚取美元,然后通过

luckyguys 平台将钱转为加密货币汇回。

- 直指制裁实体:数据直接关联了三家被OFAC制裁的公司:Sobaeksu(小板水)、Anyang 和 Yongbyeon。以前多是推测,如今是账本直接被公开。

此事最值得警惕之处在于,它远不止是洗钱,更是一个重大的供应链安全隐患。这些IT工人长期潜伏在各种加密项目乃至更广泛的科技公司中。他们表面是正常工作的开发者,背地里却可能利用内部权限在代码中植入后门、窃取商业机密或发动社工攻击。

ZachXBT 借此事件向所有科技公司发出警示:必须升级对远程员工的背景调查手段。

这反映了现代网络战的现状:你以为在屏幕另一端与你协作的是一位经验丰富的北美架构师,实际上他可能身处平壤的某个办公室,使用VPN连接,手持伪造的护照,甚至连自己核心后台的密码都懒得修改。

“即便是国家级黑客组织,在面对基础安全运维时,也可能因为最朴素的人性弱点而翻车。” 这起事件为所有从事渗透测试与防御的安全人员上了生动的一课。

本文调查内容与图片来源:https://x.com/zachxbt/status/2041873508180095032 |