这篇文章,是想写给那些刚踏入网络安全这个领域,或者在外围徘徊的朋友们看的。

说实话,我当初刚接触这个领域的时候,面对网上铺天盖地的“从入门到放弃”的帖子,还有那些看着就头大的专业术语,心里也直打鼓。什么“渗透测试”、“漏洞挖掘”,感觉像是另一个世界的东西。

所以今天,我就结合自己摸爬滚打过来的经验,把下面这份学习规划,掰开了,跟你聊聊。

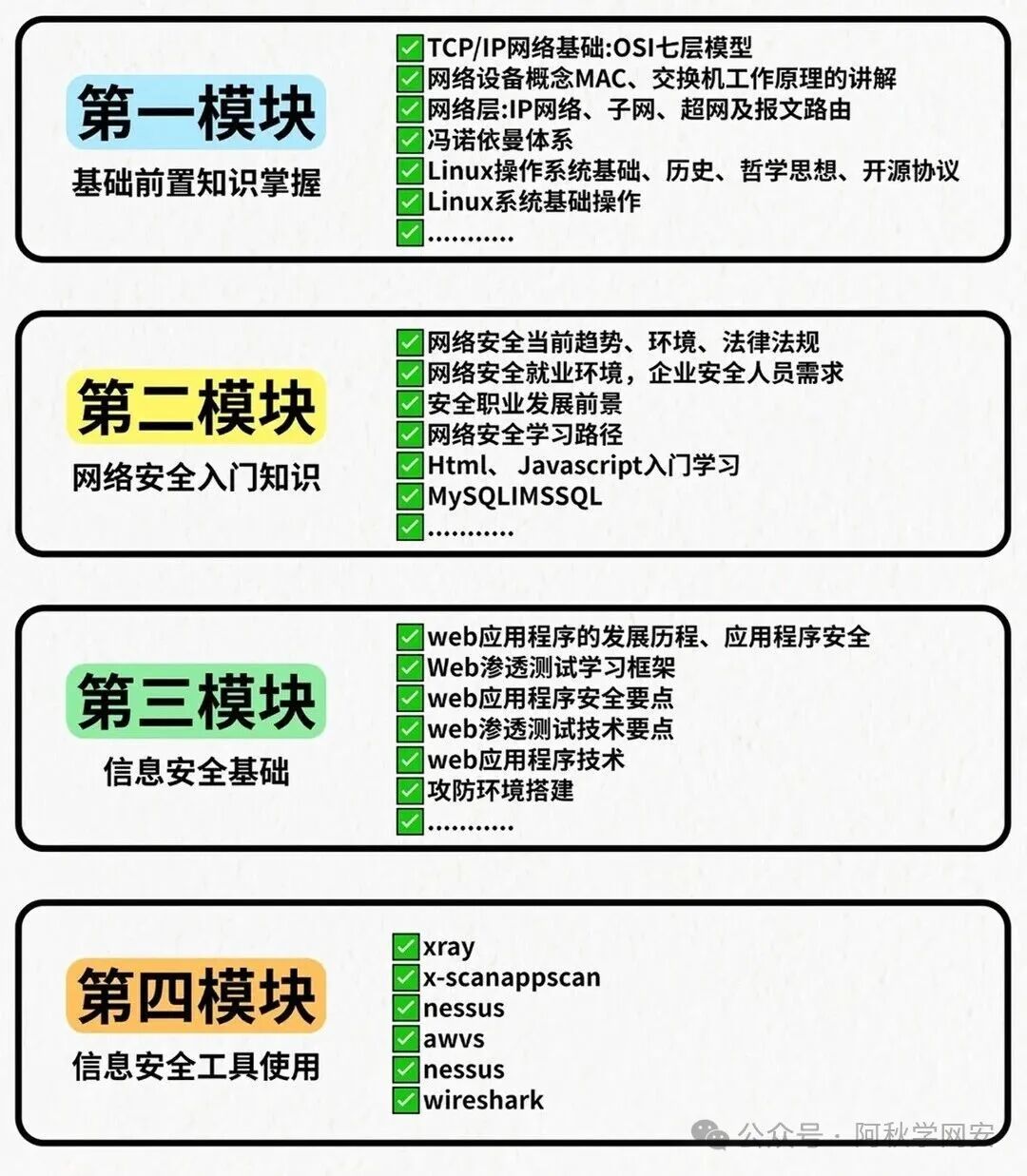

这份规划图是我入门时找到的一份相对全面的路线图,它把庞大的 网络安全 知识体系分解成了几个大阶段,对于建立全局观很有帮助。

-

阶段一:Web安全漏洞挖掘基础

- 核心是打好地基。包括实战环境搭建(比如用 Docker)、Linux 基础命令、网络协议 基础(TCP/IP, HTTP)、前端基础(HTML/JS)、数据库基础(MySQL)以及简单的网站编程。别小看这些,它们是理解后续所有漏洞原理的钥匙。

-

阶段二:逻辑漏洞挖掘实战

- 开始接触真实的漏洞场景。学习信息收集方法、SRC平台使用,并针对弱口令、未授权访问、密码找回、支付逻辑、权限绕过等常见的业务逻辑漏洞进行实战挖掘。这个阶段开始脱离纯理论,考验你的思维缜密性。

-

阶段三:OWASP TOP 10 漏洞实战

- 攻克 Web 安全中最经典、最高频的漏洞类型。包括 SQL注入、文件上传、XSS、CSRF、SSRF、RCE等。这是成为一名合格渗透测试工程师的核心技能区,需要深入理解原理并能熟练利用。

-

阶段四:组件与框架漏洞

- 视野从通用漏洞扩展到特定环境。学习中间件安全(如 Nginx, Apache 配置)、流行框架漏洞(如 ThinkPHP, Spring)、PHP代码审计、WAF绕过、应急响应和移动安全等。这部分知识能让你在面对复杂企业环境时更有底气。

光有路线图还不够,知道每个阶段具体学什么、用什么工具更重要。下图可以看作是对第一阶段“基础前置知识”的详细展开,特别强调了工具和实践。

这份资料把入门知识拆解成了几个模块:

- 计算机基础前置:包括网络基础(OSI模型、Linux系统 操作)等,这是所有IT技术的通用基础。

- 网络安全入门:了解行业趋势、法律法规和职业路径,建立正确的学习观。

- 信息安全基础:聚焦Web安全,了解渗透测试框架和技术要点。

- 工具使用入门:列举了如 xray、Nessus、Wireshark 等经典安全工具,指明了“工欲善其事,必先利其器”的方向。

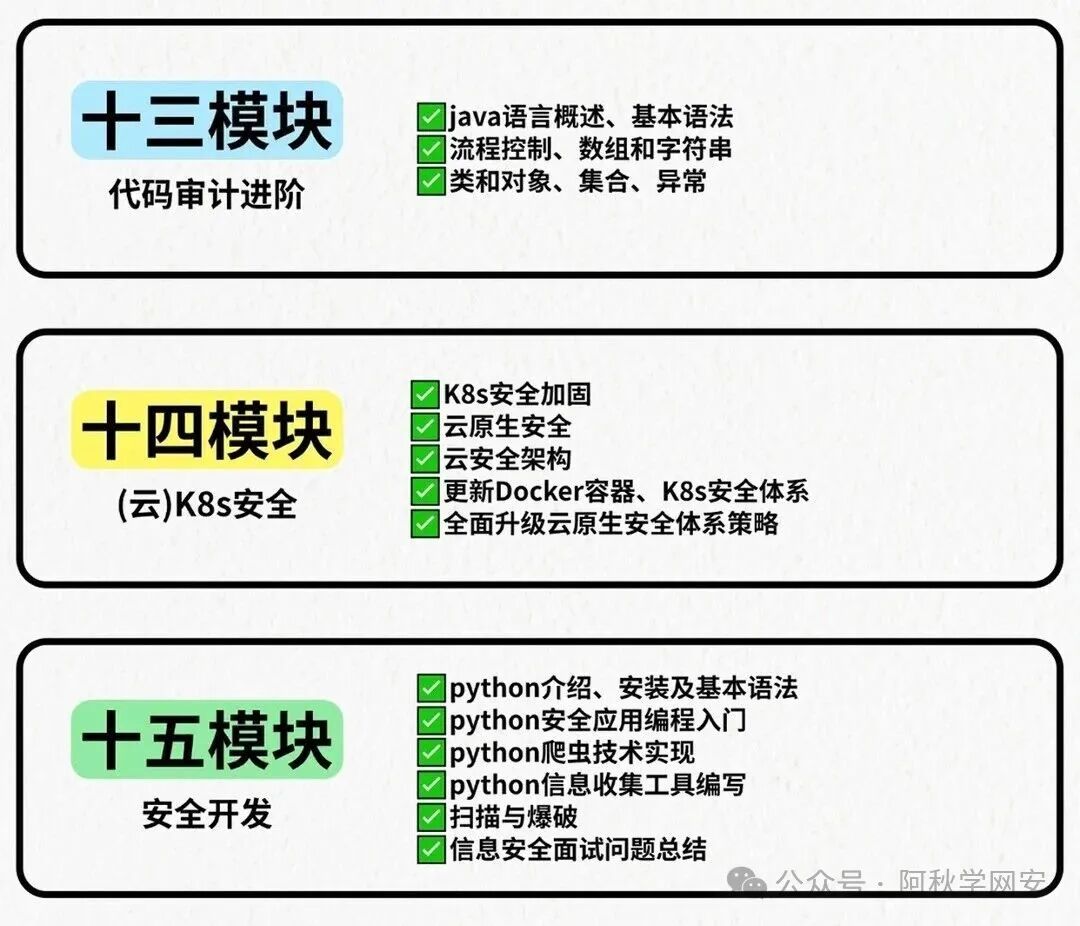

当你掌握了基础和核心漏洞后,学习会向更体系化的专业领域深入,下图展示了从渗透测试进阶到安全开发的全路径。

(此图展示了渗透测试、等级保护、风险评估、安全巡检等专业模块)

(此图覆盖了Kali MSF渗透、应急响应、代码审计等中高阶技能)

*(此图指向了Java/Python安全开发、K8s云原生安全等前沿方向)**

最后想说的

上面这些图片和阶段划分,提供了一个非常清晰的学习框架。我走过的弯路是,一开始就抱着厚厚的理论书硬啃,结果三个月过去了,连一个最简单的漏洞环境都搭不起来,挫败感极强。

真正的“野路子”,或者说高效路径,应该是:“快速建立概念 -> 动手搭建环境 -> 针对单一漏洞类型进行刻意练习 -> 复盘总结 -> 再扩展到下一个知识点”。在这个过程中,遇到不懂的理论(比如为什么SQL注入能成功)再去查书、看资料,这样带着问题去学习,印象才深刻。

希望这份结合了具体规划图的个人经验,能帮你少走些弯路。记住,网络安全是一门极度重视实践的学科,别怕动手,从配置你的第一台虚拟机、运行第一个扫描命令开始吧。如果在学习路上想找些同道交流,也可以来 云栈社区 看看,这里有不少分享实战经验的朋友。 |