开源项目并不意味着绝对安全,近期OpenClaw的安全风险通报就是一个典型案例。根据官方监测,大量实例被直接暴露在公网上,这反映出许多开发者在部署时缺乏基本的安全意识。

面对这份通报,有人觉得是小题大做,认为做好基础防护即可;也有人觉得风险过高,主张立即停用。其实,这两种观点都略显极端。技术的价值在于被正确使用,关键在于我们是否了解其潜在风险并采取了恰当的安全防护措施。

所以,使用OpenClaw这类功能强大的工具需要格外谨慎。没有一定的网络安全知识储备,盲目部署确实存在危险。接下来,我们就一起梳理OpenClaw的主要安全风险,并学习切实可行的防护技巧。

核心安全风险剖析

风险一:系统权限过大

OpenClaw为了完成自动化任务,需要读写文件、执行Shell命令、操控浏览器。这意味着,在运行期间,它实际上拥有了对所在环境的极高控制权。

风险案例:

- 有用户让OpenClaw执行

find ~ 命令,导致整个用户主目录的内容被倾倒到群聊中,大量敏感文件意外暴露。

- Meta公司的员工曾遭遇ClawBot(基于类似技术的助手)误操作,删除了大量工作邮件。

风险二:Skill(插件)污染

通过应用商店下载Skill来扩展能力是OpenClaw的核心特性之一。但这些Skill本质上是可执行代码,安装一个未经验证的Skill,等同于在你的系统中安装了一段拥有特权的未知代码。

Cisco的安全团队曾测试过一个名为 “What Would Elon Do” 的热门Skill,发现它会在用户不知情的情况下执行数据窃取和提示词注入。更令人担忧的是,这个恶意Skill还曾被人为刷榜至商店榜首。

风险案例:

- 根据Repello AI的扫描数据,ClawHub上约36%的Skill存在安全缺陷。

- 目前已发现超过341个恶意Skill在传播恶意软件。

风险三:网关暴露与API密钥泄露

很多人由于配置错误,将本应只在本地访问的网关(Gateway)服务直接暴露到了公网,或者反向代理配置不当,导致外部请求被系统误判为可信的本地连接。这使得攻击者可以绕过前端直接与后端API交互。

风险案例:

- Bitsight的互联网扫描发现了大量暴露在公网上的OpenClaw实例,其中许多仅使用未加密的HTTP协议。

- Repello AI统计到超过21,000个公开暴露的实例正在泄露API密钥,攻击者可以轻易盗用这些凭证。

了解了这些风险,你是否感到担忧?其实不必因噎废食,只要掌握正确的防护方法,就能大幅降低风险,安全地享受技术便利。

安全防护实操指南

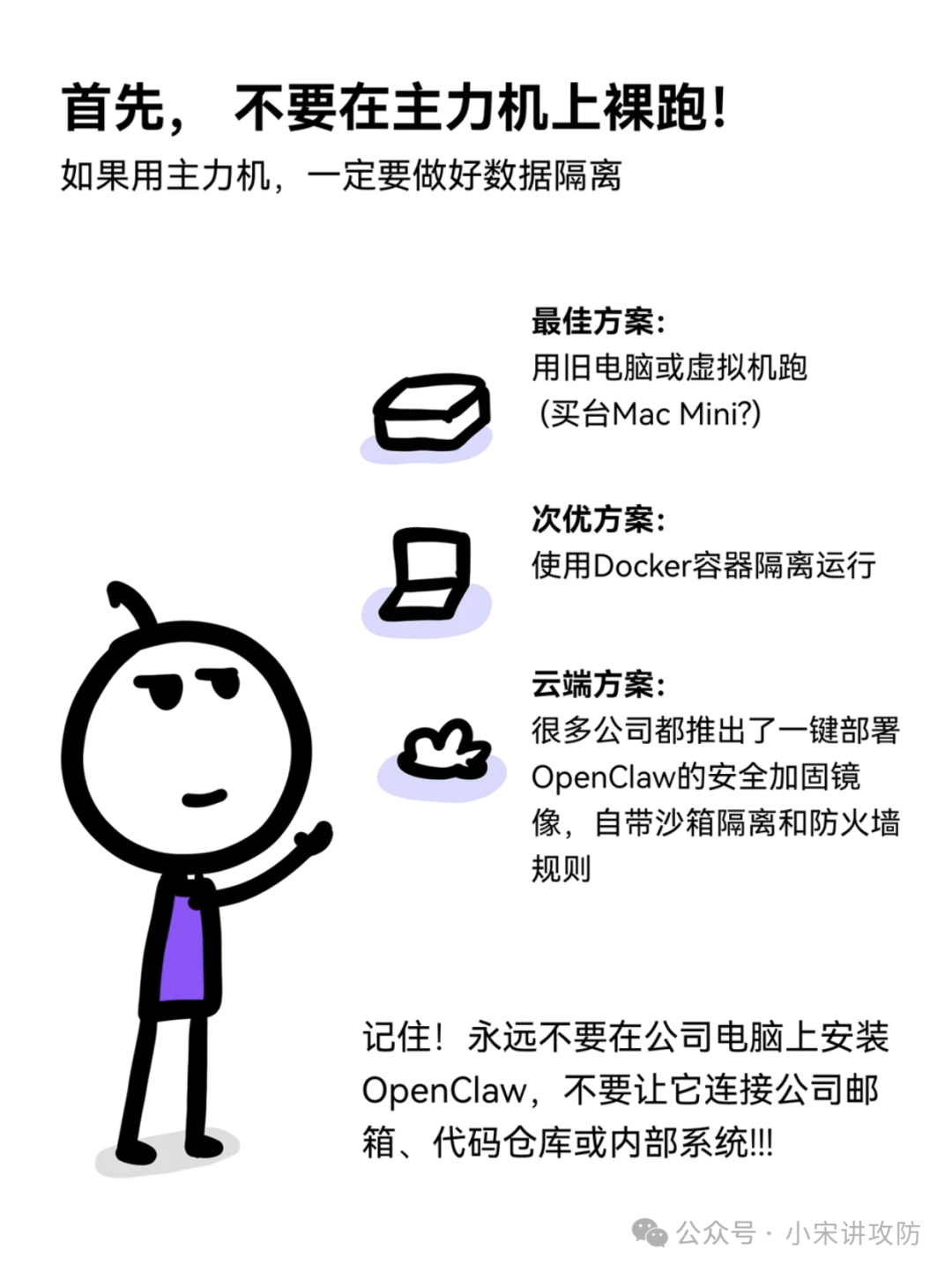

原则一:做好环境隔离,切勿“裸奔”

首先,绝对不要在主力机上直接运行! 如果必须在主力机使用,务必做好严格的数据与权限隔离。

- 最佳方案:使用专用的旧电脑或虚拟机来运行OpenClaw。物理隔离是最有效的手段。

- 次优方案:使用Docker容器进行隔离运行。避免使用

-v /home/user:/app 这种直接挂载整个用户目录的方式,仅挂载必要目录。

- 云端方案:考虑使用云服务商提供的安全加固镜像,这些镜像通常自带沙箱和防火墙规则。

黄金准则:永远不要在公司电脑上安装OpenClaw,更不要让它连接公司内网、邮箱、代码仓库或其他内部系统!

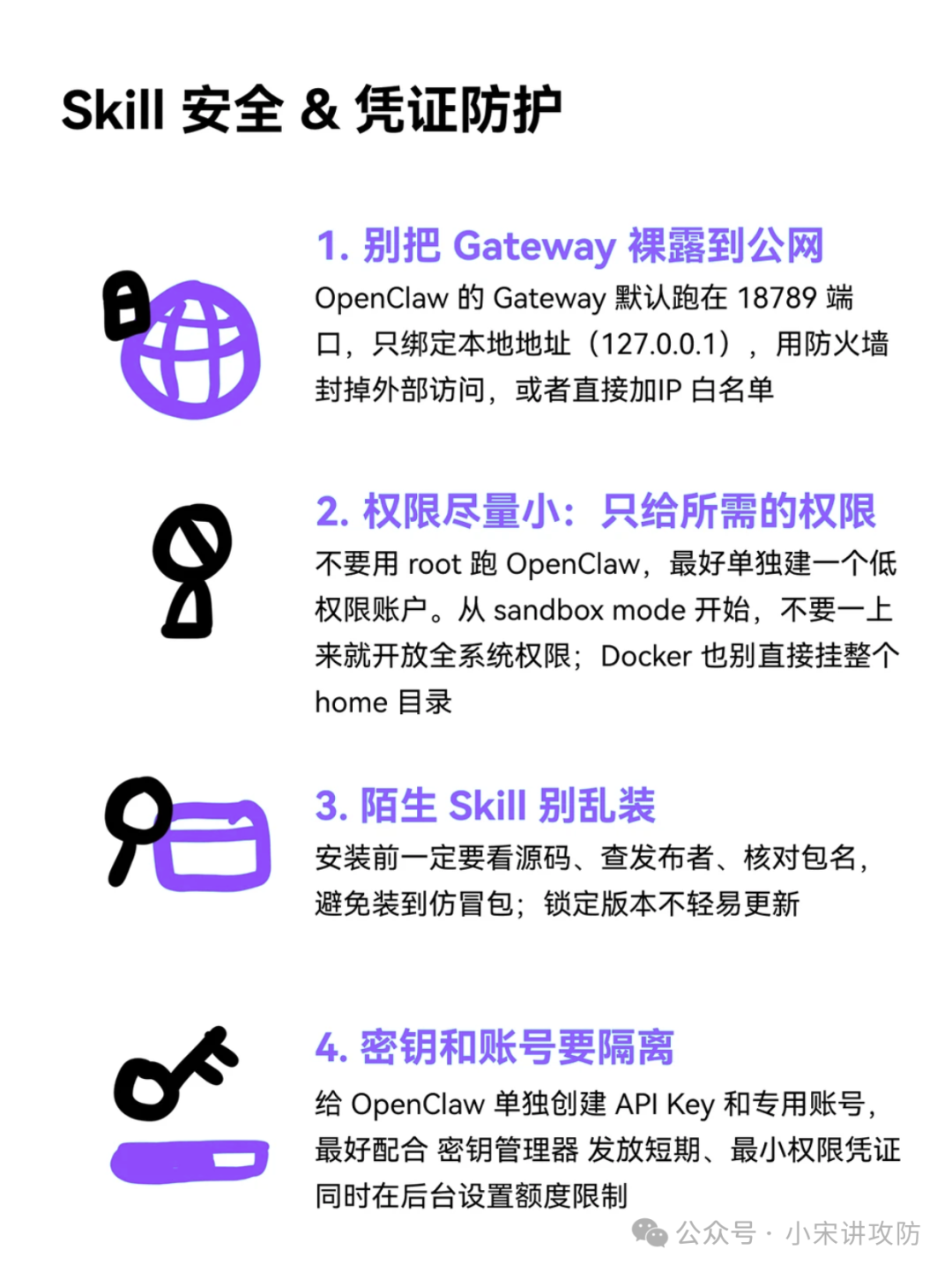

原则二:Skill安全与凭证管理

- 封锁公网访问:OpenClaw的Gateway默认运行在18789端口,且应只绑定本地地址(127.0.0.1)。务必通过防火墙规则禁止外部IP访问此端口,或严格设置IP白名单。

- 最小权限原则:不要使用root权限运行OpenClaw。建议创建独立的低权限系统账户。从沙箱模式开始,逐步开放必要权限,而非一开始就授予全系统权限。

- 谨慎安装Skill:安装前,务必检查源码、核实发布者信息、核对包名以防仿冒。对已安装的Skill,可锁定版本号,避免自动更新引入未知风险。

- 隔离密钥凭证:为OpenClaw创建专属的API Key和账户,避免使用高权限的通用密钥。建议使用密钥管理器发放短期、权限最小的访问凭证,并在后台设置用量限额。

原则三:保持审计与人工监督

切勿将所有决策权完全交给AI。对于文件删除、网络访问、命令执行等高危操作,应设置必须人工确认的环节。

- 启用OpenClaw的操作日志功能,记录其执行的内置命令。

- 定期运行

openclaw security audit(或类似)命令进行安全检查。

- 定期检查核心配置文件(如

MEMORY.md, SOUL.md)是否被异常修改。

OpenClaw是一个强大且充满潜力的开源项目,但它就像一把锋利的工具。在享受它带来的自动化便利之前,我们必须先学会如何安全地握持它。希望这份指南能帮助你在云栈社区探索更多AI可能性的同时,筑起牢固的安全防线。 |