在运维工作中,DDoS与CC攻击是随时可能面临的威胁。它们都能导致服务不可用,但背后的原理与应对思路却截然不同。本文将结合实战经验,为你系统梳理这两种攻击的本质、区别以及多层级的防护方案。

DDoS攻击的核心原理

DDoS,全称分布式拒绝服务攻击(Distributed Denial of Service)。其核心思路非常简单:通过操控海量被感染的“肉鸡”设备,向目标服务器发起巨量的请求,耗尽其带宽、连接数或计算资源,从而使正常用户无法访问。

可以将其类比为:你的小店平时能同时接待10位客人,但突然有上千人涌入并堵在门口,真正的顾客自然无法进入。

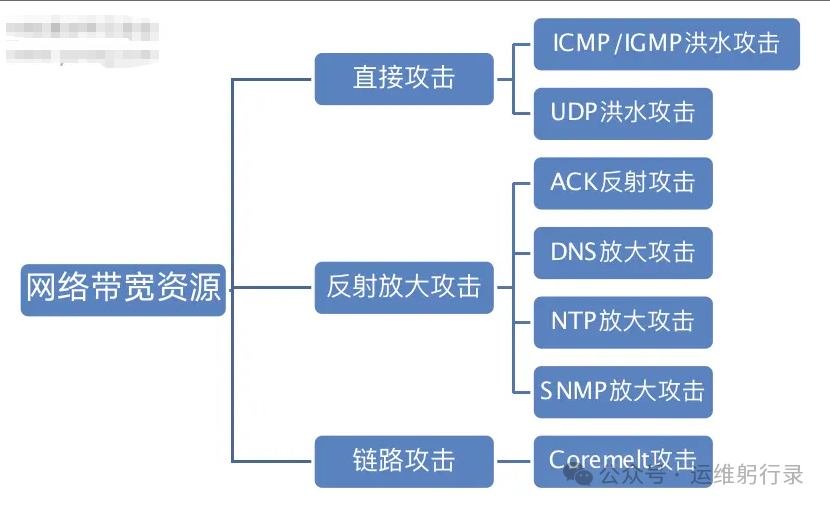

根据攻击的资源目标不同,DDoS主要分为以下三类:

流量型攻击

这种攻击最为直接粗暴,旨在用海量的无效数据包塞满目标网络带宽。常见的有UDP洪水攻击和ICMP洪水攻击,攻击者发送大量UDP包或Ping包,导致正常业务流量被淹没。

协议型攻击

此类攻击利用网络协议本身的缺陷或交互过程进行消耗。最典型的是SYN洪水攻击。它利用了TCP/IP三次握手的机制:攻击者只发送初始的SYN包,但不回复服务器返回的SYN-ACK包,导致服务器端维持大量半开连接,迅速耗尽连接资源。

应用层攻击

这类攻击更“聪明”,它模拟正常业务请求,但针对消耗资源大的应用接口进行高频访问,例如频繁发起复杂的数据库查询、调用高计算量的API等,从而耗尽服务器的CPU、内存或数据库连接资源。

CC攻击的隐蔽消耗

CC攻击,全称挑战黑洞(Challenge Collapsar),是应用层DDoS攻击的一种细分。与流量型DDoS不同,CC攻击不追求巨大的带宽流量,而是追求“精准打击”。

它的特点在于:

- 流量不大,但请求极其频繁。

- 高度模拟正常用户行为,如使用真实的User-Agent、Referer。

- 专门针对消耗资源较大的功能页面,如登录、搜索、数据导出等。

- 难以通过简单的带宽限流或IP封禁来防御。

本质区别:粗暴拥堵 vs 精准消耗

理解两者的区别对于制定防护策略至关重要。

- DDoS攻击 如同用汹涌的人潮堵死商场所有入口,是“面”上的、资源层的饱和打击,目标多是网络带宽和协议栈资源。

- CC攻击 则像是派出一群行为正常的“顾客”,每个人进入商场后都直奔最耗时的服务柜台(如售后、定制),导致服务人员疲于奔命,是“点”上的、应用层的资源消耗。

从技术视角看:

- DDoS主要消耗带宽和网络设备(如防火墙、路由器)资源,流量特征通常比较明显。

- CC攻击主要消耗服务器CPU、内存、I/O以及数据库资源,行为更为隐蔽。

- 因此,防护DDoS往往需要网络层面的流量清洗,而防护CC则需要更深入的应用层行为分析和业务逻辑防护。

构建多层防护体系

有效的防护绝非简单地购买高防产品,而是一个从基础设施到应用代码的多层纵深防御体系。

1. 基础设施与网络层防护

在服务器层面,可以进行基础加固,例如调整内核网络参数(如tcp_max_syn_backlog, tcp_syncookies)。在Web服务器(如Nginx)上配置限流是缓解CC攻击的第一道有效防线。

# 定义限制连接数的共享内存区

limit_conn_zone $binary_remote_addr zone=conn_limit_per_ip:10m;

limit_conn conn_limit_per_ip 20;

# 定义限制请求速率的共享内存区

limit_req_zone $binary_remote_addr zone=req_limit_per_ip:10m rate=10r/s;

limit_req zone=req_limit_per_ip burst=20 nodelay;

使用iptables或更新的nftables设置防火墙规则,也能在底层拦截部分特征明显的攻击。

# 限制单个IP到80端口的并发连接数

iptables -A INPUT -p tcp --dport 80 -m connlimit --connlimit-above 20 -j DROP

# 限制SYN包的速率,防御SYN Flood

iptables -A INPUT -p tcp --syn -m limit --limit 1/s --limit-burst 3 -j ACCEPT

iptables -A INPUT -p tcp --syn -j DROP

2. 应用层优化与防护

对于CC攻击,需要在业务代码和架构层面进行优化:

- 缓存策略:对消耗资源大的查询结果(如商品搜索、热点文章)使用Redis等缓存,避免每次请求都穿透到数据库。

- 异步处理:将耗时操作(如文件导出、短信发送)放入消息队列异步执行,快速释放Web请求线程。

- 代码级限流:在关键业务入口(如登录、短信接口)实现限流逻辑。

以下是一个基于Redis滑动窗口算法的简单限流示例:

import redis

import time

from flask import request, abort

redis_client = redis.Redis(host='localhost', port=6379, db=0)

def rate_limit(key, limit, window):

"""简单的滑动窗口限流"""

current = time.time()

pipe = redis_client.pipeline()

pipe.zremrangebyscore(key, 0, current - window)

pipe.zcard(key)

pipe.zadd(key, {str(current): current})

pipe.expire(key, int(window) + 1)

results = pipe.execute()

if results[1] >= limit:

return False

return True

@app.before_request

def check_rate_limit():

client_ip = request.remote_addr

if not rate_limit(f"rate_limit:{client_ip}", 100, 60): # 每分钟最多100个请求

abort(429) # Too Many Requests

3. 借助CDN与云防护服务

对于超出自身机房处理能力的大流量DDoS攻击,必须借助外部服务。主流云厂商的防护产品原理类似:将业务流量先引至分布式的清洗中心,恶意流量在此被过滤,正常流量则回源到你的服务器。

- 阿里云DDoS高防:产品成熟,清洗节点全球分布,适合对延迟敏感的业务。

- 腾讯云大禹防护:与CDN结合紧密,在游戏行业防护经验丰富。

- 华为云Anti-DDoS:基于自研硬件,在政企市场合规性方面有优势。

- AWS Shield:Standard版为AWS资源提供免费基础防护,Advanced版提供高级防护、专家响应团队和账单保护,适合全球化业务。

选择时需根据业务规模、预算和主要用户地域综合考虑。

建立监控与应急响应机制

再好的防护也可能被突破,因此完善的监控告警体系至关重要。你需要监控的关键指标包括:

- 网络流入/流出带宽

- 服务器CPU、内存、磁盘I/O使用率

- 应用连接数、请求响应时间、错误率(4xx/5xx)

- 数据库连接数、慢查询数量

使用如 Prometheus 和 Grafana 可以方便地设置阈值告警。

# Prometheus告警规则示例

groups:

- name: ddos_detection

rules:

- alert: HighTrafficVolume

expr: rate(nginx_http_requests_total[5m]) > 1000

for: 2m

labels:

severity: warning

annotations:

summary: "High traffic detected"

- alert: HighErrorRate

expr: rate(nginx_http_requests_total{status=~"5.."}[5m]) / rate(nginx_http_requests_total[5m]) > 0.1

for: 1m

labels:

severity: critical

annotations:

summary: "High error rate detected"

当攻击发生时,一个清晰的应急响应流程(RP)能帮你快速止损:

- 识别确认:通过监控确认攻击,分析攻击类型和来源。

- 紧急处置:启用高防服务,在防火墙封禁明显攻击IP,临时降级非核心服务。

- 深度分析:深入分析攻击载荷和模式,调整并优化防护策略。

- 复盘改进:事后全面复盘,更新应急预案,加固系统薄弱点。

总结与展望

防护DDoS和CC攻击是一个持续性的过程,需要技术、流程和意识的结合。没有一劳永逸的解决方案,核心在于建立从网络层到应用层、从主动预防到应急响应的纵深防御体系。同时,也需要平衡安全投入与业务成本,为不同规模的业务选择性价比合适的方案。

未来,随着攻击手段的不断进化,防护技术也将向智能化、边缘化、云原生化方向发展。例如,基于AI的行为分析将能更精准地识别伪装巧妙的CC攻击;边缘节点的清洗能力将有助于降低防护延迟。

理解原理是有效防护的第一步。希望本文梳理的攻防要点和实战策略,能帮助你在日常运维工作中更好地构建和维护服务的安全防线。如果你在实践中遇到更多具体问题,欢迎到 云栈社区 的 安全/渗透/逆向 或 网络/系统 板块与大家深入交流探讨。