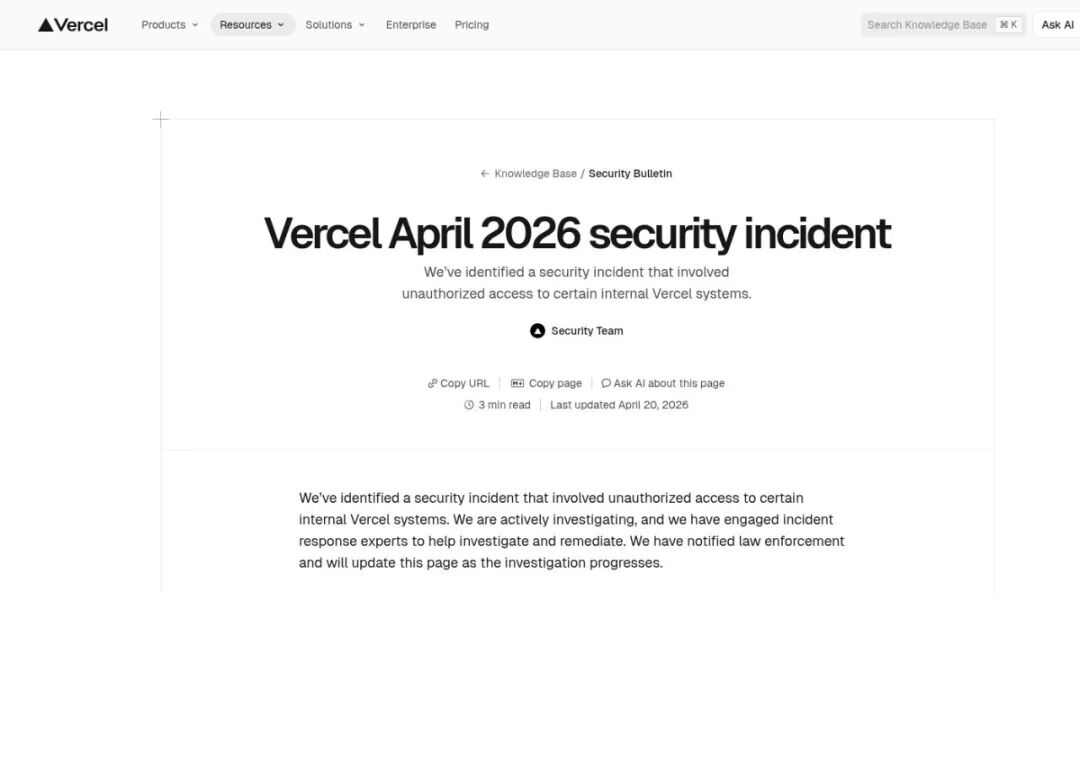

根据 Vercel 安全团队于 2026年4月20日发布的官方公告,其内部系统遭遇了未经授权的访问。如果你正在线上使用 Vercel 托管应用,请立即着手轮换你的环境变量,不必等待官方邮件通知。

过去两天,前端领域最受关注的消息莫过于 Vercel 官方承认系统被入侵。颇具意味的是,许多国内外开发者并非通过 Vercel 的官方邮件,而是从 X(原推特)和 Hacker News 上率先得知此事。其中,用户 Sac 在中文社区发布的这条推文成为最早的警报之一,几小时内就获得了超过 27.4K 的浏览量。

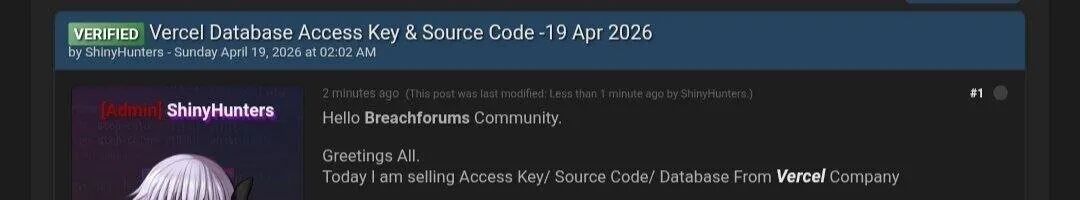

Sac 的总结非常精炼:黑客组织 ShinyHunters 正在公开兜售一批据称来自 Vercel 的核心源码、内部数据库访问权限和访问密钥,报价 200 万美元,并建议所有 Vercel 用户立即检查并更换环境变量。这听起来像危言耸听的标题党,但这次,是真的。

时间线梳理:攻击者的行动快于官方通告

让我们按时间线来复盘整个事件(以下均为 PST/US East 时间):

- 4 月 19 日 02:02 AM:ShinyHunters 在 BreachForums 论坛以管理员身份(带有

VERIFIED 徽章)发布帖子,标题直白地写着「Vercel Database Access Key & Source Code - 19 Apr 2026」,并明码标价 200 万美元。

- 4 月 19 日 11:04 AM PST:Vercel 发布第一版安全公告,并附上了一个 IOC(入侵指标),即攻击者所使用的 Google Workspace OAuth 应用的 Client ID。

- 4 月 19 日下午 6:01 PM PST:Vercel 更新公告,披露了攻击源头和完整的修复建议。

- 4 月 19 日 12:21 PM(与Vercel发公告时间接近):Sac 在中文社区发出警示推文。这反映了一个尴尬的事实——许多付费用户是通过 Hacker News 和推特得知此事,而非 Vercel 的官方邮件。

- 4 月 20 日:Hacker News 上的相关热帖获得大量关注,许多 Vercel 用户在评论区吐槽官方通报不及时、措辞过于轻描淡写。

根源分析:一条脆弱的OAuth授权链

Vercel 官方的声明直指问题核心:

The incident originated with a compromise of Context.ai, a third-party AI tool used by a Vercel employee. The attacker used that access to take over the employee's Vercel Google Workspace account.

事件的源头是 Vercel 一名员工所使用的第三方 AI 工具 Context.ai 首先被攻破,攻击者利用此漏洞接管了该员工的 Vercel Google Workspace 账号。

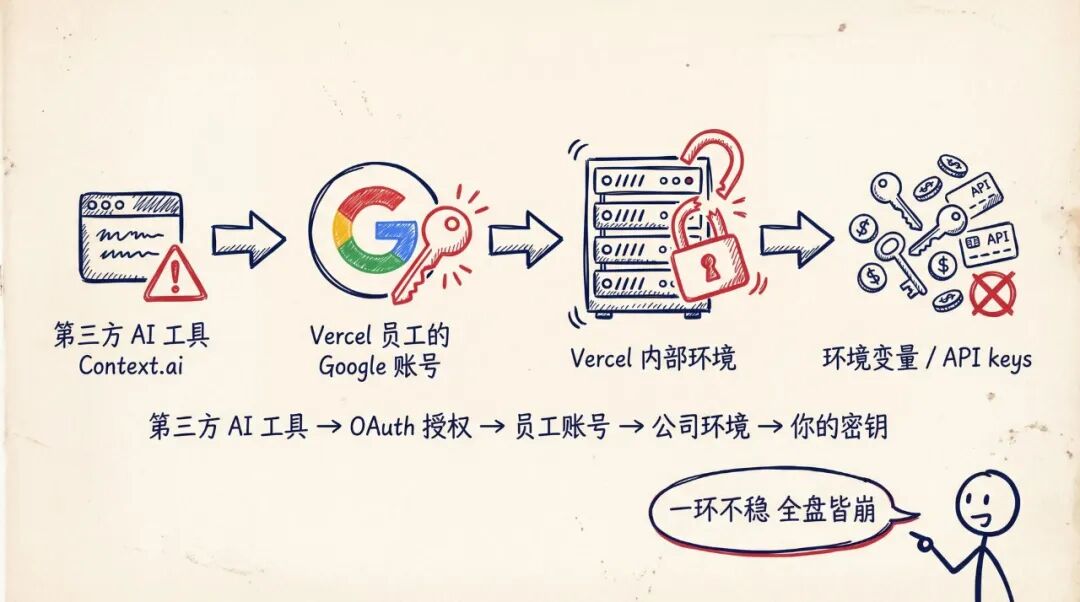

这条攻击链可以清晰地用下图概括:

整个渗透过程仅用了四步:

- 第一步:第三方 AI 工具

Context.ai 被攻陷。根据安全媒体 InfoStealers 的报道,攻击者很可能是通过信息窃取木马(infostealer)窃取了该工具的凭证。据传 Context.ai 有数百个组织用户。

- 第二步:Context.ai 在安装时通常会请求广泛的 Google Workspace

OAuth 权限。一旦用户点击“授权”,该工具就获得了读写其 Google 账号的令牌。攻击者控制 Context.ai 后台后,便间接掌握了这些令牌。

- 第三步:那位中招的 Vercel 员工恰好使用其公司分配的 Google Workspace 账号登录了 Context.ai。攻击者利用窃取的令牌,顺势接管了该员工的公司账号。

- 第四步:凭借这个内部账号,攻击者成功侵入 Vercel 内部环境,并窃取了所有未被标记为

sensitive(敏感)的环境变量。

这条攻击链中最令人细思极恐的环节在于第一步到第二步的跨越:一个你可能从未听说过、公司里某个员工私下使用的小众 AI 工具,竟然能在某一天成为导致整个公司密钥全面泄露的突破口。这凸显了管理第三方应用 OAuth 授权的极端重要性,相关团队可以前往云栈社区的安全板块深入探讨此类攻击的防御策略。

影响范围:哪些数据可能已泄露?

Vercel 在公告中特别强调了一点:被标记为 sensitive 的环境变量没有被访问。

这里需要解释一下 Vercel 环境变量的两种类型:

- 普通环境变量:存储时加密,但被授权访问管理界面的用户可以看到明文,在控制台点击即可展开。此次事件中被窃取的就是这类变量。

- 敏感环境变量(标记为

sensitive):存储后永远不可读,只能写入新值,无法查看旧值,即使在仪表盘中也显示为星号。官方称目前没有证据表明这些变量被访问。

这意味着:

如果你将 DATABASE_URL、STRIPE_SECRET_KEY、JWT_SIGNING_KEY 等密钥存储为普通变量,那么现在就应该立即将其视为已泄露,并优先进行轮换;如果存储为 sensitive 变量,目前判断相对安全,但仍建议出于谨慎进行轮换。

Vercel 在公告中明确写道:

If any of your environment variables contain secrets (API keys, tokens, database credentials, signing keys) that were not marked as sensitive, those values should be treated as potentially exposed and rotated as a priority.

ShinyHunters 的叫卖与供应链攻击的潜在风险

回到 BreachForums 上的叫卖帖,其中有一段内容特别值得中文开发者警惕:

Vercel owns Next.js, Turbo.js, and the entire Vercel sphere. 6 million weekly downloads for Next.js alone. You send one update with a payload, and it will hit every developer on the planet who runs an installation or updates a package.

翻译过来:Vercel 掌握着 Next.js、Turbo.js 等核心开源项目的发布渠道,仅 Next.js 每周下载量就高达 600 万次。只要攻击者往这条发布链路中植入一个恶意更新,就能危及全球每一位执行 npm install 或 npm update 的开发者的机器。

这就是供应链攻击最可怕的想象场景。值得关注的是,BleepingComputer 在采访中获悉,部分与 ShinyHunters 品牌相关的威胁行为者否认参与了此次事件。因此,这究竟是“正牌”ShinyHunters 所为,还是有人冒名顶替,目前尚存疑问。Vercel 已联系 Mandiant 等安全公司协助调查,并通知了执法机关。

供应链风险被坐实了吗?目前 Vercel 的说法是:没有证据表明攻击者在 Next.js 或任何其他发布渠道中植入了恶意代码。但这个“暂无证据”的风险窗口期,已经足以让全球 React/Next.js 生态的维护者们捏一把冷汗。对于深度使用此类前端框架的团队,关注云栈社区的前沿讨论或许能获得更多防范供应链攻击的实践 insights。

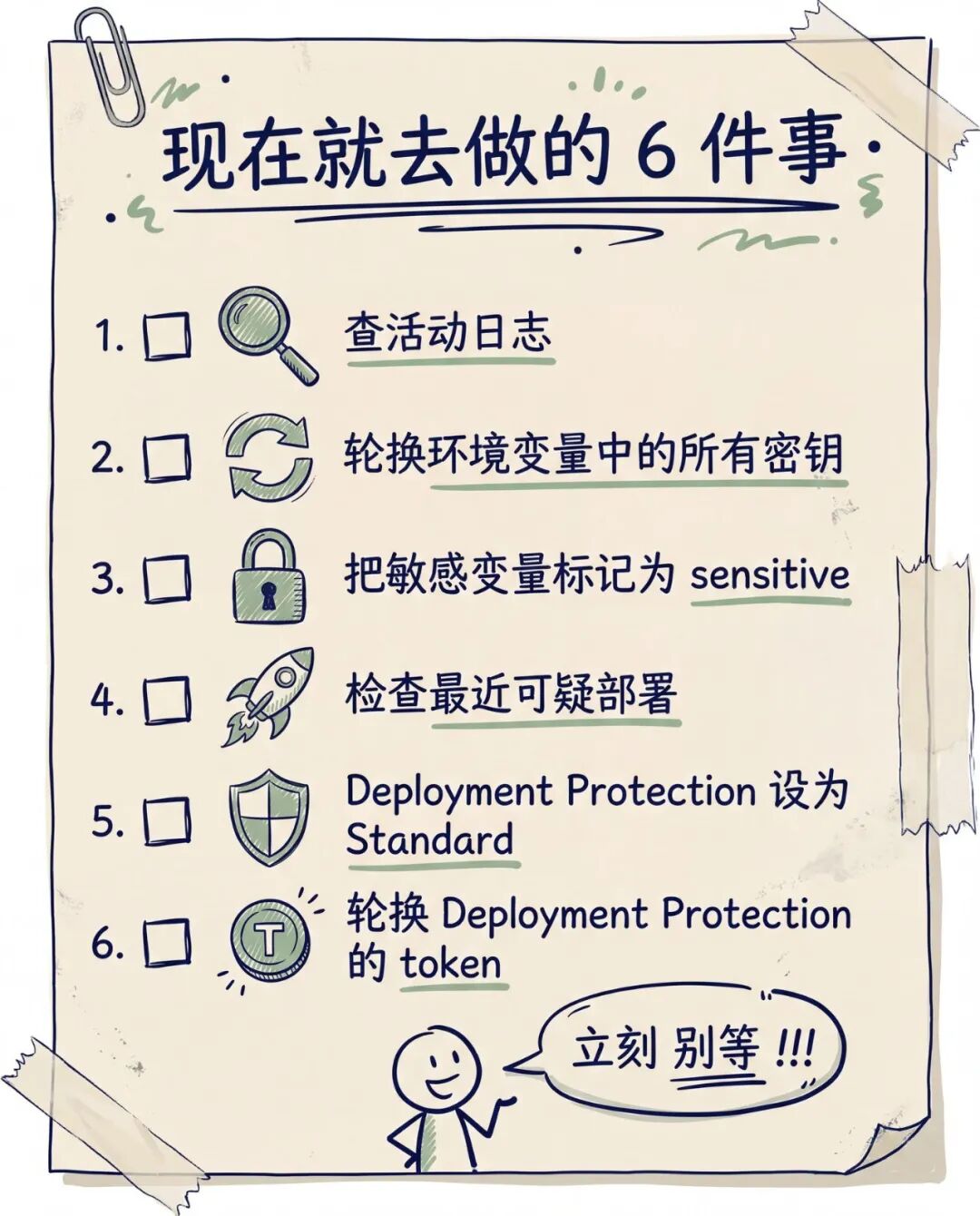

给开发者的紧急行动清单(6件事)

官方给出了明确的行动指南,请务必逐条执行,不要跳过任何一项:

第 1 件事:检查活动日志。 前往 Vercel 仪表盘或使用 CLI,仔细查阅你的账号和项目环境的操作记录(Activity Log),重点关注陌生 IP 地址、陌生用户以及非你本人操作时间段的部署记录。发现任何可疑条目,立即截图留存证据。

第 2 件事:轮换所有非敏感(non-sensitive)环境变量。 凡是涉及 API key、token、database credential、signing key 等机密信息,只要没有被标记为 sensitive,就应视为已泄露。请立即前往相关的第三方服务(如 Stripe、OpenAI、AWS、Supabase、Clerk 等)进行密钥轮换,然后返回 Vercel 更新对应的变量值。

第 3 件事:今后将所有机密信息标记为 sensitive。 Vercel 的这个功能是免费的,只需勾选一个选项。从现在起,新建任何包含秘密信息的变量时,默认就勾上这个选项。

第 4 件事:检查最近的可疑部署。 审查最近的部署记录,如果发现来源不明或无法解释的 deployment,请直接将其删除。

第 5 件事:将 Deployment Protection 至少设置为 Standard 级别。 这是 Vercel 提供的一项基础防护功能,默认可能是关闭或未完全开启的——如果你从未配置过,现在就去把它打开。

第 6 件事:如果你使用了 Deployment Protection Token,请立即轮换它。 这条主要针对企业级用户。

Hacker News 社区的反馈:通报方式引发热议

整个事件中,一个比漏洞本身更引人深思的焦点是 Vercel 的危机通报方式。以下是来自 Hacker News 高赞评论的几个代表性观点:

用户 toddmorey 写道:“我曾参与过安全事件应急响应团队,我真的很同情他们。然而,这次最初的沟通方式太糟糕了。”——这是从业内经验出发,虽有共情,但直指公告的不足。

用户 birdsongs 抱怨道:“为什么我是在这里(HN)看到这个消息,而不是通过邮件?我已经付费使用超过一年了。”——这代表了付费用户因未及时收到官方通知而产生的失望情绪。

用户 nike-17 则反思道:“此类事件很好地提醒了我们,在现代 Web 生态中,单点故障已经集中到了多么可怕的程度。”——这引发了对现代架构依赖集中化风险的思考。

实际上,HN 上最受认同的批评指向一点:官方公告使用了“review”(检查)而非“rotate immediately”(立即轮换)这样的措辞,让许多人感觉 Vercel 在刻意淡化事件的严重性。

给中文开发者的三点启示

第一,警惕员工私自使用的“影子IT”工具。 像 Context.ai 这类未经公司正式审批、由员工自行安装使用的工具(Shadow IT),在请求 Google Workspace OAuth 权限时可能带来巨大的安全隐患。每一个这样的工具,都是一个潜在的攻击面。建议你现在就登录 Google Workspace 管理后台,仔细筛查一遍 Third-party apps with access to Google data(可访问Google数据的第三方应用)列表,撤销所有可疑或不必要的授权。

第二,立即启用并强制使用 Vercel 的 sensitive 标记功能。 本次事件最关键的技术教训之一,就是敏感变量隔离设计保护了大部分用户。但如果你从未勾选过这个选项,那么这次只能被动地进行密钥轮换。从今天起,默认将所有包含秘密信息的变量标记为 sensitive。

第三,供应链攻击的威胁近在咫尺。 如果你正在使用 Next.js 进行开发,如果你的 CI/CD 流程中包含 npm install 步骤,那么本次事件中“未发现恶意代码”的结论只是暂时的。你需要持续关注 Vercel 官方发布的 IOC 更新,并且严格锁定你的项目依赖版本(确保 package-lock.json、pnpm-lock.yaml 或 yarn.lock 文件被提交到版本库并严格执行)。

一个必须记录在案的入侵指标

Vercel 官方公布的攻击者使用的 Google Workspace OAuth 应用 Client ID:

110671459871-30f1spbu0hptbs60cb4vsmv79i7bbvqj.apps.googleusercontent.com

如果你是 Google Workspace 管理员,请立即在管理后台搜索这个 Client ID,检查你的组织内是否有用户曾对其授权。一旦发现,立即撤销。

安全无小事,尤其是在高度集成的现代开发运维环境中。这次 Vercel 事件为整个行业敲响了警钟。希望广大开发者社区,如云栈社区的同行们,能共同探讨、分享经验,构建更稳健的安全防线。

参考资源

- Vercel 官方公告:

vercel.com/kb/bulletin/vercel-april-2026-security-incident

- BleepingComputer 报道:

bleepingcomputer.com/news/security/vercel-confirms-breach-as-hackers-claim-to-be-selling-stolen-data/

- The Hacker News 报道:

thehackernews.com/2026/04/vercel-breach-tied-to-context-ai-hack.html

- InfoStealers 溯源报道:

infostealers.com/article/breaking-vercel-breach-linked-to-infostealer-infection-at-context-ai/

- Hacker News 讨论帖:

news.ycombinator.com/item?id=47824463

- Sac 原推文:

x.com/saccc_c/status/2045915716814073872

- 社区应急响应手册:

github.com/OpenSourceMalware/vercel-april2026-incident-response

本文技术信息均基于 Vercel 官方公告、知名安全媒体及开源社区信息整理。如果你是 Vercel 用户,请立即按照上述清单执行检查与修复操作,切勿等待。