一、前言

某证书站严重案例。

二、正文

我跟一位师傅借了个门户的账号密码,想着对我这种初探门径的人来说,多一本证书总是好的。

从下向上找,第二个系统便看到了一个 IOC 师生服务热线。当然,里面已经没剩多少功能点了,很多服务早就关闭了——可能已经有师傅打过这个系统吧。

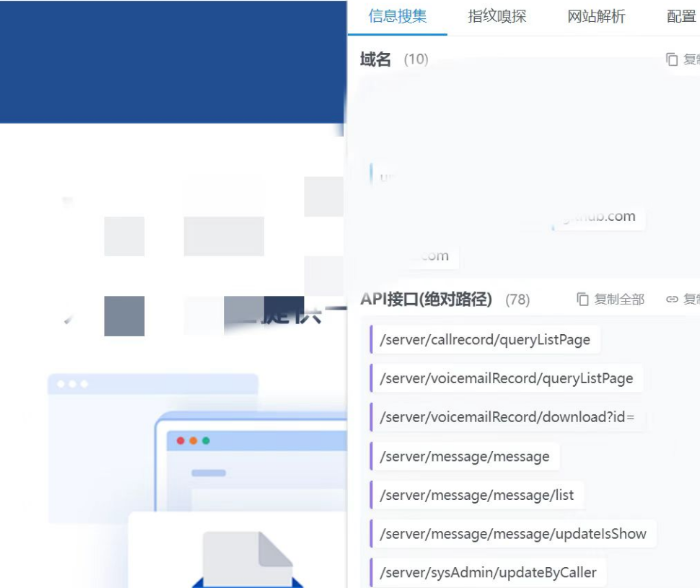

随手点开了雪瞳,倒是给了我一点惊喜,尤其是 download?id= 这个参数的出现,让我看到了一丝希望。

对那 78 个路径进行了一轮爆破之后,我又把目光转回到:

/server/voicemailRecord/download?id=

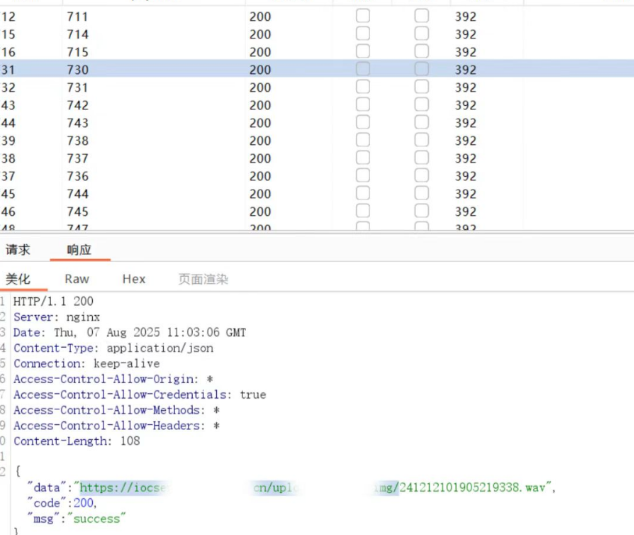

从 1 到 10000 逐一尝试。

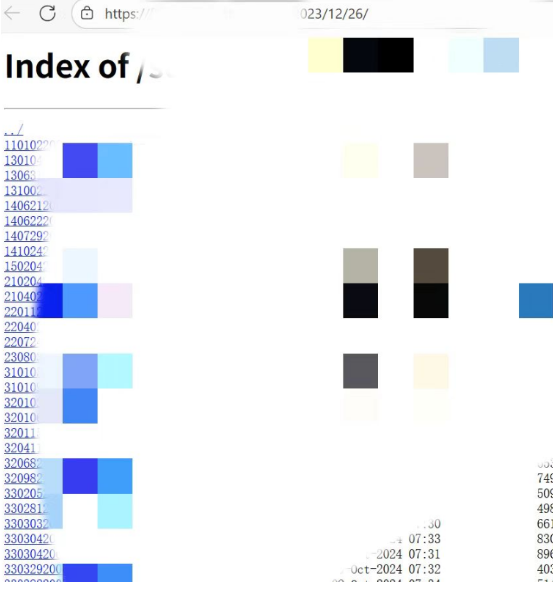

拿到了路径,访问了好几个文件,都是学工与学生的通话记录,目前看来算不上什么大危害。正一筹莫展的时候,我想:把路径删一删试试?惊喜来了。

(这里已经修复,用别的图代替一下)目录遍历出现了。

在里面找到了多份敏感信息,包括身份证、发票等,打包交了,证书也就到手了。

三、意外之喜

翻了翻去,正打算撤退,偶然翻到一个后缀名为 .账号 的文件——过于敏感,厚码展示。

毕竟这系统名字里还挂着“工单”,我猜测是交付时误留的文件。

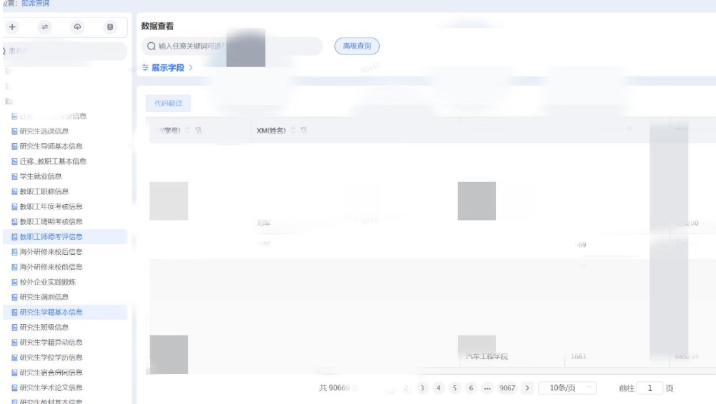

登录了之后,发现还能登录某几个系统。系统里有多处 order by 注入,不谈了,身份证信息已有几十万余。

下面的这个系统用的是 jeecg-boot,也存在历史 Nday 的路径遍历和任意 SQL 语句执行。

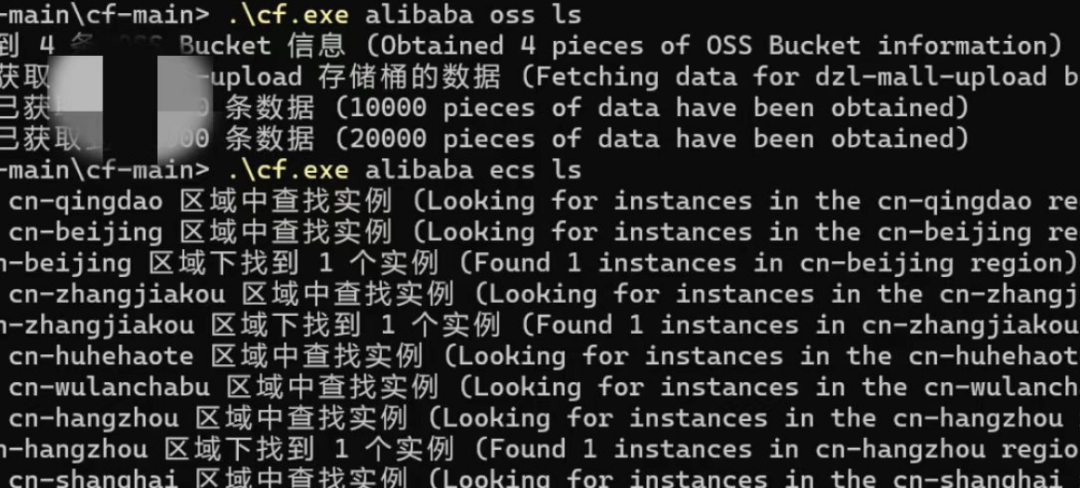

后面我通过 SSH 登录了主机。下载到了一套源码,是若依框架,其余部分都是小漏洞。但关键的是,我拿到了 AK SK。

申明:本公众号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法. |