安全资讯 研究人员公开披露了 Microsoft BitLocker 加密系统的一个低级安全漏洞——仅凭一个 U 盘并物理接触设备,就能直接访问尚未解锁的 BitLocker 加密分区内的任意文件。研究人员暗示此前已向微软报告该漏洞,但未得到重视,因此选择直接公开漏洞及利用方式,以此敦促微软尽快修复。

Microsoft BitLocker 是微软为保护硬盘文件而设计的加密系统,但日前有研究人员直接爆出了其中存在的高危安全漏洞。攻击者只需物理接触目标设备,并使用一个普通 U 盘,即可轻松解锁加密卷,完全获得读取权限。

这个漏洞过于低级,以至于有阴谋论网友调侃称这或许是微软故意预留的后门。玩笑归玩笑,但微软与研究人员的沟通确实暴露出问题,否则漏洞也不至于被直接公开发布。

利用漏洞的准备工作(仅供学习研究使用):

- 准备一个 NTFS / FAT32 / exFAT 格式的 U 盘,并下载开发者提供的

FsTx 文件夹。

- 将

FsTx 文件夹复制到 U 盘根目录下的 System Volume Information 目录中(该目录默认隐藏)。

- 替代方案:更隐蔽的方式是将

FsTx 文件夹复制到目标设备的 EFI 分区,无需外接 U 盘,但这一步需要先解锁设备(无需解锁分区)。

- 下载地址:https://github.com/Nightmare-Eclipse/YellowKey

- 适用平台:Windows 11、Windows Server 2022 / 2025(Windows 10 不受此漏洞影响)。

实际操作步骤:

- 将处理好的 U 盘连接到目标 Windows 11 系统(已启用 Microsoft BitLocker 加密)。

- 按住 Shift 键并点击重启按钮,进入 WinRE 恢复环境。

- 点击重启按钮后立即松开 Shift 键,并持续按住 Ctrl 键不松手。

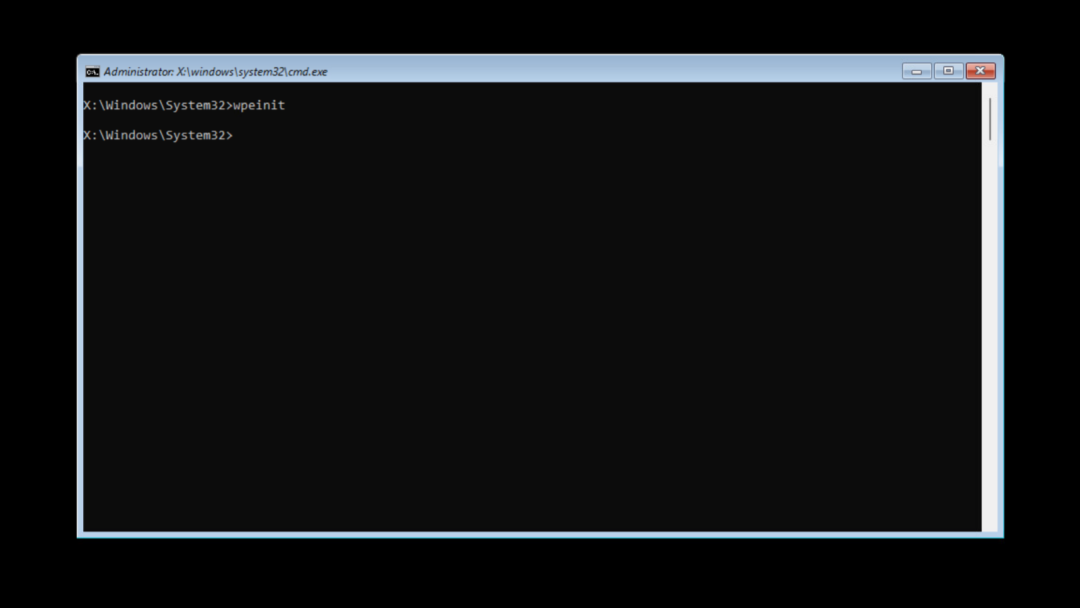

- 成功后,系统会直接弹出一个不受任何限制的 shell 窗口,在这里你可以直接访问受 BitLocker 保护的卷或其他任意文件。

未经修复直接公开漏洞:

漏洞发现者 Chaotic Eclipse 表示,此前已向微软报告过该问题,但要么被忽略,要么长时间无人处理,因此才决定直接公开漏洞细节与利用代码,以推动修复。他认为这个漏洞低级得让人难以置信,简直就像微软预留的后门——因为出现问题的组件只会在 WinRE 恢复镜像中被恶意利用,而在正常安装的系统中,同名组件并不会触发绕过流程,除此之外他也想不出更合理的解释。

值得注意的是,该漏洞已被发现在野外遭到利用,安全公司已观测到真实环境中的攻击行为。截至目前,微软尚未发布任何声明,暂时也不清楚补丁会在何时发布。

消息来源:GitHub。本文转载自互联网,更多安全技术探讨欢迎访问云栈社区。 |