俗话说得好:高端的黑客,往往采用最朴素的渗透方式。

平时挖洞,大家习惯了扫描端口、爆破目录,常常累死累活却一无所获。但有时候,运气来了真是挡都挡不住。今天这篇文章不讲复杂原理,就带大家“沉浸式”复盘一次我在渗透测试中的意外“捡漏”经历。

(注:本文所有涉及的敏感信息均已脱敏,内容仅供安全研究与教学交流,请勿用于任何非法用途。)

一个云端“捡漏”的故事

在安全行业待久了,你永远不知道下一个漏洞会以什么离奇的方式出现。我们已经习惯了死磕 SQL 注入、XSS 漏洞,或者对着一个只有登录框的后台发呆。

在这个“云原生”遍地走的时代,想要有所收获,有时就得转换思路。最近在对一个目标项目进行常规资产收集时,我没有像往常一样去扫描端口,而是把目光投向了目标的云资产——特别是阿里云对象存储服务 OSS。

我的初衷很简单,只是想看看有没有因为配置不当而泄露的敏感文件,比如身份证、发票图片之类的。然而,扫描过程中,我发现了一个权限设置存在问题的 Bucket——它被配置为公共可读(Public Read)。

点开文件列表一看,我直呼好家伙!

螳螂捕蝉,黄雀在后

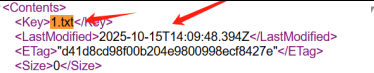

顺着文件列表往下翻,一个文件名瞬间击穿了我的心理防线:

这难道是遇到了同行?当时我的心情十分复杂,一方面觉得这简直是天上掉下来的“藏宝图”,另一方面又在犹豫,这样查看同行的劳动成果是否合适。

最终,在“仅供安全研究学习”的自我告诫下,我还是下载并打开了这份文档。

报告来自一家知名的安全厂商,Logo 看着很眼熟。里面详细记录了目标系统存在的各类安全漏洞,高危、中危一应俱全,主要包括:

这意味着,原本可能需要花费一周时间也不一定能挖出的漏洞,现在这位“前辈”已经帮我全部整理好,并“贴心”地放在了云盘上。这份报告的价值,远超简单的漏洞列表,它直接勾勒出了目标系统的安全轮廓。

吃完“馈赠”,自己动手

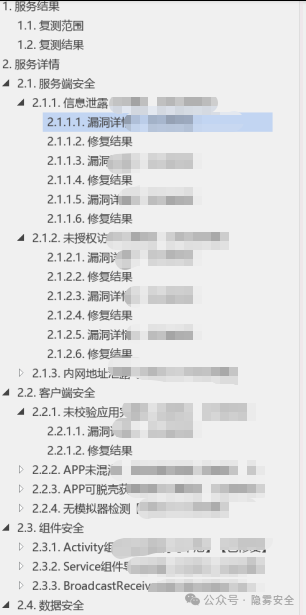

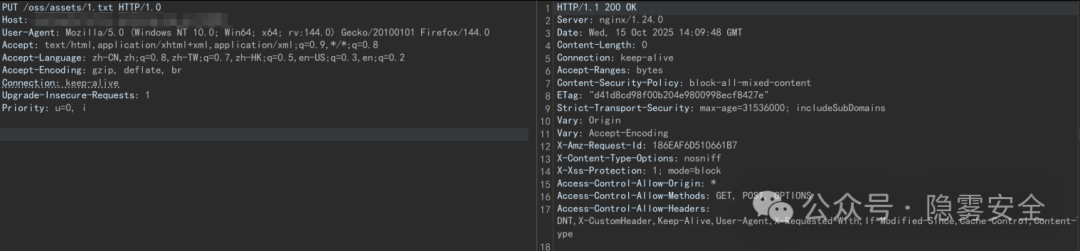

虽然收获了一份意外之喜,但自己也不能闲着。既然这个 OSS Bucket 的防护如此松懈,除了公共读,会不会还存在其他问题呢?果然,进一步的测试让我发现,它竟然还支持任意文件上传(Public Write)。

我尝试向该 Bucket 上传一个测试文件:

PUT /oss/assets/1.txt HTTP/1.0

Host: [目标域名]

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:144.0) Gecko/20100101 Firefox/144.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Accept-Ranges: bytes

Upgrade-Insecure-Requests: 1

Priority: u=0, i=0

服务器返回了 200 OK,表示上传成功。

再次列出文件,确认文件已存在:

为了从这次经历中真正学到东西,我们有必要分析一下漏洞的成因。这本质上是一起典型的 云存储配置错误 案例:

- 权限设置过大:开发或运维人员为了图方便,直接将 OSS Bucket 的访问权限设置为“公共读(Public Read)”甚至“公共读写(Public Read/Write)”,为攻击者敞开了大门。

- 敏感文件存放不当:安全服务人员在进行渗透测试后,可能为了方便,将包含详细漏洞信息的报告临时上传到云存储,但事后遗忘删除,导致了严重的敏感信息泄露。

- 缺乏安全监控与审计:企业对自己暴露在公网的云资产缺乏有效的监控手段,完全不知道其核心数据正在“裸奔”。

总结与反思

这个案例的技术含量其实并不高,甚至可以说充满了运气成分。把它写出来,主要是想给大家提个醒:现代渗透测试的战场已经发生了转移。

以前我们挖洞主要盯着 Web 应用,现在我们必须将视野扩大到云端。许多传统的 Web 渗透高手,在面对云环境时可能会感到“水土不服”,因为云安全的攻防逻辑与传统 Web 安全有很大不同:

- 你可能扫不到任何开放端口,但一个泄露的 AK/SK(访问密钥)就能让你接管整个云控制台。

- 你可能找不到任何 Web 入口点,但一个配置错误的 OSS Bucket 就能让你直接拿到海量业务数据。

基于这次和以往的经验,我总结了以下几点:

- 拓宽资产收集视野:在进行渗透测试或安全评估时,不要只盯着 Web 端口和域名。要主动收集目标的云资产信息,如 OSS、COS(腾讯云)、容器镜像仓库等。

- 主动补齐云安全知识短板:AK/SK 的利用、容器逃逸、K8s 环境下的权限提升等,都已成为安全从业者的“必考题”。云安全是未来非常重要的方向,相关的实战讨论和资源可以在专业的开发者社区找到。

- 培养威胁建模思维:很多时候,高危漏洞不是靠工具“扫”出来的,而是基于对业务逻辑和系统架构的深度理解“推”演出来的。尝试站在攻击者角度思考:数据存在哪里?管理界面在哪里?凭证可能如何泄露?

云环境在带来便捷的同时,也因其复杂的配置选项引入了新的风险。一次疏忽的配置,就可能像本次案例一样,将自家的“命脉”和第三方安全公司的“作战地图”一并拱手送人。对于企业和安全从业者而言,加强云资产的安全管控和意识培训,刻不容缓。