网络安全的学习之路,往往始于 CTF(Capture The Flag)夺旗赛的第一次解题快感。作为攻防对抗中最直观、最“暴力”的环节,“密码爆破”不仅是新手入门的第一道坎,更是理解“身份认证”机制脆弱性的必经之路。你是否在面对形形色色的认证关卡时感到无从下手?别担心,本文将作为你的实战手册,带你从最基础的 HTTP 认证一路攻克到服务级爆破,彻底掌握这一关键技能。学习并实践这些技术,不仅是参与 CTF 竞赛的基础,更是理解现代应用安全的重要一环。

入门第一战:HTTP 基础认证

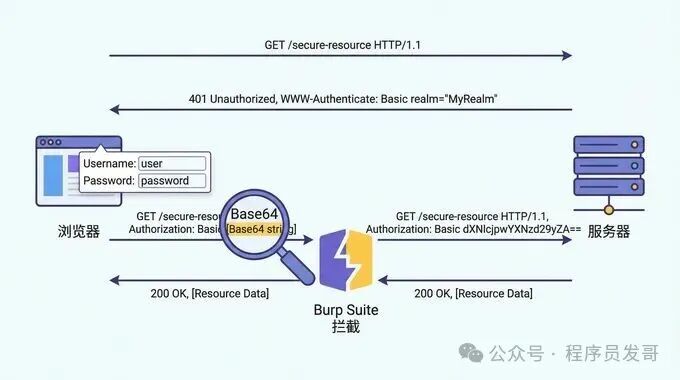

当你在浏览网页时,突然弹出一个原生的、灰色的对话框要求输入用户名和密码,这通常就是 HTTP Basic Auth(基础认证)。作为一种古老但基础的身份验证方式,其原理非常简单:浏览器会将用户输入的 用户名:密码 组合起来,进行 Base64 编码,然后放入 HTTP 请求头的 Authorization 字段中发送给服务器。

例如,admin:123456 编码后就是 YWRtaW46MTIzNDU2。如果你使用 Burp Suite 这类拦截工具进行抓包,可以清晰地看到 Authorization: Basic YWRtaW46MTIzNDU2 这一行。正是这种未加密、仅做简单编码的机制,让它成为了暴力破解的理想目标。

实战操作指南:

- 抓包: 开启 Burp Suite 拦截功能,在目标页面随意输入一组账号密码尝试登录。

- 发送: 右键将拦截到的数据包“Send to Intruder”(发送到攻击模块)。

- 定位: 在 Intruder 模块中,选中

Authorization 请求头后的 Base64 编码字符串,将其标记为攻击载荷(Payload)位置。

- 配置: 攻击类型(Attack type)通常选择“Sniper”。设置 Payload 时,使用“Custom iterator(自定义迭代器)”来拼接

用户名:密码 的组合,并勾选“Base64-encode”选项对拼接后的字符串进行编码。

最常见的漏洞:Web 表单弱口令

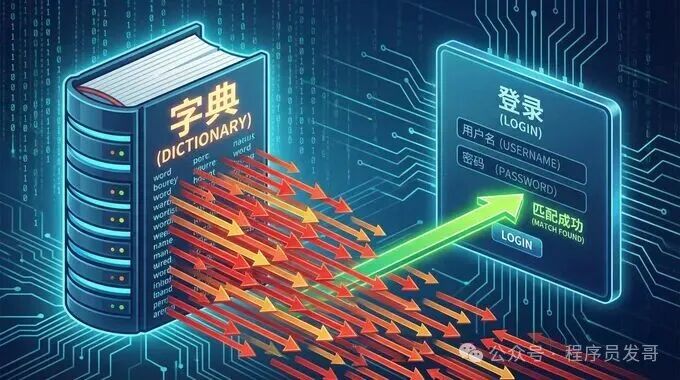

这是现代 Web 应用中最常见的登录方式:一个精心设计的 HTML 表单。虽然视觉上比基础认证高级,但如果后端缺乏有效的防护机制(如验证码、登录次数限制),其本质依然脆弱。许多管理员或开发者为了方便,使用了诸如 123456、admin、password 等极易被猜到的密码,这被称为 “弱口令”。

在实战中,我们通常会使用 Top1000 或著名的 rockyou.txt 这类高频密码字典进行“撞库”攻击。只要你的字典足够强大,覆盖了常见的密码模式,成功率将大大提升。

关键技巧:如何判断攻击成功?

在 Burp Intruder 的攻击结果列表中,千万不要只盯着状态码(Status Code)。许多情况下,登录失败和成功都可能返回 200 状态码。你需要通过 响应长度(Length) 或 响应内容 的差异来判断。

- 失败的请求通常返回相同的“密码错误”提示页面,响应长度基本一致。

- 成功的请求则会触发页面跳转、显示登录成功信息或 Flag,响应长度会发生明显突变。

点击 Length 列进行排序,找出那个“特立独行”的数据包,往往就是正确答案所在。

更底层的较量:SSH 与 FTP 服务爆破

除了 Web 应用,服务器本身开放的常见服务端口也是爆破的“重灾区”。SSH(端口 22)和 FTP(端口 21)就是 CTF 中经常考察的点。这时,我们需要用到另一款神器—— Hydra(九头蛇)。它是一款支持数十种协议(如 SSH, FTP, HTTP, MySQL 等)的快速网络登录破解工具。

# Hydra 攻击 SSH 服务指令示例

hydra -l root -P password.txt ssh://192.168.1.105

参数解析:

- -l:指定要尝试的用户名(在 CTF 中常用

root、admin 或 ctf)。

- -P:指定密码字典文件的路径。

ssh://192.168.1.105:指定目标协议和地址。

一旦爆破成功,Hydra 会以醒目的颜色(通常是绿色)在终端输出成功的用户名和密码组合。拿到凭证后,你便可以通过 SSH 客户端直接连接服务器获取 Flag。

高阶挑战:压缩包破解与时间盲注

在 CTF 的世界里,“暴力破解”的舞台远不止于登录框。你可能会遇到加密的 ZIP 或 RAR 压缩包,其中藏着关键的 Flag。这时,可以组合使用 zip2john(用于从压缩包提取哈希值)和 John the Ripper(一款强大的密码破解工具)来进行离线破解。

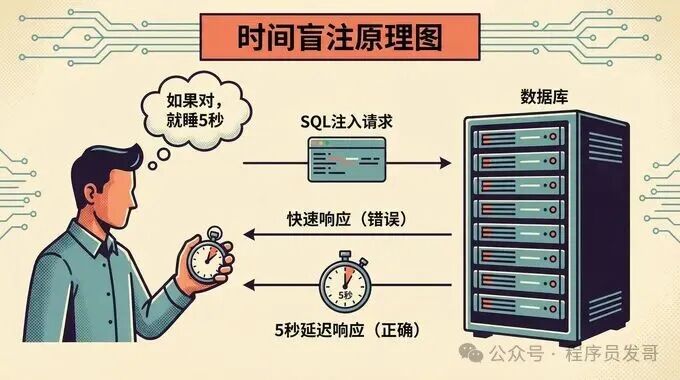

但更考验逻辑思维能力的,是 基于时间的 SQL 盲注(Time-Based Blind SQL Injection)。

为什么称之为“盲”注?因为在这种场景下,Web 页面不会返回任何数据库报错信息或查询结果,你无法直接看到数据,仿佛在黑暗中摸索。时间盲注的核心逻辑巧妙而有趣:“如果数据库听懂了并执行了我的查询语句,就请‘睡’一会儿(延迟响应)。”

例如,我们可以构造如下 Payload:

1 and if(ascii(substr((select flag from flag),1,1))=97,sleep(3),0)

这条语句的意思是:查询 flag 表的 flag 字段,取出其第一个字符,判断它的 ASCII 码是否等于 97(即字母 ‘a’)。如果等于,则让数据库执行 sleep(3) 函数休眠 3 秒;否则,立刻返回。攻击者通过编写 Python 等脚本,逐个字符去“询问”数据库,并精确测量每次请求的响应时间。如果某次请求的响应时间明显变长(例如多了3秒),就说明我们猜对了那个字符。如此循环,便能一步步“爆破”出完整的 Flag。这种不依赖现成密码字典,纯粹依靠逻辑推断和数据交互特征的方法,更能体现安全研究的技术精髓。

打造与精进你的安全武器库

网络安全是一场动态的、永无止境的攻防博弈。要成为一名具备实战能力的安全爱好者或研究人员,你不仅需要熟练使用 Burp Suite、Hydra、Sqlmap 这些工具,更需要建立并持续维护自己的知识资源库:

- 靶场练习: CTFHub 官方靶场 (

www.ctfhub.com) 提供了分类清晰的练习环境。

- 字典资源: GitHub 上的

SecLists 项目是收集了各种类型测试字典的宝库。

- 进阶工具: 掌握

Hashcat(哈希破解)、John the Ripper(密码破解)等离线破解工具的使用。

请记住,仅仅会运行工具的“脚本小子”和真正理解工具背后原理的安全研究员之间,存在着巨大的差距。每一次成功的“爆破”背后,都应是对协议机制、编码原理或逻辑缺陷的深刻理解。技术的道路漫长,我们可以在像 云栈社区 这样的技术论坛中与同行交流心得,共同进步。愿你能将攻击的技术转化为防御的智慧,在守护网络安全的道路上不断前行。