在一次与考研同学的闲聊中,我们无意间将话题转向了目标学校的网络安全状况。抱着学习与研究的心态,我对某高校的教务系统进行了初步的安全探察。这次探索,以弱口令为起点,最终揭示了一系列令人深思的安全隐患。

信息搜集:寻找入口与规则

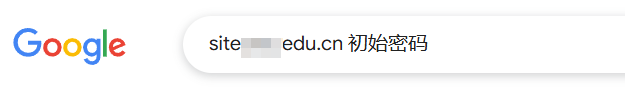

首先需要确定攻击面。对于高校系统而言,学生的初始密码往往是突破口。使用 site:*.edu.cn 初始密码 这类关键词在搜索引擎中进行搜索,是常见且有效的信息搜集手段。

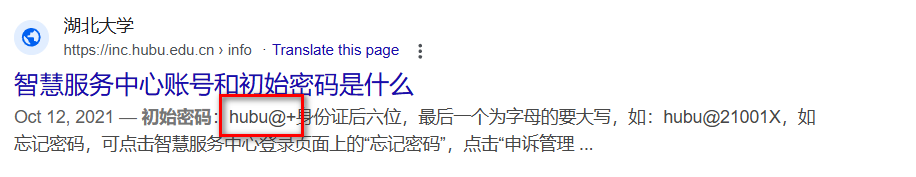

搜索结果显示,某些高校会公开其智慧服务中心的初始密码规则。例如,一份来自湖北大学的页面就清晰地展示了其初始密码格式:hubu@+身份证后六位。

这为我们提供了非常重要的线索:密码由固定前缀和个人标识(如身份证号、学号)组合而成。一旦知道某位学生的姓名和学号,结合此类规则,就有可能推测出其初始密码。

尝试爆破:定制专属字典

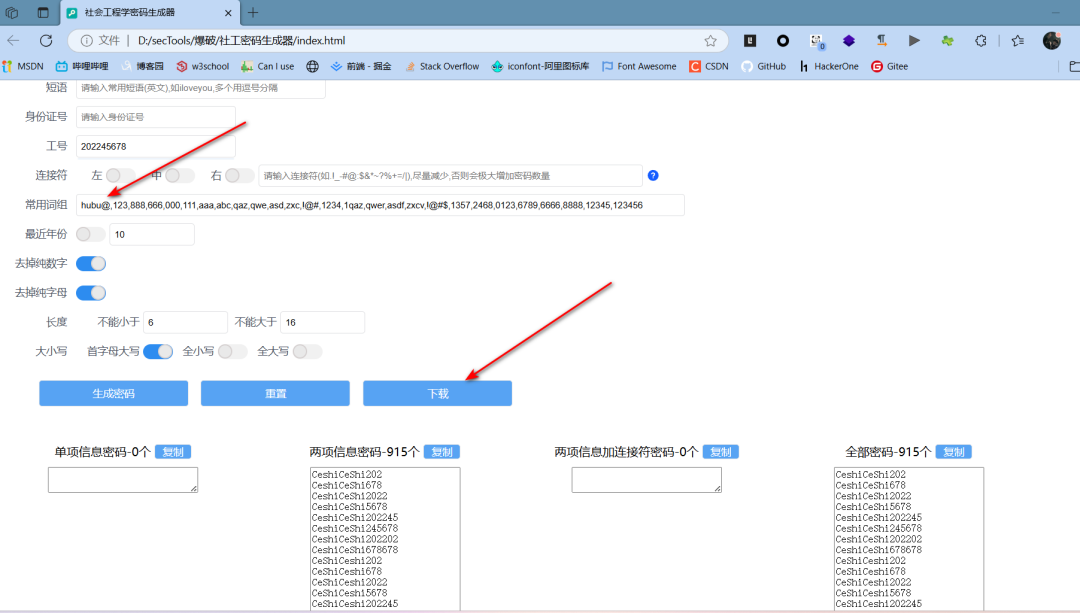

获得了密码规则,下一步就是生成针对性的密码字典。这里使用了社工密码生成器工具。将搜集到的固定前缀(如hubu@)添加到工具的“常用词组”中,再输入目标的学号、姓名缩写等信息。

工具会基于输入的信息和组合规则,自动生成大量可能的密码变体。将生成的字典导出,即可用于后续的爆破尝试。这种基于已知规则的密码生成,比泛用性字典的成功率要高得多。

成功登录学生端

使用生成的字典对目标教务系统的学生端登录接口进行爆破,成功登录。

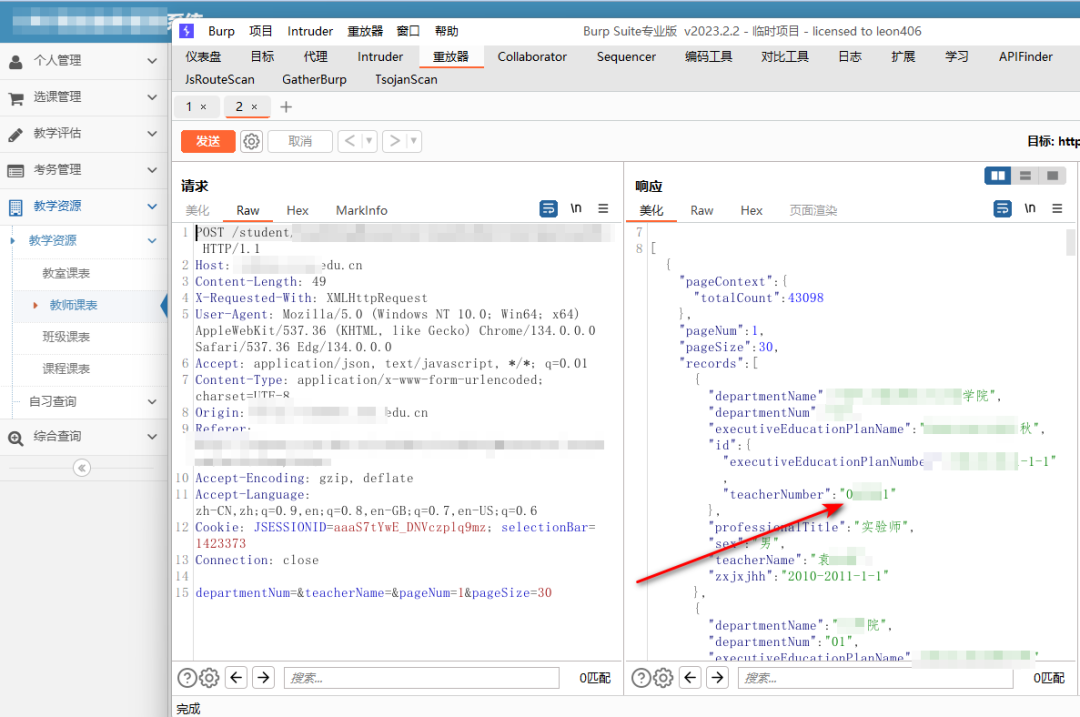

进入系统后,开始浏览各个功能点。在“课表查询”相关功能的返回数据包中,发现了关键信息:系统在返回学生课表数据时,竟然附带包含了任课老师的工号。

这属于典型的信息泄露,无意中为攻击者提供了横向移动(从学生权限提升至教师权限)的跳板。

横向移动:从学生端到教师端

最初,我尝试用获取到的教师工号作为密码,在学生端登录,但一直失败。这时才注意到登录界面的细微差别:我当前所在的域名路径包含 xs(“学生”的拼音缩写)。

观察URL结构:****xs.***.edu.cn/student/。一个合理的猜想是,将路径中的 xs 替换为 js(“教师”的拼音缩写),或许就能访问教师端入口。

尝试修改后,果然跳转到了教师端的登录页面。

使用之前获取的教师工号,并再次尝试以工号作为密码进行登录。不出所料,弱口令攻击再次成功,顺利进入了教师端的管理界面。

权限提升:从教师端到管理员端

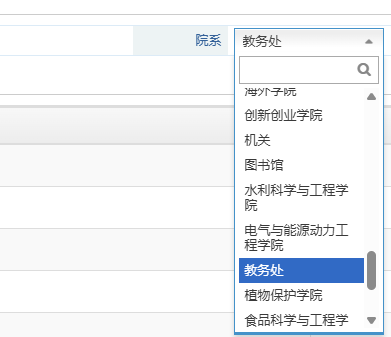

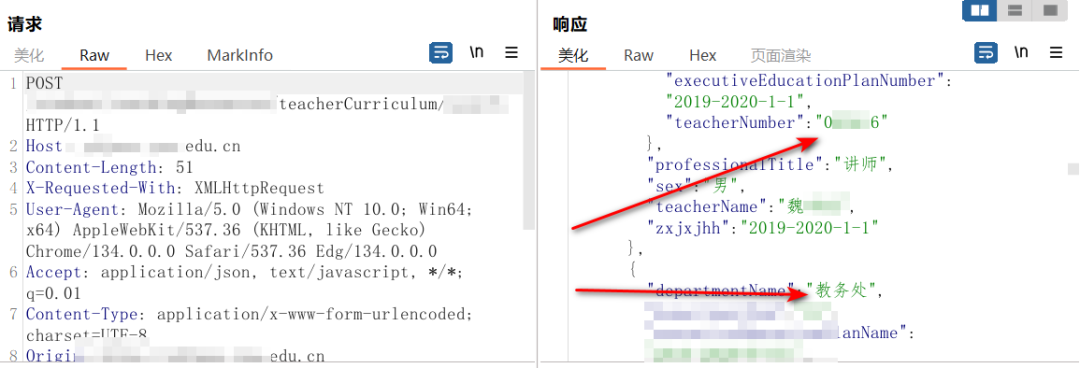

在教师端,我继续沿用之前的思路,寻找可能泄露更高权限账户信息的接口。同样在“课表查询”或“教师信息查询”类接口的返回数据中,发现了新线索。

通过接口,可以遍历查询不同院系的教师信息。在院系列表中,不仅包括各个学院,还包含了“教务处”、“图书馆”等校级职能单位。

进一步查看这些单位的教师详情,成功获取到了教务处工作人员的工号。

秉持着对默认密码策略一致性的猜测,我尝试使用该工号作为账号和密码,去登录系统更高级别的后台。尝试成功,进入了拥有全局管理权限的教务管理员后台。

深入探索:触目惊心的数据泄露

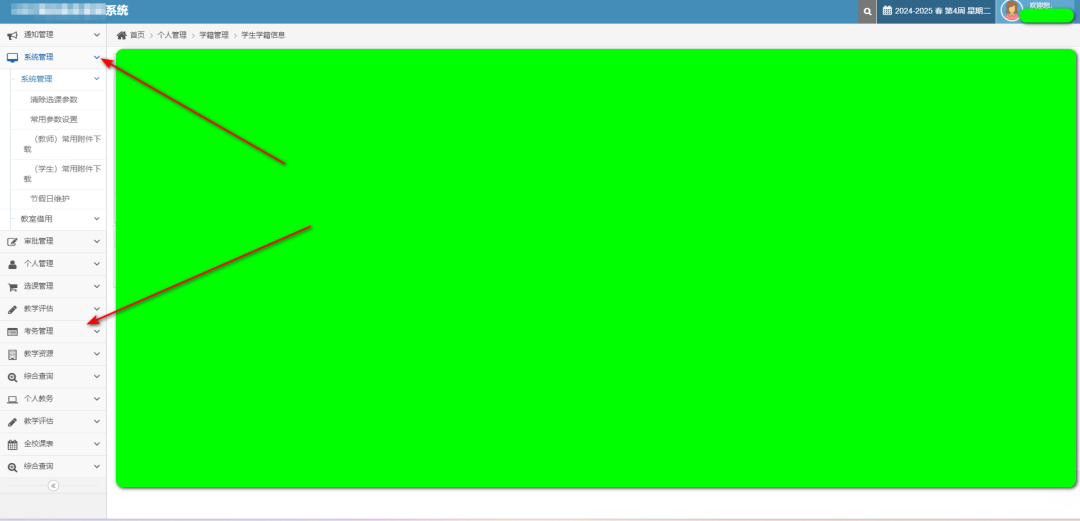

进入管理员后台后,几乎拥有了系统的全部权限。在逐一查看功能模块时,发现了严重的安全问题。

-

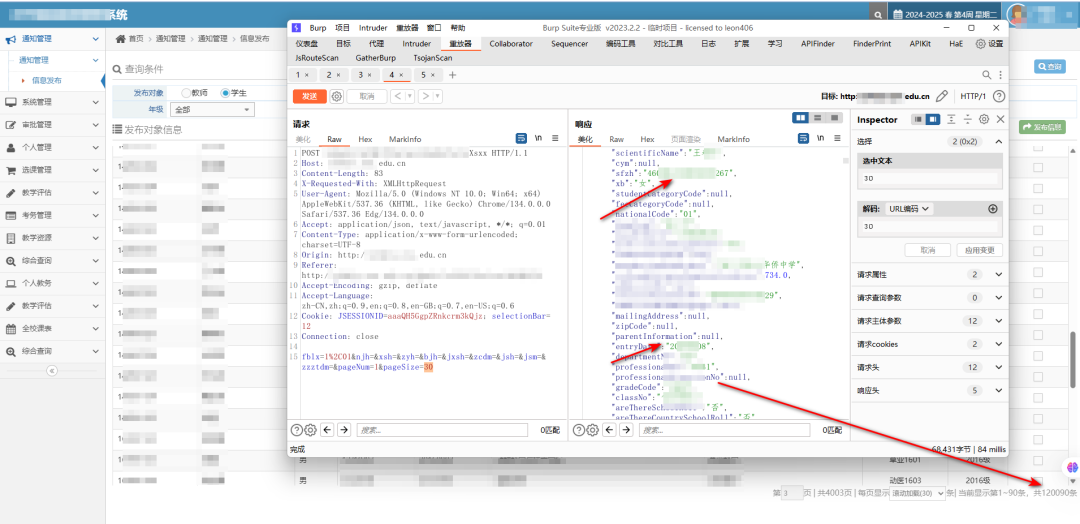

全校学生敏感信息泄露:通过某个信息查询功能,可以无限制地获取全校所有学生的详细信息,包括姓名、学号、身份证号、家庭住址、高考成绩等,涉及数据量高达12万条。

-

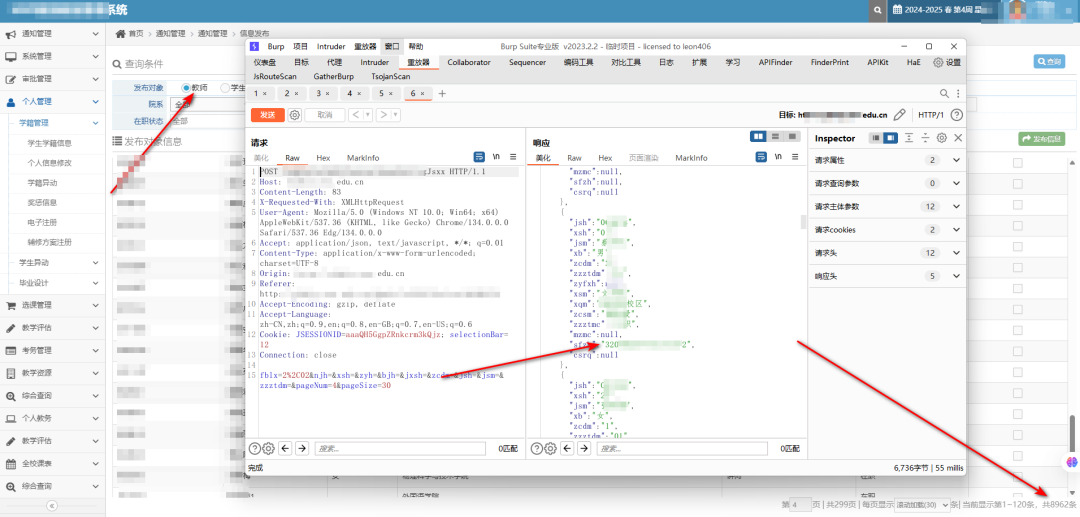

全体教职工敏感信息泄露:另一个功能模块暴露了全校近9000名教师及领导的详细个人信息,同样包含身份证号、工号等核心敏感数据。

-

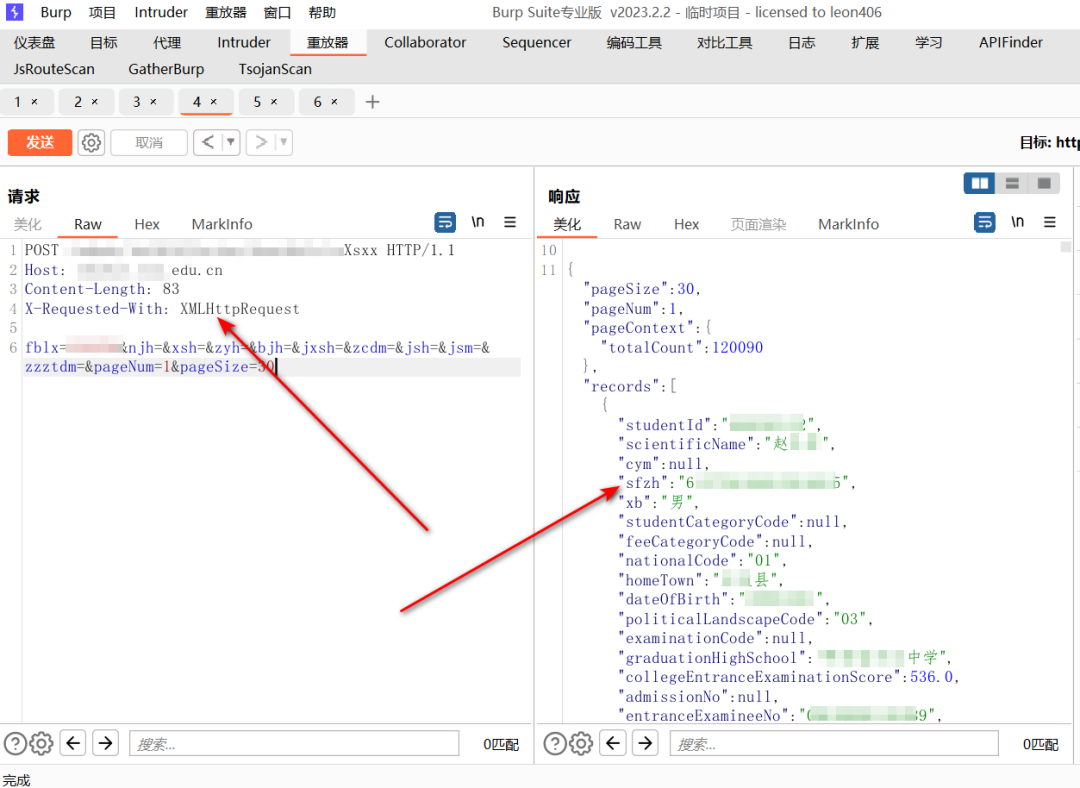

未授权访问漏洞:最严重的是,上述两个能泄露海量敏感信息的接口,竟然都存在未授权访问漏洞。这意味着,攻击者无需登录任何账号,只要构造正确的请求,就可以直接访问这些接口,批量下载所有敏感数据。

反思与总结

这次对高校教务系统的渗透测试实践,清晰地展示了一条由浅入深的攻击路径:

- 信息搜集:利用公开信息推断默认密码规则。

- 口令爆破:使用定制化字典攻击弱口令。

- 信息泄露:系统功能点不当返回敏感数据(教师工号)。

- 横向移动:利用目录命名规律和统一的弱密码策略,从学生权限提升至教师权限。

- 权限提升:再次利用信息泄露和弱口令,获取管理员权限。

- 数据泄露:管理员后台功能及存在的未授权访问漏洞导致全量敏感信息暴露。

整个过程中,弱口令是贯穿始终的“钥匙”,而系统在设计上缺乏最小权限原则、输入输出过滤不严、接口鉴权机制缺失等问题,共同放大了安全风险。这不仅是技术问题,更是安全意识和管理流程的缺失。对于企业和机构而言,定期进行安全审计、强化密码策略、实施严格的访问控制,是筑牢安全防线的必要措施。安全攻防是一场持续的斗争,了解攻击者的思路,才能更好地进行防御。

欢迎在云栈社区交流更多安全技术与实战案例。