📌 免责声明:本系列文章仅供网络安全研究人员在合法授权下学习与研究使用,严禁用于任何非法目的。违者后果自负。

一、什么是云数据库?

云数据库是部署在云平台上的数据库服务。与传统自建数据库相比,它以服务形式(DBaaS)对外提供能力,用户无需管理底层硬件与安装过程,可通过网页、终端或 API 实现远程管理。

| 特性 |

描述 |

| 可扩展性 |

根据业务负载自动扩容缩容,适配突发与周期性流量 |

| 高可用性 |

多节点冗余 + 容灾方案,保障 7×24 稳定运行 |

| 弹性计费 |

按需付费,避免资源浪费 |

| 安全性 |

支持多层防护机制(加密、认证、白名单) |

| 多引擎支持 |

覆盖主流数据库:MySQL、PostgreSQL、SQL Server、MongoDB、Redis 等 |

二、主流云数据库产品一览

| 云服务商 |

产品名称与数据库类型 |

| AWS |

RDS、DynamoDB、DocumentDB、Neptune |

| Azure |

SQL Database、Cosmos DB、MySQL/PostgreSQL/MariaDB |

| GCP |

Cloud SQL、Firestore、Bigtable、Spanner |

| 阿里云 |

RDS、PolarDB、MongoDB、Redis 等 |

| 腾讯云 |

TencentDB 系列:MySQL、PostgreSQL、Redis、MongoDB 等 |

| 华为云 |

云数据库 RDS、MongoDB、Redis 等 |

| IBM Cloud |

Db2 on Cloud、Cloudant、Informix、Db2 Warehouse |

三、开通与连接方式(以阿里云 RDS 为例)

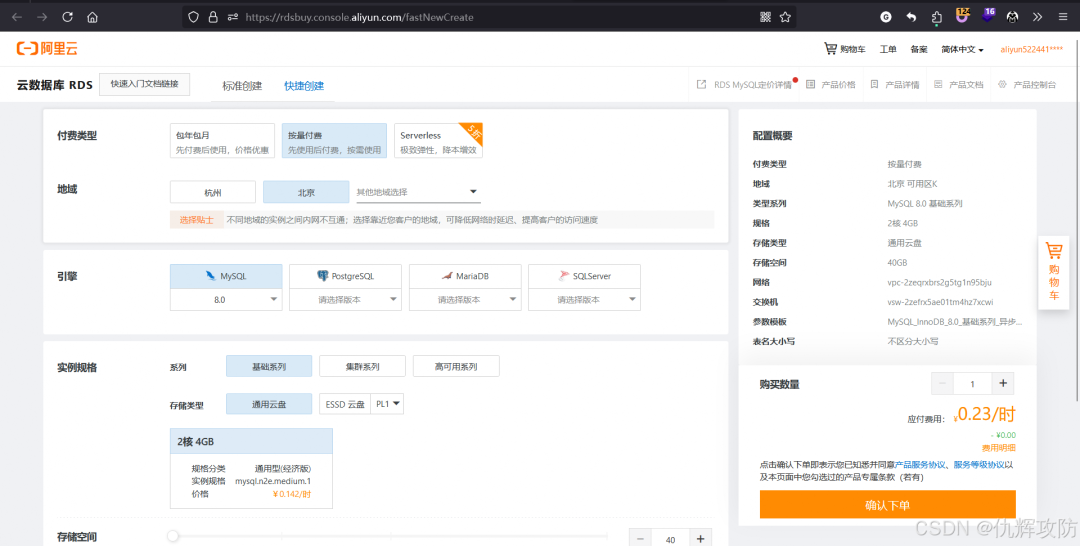

步骤1:开通

- 登录阿里云控制台,找到“云数据库 RDS”服务。

- 根据业务场景选择数据库引擎、版本、规格配置等。

- 下单后实例出现在控制台“实例列表”中。

步骤2:连接方式

连接之前需要先创建账号。

云数据库默认不对外网访问,只能内网连接,且内网连接仍需要先加白。(其内网属性使其安全性得到首层保障。)

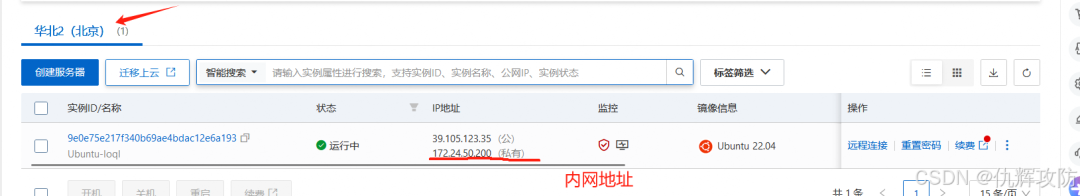

1. 内网连接

尝试内网连接,我这里有一台阿里云轻量应用服务器。

打开内网互通。

内网互通后,发现处于同一个“云企业网实例”中,处于同一个网段,因此无需再加白地址。

测试成功,实现内网轻量应用服务器连接上 RDS。

root@iZzzedzqatgldqh17laso8Z:~# mysql -h rm-2zen9ir18lo314p2o.mysql.rds.aliyuncs.com -uqiuhiu -p

Welcome to the MySQL monitor. Commands end with ; or \g.

Your MySQL connection id is 135

Your MySQL server version is 8.0.36 Source distribution

Copyright (c) 2000, 2024, Oracle and/or its affiliates.

Oracle is a registered trademark of Oracle Corporation and/or its affiliates. Other names may be trademarks of their respective owners.

Type 'help;' or '\h' for help. Type '\c' to clear the current input statement.

mysql> show databases;

+--------------------+

| Database |

+--------------------+

| __recycle_bin__ |

| information_schema |

| mysql |

| performance_schema |

| sys |

+--------------------+

5 rows in set (0.00 sec)

mysql>

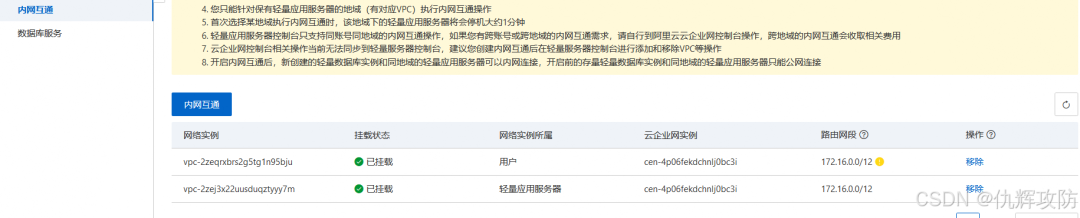

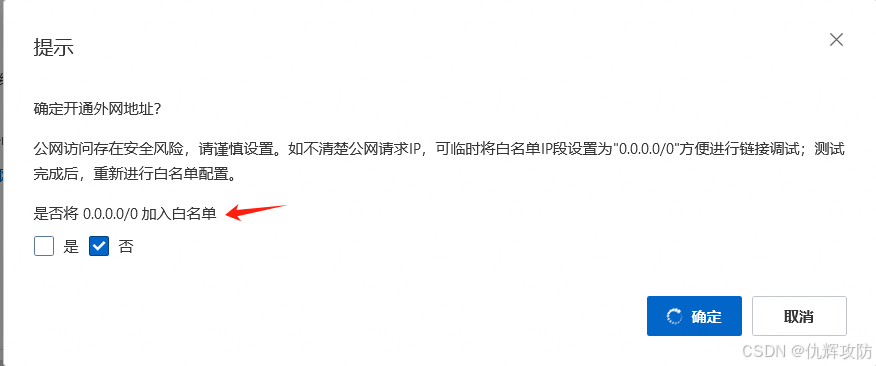

2. 外网连接

想要远程连接,必须开通外网访问。

如果只是学习测试的话,也可以将0.0.0.0加入白名单,默认对所有外网地址开放! 但这在生产环境中是极其危险的操作。

我这里仅仅将自己的外网出口 IP 加入白名单。

开通外网访问后,出现外网连接地址。

使用本地 CMD 终端测试网络,已通。

C:\Users\qiuhiui>ping rm-2zen9ir181o314p2ooo.mysql.rds.aliyuncs.com

正在 Ping rm-2zen9ir181o314p2ooo.mysql.rds.aliyuncs.com [8.145.192.213] 具有 32 字节的数据:

来自 8.145.192.213 的回复: 字节=32 时间=7ms TTL=93

来自 8.145.192.213 的回复: 字节=32 时间=7ms TTL=93

来自 8.145.192.213 的回复: 字节=32 时间=7ms TTL=93

来自 8.145.192.213 的回复: 字节=32 时间=5ms TTL=93

8.145.192.213 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 4,丢失 = 0 (0% 丢失),

往返行程的估计时间(以毫秒为单位):

最短 = 5ms,最长 = 9ms,平均 = 7ms

本地 CMD 连接云数据库 RDS,成功。

C:\Users\qiujuhui>mysql -h rm-2zen9ir181o314p2000.mysql.rds.aliyuncs.com -uqiuwhui -p

mysql: [Warning] Using a password on the command line interface can be insecure.

Welcome to the MySQL monitor. Commands end with ; or \g.

Your MySQL connection id is 155

Server version: 8.0.36 Source distribution

Copyright (c) 2000, 2024, Oracle and/or its affiliates.

Oracle is a registered trademark of Oracle Corporation and/or its affiliates. Other names may be trademarks of their respective owners.

Type 'help;' or '\h' for help. Type '\c' to clear the current input statement.

mysql> show databases;

+--------------------+

| Database |

+--------------------+

| __recycle_bin__ |

| information_schema |

| mysql |

| performance_schema |

| sys |

+--------------------+

5 rows in set (0.01 sec)

mysql>

四、云数据库安全问题全景分析

尽管云数据库具备一定默认安全基线,但从攻防实战角度看,其安全风险可分为两大类:

① 传统 Web 类数据库安全问题

| 问题类型 |

风险说明 |

| 弱口令 |

管理员密码设置简单,易被爆破工具识别 |

| 源码泄露 |

连接字符串硬编码进应用源码,一旦代码泄露即暴露数据库访问凭据 |

| SQL 注入 |

未做输入过滤,攻击者可拼接执行任意 SQL 语句,甚至导致数据泄漏或篡改 |

这些问题与传统自建数据库完全一致,云数据库并不会自动“防注入”或“防暴破”。

② 云平台特有风险

| 风险点 |

描述 |

| AccessKey 泄露 |

攻击者若获取用户的 AK/SK,可借助 API 直接访问或破坏云数据库 |

| 云账号被盗 |

云控制台权限即意味着可直接删除、导出、修改数据库数据 |

| 白名单配置错误 |

外网地址未加限制,或添加了 0.0.0.0,等于对所有公网用户开放访问权限 |

这些风险往往源于对云原生平台特性(如专有网络VPC、访问密钥、权限模型)的理解不足或配置疏忽。

五、安全建议与防护思路

| 防护策略 |

建议说明 |

| 强密码策略 + 定期更换 |

禁用默认账号,强制复杂度,定期轮换密码 |

| 不硬编码凭据 |

使用环境变量或密钥管理服务(如阿里云 KMS) |

| 输入校验 + 参数化查询 |

避免 SQL 注入;ORM 工具或预编译语句是较好选择 |

| 严格访问控制 |

内外网访问权限清晰划分,避免“全网可连” |

| 定期审计 + 告警机制 |

使用 RDS 审计功能、云安全中心规则,及时发现异常行为 |

六、总结

云数据库的本质仍是数据库,其面对的安全风险既包括传统 Web 应用中的常见问题(如弱口令、SQL注入、凭据泄露),也包括云平台特有的配置型风险(如白名单设置不当、AccessKey 泄露)。

真正的安全来自于使用者的安全意识与配置策略,而不是云服务商的默认配置。

希望这篇结合了实操演示与风险剖析的文章,能帮助大家更全面地理解云数据库安全。如果你对更多云安全或数据库技术话题感兴趣,欢迎到云栈社区交流讨论。