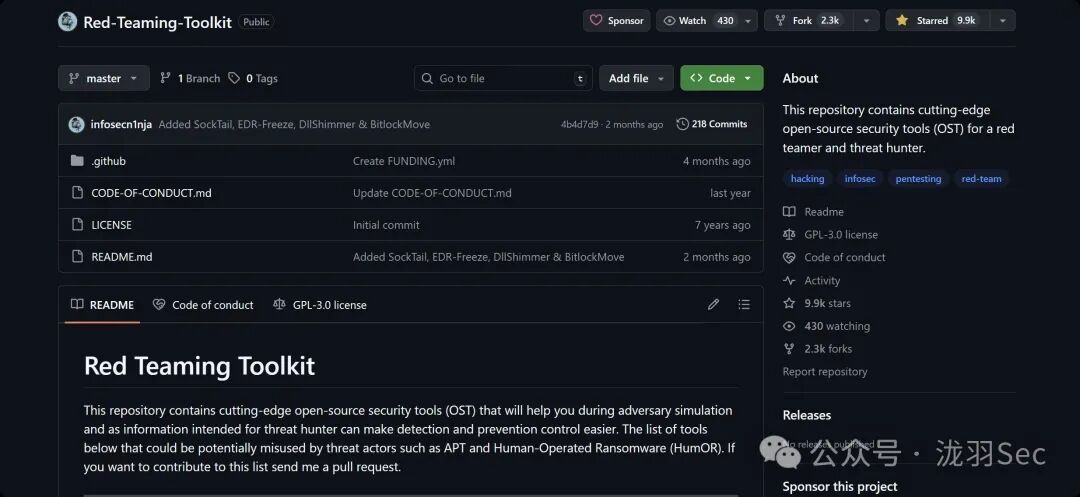

本篇介绍的这套红队工具资源库,整合了知名的开源项目 Red-Teaming-Toolkit 的核心内容。原项目链接如下:

https://github.com/infosecn1nja/Red-Teaming-Toolkit

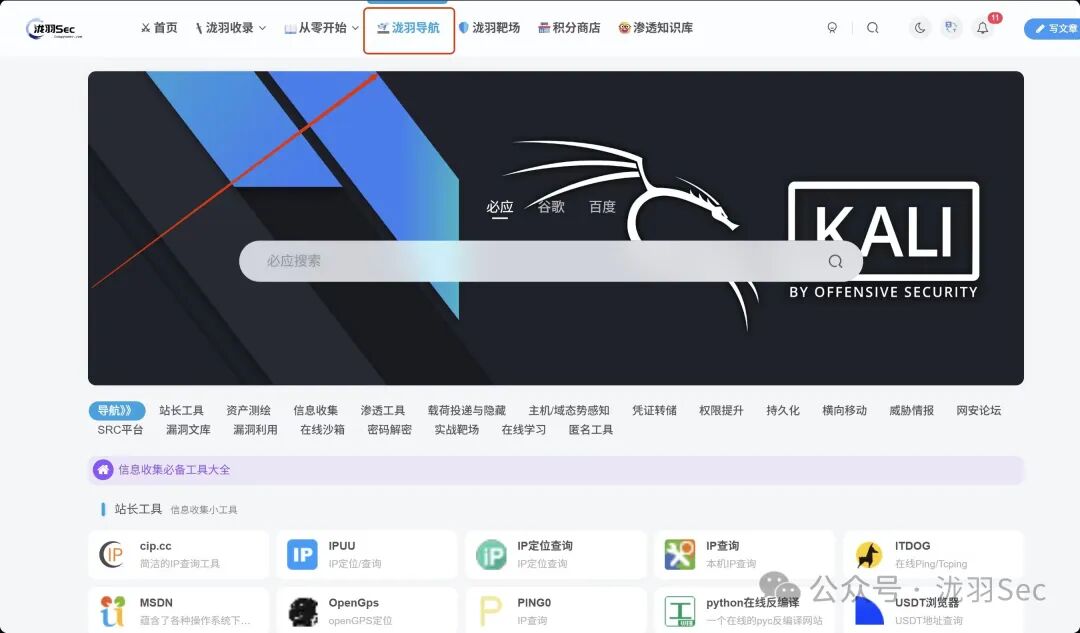

在此基础上,这套经过整理的泷羽导航站点,已收录了其中超过200个工具。该站点汇集了各类资源,并承诺免费、匿名使用,无需注册,有效保护用户隐私。

官网链接:https://longyusec.com/link/

那么,这个工具导航站点都包含了哪些内容呢?下面将按类别逐一展示。

1、站点工具导航概览

2、站长工具

链接:https://longyusec.com/link/#zzgj

| 工具名称 |

工具描述 |

| cip.cc |

简洁的IP查询工具 |

| IPUU |

IP定位/查询 |

| IP定位查询 |

IP定位查询 |

| IP查询 |

本机IP查询 |

| ITDOG |

在线Ping/Tcping |

| MSDN |

蕴含了各种操作系统下载地址的站点 |

| OpenGps |

openGPS定位 |

| PING0 |

IP查询 |

| python在线反编译 |

一个在线的pyc反编译网站 |

| USDT浏览器 |

USDT地址查询 |

| 云悉指纹 |

精准识别WEB应用指纹,包含指纹名称、开发商、官网、历史安全漏洞等信息。 |

| 埃文科技 |

高精度IP定位 |

| 天眼查 |

ICP备案反查域名 |

| 密码字典生成器 |

输入目标信息,猜测可能使用的密码 |

| 微工具 |

大量小工具 |

| 社会工程学密码生成器 |

社会工程学密码生成器 |

| 风鸟 |

企业查询平台 |

3、资产测绘

链接:https://longyusec.com/link/#zcch

| 工具名称 |

工具描述 |

| 360资产测绘 |

|

| Censys |

|

| FoFa |

|

| Riminal IP |

|

| Shodan |

|

| ZoomEye |

|

| 微步在线资产测绘 |

|

| 钟馗之眼 |

知道创宇开发的全球网络资产绘测 |

| 零零信安 |

|

| 鹰图平台 |

|

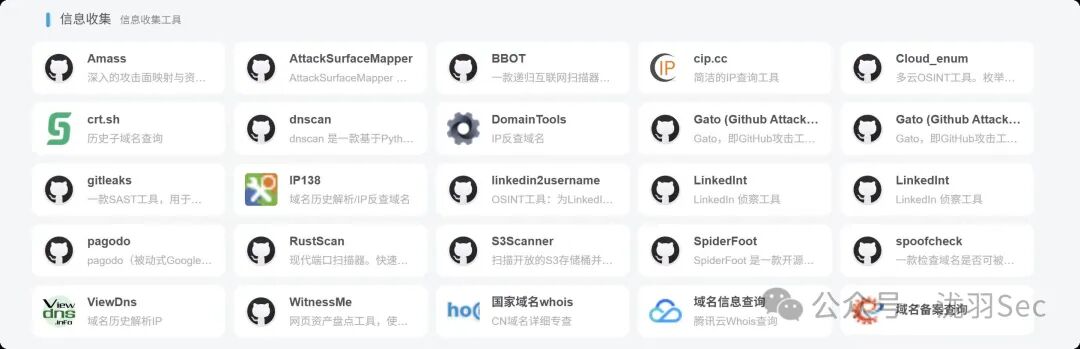

4、信息收集

链接:https://longyusec.com/link/#ymcx

| 工具名称 |

工具描述 |

| Amass |

深入的攻击面映射与资产发现 |

| AttackSurfaceMapper |

AttackSurfaceMapper 是一款旨在自动化侦察过程的工具。 |

| BBOT |

一款递归互联网扫描器,灵感源自Spiderfoot,但设计上更快速、更可靠,并且对渗透测试员、漏洞赏金猎人和开发者更友好。 |

| cip.cc |

简洁的IP查询工具 |

| Cloud_enum |

多云OSINT工具。枚举AWS、Azure和Google Cloud中的公共资源。 |

| crt.sh |

历史子域名查询 |

| dnscan |

dnscan 是一款基于Python单词表的DNS子域名扫描器。 |

| DomainTools |

IP反查域名 |

| Gato (Github Attack TOolkit) |

Gato,即GitHub攻击工具包,是一款枚举和攻击工具,允许蓝队和进攻性安全从业者识别并利用GitHub组织内公共和私有仓库的流水线漏洞。 |

| gitleaks |

一款SAST工具,用于检测Git仓库中的硬编码密钥,如密码、API密钥和令牌。 |

| IP138 |

域名历史解析/IP反查域名 |

| linkedin2username |

OSINT工具:为LinkedIn上的公司生成用户名列表 |

| LinkedInt |

LinkedIn 侦察工具 |

| pagodo |

pagodo(被动式Google Dork) - 自动化Google Hacking Database的爬取和搜索 |

| RustScan |

现代端口扫描器。快速发现端口(最快可达3秒)。通过脚本引擎(支持Python、Lua、Shell)运行脚本。 |

| S3Scanner |

扫描开放的S3存储桶并下载其内容 |

| SpiderFoot |

SpiderFoot 是一款开源情报(OSINT)自动化工具。它集成了几乎所有可用的数据源,并利用一系列数据分析方法,使数据易于浏览。 |

| spoofcheck |

一款检查域名是否可被欺骗利用的程序。该程序检查SPF和DMARC记录中是否存在允许欺骗的薄弱配置。 |

| ViewDns |

域名历史解析IP |

| WitnessMe |

网页资产盘点工具,使用Pyppeteer(无头Chrome/Chromium)对网页进行截图,并提供一些额外的便利功能。 |

| 国家域名whois |

CN域名详细专查 |

| 域名信息查询 |

腾讯云Whois查询 |

5、网安论坛

链接:https://longyusec.com/link/#walt

| 工具名称 |

工具描述 |

| Freebuf |

国内领先的网络安全行业门户 |

| 先知安全技术社区 |

先知安全技术社区 |

| 奇安信攻防社区 |

奇安信攻防社区 |

| 安全脉搏 |

分享技术,悦享品质 |

| 极光攻防社区 |

极光攻防社区 |

| 棱角社区工具库 |

安全在线工具 |

| 洞见微信聚合 |

洞见微信聚合 |

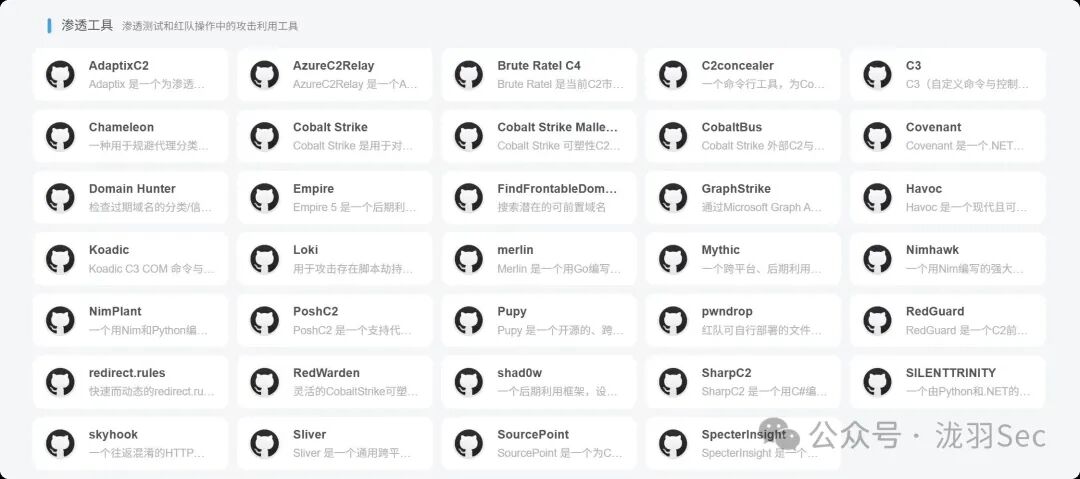

6、渗透工具

链接:https://longyusec.com/link/#stgj

| 工具名称 |

工具描述 |

| AdaptixC2 |

Adaptix 是一个为渗透测试人员设计的可扩展后期利用和对抗模拟框架。Adaptix服务器用Golang编写,以允许操作员灵活性。 |

| AzureC2Relay |

AzureC2Relay 是一个Azure函数,通过验证基于Cobalt Strike可塑性C2配置文件的传入请求,来验证和转发Cobalt Strike信标流量。 |

| Brute Ratel C4 |

Brute Ratel 是当前C2市场上最先进的红队与对抗模拟软件。 |

| C2concealer |

一个命令行工具,为Cobalt Strike生成随机的C2可塑性配置文件。 |

| C3 |

C3(自定义命令与控制)是一个工具,允许红队快速开发和利用非常规的命令与控制通道(C2)。 |

| Chameleon |

一种用于规避代理分类的工具 |

| Cobalt Strike |

Cobalt Strike 是用于对抗模拟和红队行动的软件。 |

| Cobalt Strike Malleable C2 Design and Reference Guide |

Cobalt Strike 可塑性C2设计与参考指南 |

| CobaltBus |

Cobalt Strike 外部C2与Azure Servicebus集成,通过Azure Servicebus传输C2流量 |

| Covenant |

Covenant 是一个.NET命令与控制框架,旨在凸显.NET的攻击面,使攻击性.NET技术的使用更加容易,并作为红队人员的协作式命令与控制平台。 |

| Domain Hunter |

检查过期域名的分类/信誉和Archive.org历史记录,以确定用于网络钓鱼和C2域名的良好候选者 |

| Empire |

Empire 5 是一个后期利用框架,包含纯PowerShell的Windows代理,并与Python 3.x Linux/OS X代理兼容。 |

| FindFrontableDomains |

搜索潜在的可前置域名 |

| GraphStrike |

通过Microsoft Graph API进行Cobalt Strike HTTPS信标通信 |

| Havoc |

Havoc 是一个现代且可定制的后期利用命令与控制框架,由 @C5pider 创建。 |

| Koadic |

Koadic C3 COM 命令与控制 - JScript RAT |

| Loki |

用于攻击存在脚本劫持漏洞的Electron应用程序的Node.js命令与控制工具 |

| merlin |

Merlin 是一个用Go编写的跨平台后期利用命令与控制服务器和代理。 |

| Mythic |

一个跨平台、后期利用的红队框架,使用python3、docker、docker-compose和Web浏览器UI构建。 |

| Nimhawk |

一个用Nim编写的强大、模块化、轻量且高效的命令与控制框架。 |

| NimPlant |

一个用Nim和Python编写的轻量级第一阶段C2植入程序 |

| PoshC2 |

PoshC2 是一个支持代理感知的C2框架,用于辅助渗透测试人员进行红队行动、后期利用和横向移动。 |

| Pupy |

Pupy 是一个开源的、跨平台(Windows、Linux、OSX、Android)的远程管理和后期利用工具,主要使用Python编写 |

| pwndrop |

红队可自行部署的文件托管服务,允许通过HTTP和WebDAV轻松上传和共享载荷。 |

| RedGuard |

RedGuard 是一个C2前端流量控制工具,可以规避蓝队、AV、EDR的检查。 |

| redirect.rules |

快速而动态的redirect.rules生成器 |

| RedWarden |

灵活的CobaltStrike可塑性重定向器 |

| shad0w |

一个后期利用框架,设计用于在严格监控的环境中隐蔽操作 |

| SharpC2 |

SharpC2 是一个用C#编写的命令与控制(C2)框架。它包含一个ASP.NET Core团队服务器、一个.NET Framework植入程序和一个.NET MAUI客户端。 |

| SILENTTRINITY |

一个由Python和.NET的DLR驱动的异步、协作式后期利用代理 |

| skyhook |

一个往返混淆的HTTP文件传输设置,旨在绕过IDS检测。 |

| Sliver |

Sliver 是一个通用跨平台植入框架,支持通过相互TLS、HTTP(S)和DNS进行C2通信。 |

| SourcePoint |

SourcePoint 是一个为Cobalt Strike命令与控制服务器设计的C2配置文件生成器,旨在确保障蔽性。 |

| SpecterInsight |

SpecterInsight 是一个基于.NET的跨平台后期利用指挥与控制框架,适用于红队行动、威胁模拟和培训。它提供了各种现成的混淆载荷,并将规避检测作为核心特性。命令输出以JSON格式返回并导出到ELK,以便使用预构建的仪表板进行分析。 |

7、威胁情报

链接:https://longyusec.com/link/#wxqb

| 工具名称 |

工具描述 |

| 360安全大脑 |

|

| 天际友盟威胁情报中心 |

|

| 奇安信威胁情报 |

|

| 安恒情报威胁 |

|

| 微步在线 |

|

| 斗象科技漏洞情报中心 |

|

| 深信服威胁情报中心 |

|

| 腾讯威胁情报 |

|

| 长亭IP威胁情报 |

长亭科技网安大厂,威胁IP情报中心 |

| 长亭百川威胁情报 |

长亭百川威胁情报 |

8、SRC平台

链接:https://longyusec.com/link/#srcpt

| 工具名称 |

工具描述 |

| 360SRC |

360安全应急响应中心 |

| 360众测平台 |

360面向企业的白帽子众测平台 |

| 58SRC |

58安全应急响应中心 |

| DayDayPoc |

DayDayPoc漏洞平台 |

| Seebug漏洞平台 |

知道创宇Seebug漏洞平台 |

| TSRC |

腾讯安全应急响应中心 |

| vivoSRC |

vivo安全应急响应中心 |

| 京东SRC |

京东安全应急响应中心 |

| 华为SRC |

华为安全奖励计划 |

| 国家信息安全漏洞共享平台 |

国家信息安全漏洞共享平台 |

| 国家信息安全漏洞库 |

国家信息安全漏洞库 |

| 字节跳动SRC |

字节跳动安全中心 |

| 小米SRC |

小米安全中心 |

| 平安SRC |

平安安全应急响应中心 |

| 情报星球 |

漏洞盒子 情报星球 |

| 教育漏洞报告平台 |

教育漏洞报告平台-EduSRC |

| 斗鱼SRC |

斗鱼安全应急响应中心 |

| 深信服SRC |

深信服安全应急响应中心 |

| 火线安全平台 |

众测 ::北京安全共识科技创立的安全平台 |

| 百度SRC |

百度安全应急响应中心 |

| 美团SRC |

美团安全应急响应中心 |

| 荣耀SRC |

荣耀安全应急响应中心 |

| 蚂蚁金服SRC |

蚂蚁集团安全应急响应中心 |

| 补天src |

|

| 顺丰SRC |

顺丰安全应急响应中心 |

9、漏洞文库

链接:https://longyusec.com/link/#ldwk

| 工具名称 |

工具描述 |

| 96.mk |

基于零组公开漏洞库 |

| adysec/POC |

大量的漏洞EXP/POC |

| Awesome-POC |

Awesome漏洞库 |

| PeiQiWiki |

佩奇漏洞文库 |

| VIP 漏洞情报中心 |

斗象科技 VIP漏洞情报 |

| 安全开源项目 |

聚集各种网络安全开源项目 |

| 潮影在线免杀平台 |

shellcode在线免杀平台 |

| 长亭漏洞情报库 |

长亭百川云漏洞情报库 |

| 阿里云漏洞库 |

及时响应与收敛云上高危漏洞 |

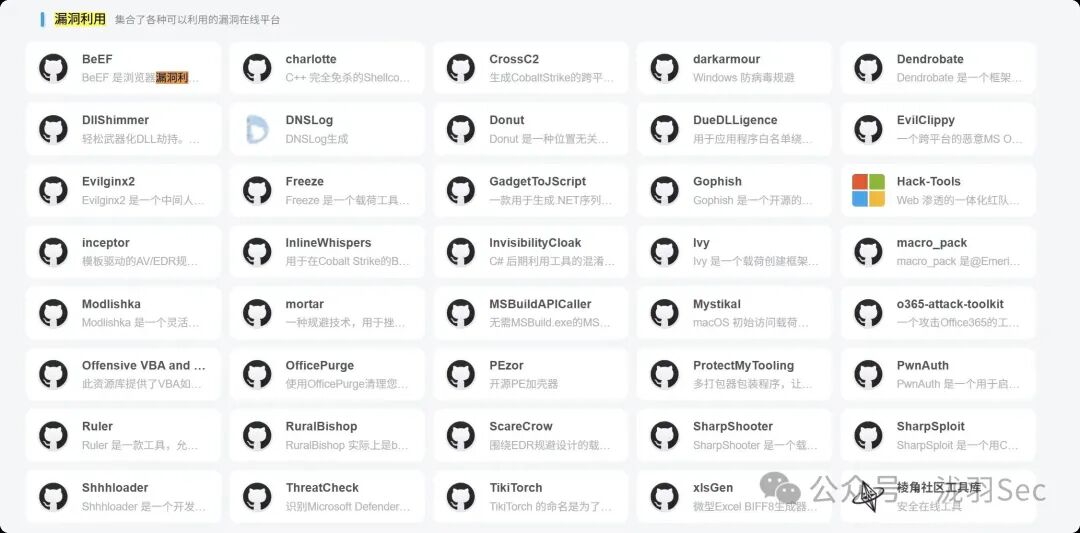

10、漏洞利用

链接:https://longyusec.com/link/#ldly

| 工具名称 |

工具描述 |

| BeEF |

BeEF 是浏览器漏洞利用框架的缩写。它是一个专注于Web浏览器的渗透测试工具。 |

| charlotte |

C++ 完全免杀的Shellcode加载器 ;) |

| CrossC2 |

生成CobaltStrike的跨平台载荷 |

| darkarmour |

Windows 防病毒规避 |

| Dendrobate |

Dendrobate 是一个框架,有助于通过托管.NET代码挂钩非托管代码来开发载荷。 |

| DllShimmer |

轻松武器化DLL劫持。对任何DLL中的任何函数进行后门化。 |

| DNSLog |

DNSLog生成 |

| Donut |

Donut 是一种位置无关代码,支持在内存中执行VBScript、JScript、EXE、DLL文件和.NET程序集。 |

| DueDLLigence |

用于应用程序白名单绕过和DLL侧加载的Shellcode运行器框架。本项目包含的Shellcode会启动calc.exe。 |

| EvilClippy |

一个跨平台的恶意MS Office文档创建助手。可以隐藏VBA宏、破坏VBA代码(通过P-Code)并干扰宏分析工具。可在Linux、OSX和Windows上运行。 |

| Evilginx2 |

Evilginx2 是一个中间人攻击框架,用于网络钓鱼获取任何Web服务的凭据和会话Cookie。 |

| Freeze |

Freeze 是一个载荷工具包,通过挂起进程、直接系统调用和替代执行方法来绕过EDR。 |

| GadgetToJScript |

一款用于生成.NET序列化小工具(Gadget)的工具,这些工具在通过JS/VBS/VBA脚本使用BinaryFormatter反序列化时可以触发.NET程序集的加载/执行。 |

| Gophish |

Gophish 是一个开源的网络钓鱼工具包,专为企业和渗透测试人员设计。它提供了快速轻松地设置和执行网络钓鱼活动及安全意识培训的能力。 |

| Hack-Tools |

Web 渗透的一体化红队工具 |

| inceptor |

模板驱动的AV/EDR规避框架 |

| InlineWhispers |

用于在Cobalt Strike的Beacon对象文件(BOF)中处理直接系统调用的工具 |

| InvisibilityCloak |

C# 后期利用工具的混淆概念验证工具包。它将为C# Visual Studio项目执行以下操作。 |

| Ivy |

Ivy 是一个载荷创建框架,用于直接在内存中执行任意的VBA(宏)源代码。 |

| macro_pack |

macro_pack 是@EmericNasi使用的一个工具,用于自动化混淆和生成MS Office文档、VB脚本以及其他格式,用于渗透测试、演示和社交工程评估。 |

| Modlishka |

Modlishka 是一个灵活而强大的反向代理,可将您的合规网络钓鱼活动提升到新的水平。 |

| mortar |

一种规避技术,用于挫败和转移安全产品(AV/EDR/XDR)的检测与防护 |

| MSBuildAPICaller |

无需MSBuild.exe的MSBuild调用 |

| Mystikal |

macOS 初始访问载荷生成器 |

| o365-attack-toolkit |

一个攻击Office365的工具包 |

| Offensive VBA and XLS Entanglement |

此资源库提供了VBA如何用于除简单投放器或Shell注入器之外的攻击目的的示例。随着我们开发更多用例,资源库将相应更新。 |

| OfficePurge |

使用OfficePurge清理您的Office文档中的VBA。VBA清理会从Office文档内的模块流中移除P-code。 |

| PEzor |

开源PE加壳器 |

| ProtectMyTooling |

多打包器包装程序,让我们可以将各种打包器、混淆器和其他红队导向的武器化工具链式组合使用。具有工件水印、IOC收集和PE后门功能。您输入您的植入程序,它会执行许多隐秘操作并输出混淆后的可执行文件。 |

| PwnAuth |

PwnAuth 是一个用于启动和管理OAuth滥用活动的Web应用程序框架。 |

| Ruler |

Ruler 是一款工具,允许您通过MAPI/HTTP或RPC/HTTP协议远程与Exchange服务器交互。 |

| RuralBishop |

RuralBishop 实际上是b33f的UrbanBishop的翻版,但所有P/Invoke调用都已替换为D/Invoke。 |

| ScareCrow |

围绕EDR规避设计的载荷创建框架。 |

| SharpShooter |

SharpShooter 是一个载荷创建框架,用于检索和执行任意的CSharp源代码。SharpShooter能够创建多种格式的载荷,包括HTA、JS、VBS和WSF。 |

| SharpSploit |

SharpSploit 是一个用C#编写的.NET后期利用库 |

| Shhhloader |

Shhhloader 是一个开发中的Shellcode加载器。它接收原始Shellcode作为输入,并编译一个C++存根,该存根执行一系列不同的操作以尝试绕过AV/EDR。 |

| ThreatCheck |

识别Microsoft Defender / AMSI Consumer标记的字节。 |

| TikiTorch |

TikiTorch 的命名是为了向Vincent Yiu的CACTUSTORCH致敬。CACTUSTORCH的基本概念是生成一个新进程,分配内存区域,然后使用CreateRemoteThread在目标进程中运行所需的Shellcode。进程和Shellcode均由用户指定。 |

| xlsGen |

微型Excel BIFF8生成器,用于在*.xls文件中嵌入4.0宏 |

| 棱角社区工具库 |

安全在线工具 |

11、在线沙箱

链接:https://longyusec.com/link/#zxsx

| 工具名称 |

工具描述 |

| 360沙箱云 |

|

| Freebuf云沙箱 |

|

| Virustotal |

国外的在线沙箱检测平台 |

| 微步云沙箱 |

|

| 腾讯威胁情报 |

|

12、密码解密

链接:https://longyusec.com/link/#mmjm

| 工具名称 |

工具描述 |

| CMD5 |

可解多种加密 |

| CTF在线编码工具 |

综合编解码工具箱 |

| CyberChef汉化 |

综合编解码工具箱 |

| Hashes.com |

多种密码解密 |

| JWT.io |

JWT解析解码 |

| Magic Data 5 |

可解多种加密 |

| PMD5 |

MD5解密 |

| SoMD5 |

MD5解密 |

13、实战靶场

链接:https://longyusec.com/link/#szbc

| 工具名称 |

工具描述 |

| Acunetix Web Vulnerability |

Acunetix Web Vulnerability Scanner. |

| AltoroJ |

IBM公司的漏洞靶场 |

| CTF Show |

萌新入门的好地方 |

| CTFHub |

CTFHub技能树 |

| CyberStrikelab |

重新定义网络安全靶场 |

| Hack The Box |

大名鼎鼎的HTB |

| Hackmyvm |

类似于vulnhub、hackthebox等平台,你可以在上面下载靶机,进行渗透测试练习 |

| Root Me |

国外实战靶场 |

| TheHackersLabs |

一个类似于HTB的实战靶场 |

| Try Hack Me |

和HTB一样,助力您成为渗透大神 |

| Vulfocus |

白帽汇开发的一款开源漏洞靶场 |

| vulhub |

面向大众的开源漏洞靶场 |

| VulnHub |

VulnHub |

| XCTF_OJ攻防世界 |

汇集国内外CTF网络安全竞赛的真题 |

| Xss小游戏 |

部署在Github上的XSS小游戏 |

| 墨者学院 |

专注安全人才培训 |

| 封神台 |

掌控安全在线演练靶场 |

| 春秋云镜 |

i春秋旗下的云镜实战靶场 |

| 泷羽靶场 |

为新手精心挑选的靶场练习平台 |

| 玄机靶场 |

实战化网络安全演练平台 |

| 红日靶场 |

国内开源免费的的win域靶场平台 |

| 网盾靶场 |

网盾网络安全培训实战靶场 |

14、在线学习

链接:https://longyusec.com/link/#zxxx

| 工具名称 |

工具描述 |

| CTF快速入门手册 |

【推荐】CTF快速入门手册 |

| 泷羽Sec内部资料库 |

为网络安全而战 |

| 知识大陆 |

知识大陆 - 安全圈的百科全书 |

| 红队命令速查 |

红队命令速查 |

15、匿名工具

链接:https://longyusec.com/link/#nmgj

| 工具名称 |

工具描述 |

| 10min |

10分钟邮箱 |

| 10分钟邮箱 |

10分钟邮箱 |

| airportal匿名网盘 |

不支持10min,可用临时手机号 |

| BestSMS |

验证码接收 |

| cpolar匿名内网穿透 |

可以使用10min邮箱注册的内网穿透工具 |

| Free Receive SMS Online |

免费国外手机接码平台 |

| Hunter |

电子邮件搜寻工具 |

| Receive-Sms |

RECEIVE SMS |

| 云短信 |

免费在线接收手机短信验证码 |

| 在线临时邮箱 |

十分钟邮箱 |

| 有信云短信 |

在线短信接收 |

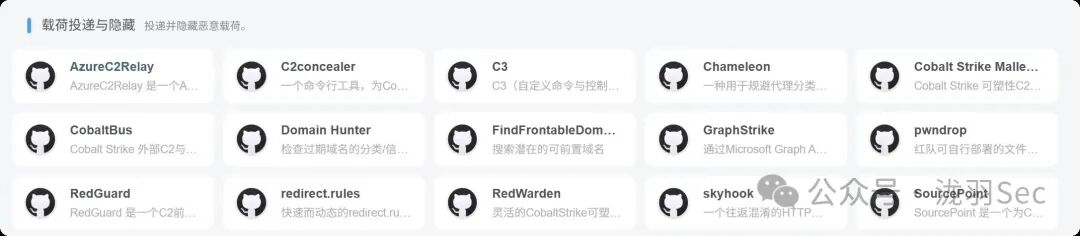

16、载荷投递与隐藏

链接:https://longyusec.com/link/#zhtd

| 工具名称 |

工具描述 |

| AzureC2Relay |

AzureC2Relay 是一个Azure函数,通过验证基于Cobalt Strike可塑性C2配置文件的传入请求,来验证和转发Cobalt Strike信标流量。 |

| C2concealer |

一个命令行工具,为Cobalt Strike生成随机的C2可塑性配置文件。 |

| C3 |

C3(自定义命令与控制)是一个工具,允许红队快速开发和利用非常规的命令与控制通道(C2)。 |

| Chameleon |

一种用于规避代理分类的工具 |

| Cobalt Strike Malleable C2 Design and Reference Guide |

Cobalt Strike 可塑性C2设计与参考指南 |

| CobaltBus |

Cobalt Strike 外部C2与Azure Servicebus集成,通过Azure Servicebus传输C2流量 |

| Domain Hunter |

检查过期域名的分类/信誉和Archive.org历史记录,以确定用于网络钓鱼和C2域名的良好候选者 |

| FindFrontableDomains |

搜索潜在的可前置域名 |

| GraphStrike |

通过Microsoft Graph API进行Cobalt Strike HTTPS信标通信 |

| pwndrop |

红队可自行部署的文件托管服务,允许通过HTTP和WebDAV轻松上传和共享载荷。 |

| RedGuard |

RedGuard 是一个C2前端流量控制工具,可以规避蓝队、AV、EDR的检查。 |

| redirect.rules |

快速而动态的redirect.rules生成器 |

| RedWarden |

灵活的CobaltStrike可塑性重定向器 |

| skyhook |

一个往返混淆的HTTP文件传输设置,旨在绕过IDS检测。 |

| SourcePoint |

SourcePoint 是一个为Cobalt Strike命令与控制服务器设计的C2配置文件生成器,旨在确保障蔽性。 |

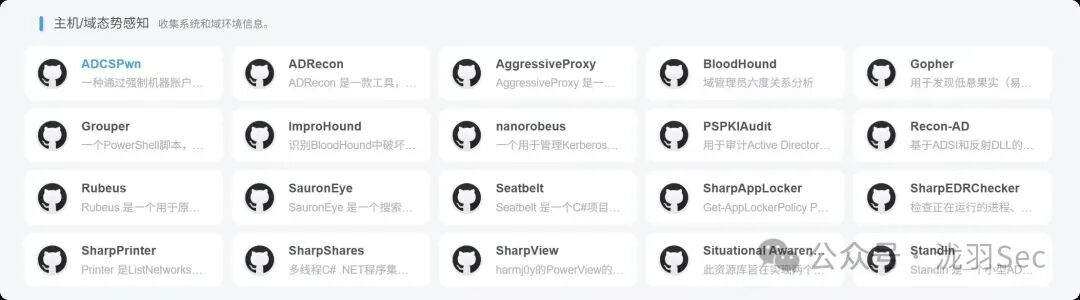

17、主机/域态势感知

链接:https://longyusec.com/link/#tsgz

| 工具名称 |

工具描述 |

| ADCSPwn |

一种通过强制机器账户(Petitpotam)进行身份验证并中继到证书服务,在活动目录网络中提升权限的工具。 |

| ADRecon |

ADRecon 是一款工具,用于收集有关Active Directory的信息,并生成一份报告,该报告可以提供目标AD环境当前状态的整体视图。 |

| AggressiveProxy |

AggressiveProxy 是一个.NET 3.5二进制文件(LetMeOutSharp)和一个Cobalt Strike aggressor脚本(AggressiveProxy.cna)的组合。一旦LetMeOutSharp在工作站上执行,它将尝试枚举所有可用的代理配置,并尝试使用识别出的代理配置通过HTTP(s)与Cobalt Strike服务器通信。 |

| BloodHound |

域管理员六度关系分析 |

| Gopher |

用于发现低悬果实(易利用漏洞)的C#工具 |

| Grouper |

一个PowerShell脚本,用于帮助查找AD组策略中的易受攻击设置。(已弃用,请使用Grouper2!) |

| ImproHound |

识别BloodHound中破坏AD分层结构的攻击路径 |

| nanorobeus |

一个用于管理Kerberos票据的极简工具。支持红队框架 |

| PSPKIAudit |

用于审计Active Directory证书服务(AD CS)的PowerShell工具包。 |

| Recon-AD |

基于ADSI和反射DLL的AD侦察工具 |

| Rubeus |

Rubeus 是一个用于原始Kerberos交互和滥用的C#工具集。它大量借鉴了Benjamin Delpy的Kekeo项目(CC BY-NC-SA 4.0许可证)和Vincent LE TOUX的MakeMeEnterpriseAdmin项目(GPL v3.0许可证)。 |

| SauronEye |

SauronEye 是一个搜索工具,旨在帮助红队查找包含特定关键字的文件。 |

| Seatbelt |

Seatbelt 是一个C#项目,执行许多以安全为导向的主机调查“安全检查”,从进攻和防御安全角度来看都很有意义。 |

| SharpAppLocker |

Get-AppLockerPolicy PowerShell cmdlet的C#移植版本,具有扩展功能。包括筛选和搜索特定类型规则和操作的能力。 |

| SharpEDRChecker |

检查正在运行的进程、进程元数据、加载到当前进程的Dll及每个Dll的元数据、常见安装目录、已安装服务及每个服务二进制文件的元数据、已安装驱动程序及每个驱动程序的元数据,以查找是否存在已知的防御产品,如AV、EDR和日志记录工具。 |

| SharpPrinter |

Printer 是ListNetworks的修改版和控制台版本 |

| SharpShares |

多线程C# .NET程序集,用于枚举域中可访问的网络共享 |

| SharpView |

harmj0y的PowerView的C#实现 |

| Situational Awareness BOF |

此资源库旨在实现两个目的。首先,它提供了一组用BOF实现的基本态势感知命令。 |

| StandIn |

StandIn 是一个小型AD后期利用工具包。StandIn的出现是因为最近在xforcered,我们需要一个.NET原生解决方案来执行基于资源的约束委派。 |

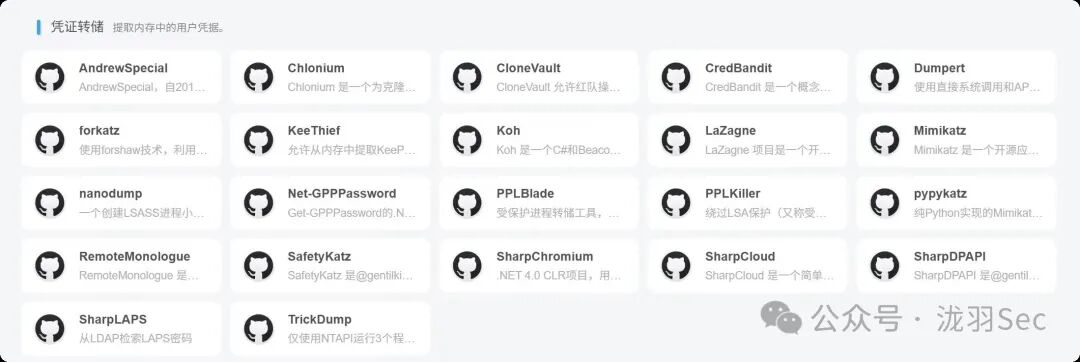

18、凭证转储

链接:https://longyusec.com/link/#pztq

| 工具名称 |

工具描述 |

| AndrewSpecial |

AndrewSpecial,自2019年以来隐秘地转储lsass内存并绕过“Cilence”。 |

| Chlonium |

Chlonium 是一个为克隆Chromium Cookie而设计的应用程序。 |

| CloneVault |

CloneVault 允许红队操作员从Windows凭据管理器中导出和导入条目(包括属性)。 |

| CredBandit |

CredBandit 是一个概念验证的Beacon对象文件(BOF),它使用静态x64系统调用来执行进程的完整内存转储,并通过您已有的Beacon通信通道将其发送回来。 |

| Dumpert |

使用直接系统调用和API解钩来转储LSASS内存。 |

| forkatz |

使用forshaw技术,利用SeTrustedCredmanAccessPrivilege进行凭证转储 |

| KeeThief |

允许从内存中提取KeePass 2.X密钥材料,以及后门化和枚举KeePass触发器系统。 |

| Koh |

Koh 是一个C#和Beacon对象文件(BOF)工具集,允许通过有意泄漏令牌/登录会话来捕获用户凭据材料。 |

| LaZagne |

LaZagne 项目是一个开源应用程序,用于检索存储在本地计算机上的大量密码。 |

| Mimikatz |

Mimikatz 是一个开源应用程序,允许用户查看和保存身份验证凭据,如Kerberos票据。 |

| nanodump |

一个创建LSASS进程小型转储的Beacon对象文件。 |

| Net-GPPPassword |

Get-GPPPassword的.NET实现。检索通过组策略首选项推送的帐户的明文密码和其他信息。 |

| PPLBlade |

受保护进程转储工具,支持混淆内存转储并将其传输到远程工作站而无需落地到磁盘。 |

| PPLKiller |

绕过LSA保护(又称受保护进程轻量级,PPL)的工具 |

| pypykatz |

纯Python实现的Mimikatz。至少是其中一部分 :) |

| RemoteMonologue |

RemoteMonologue 是一种Windows凭证收集技术,通过利用交互式用户RunAs密钥和通过DCOM强制NTLM身份验证,实现远程用户入侵。 |

| SafetyKatz |

SafetyKatz 是@gentilkiwi的Mimikatz项目的略微修改版本和@subtee的.NET PE加载器的组合。 |

| SharpChromium |

.NET 4.0 CLR项目,用于检索Chromium数据,如Cookie、历史记录和保存的登录信息。 |

| SharpCloud |

SharpCloud 是一个简单的C#实用程序,用于检查与Amazon Web Services、Microsoft Azure和Google Compute相关的凭据文件是否存在。 |

| SharpDPAPI |

SharpDPAPI 是@gentilkiwi的Mimikatz项目中部分DPAPI功能的C#移植版。 |

| SharpLAPS |

从LDAP检索LAPS密码 |

| TrickDump |

仅使用NTAPI运行3个程序来创建3个JSON和1个ZIP文件...然后生成Minidump来转储lsass! |

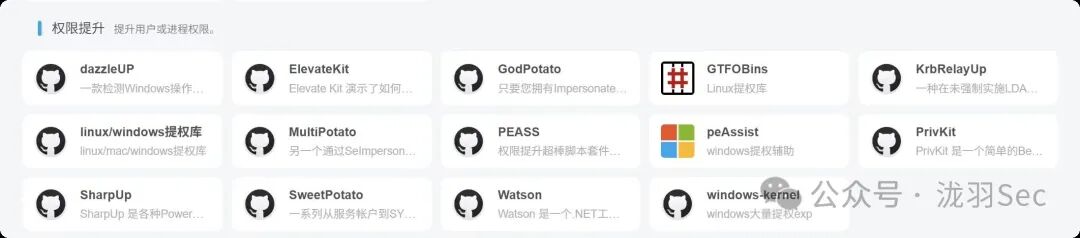

19、权限提升

链接:https://longyusec.com/link/#qxts

| 工具名称 |

工具描述 |

| dazzleUP |

一款检测Windows操作系统中因配置错误和缺少更新引起的权限提升漏洞的工具。dazzleUP检测以下漏洞。 |

| ElevateKit |

Elevate Kit 演示了如何将第三方权限提升攻击与Cobalt Strike的Beacon载荷结合使用。 |

| GodPotato |

只要您拥有ImpersonatePrivilege权限,您就是SYSTEM! |

| GTFOBins |

Linux提权库 |

| KrbRelayUp |

一种在未强制实施LDAP签名(默认设置)的Windows域环境中的通用无补丁本地权限提升方法。 |

| linux/windows提权库 |

linux/mac/windows提权库 |

| MultiPotato |

另一个通过SeImpersonate权限获取SYSTEM的Potato变种 |

| PEASS |

权限提升超棒脚本套件(带颜色) |

| peAssist |

windows提权辅助 |

| PrivKit |

PrivKit 是一个简单的Beacon对象文件,用于检测Windows操作系统上因配置错误引起的权限提升漏洞。 |

| SharpUp |

SharpUp 是各种PowerUp功能的C#移植版。目前,仅移植了最常见的检查;尚未实现任何武器化功能。 |

| SweetPotato |

一系列从服务帐户到SYSTEM的各种原生Windows权限提升技术集合 |

| Watson |

Watson 是一个.NET工具,旨在枚举缺失的KB并建议用于权限提升漏洞的利用。 |

| windows-kernel |

windows大量提权exp |

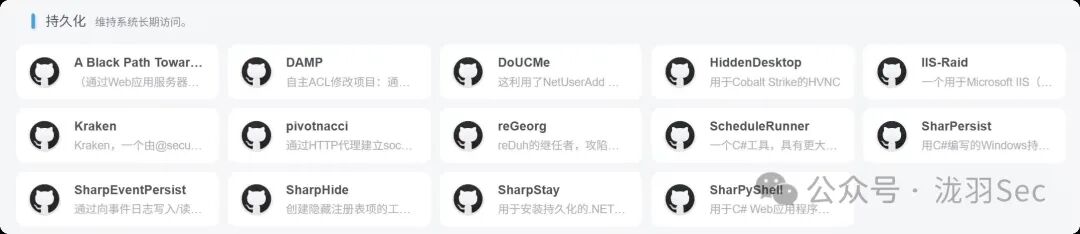

20、持久化攻击

链接:https://longyusec.com/link/#cjh

| 工具名称 |

工具描述 |

| A Black Path Toward The Sun |

(通过Web应用服务器的HTTP进行TCP隧道传输) |

| DAMP |

自主ACL修改项目:通过基于主机的安全描述符修改实现持久化。 |

| DoUCMe |

这利用了NetUserAdd Win32 API来创建一个新的计算机帐户。这是通过将USER_INFO_1类型的usri1_priv设置为0x1000来实现的。 |

| HiddenDesktop |

用于Cobalt Strike的HVNC |

| IIS-Raid |

一个用于Microsoft IIS(Internet信息服务)的原生后门模块 |

| Kraken |

Kraken,一个由@secu_x11编写的模块化多语言WebShell。 |

| pivotnacci |

通过HTTP代理建立socks连接的工具 |

| reGeorg |

reDuh的继任者,攻陷堡垒Web服务器并通过DMZ创建SOCKS代理。进行渗透和攻击。 |

| ScheduleRunner |

一个C#工具,具有更大的灵活性,可以为红队行动中的持久化和横向移动自定义计划任务 |

| SharPersist |

用C#编写的Windows持久化工具包。 |

| SharpEventPersist |

通过向事件日志写入/读取Shellcode实现持久化 |

| SharpHide |

创建隐藏注册表项的工具。 |

| SharpStay |

用于安装持久化的.NET项目 |

| SharPyShell |

用于C# Web应用程序的微型混淆ASP.NET WebShell |

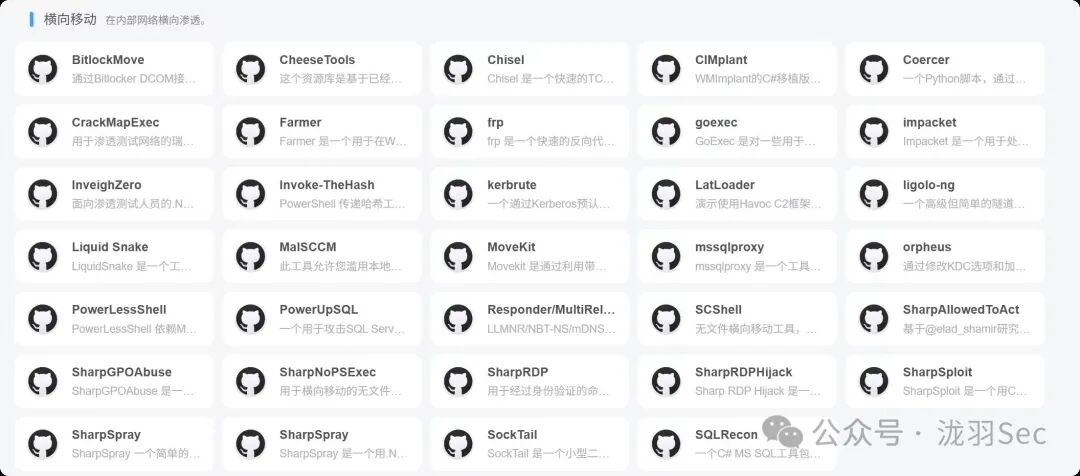

21、横向移动

链接:https://longyusec.com/link/#hxyd

| 工具名称 |

工具描述 |

| BitlockMove |

通过Bitlocker DCOM接口和COM劫持进行横向移动 |

| CheeseTools |

这个资源库是基于已经存在的MiscTool创建的,所以大声感谢rasta-mouse发布它们,并给了我研究它们的正确动力。 |

| Chisel |

Chisel 是一个快速的TCP/UDP隧道,通过HTTP传输,通过SSH保护。单个可执行文件包含客户端和服务器。 |

| CIMplant |

WMImplant的C#移植版,使用CIM或WMI查询远程系统。它可以使用提供的凭据或当前用户的会话。 |

| Coercer |

一个Python脚本,通过9种方法自动强制Windows服务器在任意机器上进行身份验证。 |

| CrackMapExec |

用于渗透测试网络的瑞士军刀 |

| Farmer |

Farmer 是一个用于在Windows域中收集NetNTLM哈希的项目。 |

| frp |

frp 是一个快速的反向代理,允许您将位于NAT或防火墙后的本地服务器暴露给互联网。 |

| goexec |

GoExec 是对一些用于在Windows设备上获得远程执行的方法的新尝试。GoExec实现了一些很大程度上未实现的执行方法,并提供了显著的OPSEC改进。 |

| impacket |

Impacket 是一个用于处理网络协议的Python类集合。Impacket专注于提供对数据包的底层编程访问,并且对于某些协议(例如SMB1-3和MSRPC),还包含了协议实现本身。 |

| InveighZero |

面向渗透测试人员的.NET IPv4/IPv6中间人工具 |

| Invoke-TheHash |

PowerShell 传递哈希工具集 |

| kerbrute |

一个通过Kerberos预认证快速暴力破解和枚举有效Active Directory帐户的工具 |

| LatLoader |

演示使用Havoc C2框架进行自动化横向移动的概念验证模块。 |

| ligolo-ng |

一个高级但简单的隧道工具,使用TUN接口。 |

| Liquid Snake |

LiquidSnake 是一个工具,允许操作员使用WMI事件订阅和GadgetToJScript执行无文件横向移动。 |

| MalSCCM |

此工具允许您滥用本地或远程SCCM服务器,向它们管理的主机部署恶意应用程序。 |

| MoveKit |

Movekit 是通过利用带有SharpMove和SharpRDP .NET程序集的execute_assembly函数,对内置Cobalt Strike横向移动的扩展。 |

| mssqlproxy |

mssqlproxy 是一个工具包,旨在通过受损的Microsoft SQL Server,通过套接字重用,在受限环境中执行横向移动 |

| orpheus |

通过修改KDC选项和加密类型来绕过Kerberoast检测 |

| PowerLessShell |

PowerLessShell 依赖MSBuild.exe远程执行PowerShell脚本和命令,而无需生成powershell.exe。您也可以使用相同的方法执行原始Shellcode。 |

| PowerUpSQL |

一个用于攻击SQL Server的PowerShell工具包 |

| Responder/MultiRelay |

LLMNR/NBT-NS/mDNS投毒器和NTLMv1/2中继。 |

| SCShell |

无文件横向移动工具,依赖于ChangeServiceConfigA来运行命令 |

| SharpAllowedToAct |

基于@elad_shamir研究的,通过基于资源的约束委派(msDS-AllowedToActOnBehalfOfOtherIdentity)接管计算机对象的C#实现。 |

| SharpGPOAbuse |

SharpGPOAbuse 是一个用C#编写的.NET应用程序,可用于利用用户对组策略对象(GPO)的编辑权限来危害由该GPO控制的对象。 |

| SharpNoPSExec |

用于横向移动的无文件命令执行。 |

| SharpRDP |

用于经过身份验证的命令执行的远程桌面协议控制台应用程序 |

| SharpRDPHijack |

Sharp RDP Hijack 是一个概念验证的.NET/C#远程桌面协议(RDP)会话劫持实用程序,用于断开的会话 |

| SharpSploit |

SharpSploit 是一个用C#编写的.NET后期利用库,旨在凸显.NET的攻击面,并使攻击性.NET的使用对红队人员更容易。 |

| SharpSpray |

SharpSpray 一个简单的代码集,用于使用LDAP对域中的所有用户执行密码喷洒攻击,并与Cobalt Strike兼容。 |

| SockTail |

SockTail 是一个小型二进制文件,它将设备加入到Tailscale网络,并在端口1080上暴露一个本地SOCKS5代理。它适用于红队行动,当您需要访问目标系统的网络而不需要设置不稳定的端口转发、持久守护进程或嘈杂的隧道时。 |

| SQLRecon |

一个C# MS SQL工具包,专为攻击性侦察和后期利用而设计。 |

以上就是这个红队工具库的全部内容。如果你有其他优质的工具或资源想要提交,可以按以下JSON格式整理信息。对于希望深入研究渗透测试和安全工具集成的朋友来说,这些开源项目的架构与实践非常值得参考。

提交格式示例(JSON):

[

{

"title": "pwndrop",

"des": "红队可自行部署的文件托管服务,允许通过HTTP和WebDAV轻松上传和共享载荷。",

"link": "https://github.com/kgretzky/pwndrop",

"class": "分类",

"ico": "[图标链接]"

},

{

"title": "xxxx工具/文库",

"des": "一个xxxxxxxx",

"link": "https://xxxxx.com/xxxx",

"class": "分类",

"ico": "[图标链接]"

}

]