根据火绒安全团队报告,微信Linux版存在的一个可造成“一键”(1-Click)命令注入的高危漏洞(CVSS 4.0评分8.8)现已修复完毕。这一漏洞由于其影响范围覆盖了信创场景下高频使用的办公软件,其修复进展与后续防护策略自然受到了广泛关注。

漏洞情况回顾

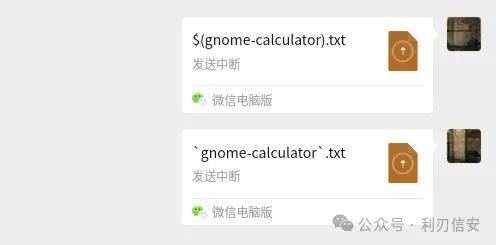

该漏洞的根源在于微信Linux版客户端在处理文件名时存在缺陷。攻击者可以构造包含反引号()或$()` 等特殊字符的恶意文件名。当接收方用户点击该文件时,便会触发嵌入在文件名中的系统命令被执行。

这种攻击方式可能导致设备被远程控制、敏感数据被窃取或恶意程序被植入。该漏洞已在微信 for Linux v4.1 版本中被成功复现。更危险的是,如果微信客户端是以 root 权限运行的,还可能引发权限提升问题。目前,该漏洞的概念验证代码(POC)和利用程序(EXP)已在网络公开。虽然暂未发现在野的主动攻击,但在涉及大量关键业务数据与核心设备的信创环境中,此类漏洞的风险系数远高于普通应用场景。

修复方案与验证

根据火绒安全团队的验证,腾讯方面已通过“服务端拦截 + 客户端优化”的双重方式完成了全链条修复。

- 服务端拦截:在文件上传环节,服务端会主动拦截并阻断含有漏洞触发字符的恶意文件,从传播源头进行切断。

- 客户端优化:对客户端本地的文件名过滤机制进行了加固。即使系统中已经存在历史遗留的恶意文件,用户点击时也无法再触发漏洞,从而彻底消除了相关安全威胁。

对信创场景的深度影响与防护建议

作为党政、金融、能源、电信等关键行业信创终端上广泛使用的办公沟通工具,微信Linux版的安全状况直接影响着核心业务系统的稳定与数据安全。信创场景普遍以麒麟、统信UOS等国产Linux操作系统为底座,其特殊性对安全防护提出了更高要求。

在漏洞修复的基础上,火绒安全专家为信创用户提出了以下几点常态化的安全防护建议,以筑牢安全屏障:

-

验证修复覆盖性

针对需要长期离线运行的信创终端,应制定定期联网更新计划,确保所有终端都能同步获取到最新的服务端防护规则与客户端补丁,实现修复的全覆盖。

-

严守权限管控底线

必须严格遵循最小权限原则,禁止以 root 超级用户权限运行微信Linux版等应用程序。此举能在出现未知漏洞时,有效限制攻击所能造成的危害范围。

-

保留安全操作流程

延续并推广“右键下载文件 → 保存至临时或隔离目录 → 人工核查文件名 → 使用安全工具扫描后打开”的标准化文件操作流程。这能有效防范历史残留的恶意文件或未来可能出现的漏洞变种攻击。

-

部署信创适配安全工具

应在信创终端中部署经过深度适配国产软硬件架构的专业安全产品,实现对终端异常行为、可疑进程的实时检测与告警,弥补传统防护方案在信创新环境中的能力断层。

-

建立软件安全台账

将微信等常用办公软件的漏洞动态、版本更新与修复情况纳入企业的统一漏洞管理体系。主动跟踪上游软件供应商的安全公告,实现对潜在风险的提前预警与响应。

对于普通的微信Linux版个人用户,专家建议仍需保持良好的网络安全习惯:谨慎点击陌生来源或非认证渠道发送的文件与链接,务必通过官方渠道下载客户端安装包,并建议搭配使用可靠的终端安全防护软件,实现对各类网络攻击的双重防护。

此次漏洞的快速修复与防护策略的探讨,也提醒我们,在技术快速迭代的当下,保持对基础软件安全性的持续关注至关重要。欢迎大家在云栈社区继续交流Linux系统安全与信创产业实践中的经验与见解。 |