攻击者正在滥用 Google 的 Gemini API 来动态生成 C# 代码,用于构建复杂的多阶段恶意软件,以规避传统的安全检测。这一趋势由 Google 威胁情报小组在最新的报告中详细披露,重点揭示了名为 HONESTCUE 的攻击框架。

HONESTCUE恶意软件运作机制

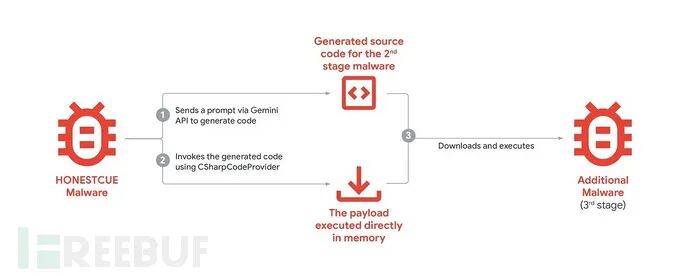

HONESTCUE 本质上是一个下载器和启动器。它的核心机制是向 Gemini API 发送一个硬编码的提示词,以此来获取一段自包含的 C# 源代码。这段代码负责实现第二阶段的恶意功能,例如从托管在 Discord 等平台的 CDN 链接下载后续的有效载荷,整个过程不会在磁盘上留下任何文件。

获取到 AI 生成的代码后,恶意软件会利用合法的 .NET 框架组件 CSharpCodeProvider,直接在内存中将代码编译并执行。这种“无文件”技术大大增加了静态分析和基于行为的检测的难度。安全研究人员发现,攻击者曾使用单一账户向 VirusTotal 提交过多个迭代优化的样本,这表明背后可能是一个小型团队在进行概念验证测试。

Gemini API的滥用过程

威胁行为者利用 Gemini 实施攻击的流程可以清晰地分为几个层次:

- API 调用:恶意软件向 Gemini 发送静态提示,目的是获取一段可以直接编译的 C# 代码。

- 动态编译:利用

CSharpCodeProvider 将 API 的响应处理成可直接执行的程序集。

- 载荷投递:第二阶段的代码会从攻击者控制的 URL(常通过 Discord CDN 分发)获取字节数据,然后通过

Process.Start 或反射等技术启动。

- 无文件持久化:整个过程中没有二进制文件写入磁盘,这对依赖文件取证的终端安全分析构成了挑战。

攻击者背景与防御建议

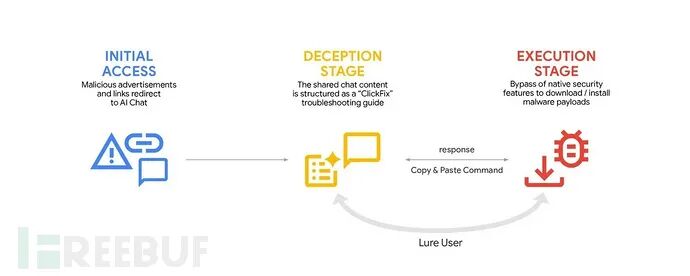

Google 的追踪显示,来自朝鲜、伊朗 (APT42) 和俄罗斯的攻击组织都在滥用 Gemini 进行网络钓鱼、漏洞研究以及 C2 脚本编写等活动。例如,APT31 曾伪装成“安全研究员”,向 Gemini 提问以探测远程代码执行漏洞和 Web 应用防火墙的绕过方法。

作为应对,Google 已经采取了账户禁用、模型加固和部署实时分类器等措施。对于企业防御者而言,监控 Gemini API 的异常调用模式(如高频的代码生成查询)、在网络层阻断可疑的 Gemini 流量,并加强对内存中 .NET 程序集行为的检测,都是有效的防御手段。如今,结合网络遥测和运行时检查的混合防御策略正变得至关重要。对于这类前沿的攻防动态,开发者可以在 云栈社区 的 安全/渗透/逆向 板块找到更多深入的讨论与技术分享。

参考来源:

Google Warns of Hackers Leveraging Gemini AI for All Stages of Cyberattacks

https://cybersecuritynews.com/gemini-ai-model-cyberattacks/ |