项目启动与初步入侵

那是202X年X月,在一次常规项目中,我接触到了一个目标站点,由此揭开了背后一个规模庞大的黑色产业链。由于时间久远,部分图片已经遗失,但核心的技术过程与发现依然清晰。

目标站点初探

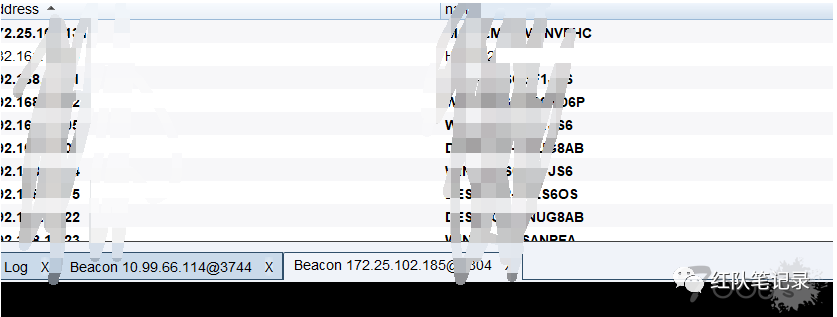

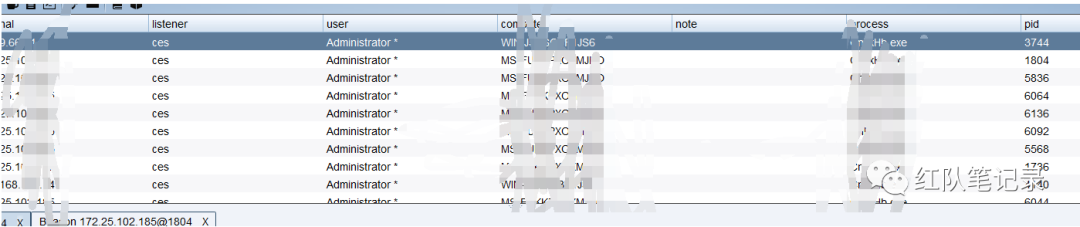

初次接触的目标域名为 www.xxxxx.com。通过初步侦察,我发现这是一个典型的“裸聊敲诈”诈骗平台的后台。攻击者控制的C2服务器(Cobalt Strike)当时已关联了五六十台个人电脑,我从中提取了关键的系统与网络日志信息进行分析。

获取Shell

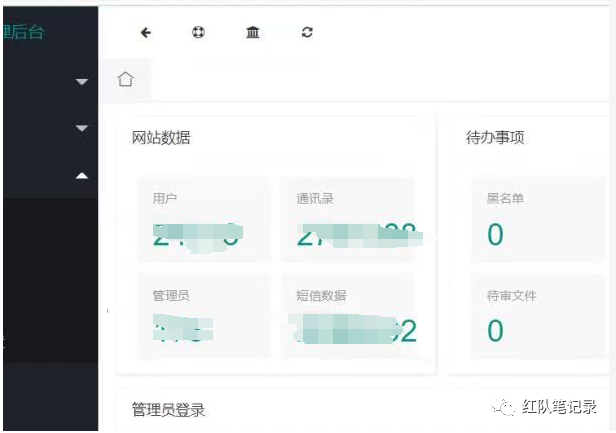

通过弱口令爆破,我成功获得了该后台的一个低权限管理员账户。利用后台用户头像上传等功能点的漏洞,我进一步执行了文件上传攻击,最终拿到了网站的Webshell权限。

拿到权限后,我第一时间对服务器进行了取证,拖取了数据库。环境是经典的Linux + PHP组合,并使用了宝塔面板进行管理。由于当时系统漏洞尚未公开,我没有进行进一步的提权操作。

渗透技巧与横向移动

经典钓鱼攻击

为了深入犯罪集团内部,我决定在后台植入钓鱼页面。为了避免引起管理员的警觉,我编写了一个高度隐蔽的JS脚本,其逻辑被设计为仅让目标上线一次,从而规避安全软件的频繁告警。

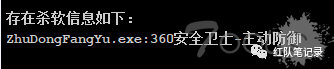

同时,我准备了免杀的木马程序。当时,绕过360安全卫士的主动防御是首要任务。我尝试了多种方法,包括利用脚本语言调用特定的COM组件来执行恶意代码,这可能是一种有效的过杀软思路。

权限维持同样关键。我通过研究系统的自启动项、计划任务以及服务注册等多种方式,尝试在目标机器上建立持久化的控制通道。

控制个人PC

在植入JS脚本后的当晚,监控显示有多台个人电脑上线。我迅速对这些机器进行了初步排查,特别关注那些安装了Telegram(TG)客户端的设备。TG作为犯罪团伙常用的通讯工具,其聊天记录往往能为案件的侦破提供关键线索。

揭秘裸聊敲诈的诈骗手法

诈骗流程的发现

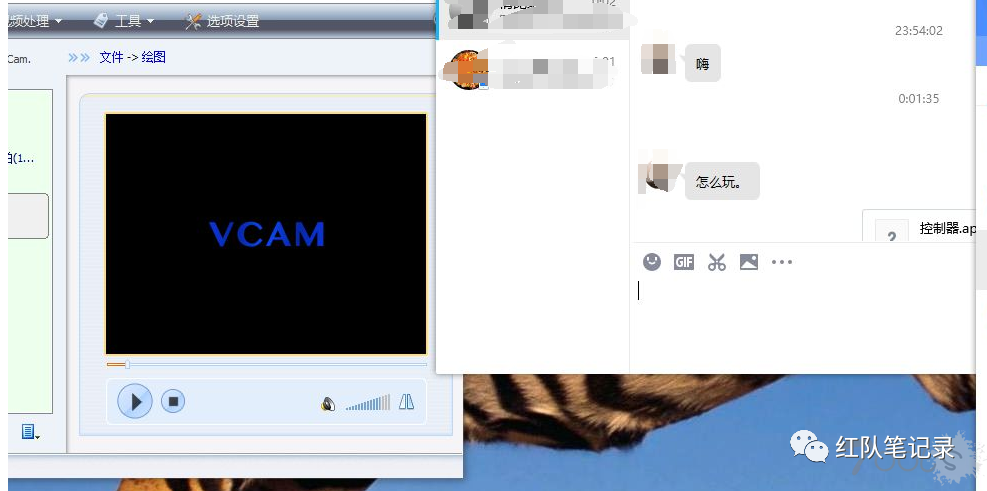

通过远程桌面截取操作屏幕,我清晰地目睹了他们的完整诈骗流程。犯罪团伙首先会准备大量QQ小号,通过各类社交软件广泛添加陌生人,并诱导对方添加其预留的QQ号。

随后进入“养号”阶段,通过与受害人长时间聊天,建立虚假的信任关系,逐步将话题引向色情内容,最终诱使对方同意进行“裸聊”。

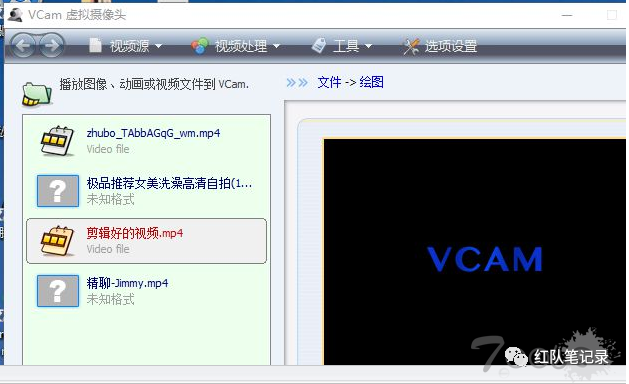

虚拟摄像头软件的运用

在关键的QQ视频环节,诈骗分子并不会真的开启摄像头。他们使用了一款名为“VCam”的虚拟摄像头软件,将事先录制好的色情视频流模拟成真实的摄像头画面,播放给受害者看。

与此同时,真正的摄像头却在悄无声息地录制受害者本人的不雅视频。获取到关键素材后,犯罪分子会发送一个伪装成聊天APP或插件安装包的恶意APK给受害者。一旦安装,该APP会窃取手机通讯录。

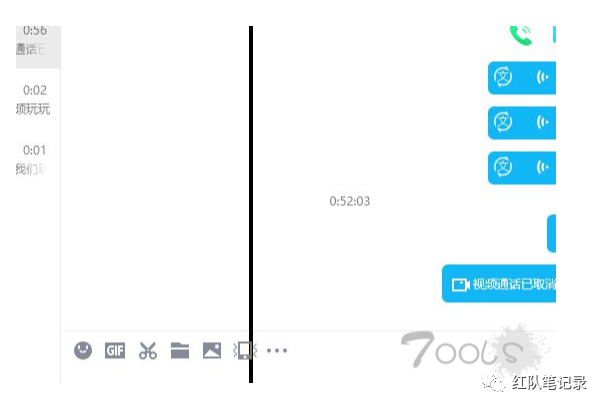

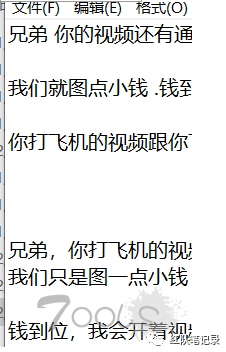

紧接着,威胁就开始了。犯罪分子将受害者的不雅视频与通讯录截图一并发送,以“将视频发给亲朋好友”为要挟,实施敲诈勒索。

针对不同性别的诈骗话术

这种诈骗并非只针对男性。从截获的聊天记录来看,他们对女性受害者同样下手,且敲诈话术往往更加恶毒,充满侮辱与威胁,心理施压的程度更甚。

黑色产业链的全景分析

犯罪业绩与组织架构

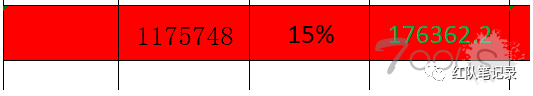

我最终从服务器下载了他们的财务业绩表格。数据显示,仅其中一个小组,一个月的非法获利就高达200万元人民币左右,其暴利程度令人震惊。

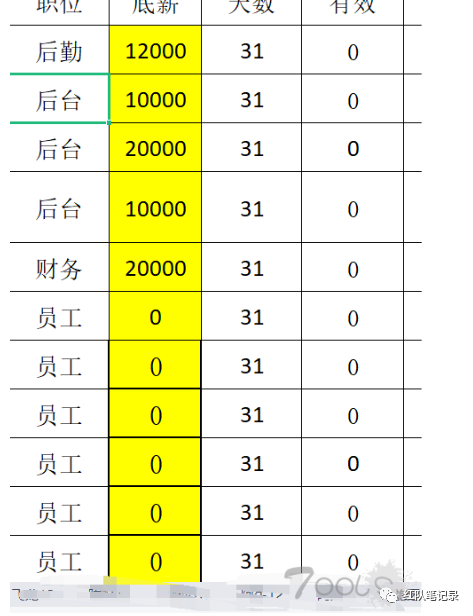

整个犯罪链条分工明确,形成了完整的流水线:

- 买号/养号:收购或注册大量社交账号。

- 引流:通过各类平台寻找并引诱潜在受害者。

- 技术支撑:制作诈骗用的APP、后台管理系统以及虚拟摄像头工具。

- 杀客敲诈:与受害人对接,实施录制视频、窃取信息、敲诈勒索的全过程。

参与人员角色众多,包括:

- 物料供应商:卡商(提供手机卡)、贩卖“四件套”(身份证、手机卡、银行卡、U盾)的人员、号商(提供社交账号)。

- 技术运维:负责网站、APP后台的开发和维护人员。

- 运营人员:后勤、财务以及直接与受害人联系的“业务员”。

- 幕后金主:组织并投资整个犯罪链条的最终受益人。

通过这次渗透测试,我不仅摸清了该团伙的技术手段和运作流程,还成功追踪并揭露了部分核心成员的真实身份。这种基于逆向工程与分析思维的行动,对于理解和打击此类网络犯罪具有重要价值。技术安全研究的目的,正是为了揭示黑暗,筑起防线。对这类攻防技术细节的深入探讨,你可以在 云栈社区 的安全板块找到更多同好的交流。 |