一款新型安卓恶意软件攻击活动正将 Hugging Face 平台当作仓库,存放数千个安卓应用安装包(APK)载荷变种,专门窃取主流金融及支付平台的用户凭证。

Hugging Face 主要用于托管和分发人工智能(AI)、自然语言处理(NLP)及机器学习(ML)模型、数据集与相关应用。因其技术属性,该平台通常被系统和安全软件视为相对可信的来源,一般不会触发安全告警。但这也为不法分子提供了可乘之机——攻击者正是利用了平台的可信“光环”,来大规模分发安卓恶意软件。

此次攻击的诱导流程设计得颇具欺骗性。攻击者首先通过恐吓式广告吸引受害者,谎称其设备已遭病毒感染,进而诱骗用户安装一款名为 TrustBastion 的投放器应用。这款恶意应用伪装成安全工具,对外宣称可检测诈骗信息、钓鱼短信及恶意软件等各类威胁。

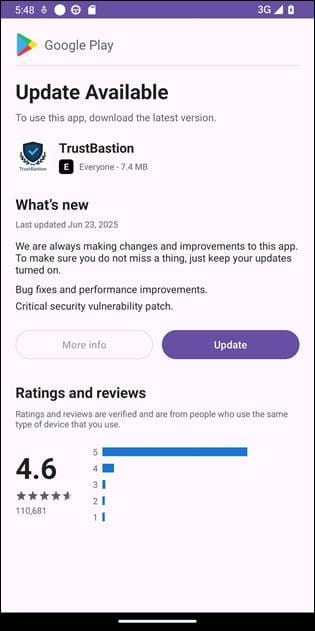

用户一旦安装 TrustBastion,应用便会立即弹出一个强制更新提示。其界面设计高度模仿谷歌官方应用商店(Google Play),极具迷惑性,旨在让用户误以为是正规应用的常规更新。

与直接投放完整恶意软件的方式不同,这款投放器在启动后会先连接到与 trustbastion[.]com 相关联的服务器。该服务器随后会返回一个跳转链接,这个链接直指存储在 Hugging Face 数据集仓库中的恶意安装包。这样一来,最终的恶意载荷实际上是从 Hugging Face 的基础设施中下载,并通过其内容分发网络(CDN)完成投递。

为了有效规避安全软件的静态检测,威胁者采用了服务端多态技术。据分析,其恶意载荷仓库大约每15分钟就会生成一个全新的变种。在研究人员调查期间,该恶意仓库已存在约29天,累计提交记录超过了6000条。

值得一提的是,这个用于分发载荷的仓库在分析过程中曾被平台下架。但攻击团伙很快又以“Premium Club”的新名称卷土重来——虽然更换了应用图标,却保留了全部恶意代码,显示出较强的持续性。

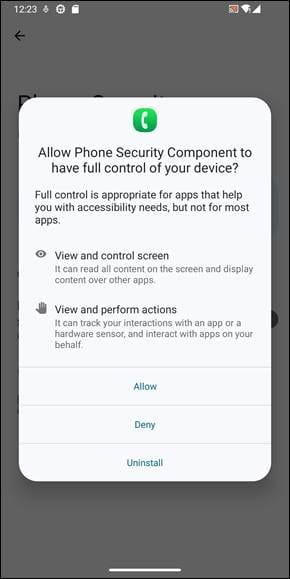

攻击活动中的核心恶意载荷尚未被正式命名,其本质是一款功能强大的远程控制工具。它会以“保障设备安全”为由,诱导用户授予安卓系统的辅助功能(无障碍服务)权限。而这,正是该恶意软件实现所有攻击功能的关键所在。

一旦成功获取该权限,恶意软件便获得了在用户屏幕上显示悬浮窗口、捕获屏幕内容、模拟滑动与点击操作,甚至阻止用户卸载应用的能力。

在后台,这款恶意软件会全程监控用户的操作行为并截取屏幕截图,将所有窃取到的信息发送给攻击者。同时,它还会动态伪造各大金融与支付平台的登录界面,以此骗取用户的账户名和密码。更危险的是,它甚至会尝试窃取用户的设备锁屏密码。

恶意软件与命令与控制(C2)服务器保持持续连接。一方面,它将窃取的数据上传至服务器;另一方面,它也接收来自攻击者的指令、配置更新,同时服务器还会推送伪造的应用内通知等内容,让 TrustBastion 看起来更像一款正在“正常工作”的正规应用。

发现此次攻击活动的研究人员已就恶意仓库问题向 Hugging Face 平台进行了通报,平台随后移除了相关的恶意数据集。研究人员也公开发布了针对该投放器、相关网络基础设施及恶意安装包的入侵指标(IOC),以帮助社区进行防御。

安全提醒:对于广大 安卓用户 而言,应始终避免从不可信的第三方应用商店下载应用,或手动安装来源不明的应用程序。在安装任何应用时,务必仔细审查其申请的权限列表,确认所有请求的权限均为该应用实现其核心功能所必需,对于过度索权(尤其是无障碍服务权限)的应用要保持高度警惕。

参考及来源:https://www.bleepingcomputer.com/news/security/hugging-face-abused-to-spread-thousands-of-android-malware-variants/ |