在监测平台初次看到这个CVE时,确实让人有些惊讶。Windows 记事本?这个几乎存在于每台 Windows 电脑上的基础工具,竟然也存在远程代码执行 (RCE) 的风险。

漏洞编号 CVE-2026-20841,影响 Windows 11 特定版本。其根源在于记事本处理某些特殊命令元素时存在缺陷,可能允许攻击者通过网络注入恶意命令。虽然触发需要用户交互(例如打开一个特制的文件),但考虑到记事本极高的普及率和常见的使用场景(如打开他人发送的文本、Markdown文件),这个漏洞的攻击面依然不容小觑。下面,我们将探讨其技术机制,并分享一次未能成功的复现经历。

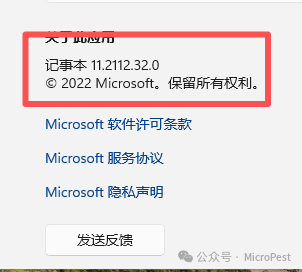

我查找了相关资料,确认受影响的是 Windows 11 版本低于 11.2510 的系统。为了验证这个漏洞,我尝试进行复现,但最终并未成功。主要原因是没能找到一个完全符合条件(版本号低于11.2510且未打补丁)的 Windows 11 测试环境。我测试了一个版本号为 22H2 (11.2112) 的 Windows 11 虚拟机,其记事本版本如下:

遗憾的是,漏洞并未触发。具体原因可能有很多:或许是虚拟机在安装过程中被自动更新了补丁,也可能需要特定的 Microsoft Store 版记事本应用。由于没有找到更合适的测试环境,也不想继续耗费时间寻找,我将搜集到的相关资料整理如下,供有兴趣的安全研究人员进一步探索:

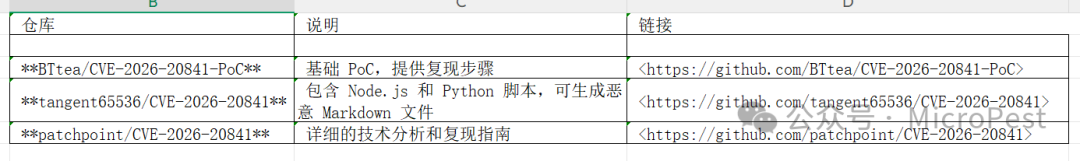

1. GitHub PoC 仓库

目前公开了几个可用于复现此漏洞的概念验证 (PoC) 仓库:

2. 相关技术文章与介绍

除了代码仓库,以下文章从不同角度对该漏洞进行了分析和说明,值得参考:

这些资料各有侧重,结合起来能更全面地理解这个漏洞。

总结:CVE-2026-20841 这个漏洞的潜在危害性确实较大。如果你恰好拥有符合条件的 Windows 11 版本并成功复现,欢迎在云栈社区等技术论坛分享具体的版本信息和测试细节,这将帮助更多人了解其确切的影响范围。 |