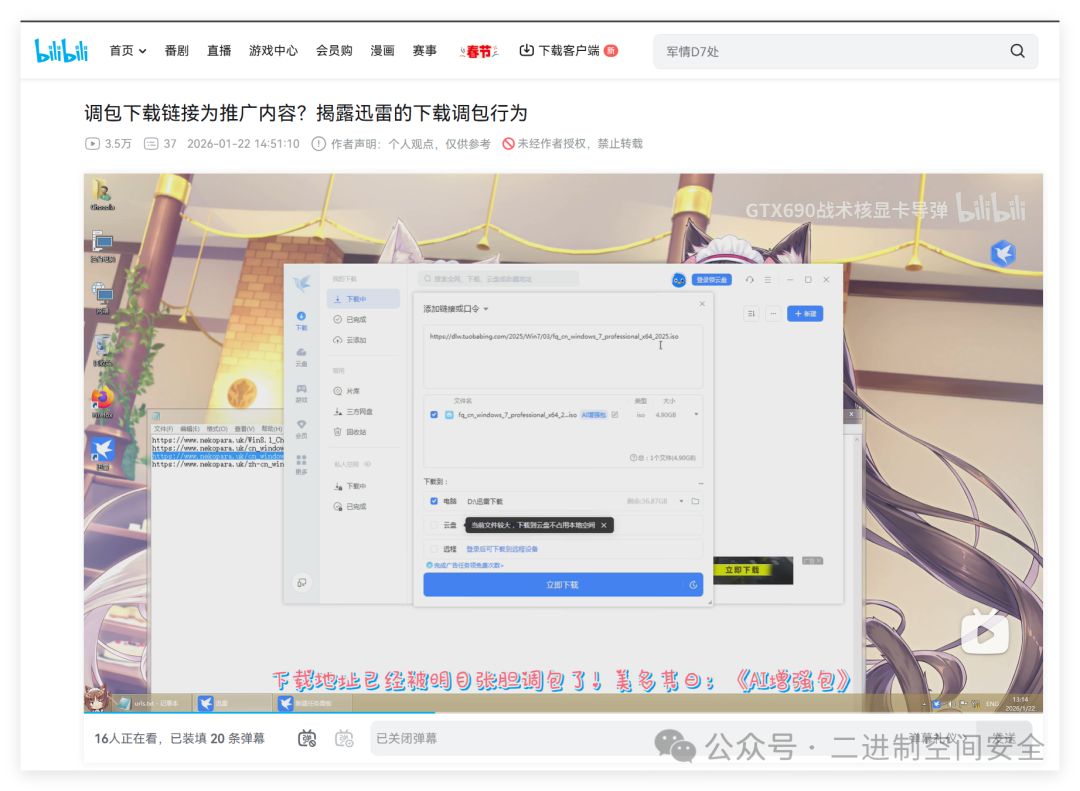

近日在B站上,有UP主通过实验,揭露了迅雷软件疑似在用户不知情的情况下,替换其原始下载链接的行为。

该UP主使用的软件版本为迅雷 12.4.9.3916,且未进行任何额外设置,均为安装后的默认行为。在实验中,UP主准备了几个指向系统镜像的下载链接,随后启动迅雷软件进行下载。通过观察下载地址栏的变化,发现软件界面显示的原始链接被暗中替换,并冠以“AI增强包”之名。

实验过程中,当尝试下载Windows 8.1镜像时,链接未被替换;但换成Windows 10的下载链接后,再次发生了“调包”现象。

从技术角度看可能的实现方式

如果要将用户意图下载的官方文件,替换为第三方封装版本,其技术实现大致可以分为以下两种思路:

实现方式一:按资源标识进行 URL/源替换

当用户使用下载软件时,客户端至少能获取到以下信息:

- 原始

URL 或磁力链接及其 Hash 值。

- 请求头中的

Referer、User-Agent 等信息。

- 在多数情况下,还能从

URL 或响应头中解析出文件名,例如 cn_windows_10_xxx.iso。

要实现“用户下载官方镜像,实际获取第三方封装版”的效果,在服务端与客户端配合下,可以抽象为以下几个步骤:

- 用户在浏览器或软件界面中输入或点击了“微软官方Windows 10 ISO下载链接”。

- 下载软件客户端截获或接管了该下载请求,解析

URL,提取“资源特征”(如文件名、文件大小、官方域名等),并据此生成一个“资源标识”(例如,对“文件名+大小”进行Hash计算,或生成内部资源ID)。

- 客户端将此“资源标识”发送至服务器。服务器端维护着一张映射表,可将特定的资源标识或官方

URL 映射到实际提供的文件源(例如,自家的CDN或合作方的 URL)。如果策略是针对某类系统镜像进行替换,服务器则会返回第三方封装版的 URL、P2P任务信息或缓存节点地址。

- 下载软件根据服务器下发的“实际源”拉取文件,即用户最终下载到的是第三方封装版ISO。与此同时,软件界面可能仍然显示用户最初输入的“官方链接”或仅显示文件名,使得用户难以察觉文件已被替换。

实现方式二:不改URL,只改内容来源

另一种做法是不显式替换用户看到的 URL,而是在P2P或缓存网络中,让“同一个资源标识”指向被篡改过的文件。

具体操作是:下载软件的P2P网络和缓存机制是基于资源标识(可能包括 URL、Hash、文件名+大小等)进行去重和文件分发的。如果有人或合作方预先向该网络“注入”了一个第三方封装版文件,并将其与“官方Windows镜像”的同一个资源标识关联起来,那么后续当其他用户再通过该软件下载同一个官方链接时,软件的调度系统可能会优先从已缓存或P2P网络中拉取这份被替换过的版本。虽然用户界面显示的依然是官方 URL,但实际拿到手的文件内容却早已“偷梁换柱”。

如果这种机制确实存在,那么所有通过该软件下载此类“被映射”资源的用户,都可能在不经意间中招,而这并不依赖于用户点错了某个链接。对于用户而言,如果不手动校验文件的SHA256等哈希值,几乎无法发现下载到的并非官方原版。

这种行为引发了用户对软件透明度和数据完整性的担忧。对于此类涉及网络协议与下载行为的技术讨论,欢迎在 云栈社区 的对应板块进行更深入的交流。 |