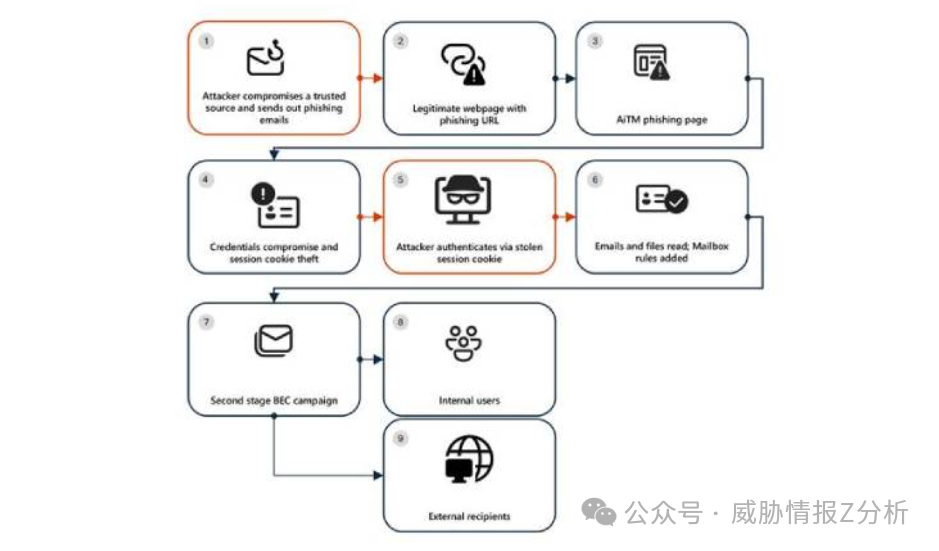

微软近日发出警告,称发现一起针对能源行业多家机构的多阶段网络攻击活动。该活动巧妙地结合了中间人攻击 (Adversary-in-the-Middle,简称 AitM) 网络钓鱼和后续的商业电子邮件入侵 (Business Email Compromise, BEC),对目标企业构成了严重威胁。

微软 Defender 安全研究团队分析指出:“此次攻击活动滥用了 SharePoint 文件共享服务来投递网络钓鱼邮件,并依靠创建收件箱规则来维持攻击的持久性,同时逃避用户监控。攻击随后升级,演变为一系列复杂的 AitM 攻击和后续的 BEC 诈骗活动,波及了多个组织。”

在成功完成初始入侵后,攻击者并未停手。作为后续利用的一部分,他们被发现利用已被攻破的、属于受害者组织内部的“可信”身份,大规模地向组织内、外部联系人发送钓鱼邮件,意图进一步扩大攻击范围和影响规模。

那么,攻击是如何发起的呢?一切始于一封钓鱼邮件。这封邮件很可能来自一个事先已被攻陷的、属于某可信合作方的邮箱地址。攻击者利用这一合法渠道,发送伪装成 SharePoint 文档共享通知或工作流的邮件,以此营造高度的可信度,诱骗收件人点击内含的恶意链接。

由于 SharePoint 和 OneDrive 等服务在企业环境中应用极为广泛,且邮件本身来自“合法”地址,因此这类邮件很难引起员工的警惕。这使得攻击者能够成功地投递钓鱼链接或恶意载荷。这种方法也被称为“基于可信站点的攻击”(Leveraging of Trusted Sites, LOTS),因为它正是利用了此类平台的高普及率和用户熟悉感,来规避那些以邮件内容为中心的检测机制。

用户点击链接后,会被重定向至一个伪造的凭证输入页面,页面会提示需要登录以查看所谓“共享文档”。一旦用户输入凭证,攻击者便能窃取账号密码以及关键的会话 Cookie。在利用窃取的 Cookie 成功获得账户访问权限后,攻击者会立即在邮箱中创建收件箱规则,例如自动删除所有新收邮件或将其标记为已读,从而隐藏自己的后续操作痕迹。

在此基础之上,攻击者便能利用这个已被完全控制的邮箱,向原账户的联系人列表发送新的钓鱼邮件。这些邮件中包含伪造的 URL,其最终目的是通过 AitM 攻击窃取更多用户的凭证,形成扩散效应。

微软透露,在其中一起案例中,攻击者发起了一场大规模的网络钓鱼活动,利用一个被入侵的邮箱向受害用户在组织内、外的联系人发送了超过 600 封钓鱼邮件。据观察,攻击者还会精细地删除那些发送失败或自动回复的邮件,并在收件人对邮件真实性提出疑问时,以账号本人的口吻进行安抚和保证。之后,这些往来邮件也会被从邮箱中彻底删除,以抹除证据。

微软指出:“这些技术在典型的 BEC 攻击中很常见,核心目的是让受害者对发生在自己邮箱内的攻击活动毫不知情,从而为攻击者争取更长的、不受干扰的作案时间。”

此次事件凸显了 AitM 攻击的“操作复杂性”。微软强调,仅仅重置用户密码并不足以消除威胁,因为攻击者可能仍持有有效的会话 Cookie。受影响的组织必须确保同时撤销所有活跃的会话令牌,并彻底清理攻击者创建的、用于逃避检测的恶意收件箱规则。

为此,微软表示已与受影响客户合作,采取了包括撤销攻击者对受害账户所做的多因素身份验证 (MFA) 设置更改、删除可疑邮箱规则在内的一系列补救措施。目前,尚不清楚具体有多少组织受到影响,也不确定这是否是某个已知网络犯罪团伙所为。

针对此类日益复杂的 网络钓鱼 威胁,微软建议各组织应与身份服务提供商紧密合作,确保实施更高级的 安全 控制措施,例如:

- 实施防网络钓鱼的 MFA:采用能抵抗实时中间人攻击的认证方式,如 FIDO2 安全密钥。

- 启用并配置条件访问策略:基于设备状态、地理位置、登录风险等级等因素动态控制访问权限。

- 实施持续访问评估:实时监控会话风险,在检测到异常时及时撤销访问令牌。

- 部署全面的反钓鱼解决方案:对传入的电子邮件和用户访问的网站进行监控与扫描。

此次微软概述的攻击活动,也反映出一个 broader trend:威胁行为者正越来越多地滥用谷歌云盘、亚马逊 AWS、Atlassian Confluence 等广受信任的云服务,将用户重定向至凭证窃取页面或恶意软件下载站。这不仅让攻击者无需自建基础设施,还能让恶意流量混杂在合法的服务流量中,显得更为“正常”。

无独有偶,身份服务提供商 Okta 近期也披露,其威胁情报团队检测到一批定制的钓鱼工具包正被用于针对性的语音钓鱼(又称 vishing)活动。这些活动瞄准了谷歌、微软、Okta 自身以及多家加密货币平台的用户。在这些攻击中,攻击者会冒充技术支持人员,使用伪造的官方支持热线致电潜在目标。

攻击者的目标是诱骗用户访问一个恶意网址并泄露其账户凭证。这些凭证会通过 Telegram 等即时通讯渠道实时传递给在线的攻击者,使他们能够立刻接管用户账户。整个社会工程攻击过程经过精心策划,攻击者往往会对目标进行前期侦察,并制作高度仿真的定制化钓鱼页面。

这些被作为“服务”出售的工具包,甚至配备了先进的客户端脚本,使攻击者能够通过电话实时控制目标用户在浏览器中看到的身份验证流程。他们可以通过语音指示,说服用户执行特定操作,例如批准一个推送通知或输入收到的一次性密码,从而成功绕过多因素认证 (MFA)。

Okta 威胁情报团队的研究员穆萨·迪亚洛解释道:“利用这些工具包,攻击者可以通过电话同步控制目标用户在浏览器中的操作流程。他们可以完全按照通话中的指令,动态改变钓鱼页面上显示的内容。这种高度的同步性,使得他们能够绕过任何不具备防钓鱼能力的 MFA 机制。”

面对不断演变的网络钓鱼与身份欺诈威胁,企业安全团队需要保持高度警惕,并持续升级防御策略。想了解更多实战攻防案例与前沿安全技术探讨,欢迎访问 云栈社区 的网络安全板块,与广大安全从业者交流分享。