免责声明: 本文所有技术内容仅供安全研究与学习之用,严禁用于非法用途。任何因传播、利用本文信息造成的直接或间接后果及损失,均由使用者本人承担。

前言

这次测试没有什么高深手法,更多是依靠系统的信息收集和常规的漏洞探测流程,可以说是“没有手法,全是运气”。

信息收集

首先,通过渗透测试工具对目标资产进行扫描,定位到了一个统一身份认证的登录入口。

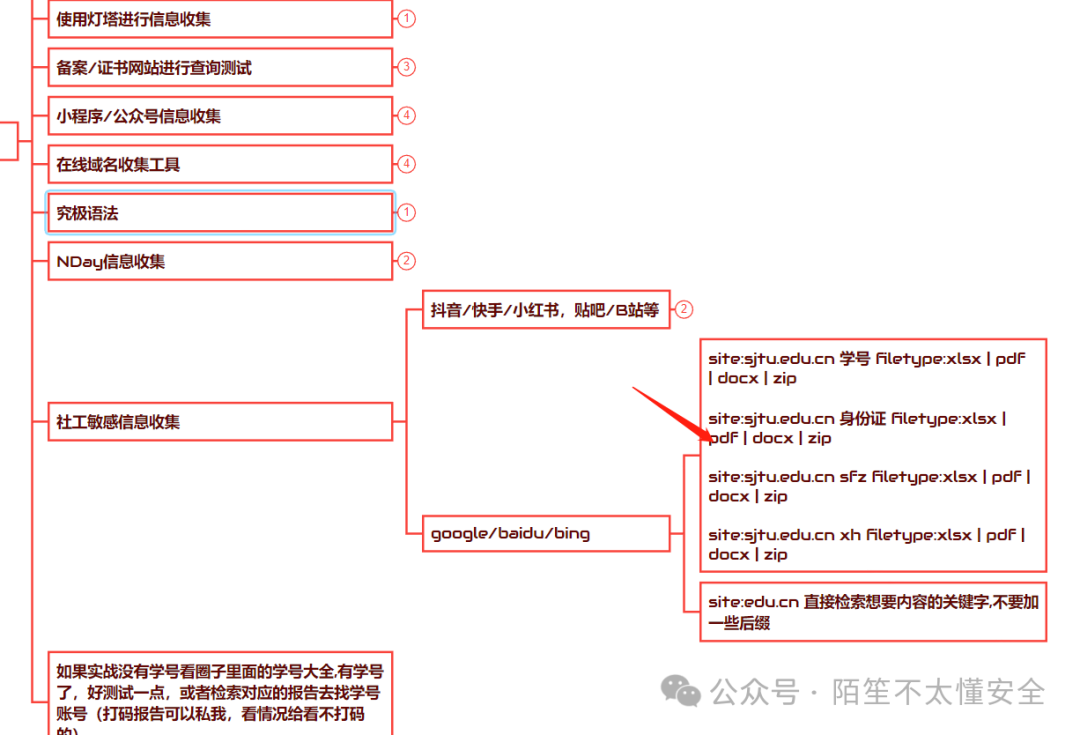

面对登录框,常规做法是按照测试点清单逐一排查,避免遗漏。可以参考相关的安全测试思维导图来指导测试过程。

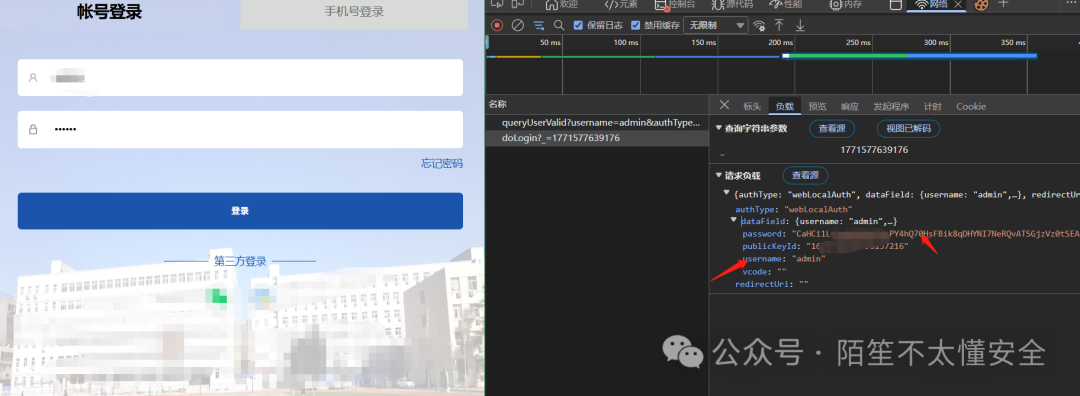

我尝试输入admin/123456这类常见凭证,并通过抓包工具观察登录请求的交互过程。

从抓包结果看,请求中只有密码被加密,且前端没有图形验证码等强干扰机制。这种场景适合进行密码喷洒攻击(即使用固定密码对大量用户名进行尝试)。要进行有效的爆破,首先需要一批有效的用户名(学号)。

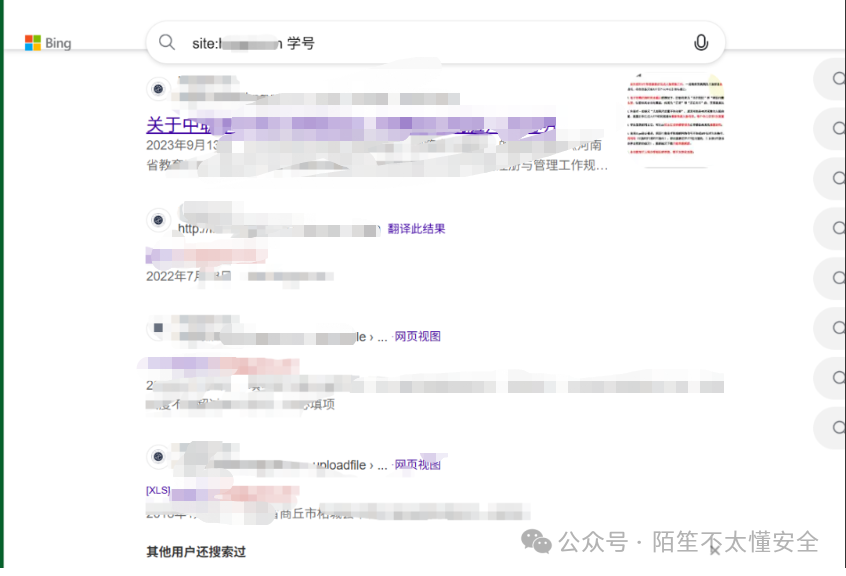

于是,利用搜索引擎语法,针对目标域名搜索包含“学号”关键词的文件。

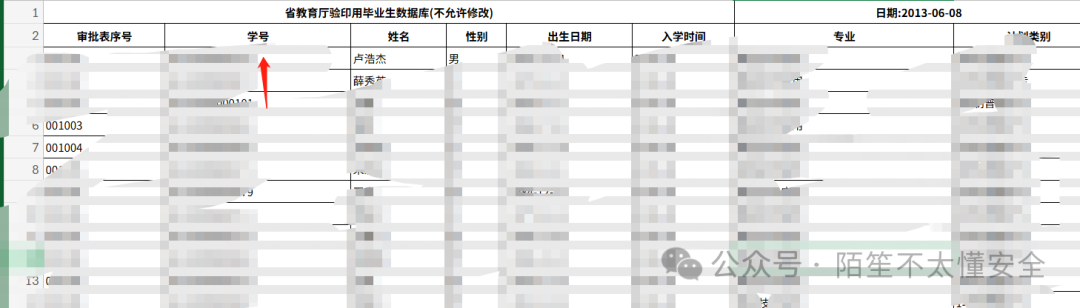

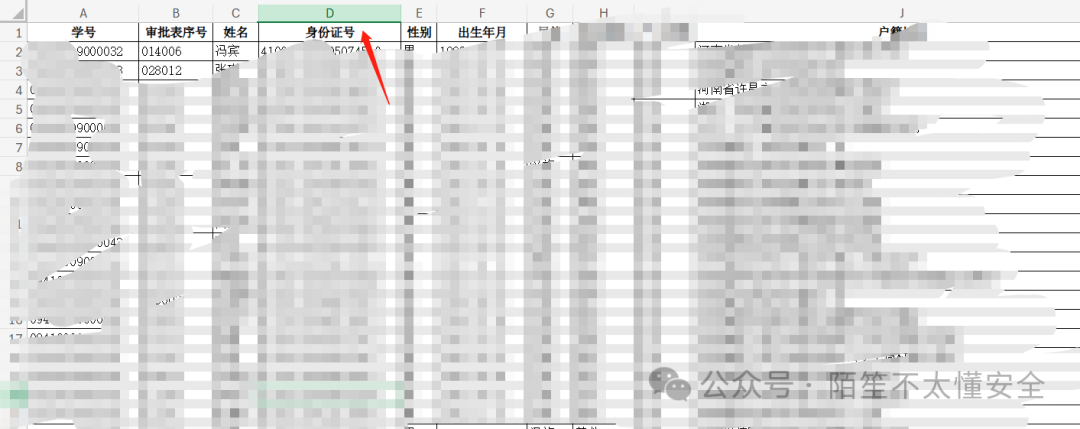

搜索结果令人意外,不仅找到了包含学号的表格,甚至直接包含了身份证号等敏感信息。在2026年的今天,还能公开访问到这类数据,确实有些出乎意料。

这里简单总结一下用于信息收集的搜索引擎语法,核心思路是利用site:限定域名,配合filetype:指定文档类型,搜索“学号”、“身份证”等敏感关键词。

漏洞测试

1. 弱口令与越权访问

拿到一批学号后,使用固定密码123456进行密码喷洒测试。在测试了几百个学号后,成功命中两个账户:1111/123456 和 2222/123456。

使用爆破得到的凭证成功登录系统后台。

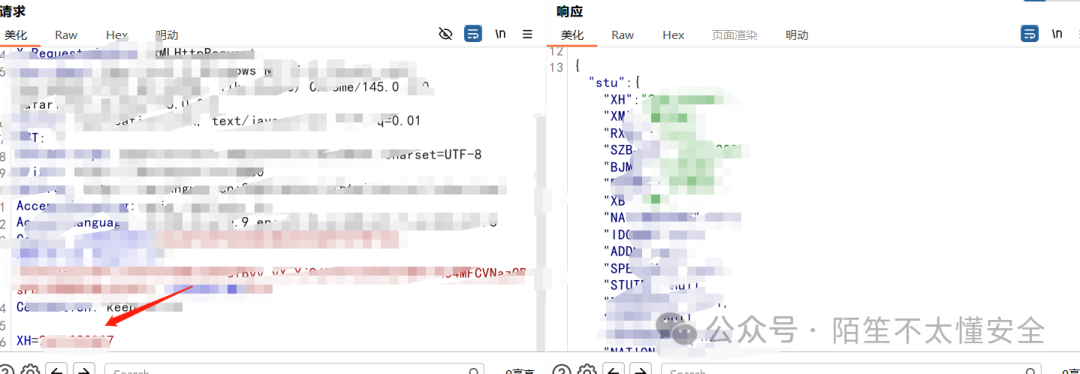

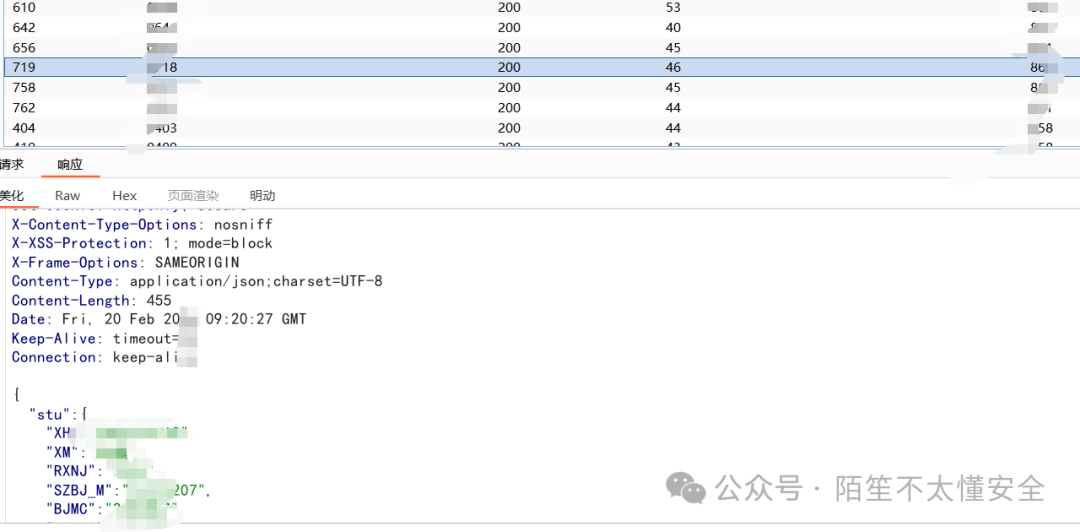

进入后台后,开始对各个功能模块进行仔细查看。在“奖惩助贷信息”功能处进行抓包分析。

分析历史请求包,发现一个通过xh(疑似学号字段)进行鉴权,并返回大量个人敏感信息的接口。

将之前收集到的其他学号代入该接口的xh参数进行遍历,可以批量获取大量学生的个人信息,或者通过构造连续的学号来获取整个系统的数据。

后台还存在其他多个功能点存在越权访问问题,此处不一一展示。一个简单的发现方法是:点击所有功能后,在Burp Suite的代理历史(Proxy history)或日志中,直接搜索xh、1111这类关键词,然后分析找到的请求包,通常能发现更多与学号相关的敏感接口。

2. SQL注入漏洞

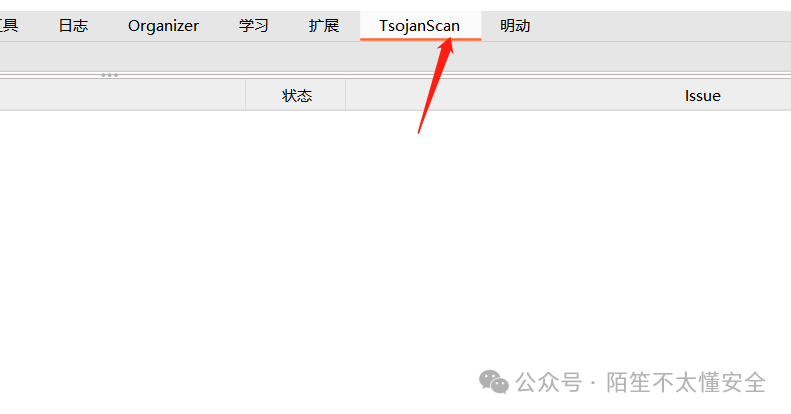

在测试过程中,使用了一款名为TsojanScan的Burp插件进行辅助扫描,它报告了可能存在SQL注入的风险点。

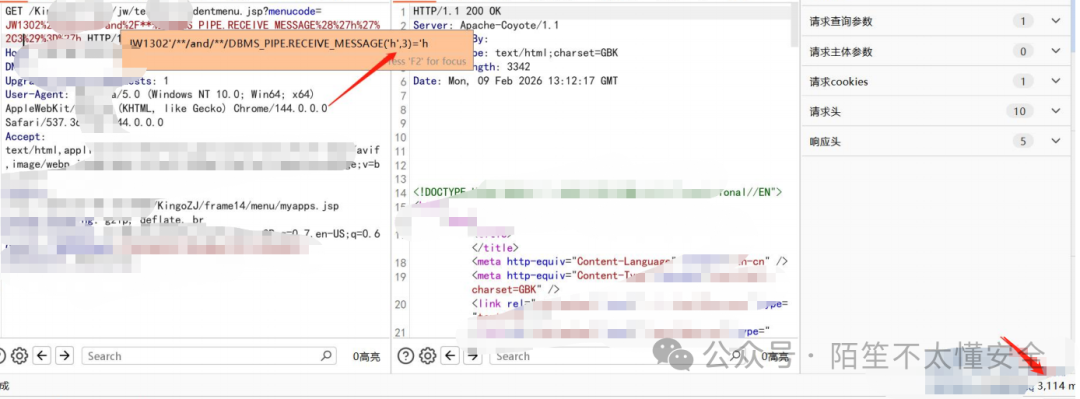

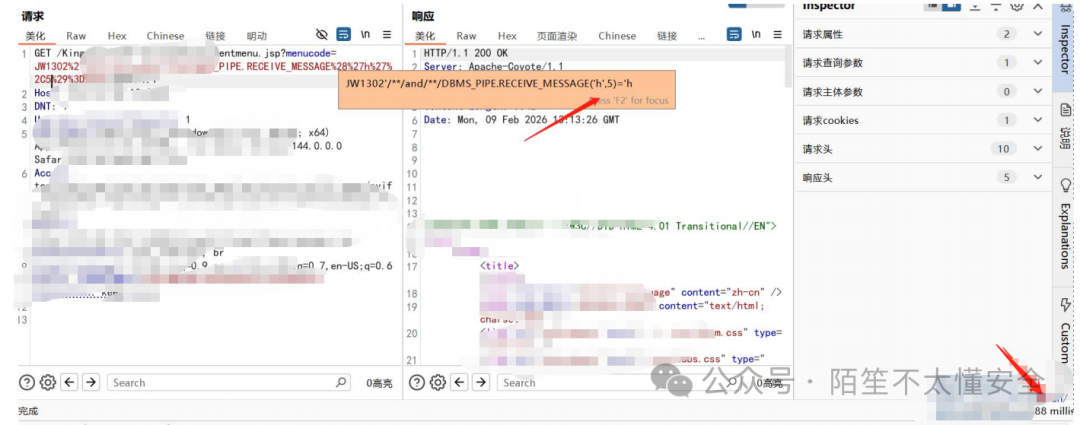

对插件报告的地址进行手工验证,通过附加DBMS_PIPE.RECEIVE_MESSAGE函数构造时间盲注,确认存在SQL注入漏洞,并判断后端数据库为Oracle。

实际上,在另一处接口进行SQL注入测试时,手动添加'、"或sleep()函数,页面返回内容均无变化,本以为不存在漏洞。但TsojanScan插件通过特殊的Payload构造成功识别出了该注入点,这体现了自动化工具在模糊测试方面的优势。不过需要注意的是,在测试增、删、改等功能时需谨慎开启此类主动扫描插件,以免对业务数据造成意外影响。

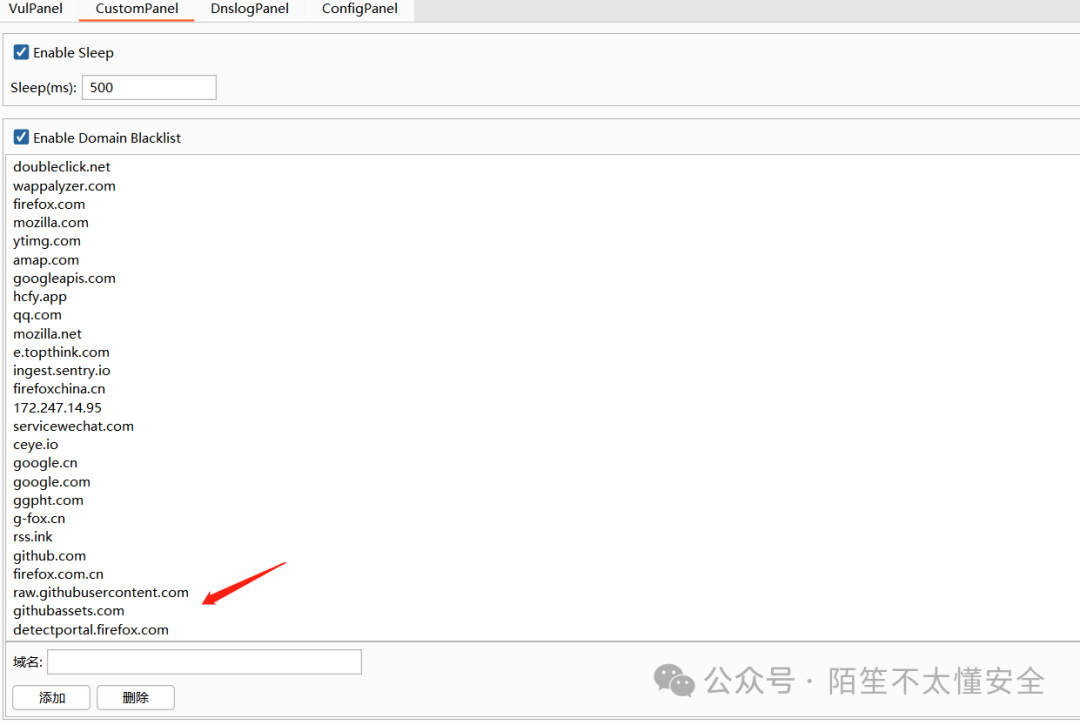

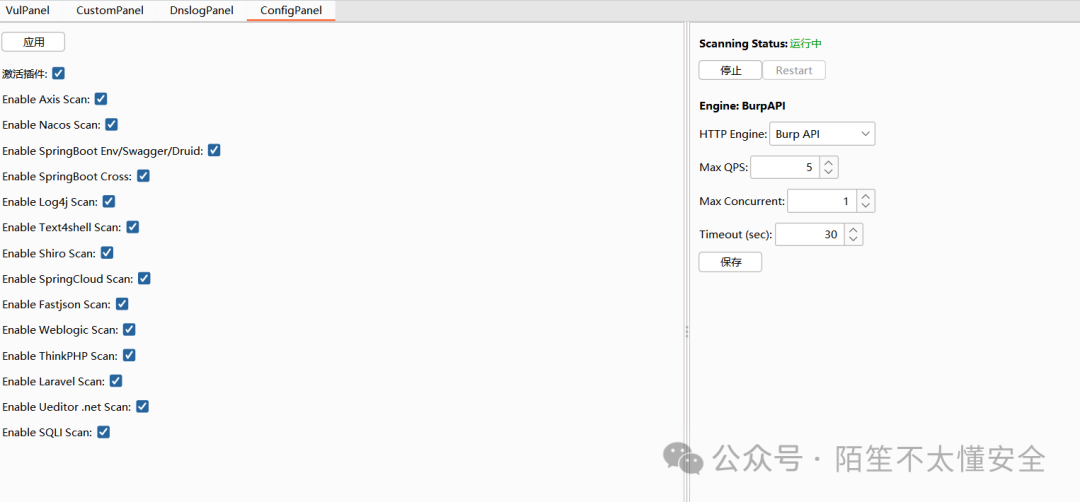

插件的自定义面板和扫描配置页面如下,使用者可以根据需要开启或关闭特定的检测模块。

该插件的GitHub发布地址为:

https://github.com/Tsojan/TsojanScan/releases/tag/TsojanScan-v2.0.0-Beta2

总结

本次测试从一个普通的统一身份认证登录页面入手,通过信息收集获取到大量学号,利用弱口令进入后台,进而发现了信息泄露、越权访问以及SQL注入等多处安全问题。整个过程依赖的是基础的渗透测试流程和耐心的排查。安全防御是一个持续的过程,对于教育系统而言,加强默认密码策略、接口权限校验和对输入参数的过滤至关重要。更多的安全技术讨论,欢迎在云栈社区交流。