在漏洞悬赏(Bug Bounty)这个竞争激烈的领域,想要脱颖而出、抢占先机,靠漫无目的的广撒网已经行不通了。关键在于,你得知道猎枪该瞄准哪个靶心。漏洞的“流行趋势”一直在变化,哪些会卷土重来,哪些将逐渐淡出,取决于诸多因素:猎人们是否还在孜孜不倦地寻找它?开发者是否仍在重复相同的错误?由大型语言模型(LLM)生成的代码会不会携带这类漏洞?

今天,我们就来聊聊在2026年值得安全研究员和漏洞猎人重点关注的三个高价值漏洞方向。

一、 Web LLM(大型语言模型)攻击:被忽视的富矿

几年前,各大公司曾一拥而上,争相将AI模型集成到自家的产品和服务中。那时,许多白帽黑客通过在这些新兴的AI系统中寻找安全漏洞,获得了相当丰厚的赏金。

时光飞逝,转眼来到2026年。许多AI模型已经完成了升级进化,它们与检索增强生成(RAG)系统(这种技术能让LLM读取你提供的特定文档和文件)以及内部API紧密结合,能力和实用性都大大增强。

这固然带来了更好的用户体验,但也开辟了巨大的、等待被利用的攻击面。然而,根据一些资深研究人员的观察,通过阅读其他猎人的公开报告以及追踪Hackerone等平台上的动态,很多猎人似乎已经完全忘记了在集成LLM的应用中寻找漏洞。

例如,下图展示了Hackerone上关于“提示注入”(Prompt Injection)这类LLM典型漏洞的统计数据,其报告数量在过去12周内变化并不显著,这可能意味着关注度有所下降。

Hackerone上关于“提示注入”的统计数据

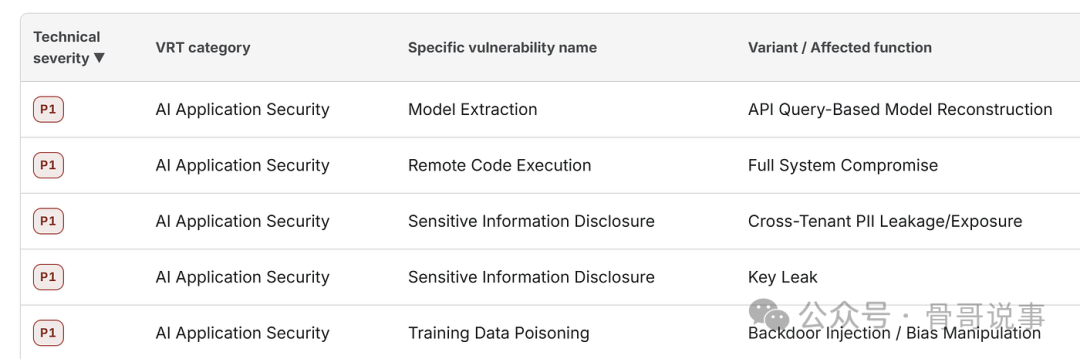

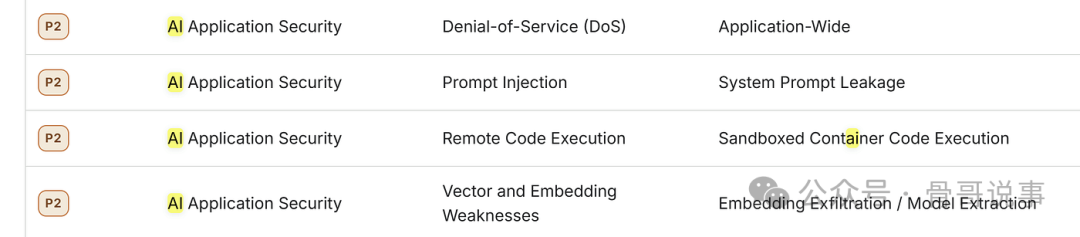

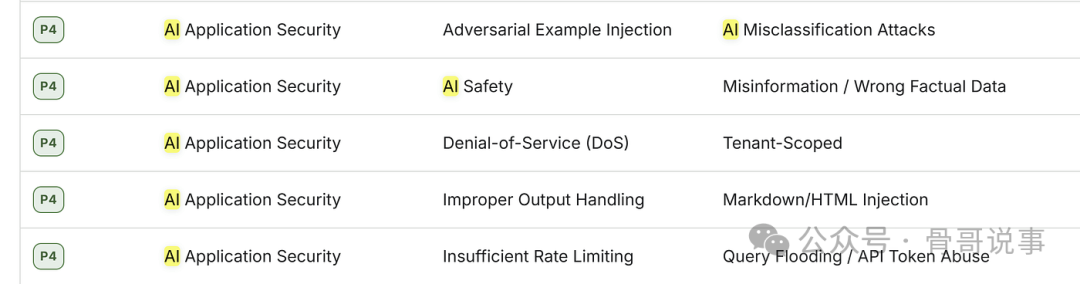

如果你去看看Bugcrowd的漏洞评级分类(VRT)中列举的各种与人工智能相关的安全问题,你会发现与LLM相关的可利用漏洞简直是无穷无尽!

对于那些已经集成了AI功能的目标,你有很大概率发现的主要漏洞集中在以下三类:

- 提示注入(Prompt Injection):通过精心设计的输入(提示词)来操纵AI模型的输出,使其执行非预期操作或泄露信息。

- 系统提示泄露(System Prompt Leakage):窃取模型的底层系统指令,这些指令往往包含敏感的业务逻辑或约束条件。

- 训练数据/嵌入数据泄露:直接窃取模型的训练数据,或通过RAG系统泄露被索引的敏感公司文档和数据。

此外,在这种新型的AI基础设施中,速率限制不足和 HTML注入 也相对容易被发现。

这无疑是2026年一个被许多人忽视的高潜力方向。对于愿意在此领域深耕的猎人来说,意味着更少的竞争和更高的成功概率。

二、 凭证填充:暗流涌动,威胁持续升级

凭证填充(Credential Stuffing)攻击在近期呈现出明显的上升趋势,与此同时,企业的防范意识也在逐步增强。越来越多的公司开始认识到泄露凭证的极端危险性——一旦被攻击者获取,其引发的连锁反应可能超乎想象。根据攻击者获得的凭证类型不同,他们可能借此访问管理员后台、绕过付费墙获取付费内容,甚至直接触及核心内部数据。

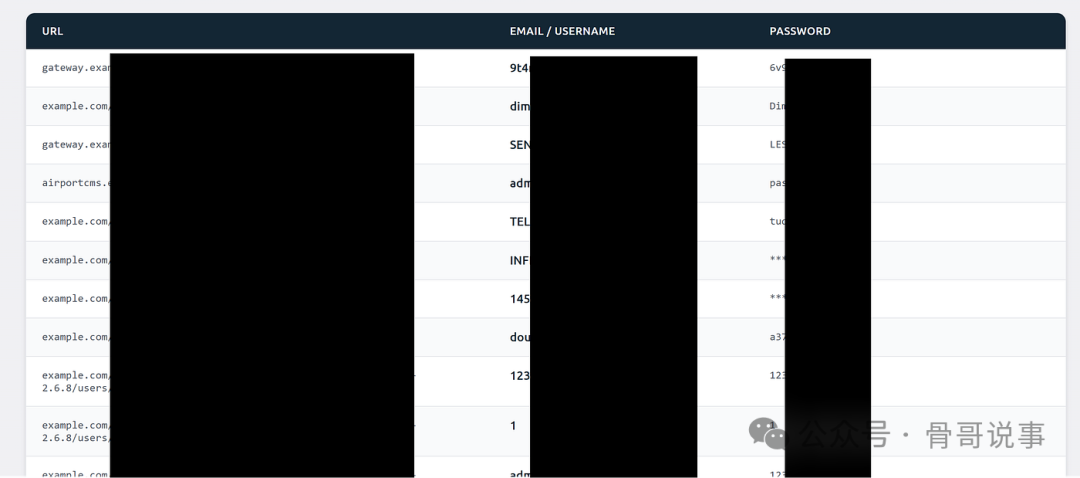

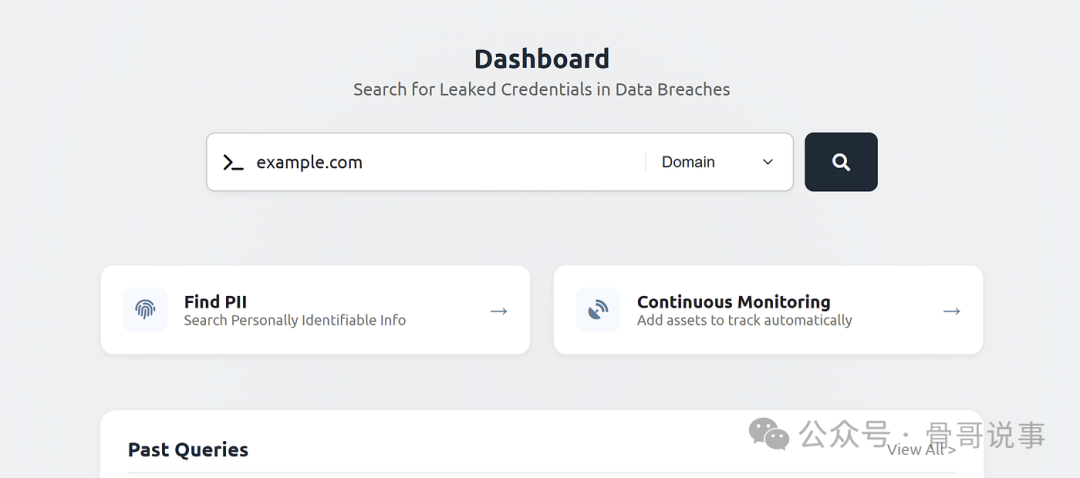

在数据泄露库中寻找泄露的凭证(报告中信息已做脱敏处理)

如果你想为自己的悬赏目标寻找可能泄露的凭证,一个强大的数据泄露搜索引擎必不可少。有研究人员推荐了几个不错的选项,但其个人当前首选是 BreachCollection,因其拥有卓越的用户界面和较高的性价比。

实用挖掘策略:

- 明确目标:首先想清楚,你要寻找的是内部员工凭证(例如

employee@company.com),还是普通用户凭证(用于登录目标网站或服务)。

- 精准查询:

- 针对内部凭证:进行“邮箱域名查询”。BreachCollection这类工具会检索所有邮箱域名与目标公司匹配的泄露凭证(例如

*@target.com)。

- 针对用户凭证:进行“域名查询”。这将检索出所有能登录到目标特定网站或服务的泄露凭证。

- (小技巧:有时通过“域名查询”也能意外发现员工使用的凭证,曾有猎人在一次快速侦察中借此有所斩获。)

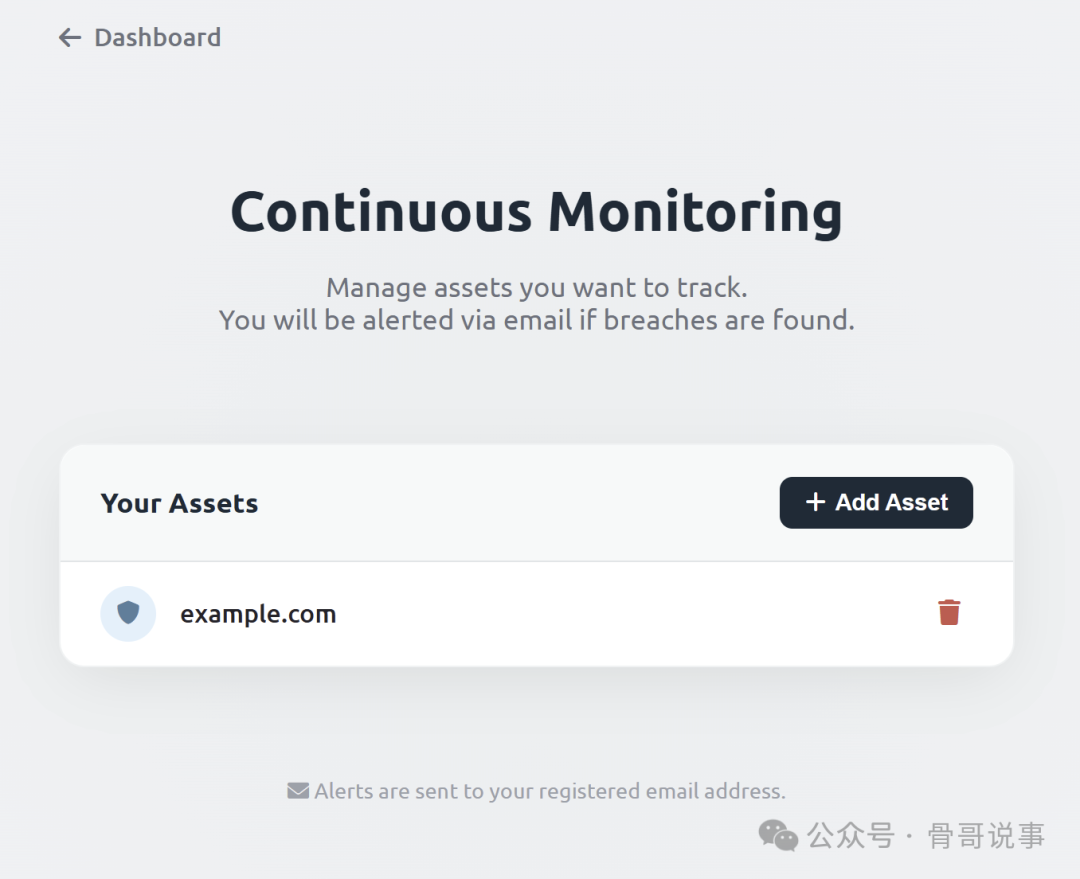

- 自动化与监控:这个环节在漏洞侦察中如此重要,以至于有白帽黑客专门开发了集成工具(例如NextRecon)。它能同步调用BreachCollection API并抓取Wayback Machine中的历史URL,自动化收集目标相关的泄露凭证。此外,利用BreachCollection仪表板的邮件提醒功能,可以实时监控心仪目标是否有新的凭证泄露,确保能在第一时间进行检查与上报。

通过域名查询可能发现员工凭证

设置邮件提醒,实时监控新出现的泄露凭证

三、 竞争条件:微服务时代的“黄金漏洞”

竞争条件(Race Condition)堪称Web应用漏洞中的“皇冠明珠”,极具技术美感。其核心原理在于:当系统“检查某个约束条件(如余额、权限)”的时刻与“执行某项操作(如扣款、授权)”的时刻之间存在一个足够大的时间窗口时,攻击者便能通过高并发请求趁虚而入,实现越权操作。

竞争条件攻击示意图:多个请求争抢共享资源

为何它在2026年更容易被挖掘?

- 架构变迁:过去几年,主流互联网公司纷纷从单体式架构(所有服务组件运行于单一或紧密耦合的服务器群)转向微服务架构(不同服务分散部署于多个独立的服务器或容器中)。微服务架构天生比单体架构更容易受到竞争条件攻击,因为实现数据库锁定(一种防止一个进程修改数据时被另一进程干扰的机制,常用于解决竞争条件)在分布式环境中变得极为困难和复杂。

- 开发者关注点转移:随着AI辅助编程在开发者中的普及,大家对这类需要深度思考的传统并发问题的关注度可能有所降低,更倾向于追求快速的产品迭代和交付。然而,彻底解决竞争条件需要开发者进行缜密的逻辑推理和严谨的代码设计,这种技术门槛恰恰为基础扎实的漏洞猎人创造了绝佳的机会窗口。同时,随着系统后端 & 架构日益复杂,涉及分布式数据库/中间件/技术栈的交易和状态管理场景增多,潜在的竞争条件风险点也随之增加。

四、 总结:顺势而为,洞察先机

随着Web开发技术与架构趋势的不断演进,我们作为漏洞猎人的方法论也必须与时俱进。无论是AI深度集成带来的庞大新攻击面,还是泄露凭证带来的持续性、高危害威胁,亦或是微服务架构普及所催生的竞争条件挑战,对于那些愿意在他人忽略或畏惧的技术深水区进行探索的猎人来说,机遇始终存在。

保持学习,专注趋势,方能在2026年的赏金猎场中收获满满。

原文参考:https://medium.com/@Appsec_pt/which-bugs-to-hunt-for-in-2026-9359d33b0f57