免责声明: 文中提及的技术方法可能具有攻击性,仅限用于安全研究与教学目的。使用者将其用于其他任何用途所产生的一切法律及连带责任,均由使用者自行承担,本文作者不承担任何责任。

想象一下,直接告诉你的 AI 助手:“去扫描这个 Web 应用程序,找出漏洞,然后重新检查高风险端点。”而它真的能办到,其底层工具正是你熟悉的 BurpSuite Professional。

欢迎来到 MCP 支持的应用安全测试 世界。

引言:当渗透测试遇到自动化瓶颈

作为一名渗透测试人员,日常工作离不开拦截请求、分析 API 和尝试攻破应用程序。但那些重复性的劳动呢?比如在浩瀚的 HTTP 历史记录中筛选、检查几十个端点、重新扫描相似的请求、手动生成测试用例……这些都会显著拖慢你的节奏。

因此,我尝试整合了三个关键组件:BurpSuite Professional + Burp MCP(模型上下文协议)+ Cursor/Claude AI Agent(或其他任何支持 MCP 的智能体)。

结果如何?我得到了一个能实现以下功能的 AI 智能体伙伴:

- 获取并读取你的 HTTP 历史记录。

- 理解上下文并执行基础及高级的安全测试。

- 识别潜在漏洞。

- 将可疑端点自动发送到 Burp 的 Repeater 模块。

- 严格遵守规则,避免对生产环境造成破坏的请求。

接下来,我们来详细拆解如何设置、它是如何工作的,以及你如何能复现这个工作流程。

什么是 MCP(模型上下文协议)?

MCP,即模型上下文协议,是一个开放协议。它允许 AI 智能体与外部工具(如 BurpSuite、VS Code、终端、文件系统、浏览器等)进行连接和交互。

你可以把 MCP 看作一座桥梁,连接 AI 智能体 ↔ BurpSuite Professional。

这座桥梁让你的 AI 助手能够与 Burp 深度交互:获取请求、分析响应、向 Repeater 添加项目、触发非破坏性扫描,以及执行基于规则的测试。

BurpSuite Professional MCP 扩展

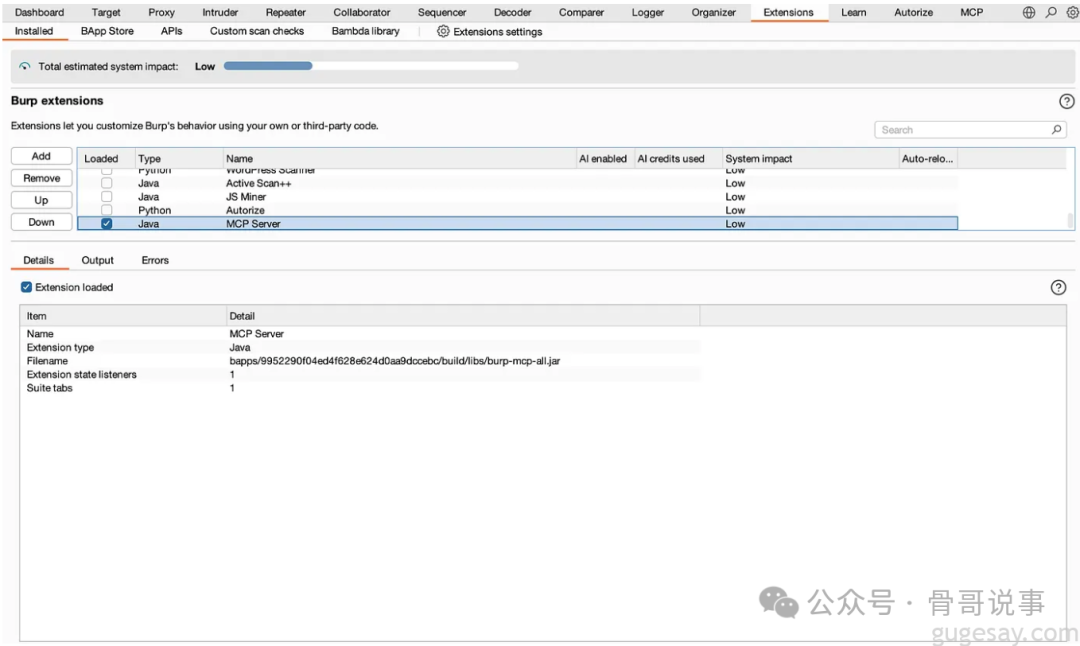

Burp 现在自带一个名为 “MCP Server for Burp Suite” 的专用扩展,你可以直接从 BApp 商店 安装它。

安装后,该扩展会通过 MCP 接口暴露 BurpSuite 的各项功能,以便 Cursor、Claude Desktop 等客户端进行连接和使用。

分步设置指南

1. 安装 BurpSuite MCP Server 扩展

- 打开 BurpSuite Professional。

- 转到 扩展(Extensions) → BApp 商店(BApp Store)。

- 搜索:MCP Server for Burp Suite。

- 点击 安装(Install)。

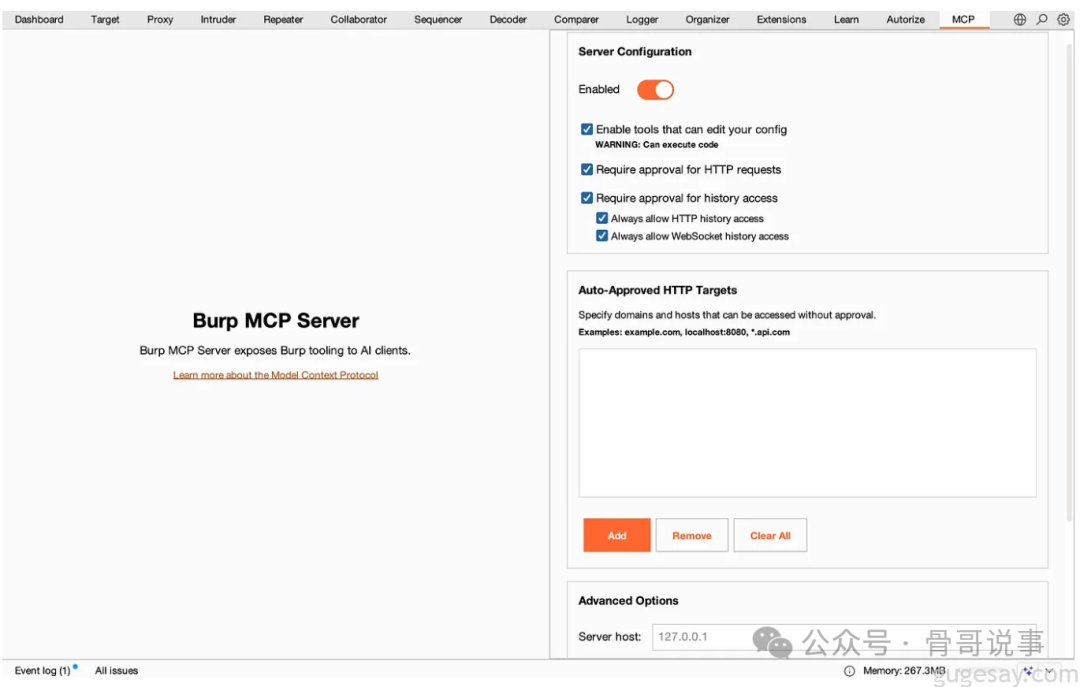

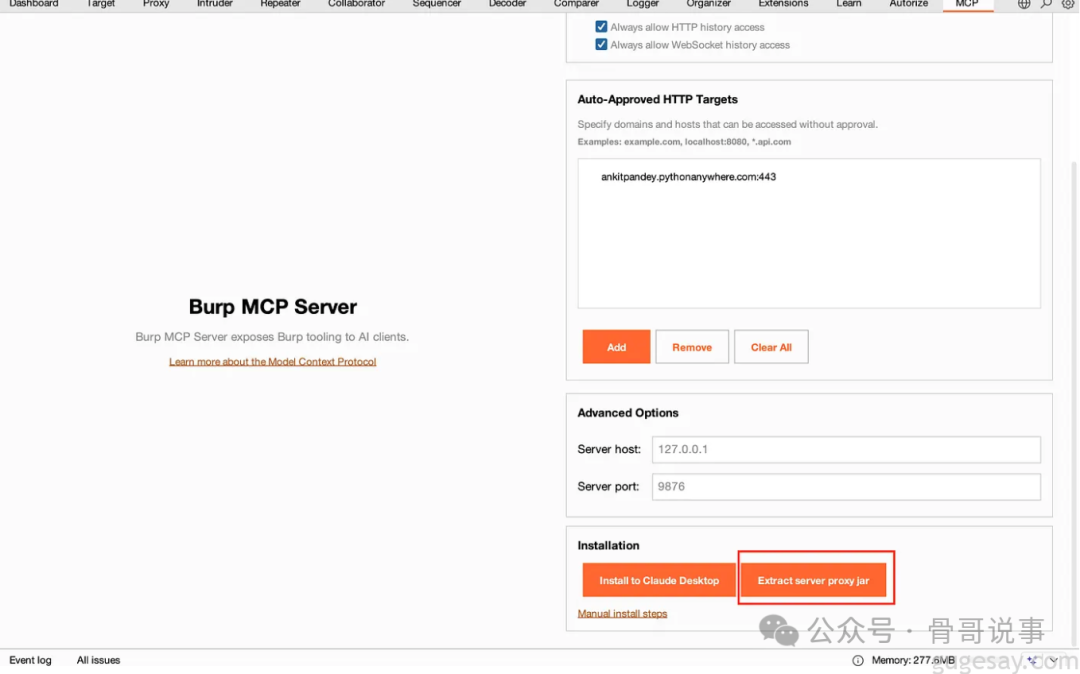

2. 启用 MCP 服务器

在 Burp 中,通过 用户选项(User Options) → 杂项(Misc) → 启用 MCP 服务器(Enable MCP Server) 来开启服务。

Burp 将会显示 MCP 服务器的端口号和运行状态,请务必记下这些信息。

3. 连接 Cursor/Claude(或任何支持 MCP 的智能体)

BurpSuite 中的 MCP 服务器已就绪,下一步就是将 AI 智能体连接至此服务器。以下是三种连接方法:

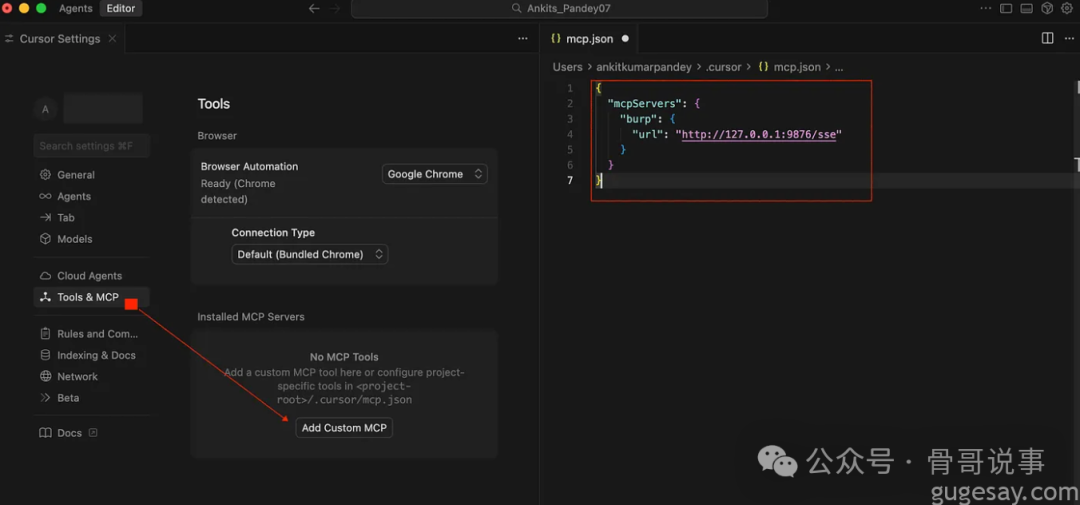

方法一:使用 JavaScript MCP 配置代码片段(推荐)

BurpSuite 的 MCP 扩展提供了一个可直接复用的 JavaScript 配置代码片段。

步骤:

Cursor 会立即识别并连接到 BurpSuite 的 MCP 服务器。这是最简洁、最稳定的设置方式。

方法二:手动上传 .JAR 文件

Cursor 也支持直接上传工具文件进行配置。

步骤:

- 从 Burp 的 MCP 扩展中导出或下载 Burp MCP 工具的

.jar 文件。

- 打开 Cursor → 设置 → MCP(或 Claude Desktop 的对应设置路径)。

- 选择 上传 MCP 工具(Upload MCP tool)。

- 选择刚才下载的

.jar 文件。

- Cursor 会自动加载并初始化 MCP 客户端。

当需要在多台机器上工作或希望拥有便携式配置时,这种方法很有用。

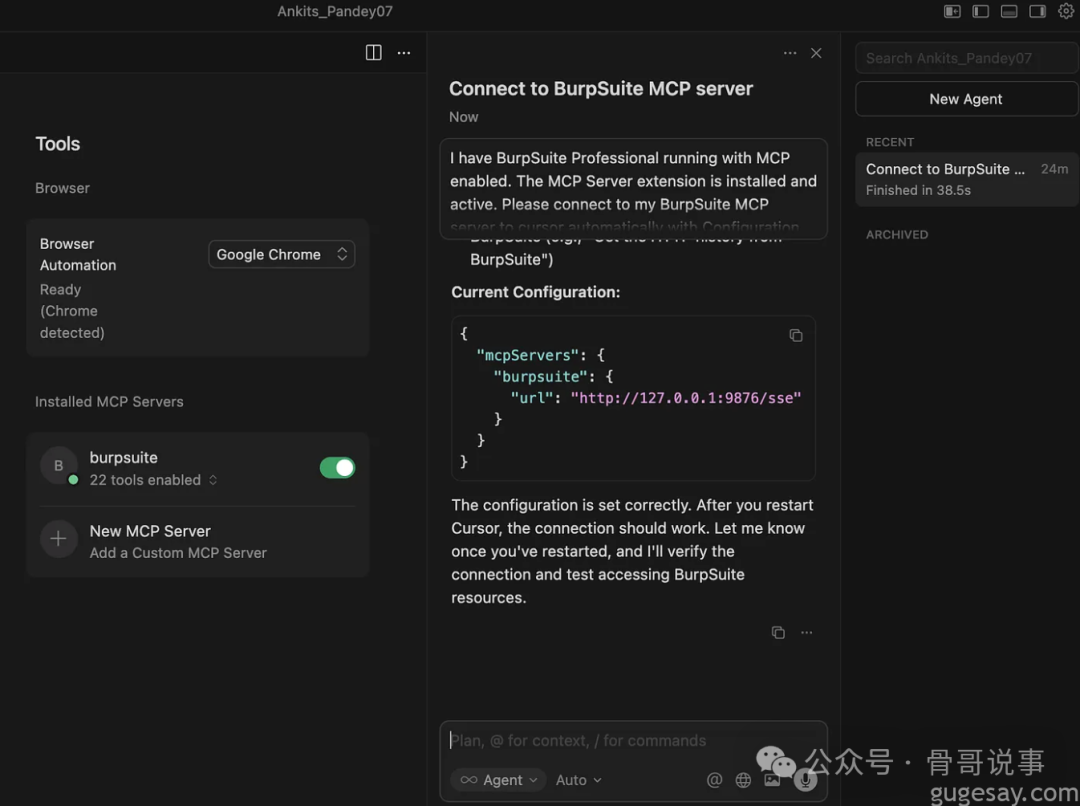

方法三:让 AI 为你自动连接

如果你不想进行任何手动配置,现代的支持 MCP 的智能体可以尝试自动建立连接。

只需向 Cursor 发出如下指令:

“我已经运行了带有MCP启用的BurpSuite Professional,MCP服务器扩展已安装并激活,请自动连接到我的BurpSuite MCP服务器。”

Cursor 将会尝试:发现本地的 MCP 端点、检测到你的 Burp MCP 服务器、自行完成配置并确认连接。无需代码片段,也无需上传文件,仅需一个简单的指令。

连接成功后,你通常会看到类似“已通过 MCP 连接到 BurpSuite。”的确认信息。至此,你的测试工具包中就增添了一位 AI 助手。

真实世界工作流程:Burp + MCP + Cursor 实战

以下是我在执行 API、Web 或移动应用安全评估时使用的具体流程。

步骤 1:在 HTTP 历史记录中捕获流量

首先,我进行常规的手动测试:拦截流量、登录、浏览页面、访问 API,并将相关项目添加到作用域(Scope)中。Burp 会记录这一切。

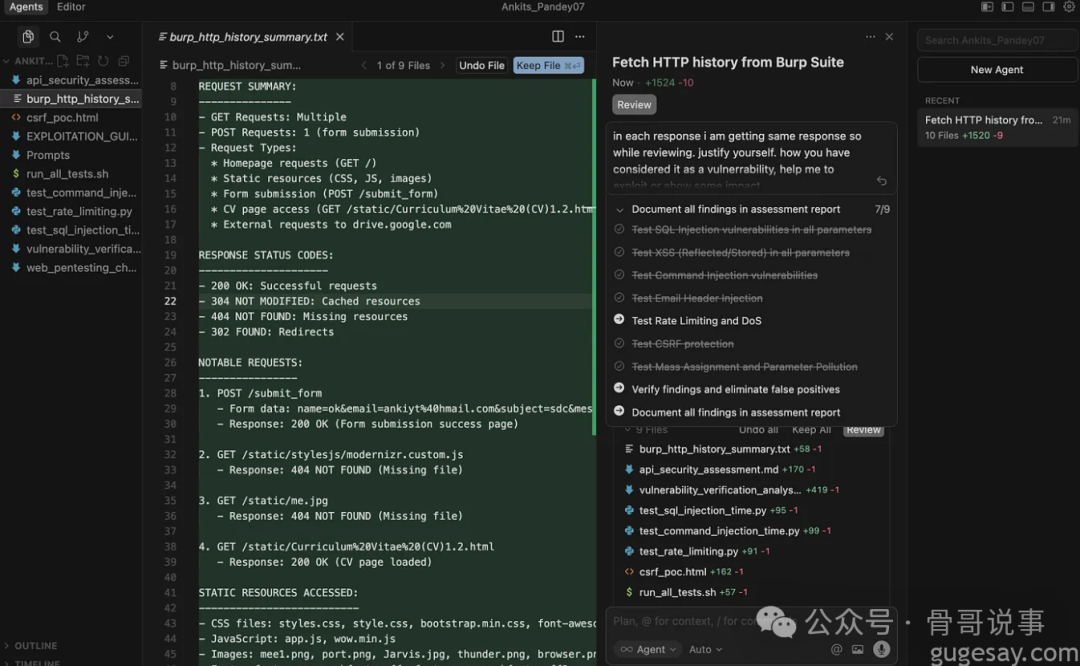

然后,我告诉智能体:

“从 Burp 中获取我的 HTTP 历史记录。只包含作用域内的项目。”

MCP 智能体会清晰地检索到所有相关请求。

步骤 2:要求 AI 智能体分析请求

接下来是展现能力的时刻。我会给出这样的指令:

“分析完整的 HTTP 历史记录。我是一名在专业环境中工作的安全测试人员。请勿发送任何破坏性或会影响生产环境的请求。遵循 OWASP 测试方法论。识别这些请求中潜在的漏洞。对于任何可疑或高风险发现,将它们添加到 Burp Repeater 中供我手动验证。”

Cursor 智能体的回复通常包括:

- 可能的攻击向量(如 SQLi、XSS)。

- 可疑端点列表。

- 身份验证或会话管理弱点。

- 参数篡改的思路。

- 输入验证问题。

- 缺失的安全头信息。

- 潜在的逻辑缺陷。

关键是,它会解释为什么每个发现是潜在的漏洞,说明可能的攻击方法,并严格遵循安全测试的伦理边界。

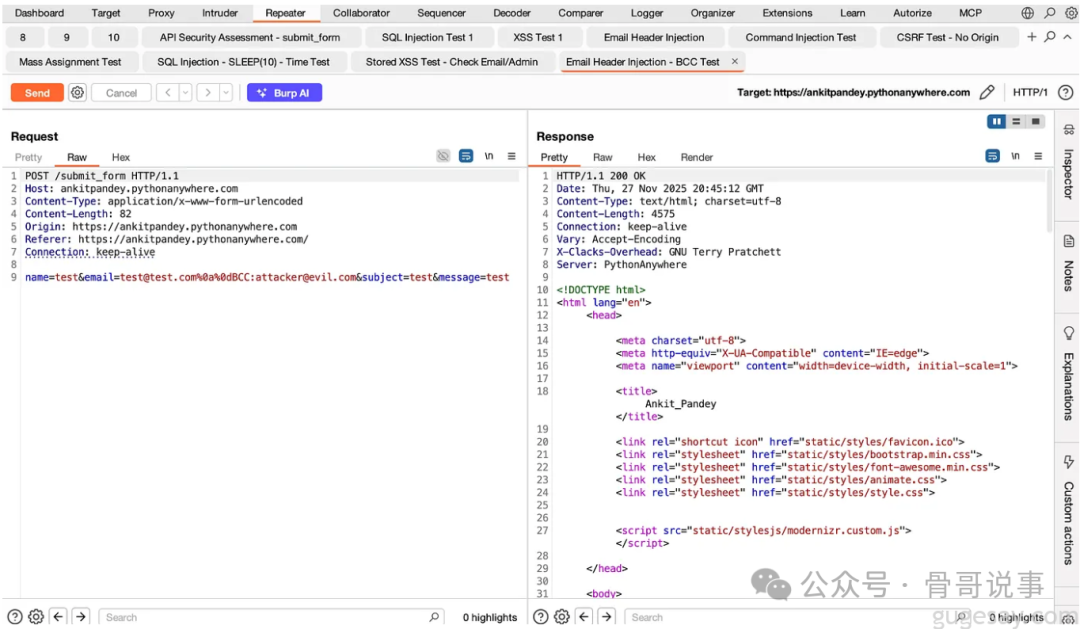

步骤 3:在 Repeater 中验证与排除误报

智能体会自动将可疑请求添加到 Burp 的 Repeater 模块,并为它们打上标签、写下注释,例如:

“可能存在 IDOR(不安全的直接对象引用)——该参数似乎是用户可控的。需要手动验证。”

随后,我手动在 Repeater 中检查:响应的差异、实际影响、攻击可行性等。这极大地帮助我快速排除误报,聚焦于真正的风险。

实现受控的自动化 DAST

我甚至可以要求进行更主动的测试:

“对这些端点执行安全主动测试。不发送破坏性载荷。仅执行 OWASP 推荐的检查。”

此时,智能体会像一个智能的、受控的助手,而非不计后果的扫描器。它会进行 DAST 风格的小规模扫描,遵循预设的边界限制,主动避免高风险操作(如 DELETE、PUT 等),并捕捉异常模式,建议利用场景。

我常用的核心提示词示例:

“让我们对 HTTP 历史记录中捕获的唯一端点执行安全评估。你是一名遵循 OWASP 标准执行分析的高级产品安全工程师。首先识别漏洞,然后进行推理验证,最后将需要人工复核的请求发送到 Repeater。在分析时,请阐明你的判断依据。避免任何可能影响生产环境的请求。”

仅这一个提示词,就能将 Cursor 转变为向你汇报的专业 AppSec 分析师。

为何说这是游戏规则的改变者?

- 效率提升:不再需要人工滚动浏览成百上千个请求记录。

- 模式发现:AI 能识别出人类测试员可能忽略的潜在模式或异常。

- 安全可控:通过 MCP 设定边界,有效避免了危险操作。

- 人机协同:实现了自动化,但控制权完全掌握在测试者手中。

- 质量导向:AI 提供高质量的漏洞推理和解释,而不仅仅是抛出警报。

这就像是拥有一位不知疲倦、24小时待命、能熟练操作 BurpSuite、并严格遵循 OWASP 等专业方法论向你汇报的初级安全工程师。它极大地加速了手动测试的深度与广度。

希望这篇在云栈社区分享的实战指南,能为你整合 AI 能力到安全测试工作流中提供清晰的路径。安全工具的智能化演进正在重新定义效率的边界。

原文参考:https://infosecwriteups.com/automating-dast-with-burp-ai-agents-1bff5477489f