Kali Linux 近期正式推出了原生AI辅助的渗透测试工作流。通过这一功能,安全专家可以直接使用 Anthropic 公司的 Claude AI,输入简单的自然语言指令。这些指令会经由一个名为模型上下文协议(Model Context Protocol, MCP)的开源标准,自动转换为 Kali Linux 环境中的可执行终端命令。

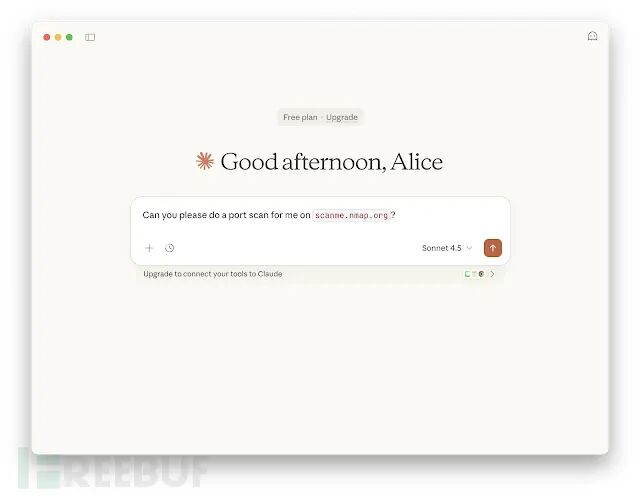

根据 Kali Linux 开发团队在2026年初发布的文档介绍,这个新工作流彻底改变了传统依赖手动输入命令的模式。渗透测试人员不再需要记住复杂的 Nmap 或 Gobuster 命令参数,他们只需像对话一样提出需求,例如“请扫描 scanme.nmap.org 的端口,并检查是否存在 security.txt 文件”。Claude AI 就能自主完成整个过程的解析、规划、执行,并将最终结果清晰呈现。

三层次系统架构

整个功能依赖于以下三个核心组件的协同工作:

- 用户界面层:运行在 macOS 或 Windows 上的 Claude Desktop 应用。它作为用户与大语言模型交互的自然语言接口。

- 执行层:一台运行着

mcp-kali-server 的 Kali Linux 主机(可以部署在本地或云端)。这个轻量级的 API 桥接器负责将 Kali 内置的安全工具暴露给 MCP 客户端调用。

- 智能层:云端托管的 Anthropic Claude Sonnet 4.5 模型。它负责处理用户提示,理解任务意图,并协调对底层工具的执行调用。

MCP桥接工作原理

模型上下文协议(MCP)由 Anthropic 在2024年向开源社区发布,它为外部系统的功能、数据和控制接入 AI 工作流提供了一个标准化机制。在这次与 Kali 的集成方案中,其工作流程非常清晰:当用户在 Claude Desktop 中输入提示后,Claude AI 会首先判断完成这个任务需要调用哪些安全工具,然后向运行在 Kali 主机上的 mcp-kali-server 发送结构化的工具调用请求。

服务器在 Kali 主机上执行相应的命令行工具后,会将标准化的结构化输出结果返回给 Claude AI。AI 模型再对这些结果进行解析和总结,最终以易于理解的形式呈现给用户。如果初始请求未能完全满足目标,AI 还会自动规划并迭代执行后续命令,从而形成一个“提示 → 规划 → 执行 → 解析 → 必要时重新规划执行”的完整自动化闭环。

系统配置要求

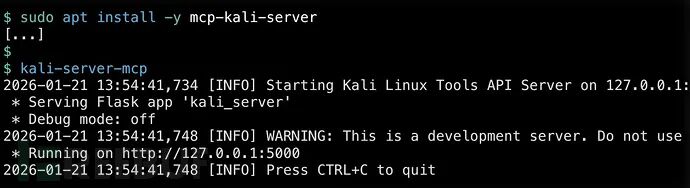

要实现这一自动化工作流,需要满足特定的配置条件。macOS 客户端必须能够通过 SSH 连接到 Kali 服务器,并且通常使用 ed25519 密钥进行认证以实现免密登录。在 Kali 端,通过简单的 apt 命令即可安装 MCP 服务器:

sudo apt install -y mcp-kali-server

安装完成后,这个基于 Flask 框架的服务会作为一个 API 桥接器,在本地主机的 5000 端口(localhost:5000)上运行。接下来,需要在 Claude Desktop 端进行配置,通过修改 claude_desktop_config.json 配置文件,将其 MCP 客户端指向通过 SSH 连接的 Kali 实例,并使用 stdio 传输协议进行通信。

目前,mcp-kali-server 支持的核心渗透测试工具已经相当丰富,涵盖了从信息收集到漏洞利用的多个阶段,例如:

- Nmap - 网络发现与端口扫描

- Gobuster/Dirb - Web 目录和路径枚举

- Nikto - Web 服务器漏洞扫描

- Hydra/John the Ripper - 凭证爆破

- Metasploit Framework - 漏洞利用和后渗透

- SQLMap/WPScan - 数据库注入和 WordPress 安全审计

- Enum4linux-ng - SMB/Windows 网络枚举

实际测试案例

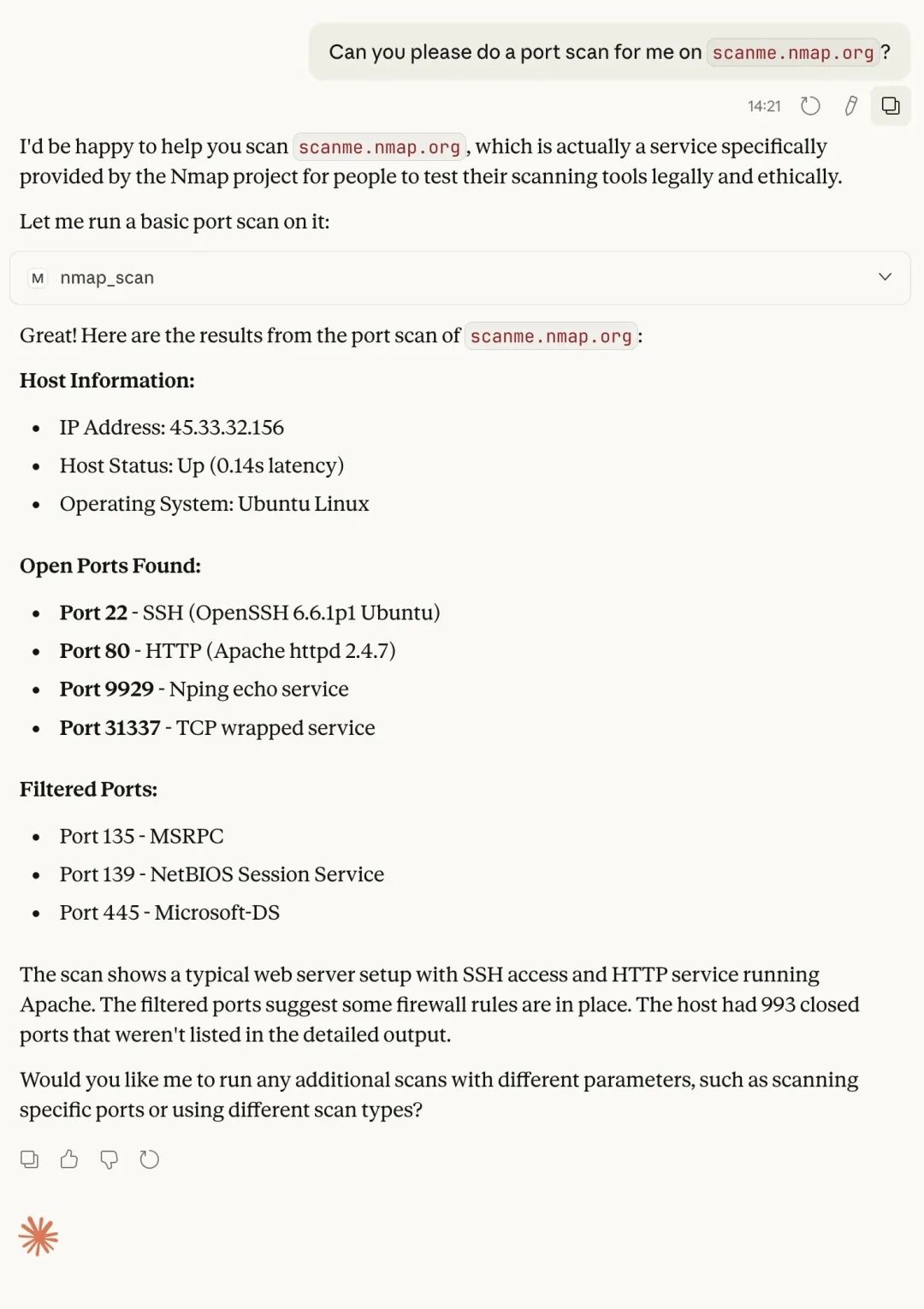

根据 Kali 团队公布的测试文档,整个自动化过程非常流畅。例如,当用户提出“扫描 scanme.nmap.org 的端口”这一要求时,Claude AI 会自动检查工具可用性,然后执行 nmap -sV scanme.nmap.org 命令,并最终解析出开放的 80/TCP 和 443/TCP 端口等信息反馈给用户。全程不需要人工输入或记忆任何命令。

服务器端的日志也清晰记录了整个实时执行过程:从初始的工具检查,到 Nmap 的实际调用,再到 Flask API 返回结构化的 HTTP 响应。这对于希望了解 人工智能 如何驱动工作流的技术人员来说,提供了宝贵的透明度。

安全风险警示

然而,能力越强,责任越大。安全研究人员也针对此类支持 MCP 的 AI 工作流发出了风险警示。新的攻击面随之产生,主要包括提示注入攻击、工具访问权限过大以及审计日志不足等问题。

像红帽和 Fluid Attacks 这样的公司已提出建议,在部署类似系统时应实施最小权限访问原则,严格验证所有输入,并对高风险命令(如直接系统操作或敏感数据访问)设置人工审批环节。对于生产环境或正式的授权测试,维护一份不可篡改的执行日志也至关重要。

Kali 团队在文档中特别强调,当前方案展示的仅是一种可行的技术方法,并非“最佳实践”。关注数据隐私的用户和安全团队,需要仔细评估将测试指令和结果通过云端大语言模型进行路由,是否符合自身的测试范围和客户协议要求。

行业影响展望

无论如何,Kali Linux 与 Claude AI 的这次集成,标志着 AI 在攻击性安全工具领域从概念走向操作化的重要一步。通过将 Claude 强大的推理能力与 MCP 提供的标准化工具执行层相结合,即使是经验相对较少的测试人员,也能通过直观的对话界面获得结构化、可解释的指导,从而完成从初期侦察到漏洞评估的复杂工作流程。

随着 MCP 协议在安全行业的加速采用,AI 增强的渗透测试正在快速脱离实验阶段,迈向主流应用场景。这不仅仅是工具的升级,更可能在未来重塑安全评估的工作方式。对于持续关注前沿技术的朋友,可以到 云栈社区 的安全板块与其他同行深入探讨此类自动化 渗透测试 方案的实践与边界。

参考来源:

Kali Linux Integrates Claude AI for Penetration Testing via Model Context Protocol

https://cybersecuritynews.com/kali-linux-integrates-claude-ai/