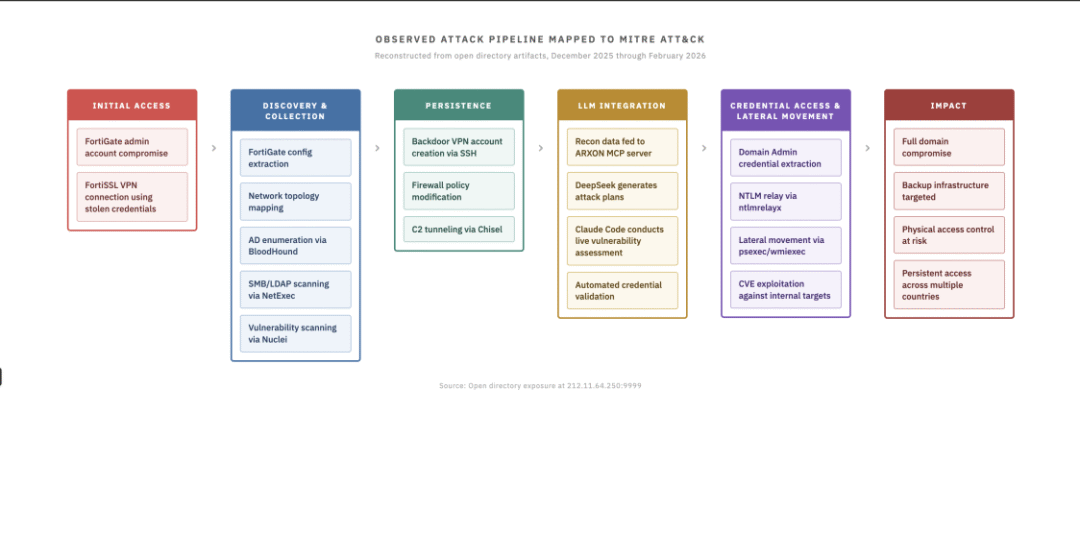

黑客正利用DeepSeek和Claude来自动化、流水线、高频率、大规模地攻击全球的FortiGate防火墙。

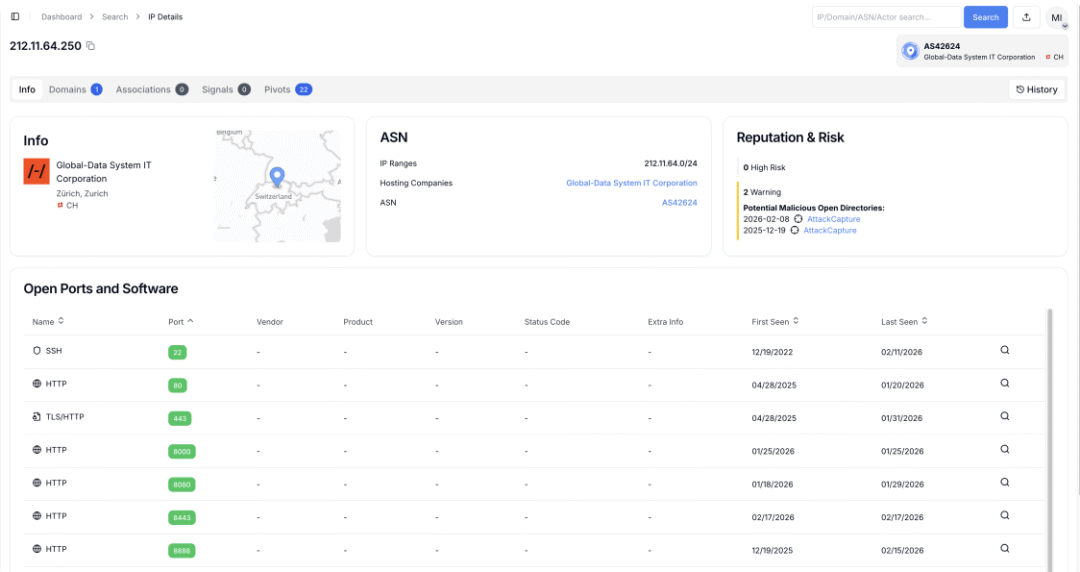

2026年2月初,研究人员发现一台运行SimpleHTTP的服务器(212.11.64[.]250:9999)因目录权限配置不当,公开暴露了1,400+文件、139个子目录。泄露的数据包括被盗的FortiGate配置、Active Directory映射、凭据与哈希转储、漏洞利用代码以及详细的攻击手册。

更关键的是,这台基础设施并非单纯的“文件共享盘”。在Hunt.io的Attack Capture中,它被识别为仍在活跃的C2与中转/投放节点,具备实际作战用途。据悉,该基础设施由瑞士的一家服务商托管。

披露信息显示,这些数据与多起已确认的入侵有关联,包括:亚太地区某工业气体公司、土耳其某电信服务商,以及亚洲某大型媒体公司。同时,材料中还出现了对韩国、埃及、越南、肯尼亚等地区目标进行侦察的线索。

历史遥测还表明:同一主机在2025年12月中旬也曾出现类似“开放目录”暴露,目录中包含更多相同工具链与受害者数据,说明这并非偶发泄露,而是长期运作中的一环。此外,服务器上的日志与SSH历史记录显示,它曾直接修改多个国家/地区FortiGate设备的配置,进一步坐实其在真实攻击中的操作角色。

大模型被用在“提速”,而不是“挖新洞”

与“AI帮助发现新漏洞”的研究型场景不同,本次更值得关注的是:攻击者用大模型扩容并提速渗透流程中大量重复、标准化的工作。

- DeepSeek:用于消化侦察输出与FortiGate配置备份,生成结构化攻击计划,例如通往Domain Admin的优先路径、关键凭据的重点搜寻位置,以及高价值内部目标(如Oracle数据库、生物识别设备等)。

- Claude:其编码/代理能力被用于在入侵过程中生成漏洞评估报告,并被配置为运行或编排常见进攻工具(如 mpacket、Metasploit模块与哈希破解工具),在部分环节几乎不需要逐条人工确认。

两个关键组件:ARXON(MCP桥)+ CHECKER2(并行扫描编排)

攻击链条中出现一个自定义的Model Context Protocol(MCP)服务器ARXON,作为数据与模型之间的“桥”,并为每个目标维护持续增长的知识库。其自动化流程大致为:吸收被盗VPN / FortiGate配置→推导内网拓扑→调用DeepSeek生成攻击规划→再将与具体脚本/动作绑定的任务交给Claude执行或生成。

另一个组件CHECKER2使用Go编写,并通过Docker部署,用于并行进行VPN扫描与目标排队。日志显示有2,500+台FortiGate设备、覆盖100+个国家/地区被加入队列,准备进行自动化访问尝试。

材料还记录了一次针对工业气体公司的完整入侵链条:攻击者从分支机构一台FortiGate-40F设备的只读管理员权限起步,拉取完整配置备份,获得网络分段拓扑、SSL VPN设置、50个VPN用户信息,以及与AD相关的LDAP绑定细节。文中推测攻击者可能结合Fortinet的CVE-2019-6693(硬编码加密密钥问题)相关脚本解密存储凭据并进行验证,随后通过SSL VPN进入内网分段开展自动化探测与横向移动。在此过程中,日志出现了Impacket的ntlmrelayx.py等工具活动,并提到对QNAP NAS、Veeam备份服务器(SMB signing未启用)等资产的关注。

从“开源框架”到“自研套件”:自动化程度持续升级

2025年12月的暴露记录显示,攻击者早期使用过HexStrike(开源MCP框架)让大模型操控渗透工具;到2026年2月,该操作者已用自研的ARXON与CHECKER2组件取代HexStrike,显示其从“半手动的AI辅助测试”转向一套面向FortiGate边缘设备的全自动化利用流水线。

多家安全厂商的威胁情报进一步将这套基础设施与一名讲俄语、以经济利益为目的的攻击者关联起来:该攻击者在2026年1月至2月中旬期间,至少在55个国家/地区攻陷了600+台FortiGate防火墙。其主要手法并非依赖零日漏洞,而是滥用暴露在公网的管理接口以及薄弱的单因素凭证。

对防御方而言,这一案例凸显了几项优先事项:尽可能通过关闭公网FortiGate管理端口来降低攻击面;对所有VPN与管理访问强制启用MFA/强MFA;并及时修补被广泛利用的Fortinet漏洞(如CVE‑2019‑6693)以及更新的FortiOS相关问题。同时,应持续监控是否出现未授权的VPN账号、来自陌生基础设施的异常SSH登录、以及边缘防火墙上“悄无声息”的策略变更。因为在AI驱动的工作流加持下,从初始入侵到横向移动、再到获取域控权限的时间窗口会被显著压缩。

OpenClaw被大规模利用,3万实例沦陷:AI Agent安全时代已至

导语:2026年初,一款名为OpenClaw的开源AI Agent框架在爆火72小时后,遭遇大规模系统性攻击。这不是普通漏洞事件,而是AI Agent生态首次被武器化。超过 30,000个实例 被攻陷——这标志着Agent安全时代正式来临。

事件概述

2026年初,OpenClaw在技术社区迅速走红。然而,就在大规模部署后的 72小时内,多支黑客组织开始针对性攻击。

安全研究机构披露:

- 超过 30,000个实例 被攻陷

- 用于窃取API Key、劫持消息流量

- 通过Telegram等渠道分发信息窃取型恶意软件

这不是一次普通的漏洞利用事件,而是 AI Agent生态首次遭遇大规模武器化攻击。

一、OpenClaw为何成为高价值攻击目标

OpenClaw由开发者Peter Steinberger创建,后加入OpenAI。该框架定位为自主执行任务的AI Agent,核心架构具备以下特征:

- ✅ 具备系统级访问权限

- ✅ 支持持久化记忆

- ✅ 可读取环境变量与凭证

- ✅ 可调用外部服务API

- ✅ 支持社区技能市场

- ⚠️ 默认监听端口18789

风险本质:一旦攻击者获得执行权限,不仅能窃取数据,还能利用Agent 代替用户执行操作,形成持续性控制。

二、72小时内爆发的攻击链

1. 远程代码执行漏洞(CVE-2026-25253)

攻击者利用高危RCE漏洞实现任意命令执行,随后:

- 读取环境变量

- 提取OpenAI、GitHub、AWS等API Key

- 建立持久后门

- 进行横向移动

⚠️ 若OpenClaw部署在CI/CD环境或开发服务器,影响范围将迅速扩大。

2. “ClawHavoc”供应链攻击

1月29日,被命名为“ClawHavoc”的攻击活动被发现。

攻击者伪装成加密工具的setup脚本:

- macOS上投放 Atomic Stealer

- Windows上植入键盘记录器

大量用户在不知情的情况下执行恶意脚本,导致系统与凭证被全面接管。该攻击利用了开源社区的信任机制,通过伪装正常GitHub账号发布更新,绕过基本审查。

3. 技能市场投毒

OpenClaw允许开发者上传“技能(Skills)”扩展功能,但平台缺乏代码审核与签名机制。

攻击者上传带后门的技能,一旦用户自动更新:

- 恶意代码立即执行

- OAuth Token被实时窃取

- API Key被回传至远程服务器

这是典型的自动化供应链污染模式。

4. 大规模公网暴露

2月中旬扫描显示:

- 超过 300,000个 OpenClaw实例运行在默认端口18789

- 大量实例未启用认证机制

多处蜜罐记录显示:实例暴露后数分钟内即遭扫描与利用尝试——攻击已实现自动化批量利用。

三、为何这是AI安全的转折点

传统Web服务被攻破,通常带来数据泄露风险。

但AI Agent被攻破,风险升级为 “行为劫持”:

| 传统攻击 |

AI Agent攻击 |

| 窃取数据 |

操控Agent执行恶意操作 |

| 被动泄露 |

主动伪造合法请求 |

| 单点损失 |

自动滥用账户权限 |

| 可控范围 |

扩散至企业内部系统 |

当一个系统具备“代用户行动”的能力,其安全模型必须重构。

OpenClaw事件说明:自主AI框架正在成为新的攻击面。

四、暴露的结构性问题

此次事件暴露出多个设计缺陷:

- ❌ 默认高权限运行

- ❌ 未限制系统调用

- ❌ 无技能签名机制

- ❌ 默认端口暴露公网

- ❌ 缺乏威胁建模

AI框架在追求功能能力的同时,未建立完整的安全基线。这为攻击者提供了极低门槛的利用环境。

五、企业侧加固建议

对于正在测试或使用类似自主Agent框架的企业,应立即采取以下措施:

🔒 运行隔离

- 使用容器或沙箱运行

- 禁止root权限

- 限制系统调用

🔐 凭证管理

- 禁止明文环境变量

- 使用专用Secrets管理系统

- 启用短期Token

🌐 网络控制

- 禁止默认端口公网暴露

- 增加反向代理认证

- 启用IP白名单

📦 插件管理

- 禁止自动更新

- 实施代码签名校验

- 建立技能白名单机制

📊 行为监控

- 监控异常Shell调用

- 审计外联流量

- 检测异常文件访问

结语:Agent安全时代已经开始

OpenClaw事件不是孤例,而是趋势。

当AI Agent具备系统访问能力与自动执行能力,其安全风险已经超越传统应用。攻击者正在将其纳入自动化攻击工具链。

未来,AI框架若不采用 “安全优先设计”,将持续成为高危入口。

这场攻防战,已经进入新的阶段。

本文基于公开安全研究报告整理,仅供参考。