0x01 工具介绍

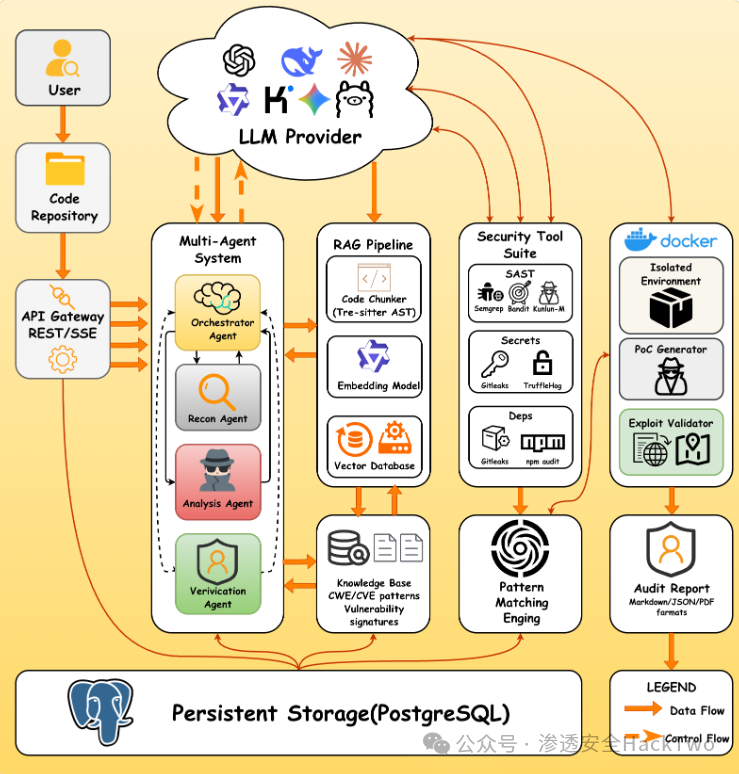

DeepAudit 是一个基于 Multi-Agent 协作架构的下一代代码安全审计平台(V3.0.4 于 2026-3-3 全新升级)。它不仅仅是一个静态扫描工具,而是模拟安全专家的思维模式,通过多个智能体(Orchestrator, Recon, Analysis, Verification)的自主协作,实现对代码的深度理解、漏洞挖掘和自动化沙箱 PoC 验证。

传统代码审计依赖人工、误报高、效率低,复杂业务逻辑与深层漏洞难以挖掘。如今,新一代 AI 多智能体审计工具改变了这一现状,它模拟攻击思维,自主完成侦察、分析、验证全流程,已累计发现 49 个 CVE 漏洞,将代码安全审计从繁重手工变为高效自动化。

0x02 功能介绍

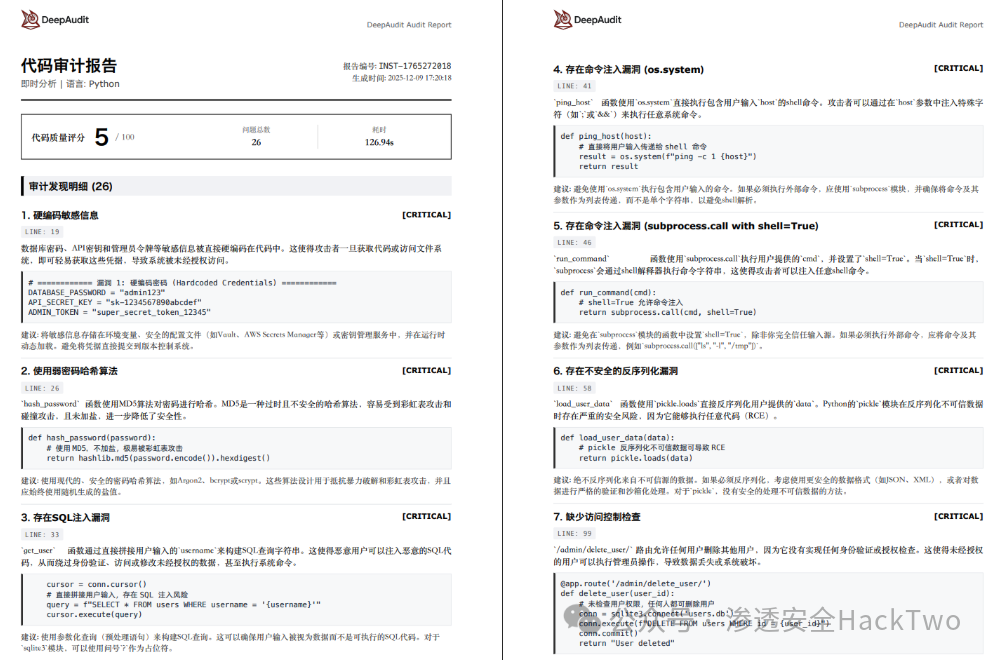

界面预览

Agent 审计入口

首页快速进入 Multi-Agent 深度审计

| 功能模块 |

描述 |

📋 审计流日志  |

实时查看 Agent 思考与执行过程 |

🎛️ 智能仪表盘  |

一眼掌握项目安全态势 |

⚡ 即时分析  |

粘贴代码 / 上传文件,秒出结果 |

🗂️ 项目管理  |

GitHub 导入,多项目协同管理 |

📊 专业报告

💡 为什么选择 DeepAudit?

我们致力于解决传统 SAST 工具的三大痛点:

- 误报率高 — 缺乏语义理解,大量误报消耗人力

- 业务逻辑盲点 — 无法理解跨文件调用和复杂逻辑

- 缺乏验证手段 — 不知道漏洞是否真实可利用

用户只需导入项目,DeepAudit 便全自动开始工作:识别技术栈 → 分析潜在风险 → 生成脚本 → 沙箱验证 → 生成报告,最终输出一份专业审计报告。

核心理念: 让 AI 像黑客一样攻击,像专家一样防御。

| 😫 传统审计的痛点 |

💡 DeepAudit 解决方案 |

人工审计效率低

跟不上 CI/CD 代码迭代速度,拖慢发布流程 |

🤖 Multi-Agent 自主审计

AI 自动编排审计策略,全天候自动化执行 |

传统工具误报多

缺乏语义理解,每天花费大量时间清洗噪音 |

🧠 RAG 知识库增强

结合代码语义与上下文,大幅降低误报率 |

数据隐私担忧

担心核心源码泄露给云端 AI,无法满足合规要求 |

🔒 支持 Ollama 本地部署

数据不出内网,支持 Llama3/DeepSeek 等本地模型 |

无法确认真实性

外包项目漏洞多,不知道哪些漏洞真实可被利用 |

💥 沙箱 PoC 验证

自动生成并执行攻击脚本,确认漏洞真实危害 |

整体架构图

DeepAudit 采用微服务架构,核心由 Multi-Agent 引擎驱动。

🔄 审计工作流

| 步骤 |

阶段 |

负责 Agent |

主要动作 |

| 1 |

策略规划 |

Orchestrator |

接收审计任务,分析项目类型,制定审计计划,下发任务给子 Agent |

| 2 |

信息收集 |

Recon Agent |

扫描项目结构,识别框架/库/API,提取攻击面(Entry Points) |

| 3 |

漏洞挖掘 |

Analysis Agent |

结合 RAG 知识库与 AST 分析,深度审查代码,发现潜在漏洞 |

| 4 |

PoC 验证 |

Verification Agent |

(关键) 编写 PoC 脚本,在 Docker 沙箱中执行。如失败则自我修正重试 |

| 5 |

报告生成 |

Orchestrator |

汇总所有发现,剔除被验证为误报的漏洞,生成最终报告 |

0x03 更新说明

🛠️ 核心功能优化 ✨V3.0.4(2026-03-03)更新

🤖 优化 Agent 协作能力:修复 Agent 间 TaskHandoff 通信机制,多智能体分工协作更稳定

🔍 提升分支选择体验:分支选择功能新增搜索能力,解决分支过多时无法快速定位选择的问题(#143)

⚙️ 增强模型适配性:嵌入模型向量维度支持自定义配置,解决 Ollama 不同参数规模模型维度不匹配的兼容问题

⏱️ 优化 LLM 超时策略:Agent 审计的 LLM 超时时间支持配置化,告别硬编码 30s 超时的限制

🎨 统一交互体验:对齐项目详情页「启动审计」弹窗与项目管理页样式 / 逻辑,操作更统一

🔒 安全防护升级 🛡️

修复 SSRF 防护实现漏洞,强化内网安全防护能力

通过固定返回时间的方式,规避 SSRF 扫描内网端口的风险

📌 其他更新

合并社区贡献分支(#145),同步主分支最新迭代内容

常规功能迭代与细节优化

0x04 使用介绍

📦安装指南

方式一:一行命令部署(推荐)

使用预构建的 Docker 镜像,无需克隆代码,一行命令即可启动:

curl -fsSL https://raw.githubusercontent.com/lintsinghua/DeepAudit/v3.0.0/docker-compose.prod.yml | docker compose -f - up -d

🇨🇳 国内加速部署

使用南京大学镜像站加速拉取 Docker 镜像(将 ghcr.io 替换为 ghcr.nju.edu.cn ):

# 国内加速版 - 使用南京大学 GHCR 镜像站

curl -fsSL https://raw.githubusercontent.com/lintsinghua/DeepAudit/v3.0.0/docker-compose.prod.cn.yml | docker compose -f - up -d

手动拉取镜像(如需单独拉取)

# 前端镜像

docker pull ghcr.nju.edu.cn/lintsinghua/deepaudit-frontend:latest

# 后端镜像

docker pull ghcr.nju.edu.cn/lintsinghua/deepaudit-backend:latest

# 沙箱镜像

docker pull ghcr.nju.edu.cn/lintsinghua/deepaudit-sandbox:latest

💡 镜像源由 南京大学开源镜像站 提供支持

💡 配置 Docker 镜像加速(可选,进一步提升拉取速度)

如果拉取镜像仍然较慢,可以配置 Docker 镜像加速器。编辑 Docker 配置文件并添加以下镜像源:

Linux / macOS :编辑 /etc/docker/daemon.json

Windows :右键 Docker Desktop 图标 → Settings → Docker Engine

{

“registry-mirrors”: [

“https://docker.1ms.run”,

“https://dockerproxy.com”,

“https://hub.rat.dev”

]

}

保存后重启 Docker 服务:

# Linux

sudo systemctl restart docker

# macOS / Windows

# 重启 Docker Desktop 应用

🎉 启动成功! 访问 http://localhost:3000 开始体验。

方式二:克隆代码部署

适合需要自定义配置或二次开发的用户:

# 1. 下载项目

cd DeepAudit

# 2. 配置环境变量

cp backend/env.example backend/.env

# 编辑 backend/.env 填入你的 LLM API Key

# 3. 一键启动

docker compose up -d

首次启动会自动构建沙箱镜像,可能需要几分钟。

🔧 源码开发指南

适合开发者进行二次开发调试。

环境要求

- Python 3.11+

- Node.js 20+

- PostgreSQL 15+

- Docker (用于沙箱)

1. 手动启动数据库

docker compose up -d redis db adminer

2. 后端启动

cd backend

# 配置环境

cp env.example .env

# 使用 uv 管理环境(推荐)

uv sync

source .venv/bin/activate

# 启动 API 服务

uvicorn app.main:app --reload

3. 前端启动

cd frontend

# 配置环境

cp .env.example .env

pnpm install

pnpm dev

4. 沙箱环境

开发模式下需要本地 Docker 拉取沙箱镜像:

# 标准拉取

docker pull ghcr.io/lintsinghua/deepaudit-sandbox:latest

# 国内加速(南京大学镜像站)

docker pull ghcr.nju.edu.cn/lintsinghua/deepaudit-sandbox:latest

这个基于 Multi-Agent 协作的自动化审计平台,展示了 AI 在代码安全领域的强大应用潜力。其将复杂的审计流程拆解并由多个专业智能体协同完成,极大地提升了漏洞发现的深度与效率。对于希望将自动化安全测试集成到开发流程中的团队,不失为一个值得探索的开源实战项目。你可以在相关的技术社区,如云栈社区,找到更多关于此类工具的讨论与实践经验分享。