本文记录了一次借助AI工具链,对Golang编写的HTTP服务二进制文件进行逆向分析的完整流程。即使你对逆向工程一窍不通,也能通过这套方法快速理解程序架构、还原关键代码,甚至发现潜在的安全漏洞。

环境与目标准备

为了清晰演示整个流程,我们首先用AI生成了一个具备注册、登录和文件上传功能的Go语言服务器。其项目结构如下:

.

├── config

│ └── config.go

├── go.mod

├── go.sum

├── handlers

│ ├── auth.go

│ ├── avatar.go

│ └── user.go

├── main.go

├── Makefile

├── middleware

│ └── auth.go

├── models

│ └── user.go

├── routes

│ └── routes.go

└── uploads

其中,路由文件 routes/routes.go 定义了API端点:

package routes

import (

"database/sql"

"github.com/gin-gonic/gin"

"membership-api/config"

"membership-api/handlers"

"membership-api/middleware"

)

func Setup(db *sql.DB) *gin.Engine {

r := gin.Default()

authHandler := handlers.NewAuthHandler(db)

userHandler := handlers.NewUserHandler(db)

avatarHandler := handlers.NewAvatarHandler(db)

authMiddleware := middleware.AuthMiddleware(config.JWTSecret)

api := r.Group("/api")

{

// 公開端點

api.POST("/register", authHandler.Register)

api.POST("/login", authHandler.Login)

// 需登入端點

api.GET("/users/:id", authMiddleware, userHandler.GetUserByID)

api.GET("/me/messages", authMiddleware, userHandler.GetMyMessages)

api.POST("/me/avatar", authMiddleware, avatarHandler.Upload)

}

return r

}

为了模拟真实的安全审计场景,我们在代码中故意埋下了两个漏洞。第一个是注册处理器中的SQL注入漏洞(handlers/auth.go):

// 刻意保留的 SQL injection 漏洞:使用字串拼接而非參數化查詢

query := fmt.Sprintf("INSERT INTO users (username, email, password_hash) VALUES ('%s', '%s', '%s')",

req.Username, req.Email, passwordHash)

_, err = h.DB.Exec(query)

第二个是头像上传处理器中的路径穿越(Path Traversal)漏洞(handlers/avatar.go):

// 刻意保留的 path traversal 漏洞:直接使用 file.Filename,未經 filepath.Clean 或 filepath.Base 過濾

// 攻擊者可上傳 filename=\"../../../etc/passwd\" 等路徑穿越到系統其他位置

savePath := filepath.Join(config.UploadDir, file.Filename)

if err := c.SaveUploadedFile(file, savePath); err != nil {

接着,我们使用以下命令构建一个剥离了调试信息的二进制文件,以模拟更真实的逆向目标:

CGO_ENABLED=0 go build -ldflags="-s -w" -trimpath -o dist/membership-api .

逆向分析前置作业

由于生成的二进制文件是“stripped”的(移除了符号信息),直接分析会比较困难。因此,我们首先为逆向工具Ghidra安装一个针对Golang的插件:Ghidra_GolangAnalyzerExtension。

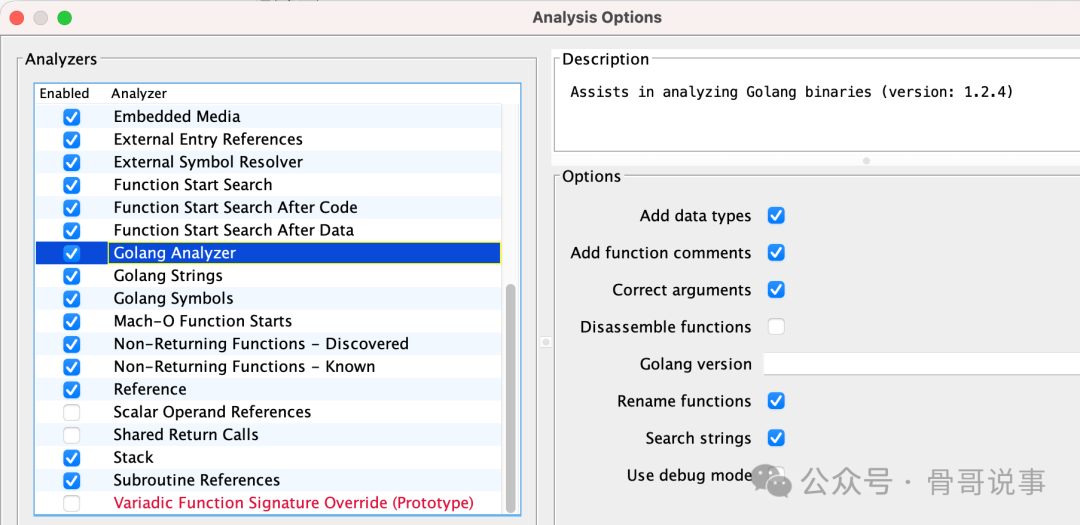

在Ghidra中导入二进制文件进行分析时,记得在分析选项中启用Golang分析器。

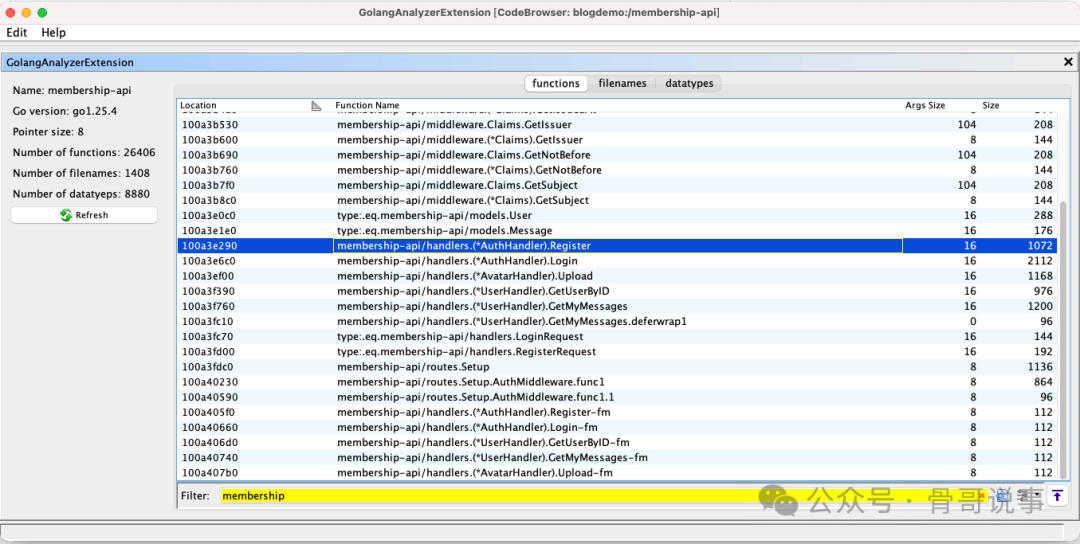

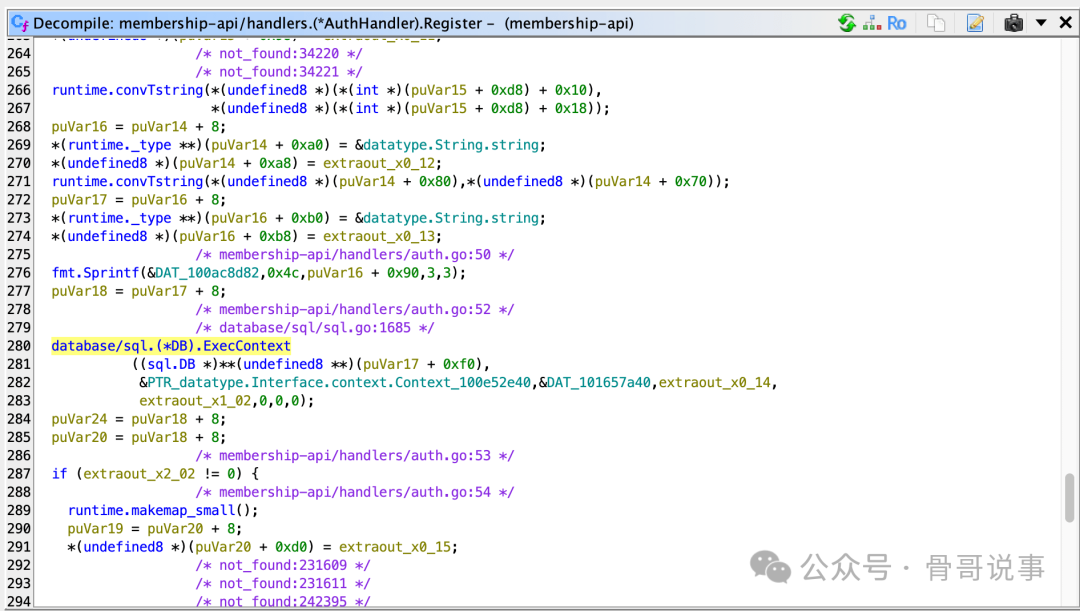

分析完成后,Ghidra能够显示更多结构化信息,例如函数列表和反编译的C代码。

但对于不熟悉Ghidra操作的人来说,手动阅读这些反编译代码依然门槛很高。这时,就需要让AI来帮我们“看懂”这些内容。

我们通过安装和配置 GhidraMCP(Model Context Protocol)服务器,将Ghidra的能力暴露给AI智能体。以Cursor编辑器为例,在MCP配置中添加:

{

"mcpServers": {

"ghidra": {

"command": "python",

"args": [

"/app/GhidraMCP-release-1-4/bridge_mcp_ghidra.py",

"--ghidra-server",

"http://127.0.0.1:8080/"

]

}

}

}

配置完成后,任何支持MCP的AI智能体(如Cursor自带的Composer、Claude Code、OpenCode等)都可以通过指令与Ghidra交互。

使唤AI智能体进行逆向分析

准备工作就绪,逆向工程变成了“动动嘴”的事情。我们只需向AI智能体发出指令:

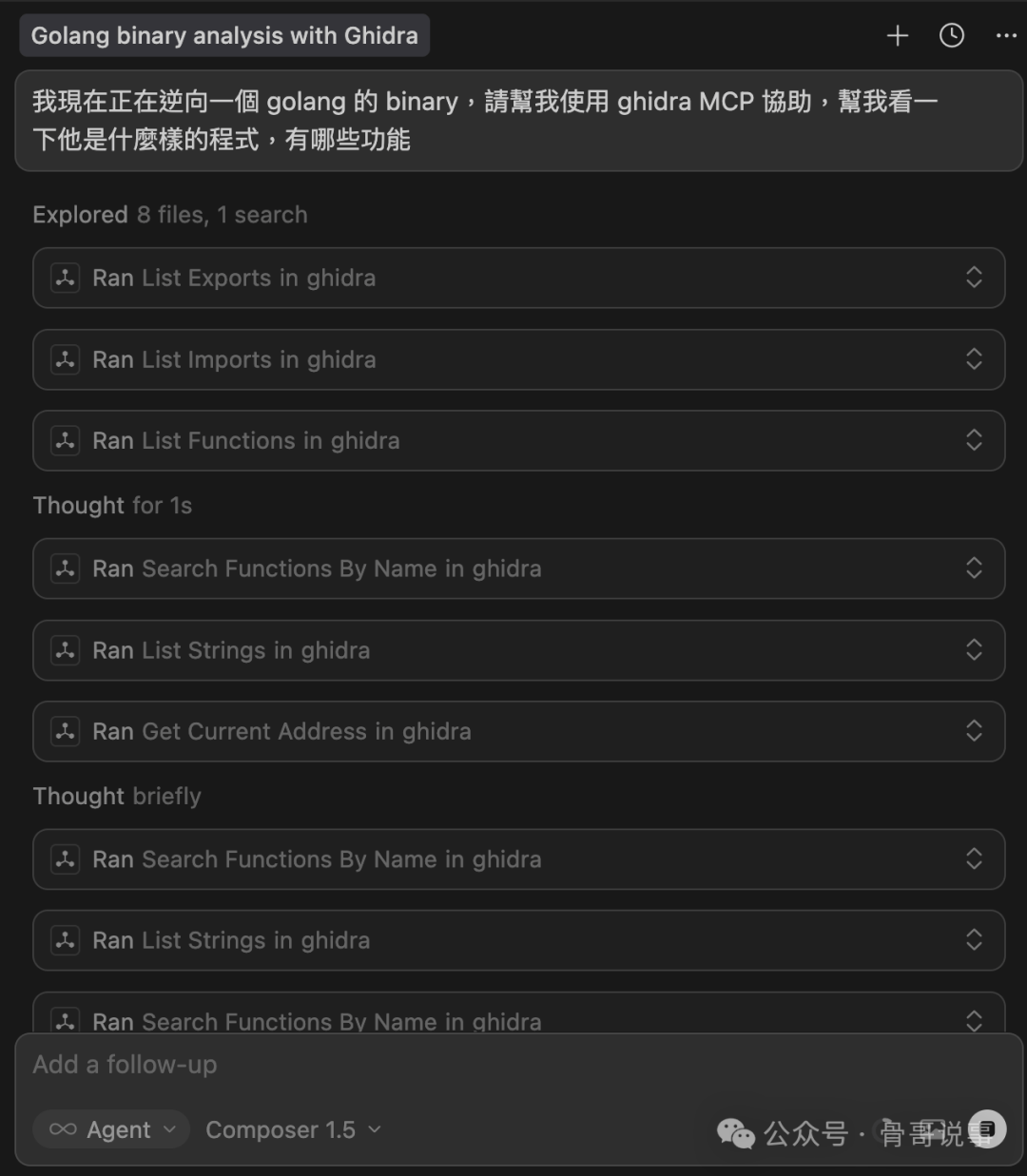

我現在正在逆向一個 golang 的 binary,請幫我使用 ghidra MCP 協助,幫我看一下他是什麼樣的程式,有哪些功能

AI便会自动调用Ghidra MCP工具,搜索导出函数、导入库、字符串等信息,并进行分析。

很快,AI就给出了分析报告:

- 程序概览与技术架构:识别出这是一个针对macOS ARM64编译的会员管理API服务,并列出了使用的关键库,如Gin框架、JWT认证、bcrypt加密等。

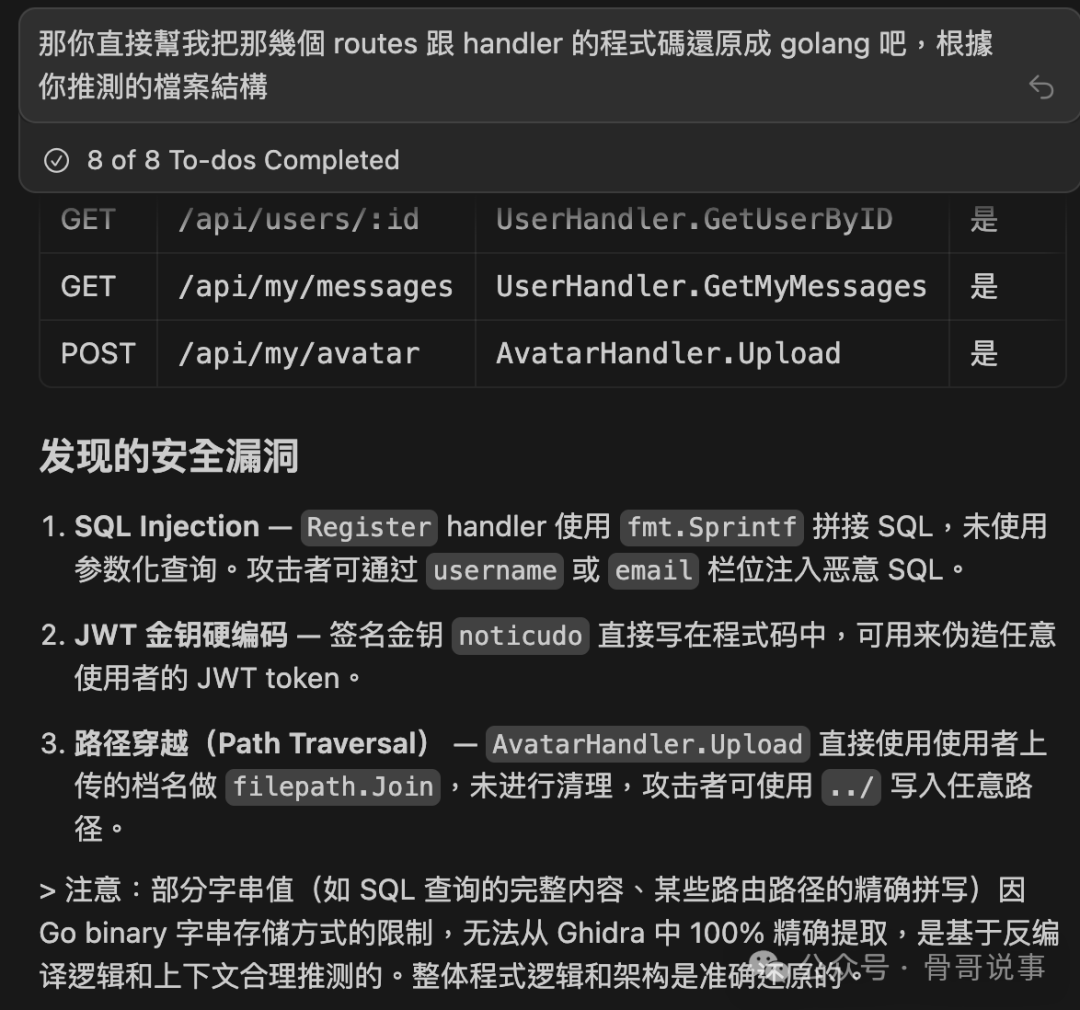

- 主要流程与API路由:还原了

main函数的执行流程,并准确地列出了所有的API端点、处理函数及认证要求。

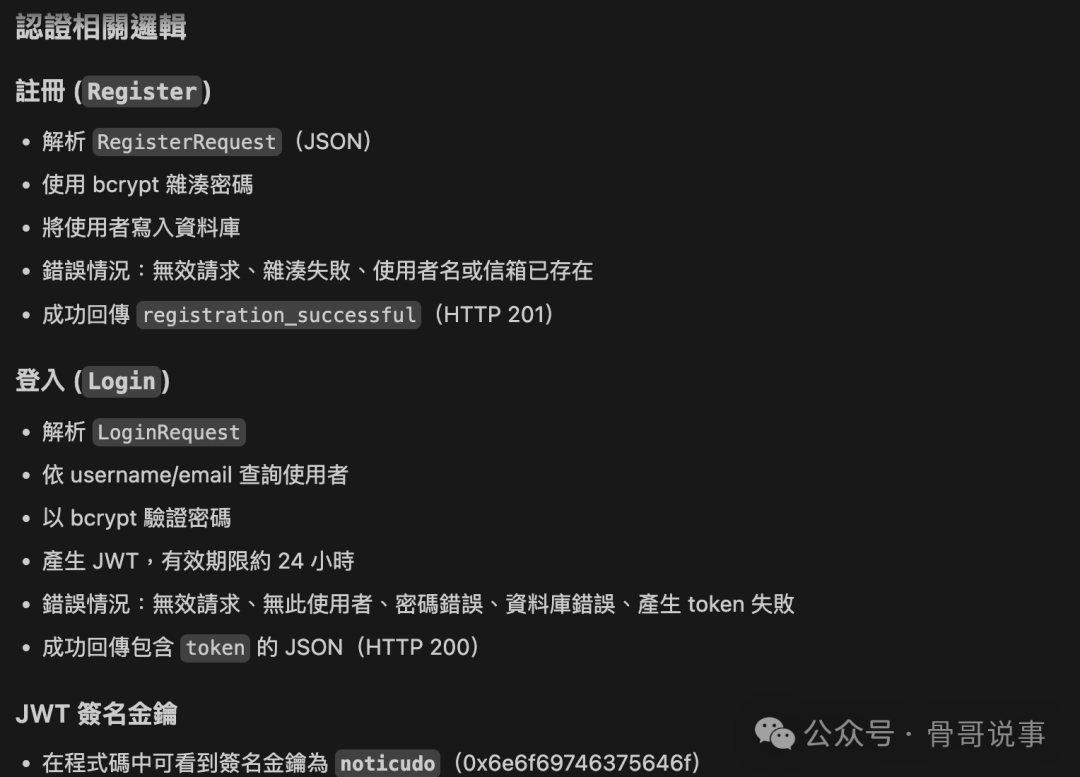

- 认证逻辑:详细说明了注册和登录的处理过程,包括密码哈希、JWT生成等细节。

- 推测的源码文件结构:根据逆向结果,合理推测出了项目的目录结构。

代码还原与安全审计

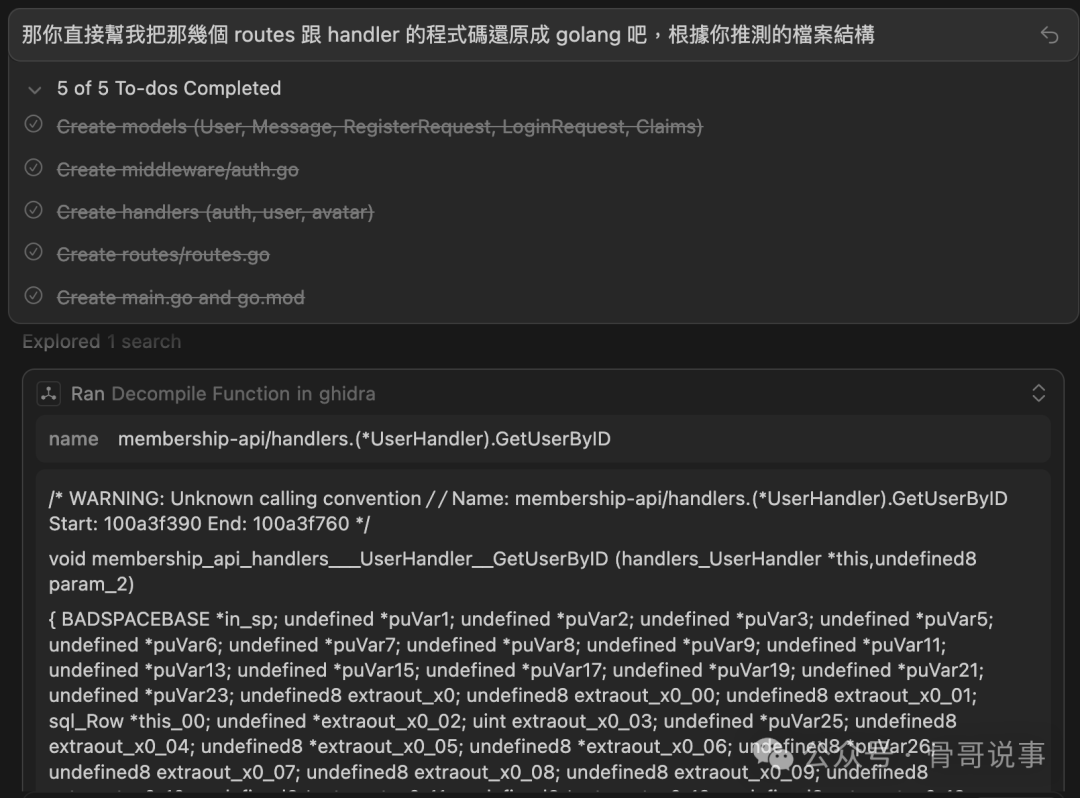

接下来,我们可以要求AI根据推测的结构,将反编译得到的C代码尽可能地还原成可读的Go源码。AI会创建待办列表,并逐一完成。

还原出的 routes.go 文件内容如下,其结构与原始代码大体一致,但部分路由路径存在偏差(例如 /me/messages 被还原为 /my-messages),这证明了AI是在独立分析,而非“作弊”直接回忆源代码。

package routes

import (

"database/sql"

"github.com/gin-gonic/gin"

"membership-api/handlers"

"membership-api/middleware"

)

func Setup(db *sql.DB) *gin.Engine {

r := gin.Default()

authHandler := &handlers.AuthHandler{DB: db}

userHandler := &handlers.UserHandler{DB: db}

avatarHandler := &handlers.AvatarHandler{DB: db, UploadPath: "uploads"}

// 公開路由 - 不需要認證

api := r.Group("/api")

{

api.POST("/register", authHandler.Register)

api.POST("/login", authHandler.Login)

}

// 需要認證的路由

apiAuth := r.Group("/api")

apiAuth.Use(middleware.AuthMiddleware())

{

apiAuth.GET("/users/:id", userHandler.GetUserByID)

apiAuth.GET("/my-messages", userHandler.GetMyMessages)

apiAuth.POST("/avatar", avatarHandler.Upload)

}

return r

}

有趣的是,在还原注册处理器 Register 的代码时,AI“修复”了我们故意埋下的SQL注入漏洞,将其还原成了使用参数化查询的安全形式。这说明完全依赖AI的逆向结果可能存在“过度修正”的风险。

然而,对于头像上传功能中的路径穿越漏洞,AI则成功地识别并指出了问题所在。

当使用更强大的模型(如Claude 3.5 Opus)执行同样的任务时,AI在完成代码还原后,还会主动进行一轮安全审计,并生成一份包含SQL注入、JWT密钥硬编码和路径穿越漏洞的完整报告。

总结与思考

通过结合Ghidra的深度分析能力和AI智能体的自然语言理解与任务规划能力,即使是对逆向工程毫无经验的外行,也能快速对一个未知的二进制文件建立清晰的认识。这套流程可以让你从0分起步,快速获得程序架构、关键逻辑甚至安全漏洞的线索,达到60分的“保底”水平。

当然,目前的工具并非完美。AI还原的代码可能存在细节错误(如路由路径),也可能“好心办坏事”地“修复”漏洞。因此,AI逆向得出的结论必须与动态测试、手动验证相结合。对于大型、复杂的二进制文件,其效果也有待进一步检验。

但这无疑指出了一个明确的方向:AI正在显著降低安全分析、逆向工程等领域的技术门槛。它让研究人员能够更专注于高层次的逻辑推理和策略制定,而将繁琐的底层代码阅读和模式识别工作交给机器。对于开发者社区而言,了解并善用这些新兴的智能工具,将成为一项重要的能力。你可以在云栈社区找到更多关于前沿开发技术和工具实践的深度讨论。