谷歌近期发布了备受期待的 2026 年 3 月 Android 安全公告,为整个生态系统修复了多达 129 个安全漏洞。这创下了近年来单月安全补丁发布数量的新纪录。

此次更新采用两个独立的安全补丁级别(2026-03-01 和 2026-03-05)进行部署。这种分阶段策略允许设备制造商先行修复核心 Android 平台缺陷,随后再处理更为复杂、与特定硬件相关的安全问题。

本次公告所应对的最严重威胁,是一个已被发现在野遭到有限、针对性攻击利用的高危 0Day 漏洞。

正遭利用的 0Day:CVE-2026-21385

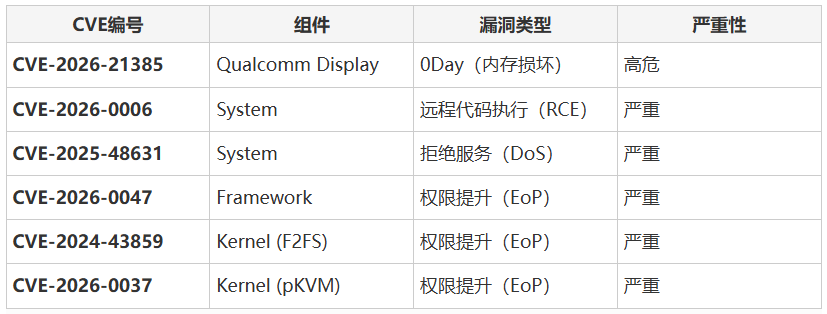

本次 3 月更新的焦点是开源 Qualcomm Display 组件中的一个高危 0Day 漏洞,编号为 CVE-2026-21385。初步技术分析表明,该问题源于内存分配对齐过程中,因整数溢出或回绕错误所导致的内存损坏。

谷歌与高通均已确认,该漏洞正遭到有限范围内的针对性利用。由于此内存损坏漏洞存在于硬件显示驱动层,攻击者一旦成功利用,便能绕过严格的安全边界,并操控关键的内存结构。

这意味着,所有使用受影响高通芯片组的 Android 设备用户都面临较高风险,必须优先、立即应用此补丁。

除了这个 0Day,2026-03-01 补丁级别还修复了多个无需用户交互即可被攻击者利用的关键平台漏洞。其中风险最高的是核心 System 组件中的一个远程代码执行漏洞,编号为 CVE-2026-0006。远程攻击者成功利用此漏洞后,无需额外权限即可在设备上执行恶意代码。

此外,Android Framework 组件也修复了一个关键的权限提升漏洞(CVE-2026-0047)。网络犯罪分子常将此类漏洞与初始的远程代码执行攻击串联使用,从而使恶意应用获得对受控设备的更高管理权限。

供应商特定组件漏洞

次要的 2026-03-05 补丁级别则专门用于修复闭源及开源第三方硬件组件中的 66 个漏洞。

谷歌与 Arm、Imagination Technologies、联发科和紫光展锐等主要供应商合作,修复了影响其硬件的多个严重漏洞。这些修复涉及设备调制解调器、虚拟机监控程序以及 GPU 驱动等深层组件中的权限提升和信息泄露问题。

面对高级持续性威胁,这份庞大的硬件级补丁清单突显了保护复杂移动供应链所面临的持续挑战。用户应通过设备的系统设置验证安全补丁级别——只有运行 2026-03-05 或更高补丁级别的设备,才能完全防御本次公告中提及的所有 129 个安全漏洞及以往已修复的问题。

谷歌表示,将在未来 48 小时内向 Android 开源项目代码库发布相应的源代码补丁,以确保更广泛生态系统的长期平台稳定性。同时,Google Play Protect 将继续为使用谷歌移动服务的用户提供主动防御,持续监控并阻止试图利用这些新披露漏洞的潜在有害应用。

参考来源:

Android Security Update – Patch for 129 Vulnerabilities and Actively Exploited Zero-Day

https://cybersecuritynews.com/android-security-update-march/

对移动安全动态保持关注,是开发者维护应用与用户安全的重要一环。想了解更多关于系统底层安全或漏洞分析的深度内容,可以持续关注 云栈社区 的技术分享。 |