MTTR:从技术指标到企业韧性核心

对于董事会和安全运营中心(SOC)而言,平均响应时间(MTTR)已经从一个小众的关键绩效指标,演变为衡量组织整体韧性的核心标尺。MTTR衡量的,是从检测到威胁到完全遏制并修复所需的平均耗时。

乍看之下,MTTR似乎只是一个技术指标,但它实际上反映了更深层的业务连续性、运营韧性、合规风险、客户信任乃至品牌稳定性。威胁在环境中每多停留一小时,横向移动的可能性、数据泄露的风险、恢复成本以及法律合规压力都会随之攀升。

MTTR的多维价值

MTTR绝非季度报告里那个装饰性的数字,它是一个基于时间的风险倍增器。如果平均检测时间(MTTD)衡量的是发现“火灾”的速度,那么MTTR衡量的就是“火灾”持续燃烧的时间。不同角色对MTTR的理解也截然不同。

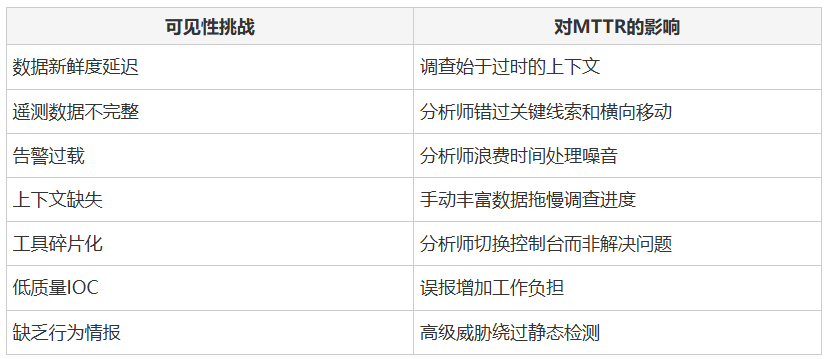

威胁可见性:看不见就无法遏制

“无法检测就无法响应”的道理显而易见,但现实是,大多数SOC团队仍挣扎于有效可见性的挑战。真正的敌人往往不是数据不足,而是数据质量不佳。

真正的可见性不在于日志的庞杂数量,而在于决策时刻能否提供可操作的上下文。当可见性得到实质性提升时,安全分析师能够:

- 更快地进行告警分类

- 更智能地决定是否升级事件

- 更早地启动遏制措施

- 以更高置信度关闭事件调查

威胁情报:缩短MTTR的核心引擎

环境中的原始遥测数据只能告诉你“发生了什么”,而高质量的威胁情报则能告诉你“这意味着什么”。实时、基于行为的威胁情报能够:

- 减少误报:过滤掉大量噪音,让分析师专注于真正的威胁。

- 加速分类:为告警提供丰富的上下文,快速判断其严重性。

- 实现自动化丰富:将情报数据自动关联到事件中,减少手动操作。

- 改进检测逻辑:基于最新的攻击手法更新检测规则。

- 缩短调查时间:提供明确的线索和关联信息,加速根因分析。

ANY.RUN威胁情报源:基于实时恶意软件分析的可见性

ANY.RUN的交互式沙盒被全球安全研究人员和分析师用于在可控的实时环境中引爆和分析可疑文件及URL。其威胁情报源的独特价值在于:

- 数据来源:实时恶意软件沙盒分析、全球用户主动提交的样本、完整的行为执行日志。

- IOC覆盖:IP地址、域名、URL,以及关联沙盒会话中的行为模式、恶意软件家族标签(其中99%为独特情报)。

- 新鲜度:近实时更新,通常在恶意软件执行后的几分钟内即可提取出可操作的IOC。

- 误报率低:所有IOC都经过受控环境中的实际执行验证,可靠性高。

- 覆盖范围广:基于15,000个SOC团队和600,000名分析师处理的样本,广泛覆盖勒索软件、窃密软件、钓鱼工具包、远程访问木马(RAT)和高级持续性威胁(APT)。

- 集成方式灵活:支持STIX/TAXII标准、REST API,并提供直接与主流SIEM/SOAR平台连接的连接器。

MTTR降低带来的全业务效益

缩短MTTR不仅仅是安全团队的内部成就,其产生的连锁效应将重塑整个组织:

- 直接降低事件成本:在威胁升级为大规模数据泄露之前就被遏制。

- 最小化业务停机时间:快速隔离受影响系统,保障核心业务运行。

- 减少合规与法律风险:快速响应符合各类法规对事件处置时限的要求。

- 维护客户信任与品牌声誉:避免安全事故长期曝光带来的负面影响。

- 减轻分析师倦怠:清晰、快速的调查流程能提升团队士气和工作效率。

本质上,降低MTTR就是缩小每一起安全事件所造成的财务、运营和声誉影响的范围。

结论:可见性不是功能,而是战略

MTTR是安全计划中最诚实的指标,它不会对你的防御状态、工具质量或团队准备情况说谎。追溯其根本原因,威胁可见性反复被证明是关键杠杆。

ANY.RUN威胁情报源代表了一种成熟的、经过实战验证的、能够深度集成的解决方案。对于那些真正致力于降低MTTR(不仅是优化报告上的数字,而是追求实际运营结果)的SOC和管理安全服务提供商(MSSP)领导者而言,起点始终如一:看得更多、看得更快、并根据所见采取果断行动。

参考来源:

How to Cut MTTR by Improving Threat Visibility in Your SOC

https://cybersecuritynews.com/how-to-cut-mttr-by-improving-threat-visibility-in-your-soc/

欢迎到云栈社区交流更多关于SOC运营、威胁情报应用与MTTR优化的技术实践。 |