工具介绍

专业的 Web 访问日志分析与取证系统

LogSentinel 是一个全栈的网络安全日志分析平台,它能提供实时威胁检测、行为异常分析和安全可视化功能。这款工具专为安全运营中心(SOC)的分析师设计,采用深色主题界面,非常适合长时间进行高密度的日志分析工作。

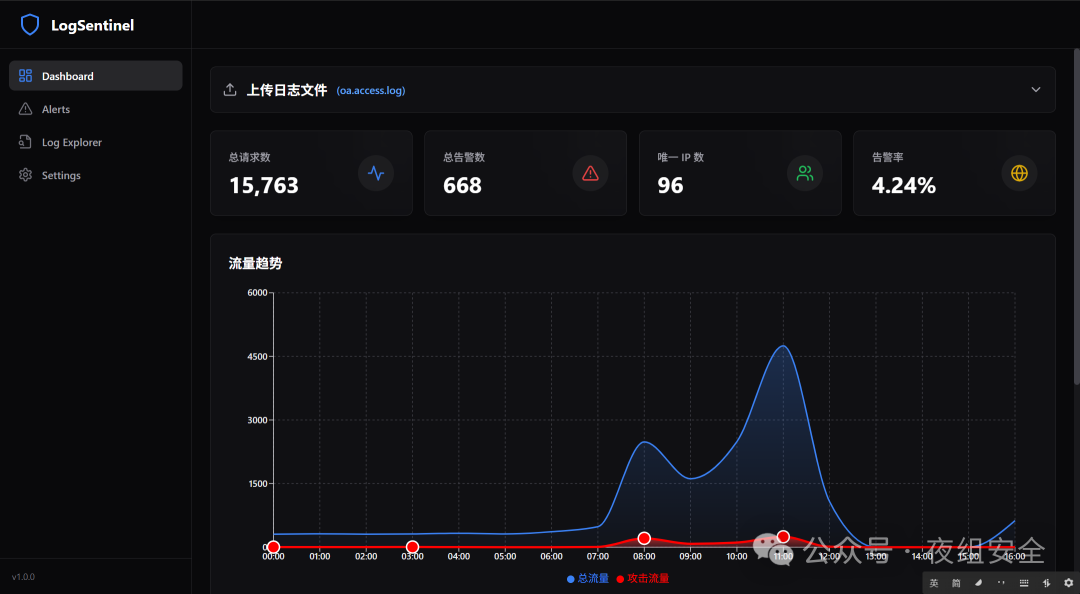

下图展示了 LogSentinel 的主仪表盘界面,可以直观地看到总请求数、告警数、唯一IP等关键统计信息以及实时的流量与攻击趋势。

当发现告警时,分析员可以点击查看详细内容。下图的告警详情界面清晰地展示了攻击的源IP、目标URL、攻击载荷等关键信息,并高亮了匹配的攻击特征,方便快速研判。

✨ 核心特性

🔍 威胁检测引擎(基于签名)

- OWASP Top 10 检测:SQL 注入、XSS、RCE、路径遍历、文件包含等。

- 工具指纹识别:识别 Sqlmap、Nmap、Nikto、Acunetix 等扫描器。

- Webshell 流量检测:检测针对 .jsp/.php/.asp 的可疑请求。

- 30+ 攻击检测规则:覆盖常见 Web 攻击模式。

📊 行为异常分析(启发式/统计)

- 暴力破解检测:高频 POST 请求到登录端点 + 高失败率(401/403)。

- 扫描器检测:短时间内产生大量 404 错误的 IP。

- 数据泄露检测:响应体大小显著异常。

- 敏感路径访问:访问 /admin、/config、.env 等敏感路径。

- 罕见 IP 检测:从未见过的 IP 访问敏感路径。

📈 安全可视化仪表盘

- 威胁时间线:流量趋势图表,标注攻击峰值。

- 统计面板:Top 10 攻击者、Top 10 受害 URL、状态码分布。

- 实时监控:自动刷新,实时更新安全态势。

- 高对比度图表:优化的颜色配置,清晰展示攻击流量。

🔎 告警研判与取证

- 告警列表:支持筛选、分页、排序(按严重程度/时间)。

- 详情抽屉:攻击载荷高亮显示。

- 解码工具:自动解码 URL 编码和 Base64 编码。

- 原始日志查看:查看完整的原始日志信息。

🔬 日志浏览器

- 多条件筛选:状态码、HTTP 方法、IP、URL、时间范围。

- 全文搜索:在 URL、User-Agent、Raw Log 中搜索。

- 动态 Facets:显示 Top IP 和 Top URL,点击即可筛选。

- URL 参数管理:所有筛选条件通过 URL 参数保存,支持分享链接。

🚀 高性能处理

- 支持大文件:最大支持 1GB 日志文件。

- 流式处理:分批解析和处理,避免内存溢出。

- 实时进度:显示文件处理进度和日志处理进度。

- 会话隔离:每个浏览器会话独立的数据空间。

🔒 安全特性

攻击检测规则

SQL 注入(10+ 规则)

- UNION SELECT 注入

- 布尔盲注

- 时间盲注

- 堆叠查询

- 报错注入

- 宽字节注入

- 文件操作(INTO OUTFILE)

XSS(15+ 规则)

- Script 标签注入

- 事件处理器(onerror, onclick, onload 等)

- JavaScript 协议

- DOM XSS 特征

- 编码绕过(URL 编码、Unicode 编码)

RCE(10+ 规则)

- 系统命令执行(system, exec, shell_exec)

- 反引号命令执行

- eval/assert 代码执行

- 文件包含(include, require)

- 模板注入

- 表达式注入

其他攻击类型

- 路径遍历(../, ..\)

- Webshell 特征

- 扫描器指纹(Sqlmap, Nmap, Nikto, Acunetix 等)

- SSRF、XXE、JWT 攻击检测等

异常检测

- 扫描器检测:短时间内大量 404 错误。

- 高频请求:RPM 超过阈值。

- 敏感路径访问:访问管理后台、配置文件等。

- 暴力破解:高频 POST + 高失败率。

- 数据泄露:响应体大小异常。

- 罕见 IP:从未见过的 IP 访问敏感路径。

工具获取

项目源码地址:https://github.com/si1ence90/LogSentinel

如果你对网络安全和运维领域的工具和实践感兴趣,欢迎到云栈社区与更多同行交流探讨。 |