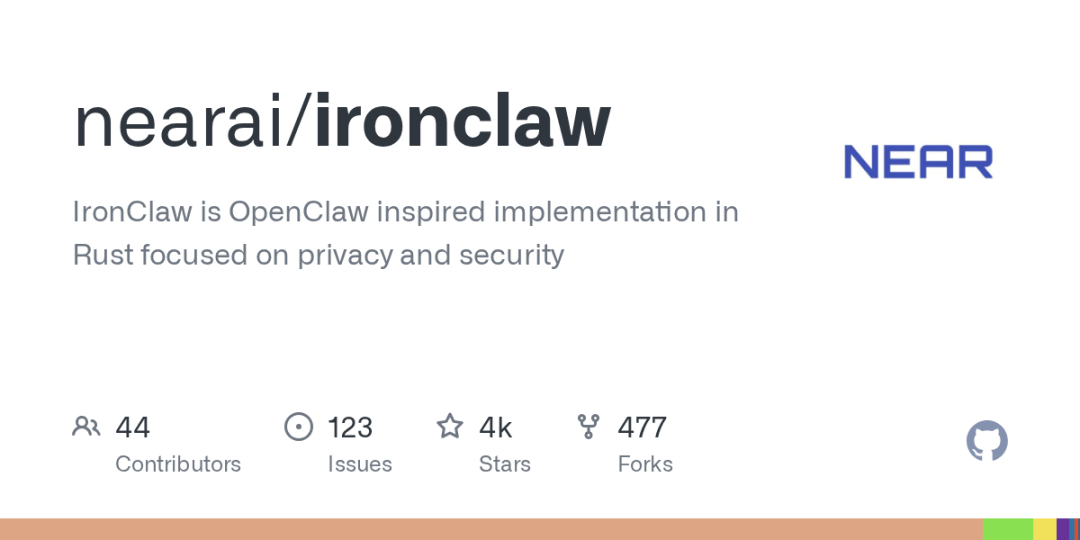

资源信息

💻 GitHub:github.com/nearai/ironclaw

✍️ 作者:NEAR AI

IronClaw 是一个受 OpenClaw 启发的 Rust 重新实现,其设计哲学强调隐私与安全。核心原则是:你的 AI 助手应该为你工作,而不是对抗你。

在当前许多AI系统数据处理不透明、并与企业利益绑定的环境下,IronClaw 选择了一条不同的道路:

- 你的数据归你所有 - 所有信息在本地加密存储,永不离开你的掌控。

- 默认透明 - 项目完全开源、可审计,无任何隐藏的遥测或数据收集。

- 自我扩展能力 - 能够即时构建新工具,无需等待供应商发布更新。

- 纵深防御 - 通过多层安全防护,有效防止提示注入与数据泄露。

可以说,IronClaw 是一个你真正可以信赖的个人及专业 人工智能 助手。

主要特性

安全优先

- WASM 沙箱 - 不可信的工具运行在隔离的 WebAssembly 容器中,并遵循基于能力的权限模型。

- 凭证保护 - 密钥等秘密信息永不暴露给工具本身;仅在主机边界注入,并具备泄露检测机制。

- 提示注入防御 - 集成了模式检测、内容清理和策略强制执行。

- 端点白名单 - HTTP 请求被严格限制在明确批准的主机和路径范围内。

始终可用

- 多通道 - 支持 REPL、HTTP Webhook、WASM 通道(如 Telegram、Slack)以及 Web 网关。

- Docker 沙箱 - 采用每个任务独立令牌和编排器/工作器模式,在隔离容器中执行任务。

- Web 网关 - 提供浏览器用户界面,支持实时 SSE/WebSocket 流式传输。

- 例程 - 支持 Cron 调度、事件触发器、Webhook 处理器,用于实现后台自动化。

- 心跳系统 - 主动监控并执行后台维护任务。

- 并行作业 - 使用隔离的上下文处理多个并发请求。

- 自我修复 - 自动检测并恢复卡住的操作流程。

自我扩展

- 动态工具构建 - 只需描述你的需求,IronClaw 可将其构建为 WASM 工具。

- MCP 协议 - 可连接至模型上下文协议服务器以获取额外功能。

- 插件架构 - 能够动态加载新的 WASM 工具和通信通道,无需重启服务。

持久记忆

- 混合搜索 - 结合使用倒数排名融合的全文搜索与向量搜索。

- 工作区文件系统 - 提供基于路径的灵活存储,用于存放笔记、日志和上下文信息。

- 身份文件 - 确保 AI 助手在跨会话时保持一致的个性和偏好。

使用场景

个人助手

- 个人信息管理(笔记、日历、联系人)

- 邮件和消息的自动化处理

- 个人财务的跟踪与分析

- 学习和研究辅助

开发工作流

- 代码审查与重构建议

- 自动化测试和部署流程

- 文档生成与维护

- 项目管理和任务跟踪

数据处理自动化

- ETL(提取、转换、加载)流程自动化

- 报告生成与调度

- 数据清理与验证

- 批量数据处理任务

安全敏感环境

- 处理需要本地部署的敏感文档

- 凭证和密钥的集中化管理

- 审计日志的自动生成

- 合规性监控

技术特点

架构设计

- Agent Loop(代理循环) - 负责主消息处理和作业协调。

- Router(路由器) - 对用户意图进行分类(例如:命令、查询、任务)。

- Scheduler(调度器) - 管理具有优先级的并行作业执行。

- Worker(工作器) - 利用 LLM 推理和工具调用来执行具体作业。

- Orchestrator(编排器) - 管理容器生命周期、LLM 代理,并为每个作业提供身份验证。

- Web Gateway(Web 网关) - 提供包含聊天、记忆、作业、日志、扩展、例程等功能的浏览器 UI。

- Routines Engine(例程引擎) - 负责调度(cron)和响应式(事件、webhook)后台任务。

- Workspace(工作区) - 提供具备混合搜索能力的持久化记忆存储。

- Safety Layer(安全层) - 专注于防御提示注入和进行内容清理。

WASM 沙箱安全

- 基于能力的权限 - 对 HTTP 访问、秘密使用、工具调用等操作需要显式授权。

- 端点白名单 - HTTP 请求仅限发送至预先批准的主机/路径。

- 凭证注入 - 秘密仅在主机边界安全注入,绝不暴露给 WASM 代码。

- 泄露检测 - 扫描请求和响应,尝试发现任何秘密泄露的迹象。

- 速率限制 - 对每个工具的请求进行限制,防止滥用行为。

- 资源限制 - 严格约束内存、CPU 和执行时间。

提示注入防御

- 基于模式的注入尝试检测。

- 内容清理与转义。

- 具备严重性级别(阻止/警告/审查/清理)的策略规则。

- 对工具输出进行包装,确保安全地注入到 LLM 上下文中。

数据保护

- 所有数据本地存储于你的 PostgreSQL 数据库中。

- 使用 AES-256-GCM 算法加密秘密信息。

- 无任何遥测、分析或数据共享行为。

- 保留所有工具执行的完整审计日志。

与 OpenClaw 的主要区别

- Rust vs TypeScript - 追求原生性能、内存安全,并打包为单一二进制文件。

- WASM 沙箱 vs Docker - 采用更轻量级、基于安全能力模型的 WebAssembly 沙箱。

- PostgreSQL vs SQLite - 使用更适用于生产环境的 PostgreSQL 进行数据持久化。

- 安全优先设计 - 构建了多层防御体系,并强化了凭证保护机制。

LLM 提供商支持

- 默认:NEAR AI。

- 兼容所有提供 OpenAI 兼容 API 的端点。

- 其他支持选项:OpenRouter(300+ 模型)、Together AI、Fireworks AI、Ollama(本地运行)。

- 自托管服务器:vLLM、LiteLLM。

许可证

- Apache License 2.0 OR MIT License(双重许可)。

如果你对构建注重隐私的AI应用或Rust安全编程感兴趣,IronClaw 的架构设计值得深入研究。欢迎在云栈社区分享你的实践与见解。 |